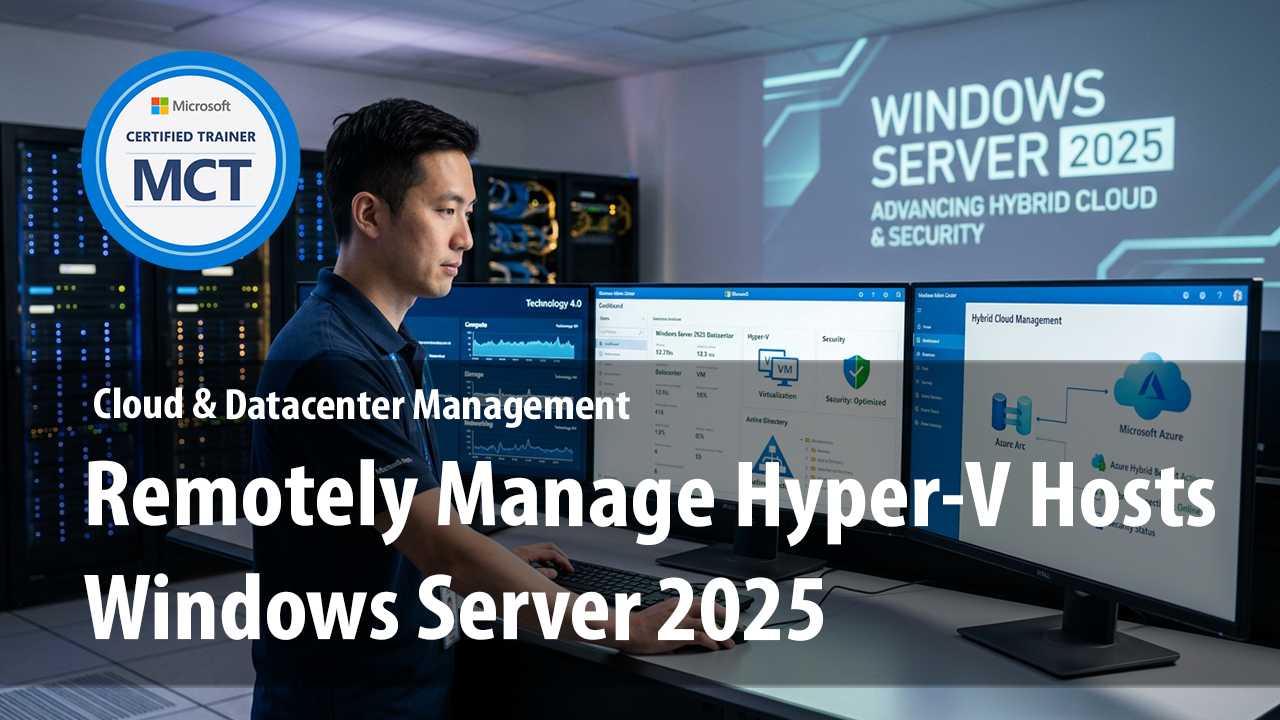

Phân tích kiến trúc và tính năng nâng cao trên Windows Server 2025

Windows Server 2025 mang đến những nâng cấp can thiệp trực tiếp vào cấu trúc cơ sở dữ liệu và giao thức mã hóa của AD DS, giải quyết các bài toán về Scalability (Khả năng mở rộng) và Security Posture (Tư thế bảo mật):

Kiến trúc Database 32K Page Size: Đây là một bước nhảy vọt về kiến trúc. Suốt nhiều thập kỷ, file

ntds.dit(cơ sở dữ liệu của AD) bị giới hạn ở kích thước trang (page size) là 8K. Windows Server 2025 chính thức hỗ trợ 32K page size. Sự nâng cấp này cho phép lưu trữ các object có thuộc tính đa giá trị (multi-valued attributes) khổng lồ, loại bỏ hoàn toàn các nút thắt cổ chai (bottleneck) khi xử lý các nhóm (Groups) chứa hàng trăm ngàn thành viên.Bảo mật Giao thức Cốt lõi (Core Protocol Security): Nền tảng mới vô hiệu hóa các giao thức mã hóa yếu kém. LDAP over SSL (LDAPS) và LDAP Channel Binding được khuyến nghị thực thi mặc định. Giao thức Kerberos được nâng cấp với AES-SHA256/384 và Kerberos Armoring (FAST) để chống lại các cuộc tấn công AS-REP Roasting và Pass-the-Ticket. Đặc biệt, Windows Server 2025 là bước đệm quan trọng trong lộ trình khai tử hoàn toàn NTLM (NTLM Deprecation) của Microsoft.

Tối ưu hóa NUMA Node và Khả năng xử lý đa luồng: Thuật toán cấp phát bộ nhớ và xử lý luồng (thread processing) của tiến trình

LSASS.exeđược tối ưu để nhận diện kiến trúc NUMA (Non-Uniform Memory Access) trên các server vật lý hiện đại, giúp tăng cường IOPS và giảm độ trễ xác thực (Authentication Latency) trên các Domain Controller (DC) sở hữu hàng trăm CPU cores.

Giải mã Cơ chế FSMO (Flexible Single Master Operations)

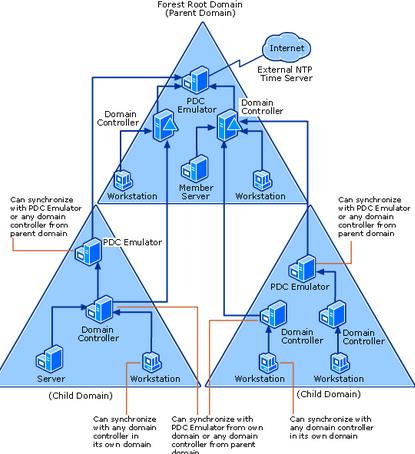

Trong mô hình Multi-Master Replication của AD, vẫn tồn tại các tác vụ yêu cầu tính độc quyền để tránh xung đột (Conflict Resolution). Đây là lúc 5 role FSMO phát huy tác dụng:

Cấp độ Forest (Forest-wide):

- Schema Master: Nắm quyền ghi duy nhất vào phân vùng Schema. Khi cài đặt Exchange Server hoặc nâng cấp Forest Functional Level lên WS2025, role này chịu trách nhiệm mở rộng các thuộc tính (Attributes) và lớp (Classes) mới trong toàn bộ hệ thống.

- Domain Naming Master: Quản lý không gian tên (Namespace Topology). Bất kỳ thao tác thêm/xóa Domain hay Application Directory Partition nào cũng phải thông qua role này để đảm bảo không có sự trùng lặp SID hay phân giải DNS chéo.

Cấp độ Domain (Domain-wide):

- PDC Emulator (Primary Domain Controller): Role “bận rộn” và sống còn nhất. Nó đóng vai trò là Time Source nội bộ (quan trọng vì Kerberos sẽ fail nếu lệch quá 5 phút), điểm tập kết cuối cùng (fallback) cho mọi giao dịch đổi mật khẩu và cập nhật Group Policy Objects (GPO).

- RID Master (Relative ID): Quản lý bể cấp phát (RID Pool) để tạo ra các Security Identifiers (SID) duy nhất cho các object (User, Computer, Group). Nếu RID Master sập và cạn kiệt Pool, bạn sẽ không thể tạo thêm bất kỳ object nào trong Domain.

- Infrastructure Master: Xử lý việc ánh xạ (Phantom records) khi một object ở Domain này được add vào một Group ở Domain khác. Trong môi trường Single-Domain, role này thường không hoạt động nhiều.

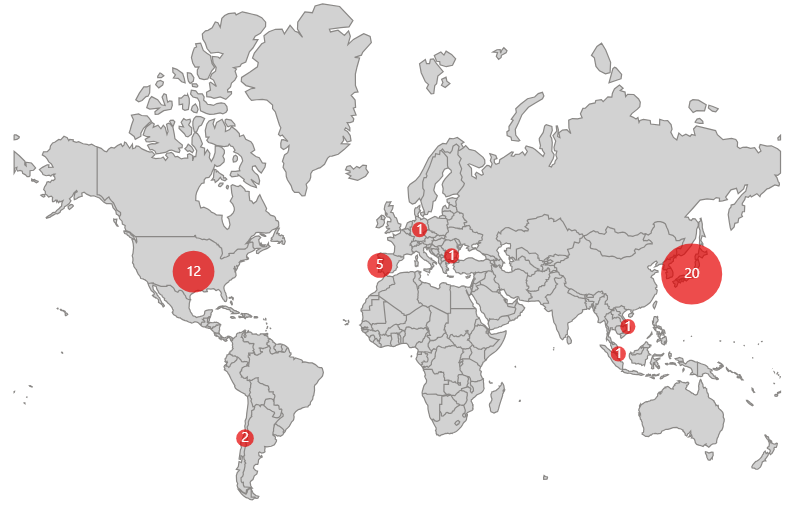

Case Studies: Kiến trúc xác thực trong các ngành trọng yếu

Ngành Ngân hàng (Banking – Finance): Tại các ngân hàng cấp Tier-1, hệ thống AD là trung tâm của chuẩn bảo mật PCI-DSS và Zero Trust. Chúng tôi thường thiết kế kiến trúc Multi-Forest Trust (Red/Blue Forest) hay ESAE (Enhanced Security Administrative Environment) để cô lập tài khoản quản trị đặc quyền. Quá trình xác thực áp dụng Smart Card Logon kết hợp Fine-Grained Password Policies (FGPP). PDC Emulator được đặt tại các Datacenter chính với cấu hình High Availability, trong khi các chi nhánh giao dịch sử dụng các Site nội bộ để tối ưu hóa quá trình đồng bộ (Replication Topology) và giảm tải đường truyền WAN.

Ngành Y tế – Bệnh viện (Healthcare): Đối với hệ thống y tế tuân thủ HIPAA, yêu cầu khắt khe nhất là Single Sign-On (SSO) và Fast User Switching trên các máy trạm tại phòng bệnh (Nurses Station). Active Directory được tích hợp sâu với các giải pháp như Imprivata thông qua giao thức LDAP an toàn. Hệ thống sử dụng GPO để map các ổ đĩa dùng chung (Network Drives) chứa hồ sơ bệnh án điện tử (EMR) ngay lập tức dựa trên Role-Based Access Control (RBAC), đảm bảo bác sĩ cấp cứu có thể đăng nhập và truy xuất dữ liệu bệnh nhân chỉ trong tích tắc, bất kể họ dùng máy trạm nào.

Ngành Dầu khí (Oil & Gas – OT/IT Convergence): Bài toán của ngành dầu khí là sự đứt gãy kết nối mạng tại các giàn khoan ngoài khơi (Offshore Rigs). Giải pháp kinh điển là triển khai RODC (Read-Only Domain Controller). RODC chứa bản sao chỉ đọc của “NTDS.dit” , không lưu trữ mật khẩu mặc định (trừ khi được cấu hình qua Password Replication Policy). Ngay cả khi giàn khoan bị tấn công vật lý và máy chủ bị đánh cắp, Hacker cũng không thể trích xuất hàm băm mật khẩu (Password Hashes) để tấn công ngược về trụ sở chính. Các giao dịch xác thực nội bộ trên giàn khoan vẫn diễn ra bình thường thông qua bộ đệm (Cached Credentials) ngay cả khi mất kết nối vệ tinh.

Active Directory trên Windows Server 2025 là một nền tảng Identity Graph vững chãi, sẵn sàng tích hợp Hybrid với Microsoft Entra ID (Azure AD cũ). Việc làm chủ các công nghệ bề sâu như 32K Database, FSMO Placement hay tối ưu hóa Replication Links chính là chìa khóa để các chuyên gia IT vận hành những hệ thống hàng triệu object mà không có một giây Downtime.

Cơ sở dữ liệu AD

Cơ sở dữ liệu của Active Directory sử dụng công nghệ Extensible Storage Engine (ESE), tương tự như kiến trúc của Microsoft Exchange. Theo mặc định, tất cả dữ liệu định danh, cấu hình và schema được lưu trữ tại:

Đường dẫn chuẩn: %SystemRoot%\NTDS\ (thông thường là C:\Windows\NTDS\)

Các tệp tin quan trọng nhất trong thư mục này bao gồm:

ntds.dit: Đây là tệp tin quan trọng nhất — chính là cơ sở dữ liệu AD. Nó chứa toàn bộ User, Group, Password hashes và các thiết lập chính sách.edb.log: Các tệp tin log giao dịch. AD ghi dữ liệu vào log trước khi ghi vào tệp.ditđể đảm bảo tính toàn vẹn nếu hệ thống bị sập đột ngột.edb.chk: Tệp tin checkpoint giúp hệ thống biết được giao dịch nào đã được ghi thành công từ log vào cơ sở dữ liệu chính.

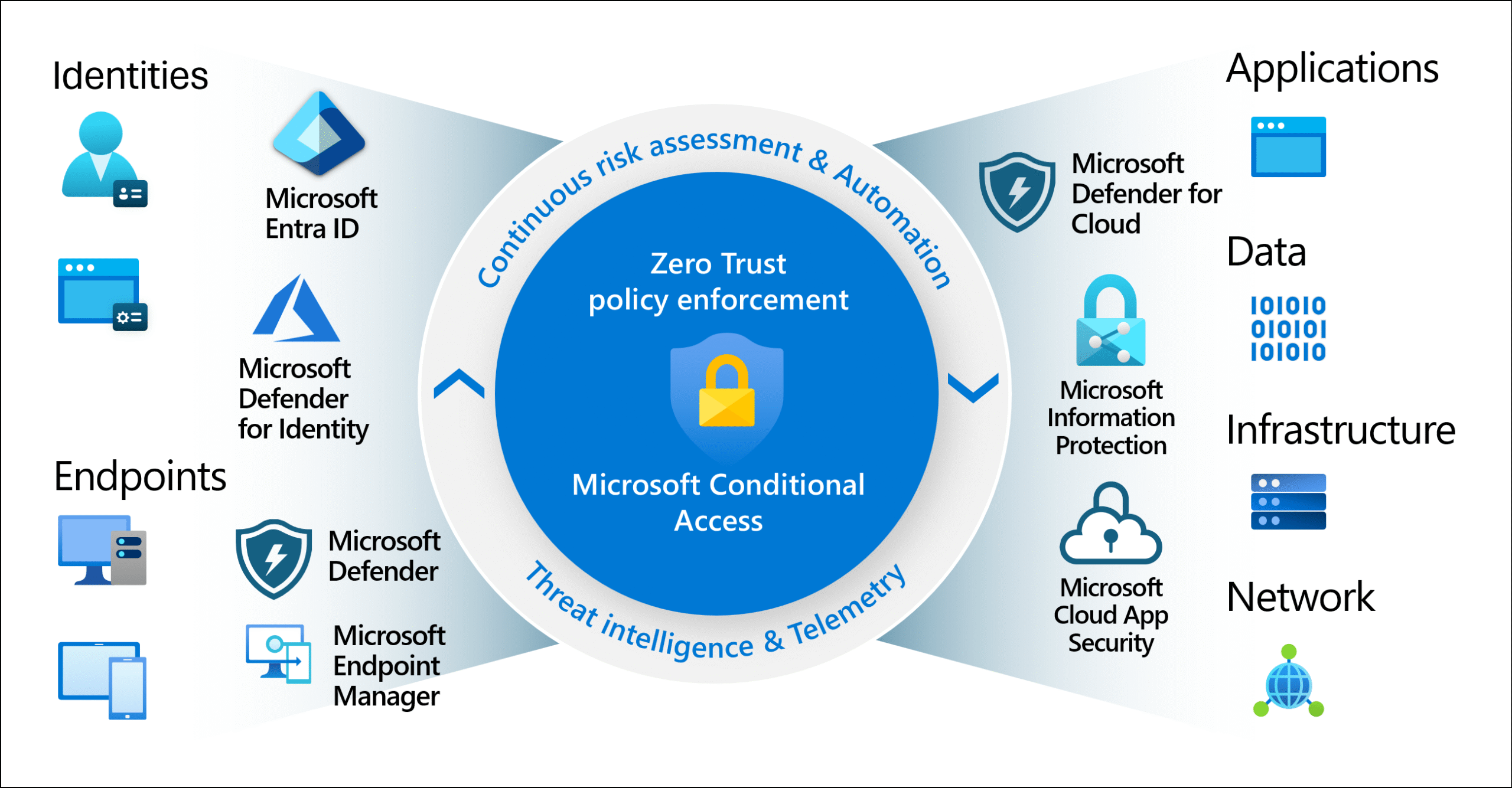

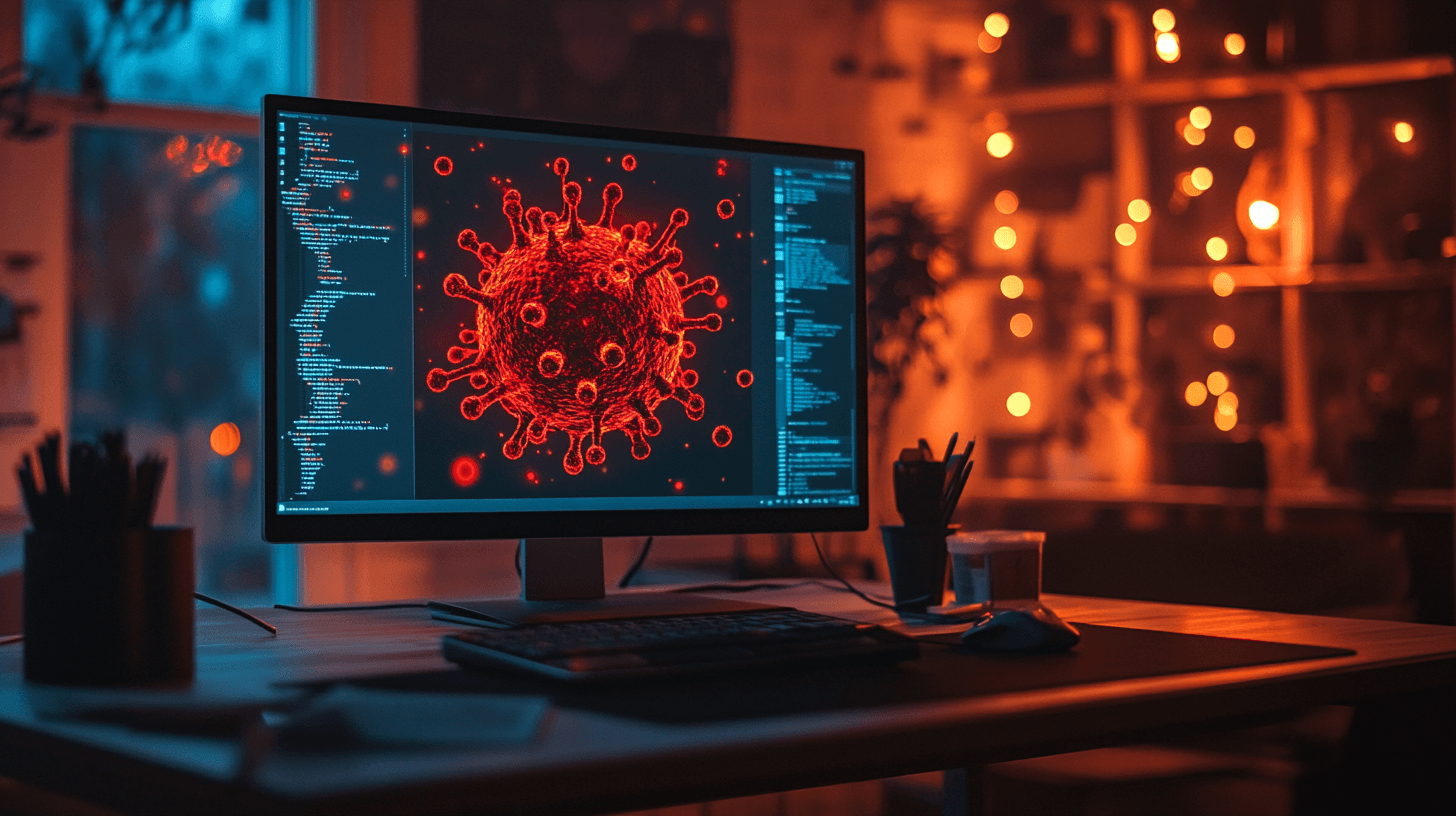

Chiến lược bảo mật AD theo khuyến cáo từ Microsoft

Bảo mật AD không chỉ là cài phần mềm diệt virus; đó là một chiến lược phòng thủ đa lớp. Dưới đây là các trụ cột chính mà Microsoft (MS) khuyến nghị:

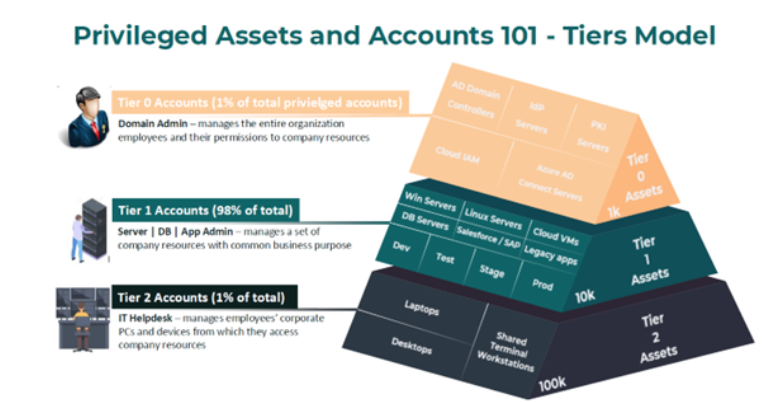

Tiered Administration Model

Đây là “tiêu chuẩn vàng” để ngăn chặn các cuộc tấn công leo thang đặc quyền (Privilege Escalation).

Tier 0 (Highest): Chỉ bao gồm các Domain Admins và các tài khoản quản trị Domain Controller. Những tài khoản này tuyệt đối không được đăng nhập vào máy trạm của người dùng thường.

Tier 1: Quản trị các server ứng dụng.

Tier 2: Quản trị các máy trạm (Workstations).

Nguyên tắc Đặc quyền tối thiểu (Least Privilege)

Thay vì dùng tài khoản “Domain Admin” cho mọi việc, MS khuyến nghị sử dụng:

JIT (Just-In-Time Administration): Cấp quyền quản trị chỉ khi cần và trong một khoảng thời gian giới hạn.

gMSA (group Managed Service Accounts): Sử dụng các tài khoản dịch vụ tự động đổi mật khẩu phức tạp để tránh bị tấn công “Pass-the-Hash”.

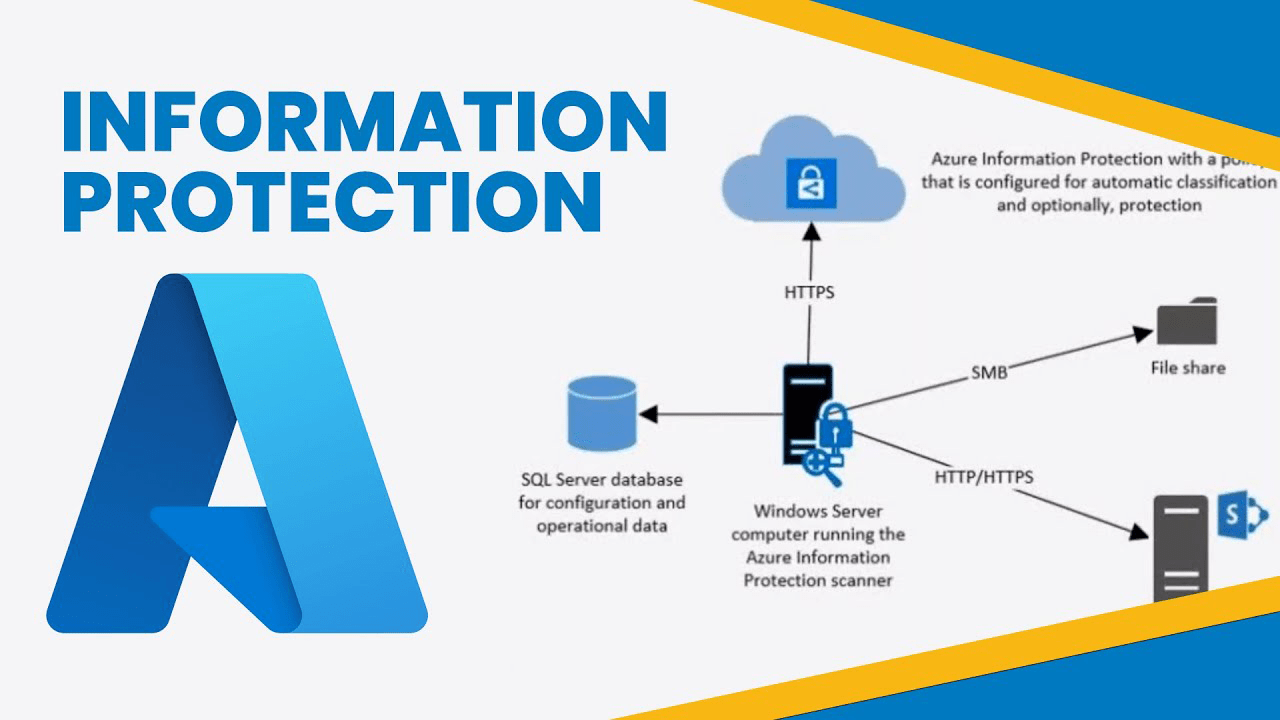

Bảo mật giao thức và xác thực

Vô hiệu hóa NTLM: Chuyển sang sử dụng Kerberos vì tính bảo mật cao hơn nhiều.

Thực thi LDAPS (LDAP over SSL): Mã hóa toàn bộ lưu lượng truy vấn AD để tránh bị nghe lén mật khẩu trên đường truyền.

Bật MFA (Multi-Factor Authentication): Đặc biệt bắt buộc đối với tất cả các tài khoản có đặc quyền quản trị.

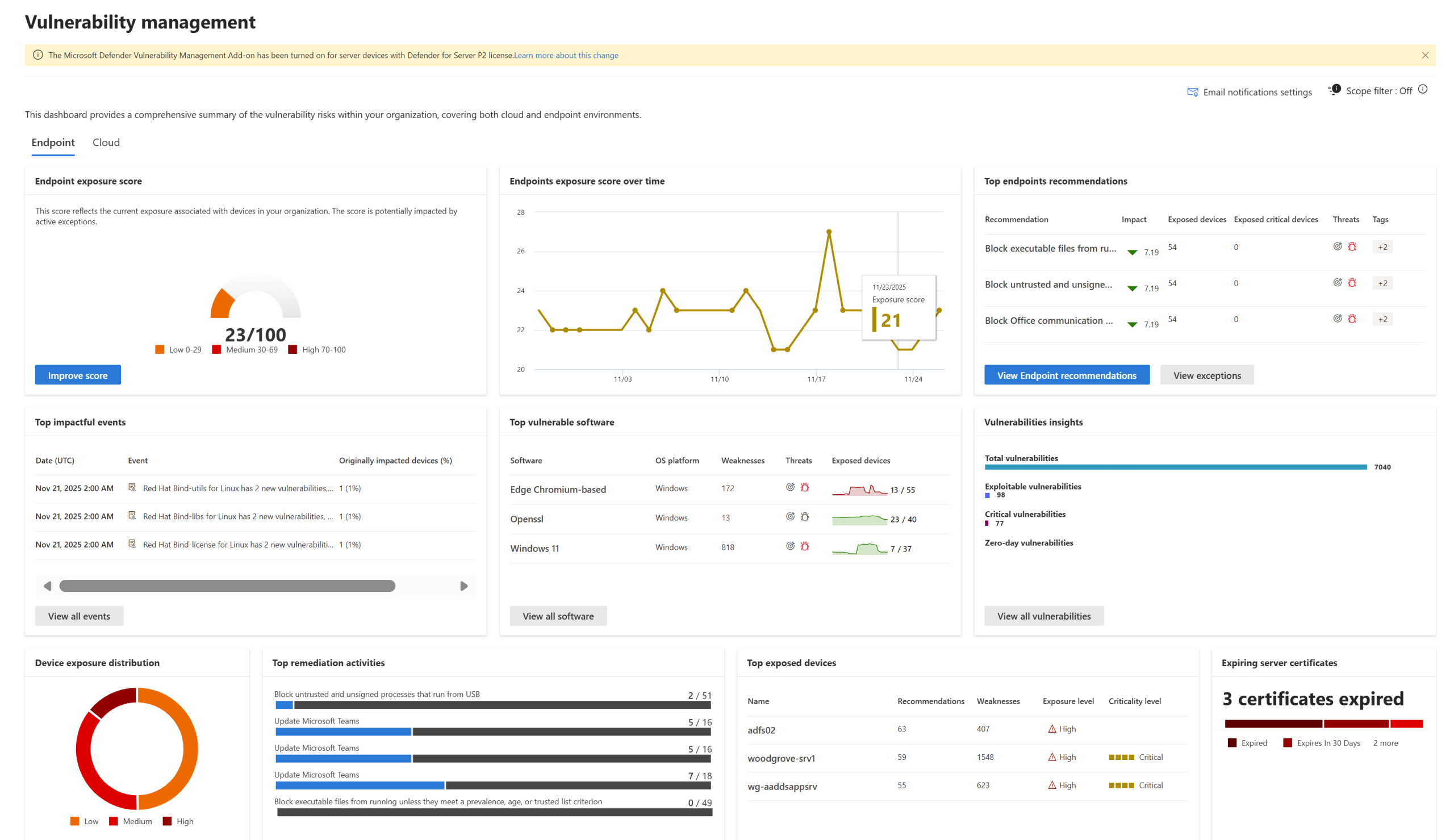

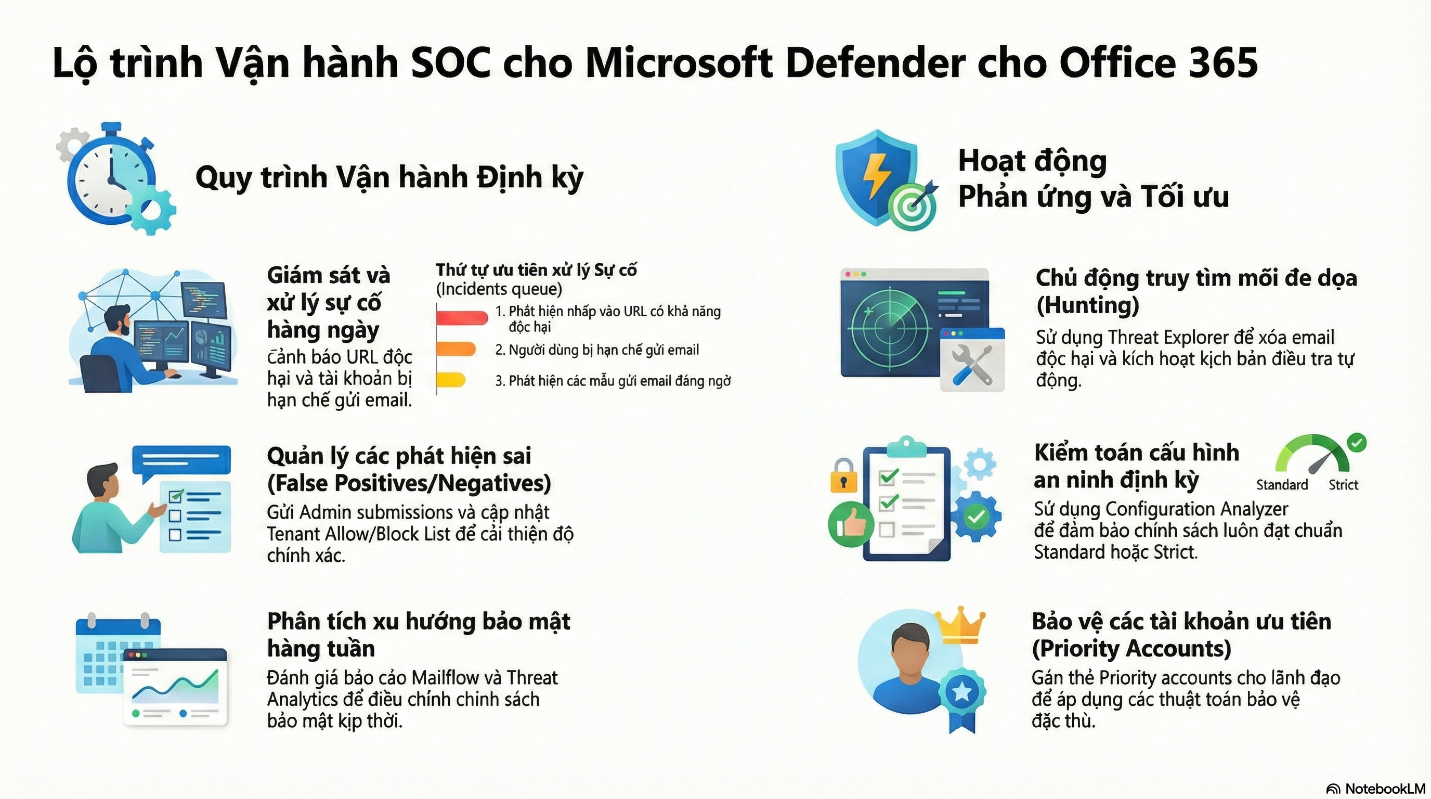

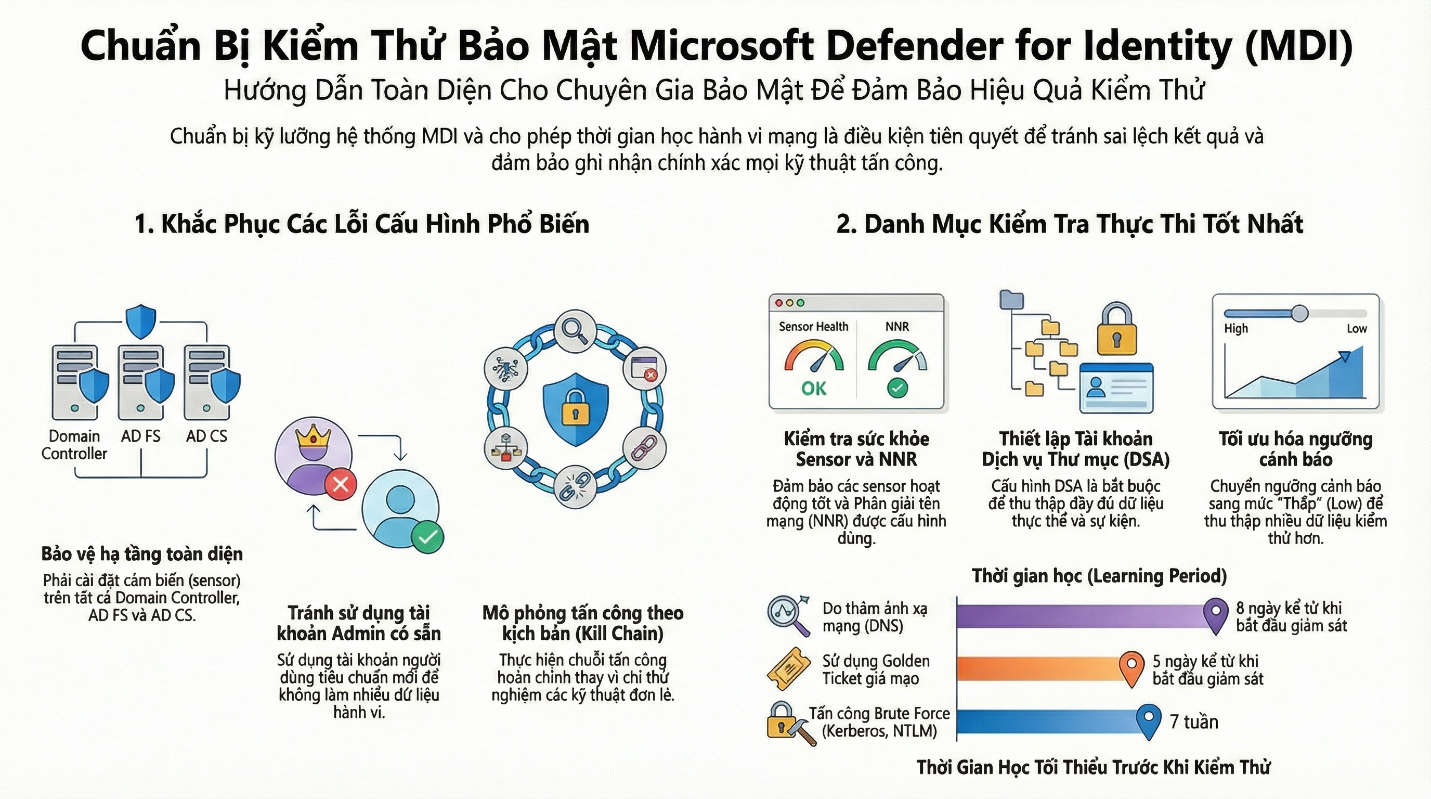

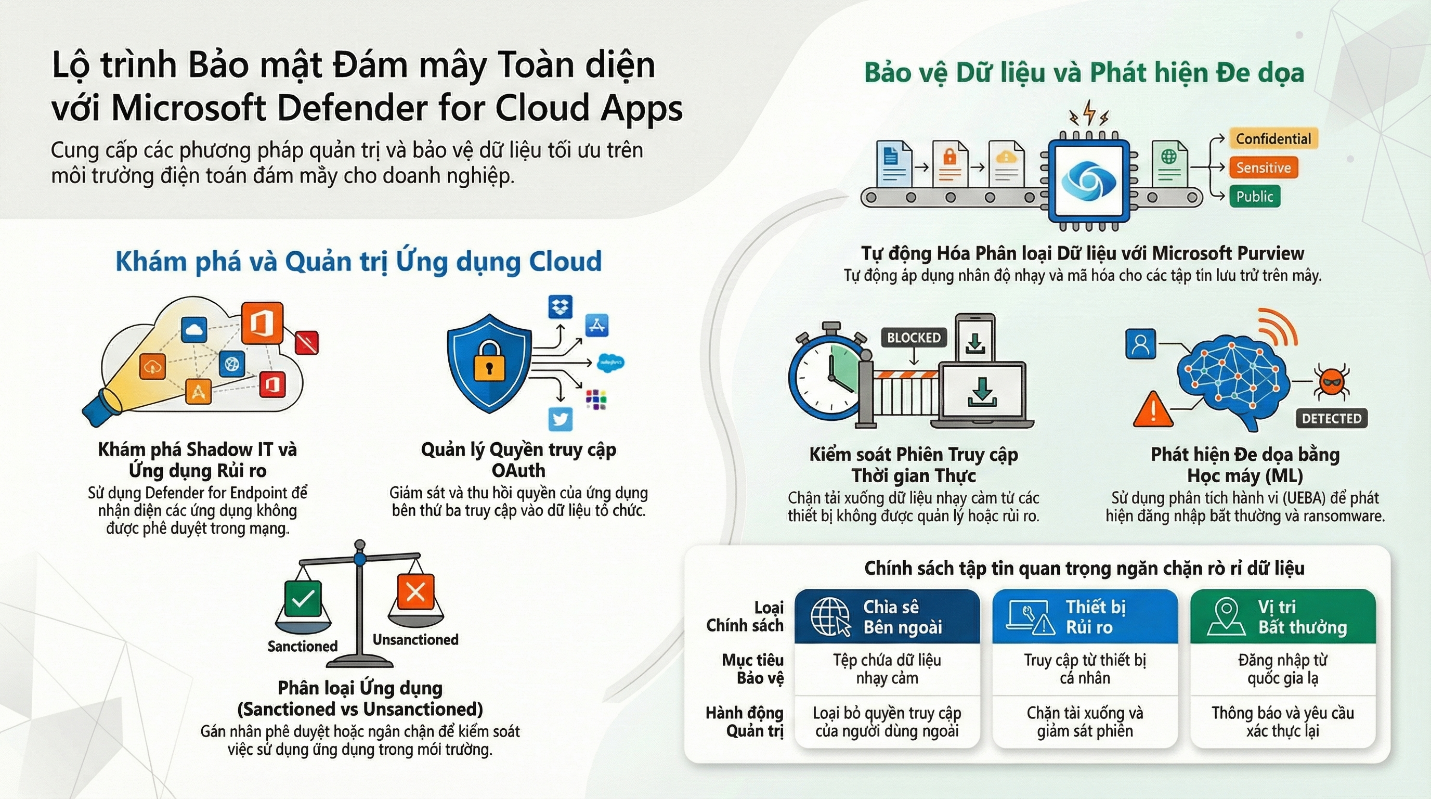

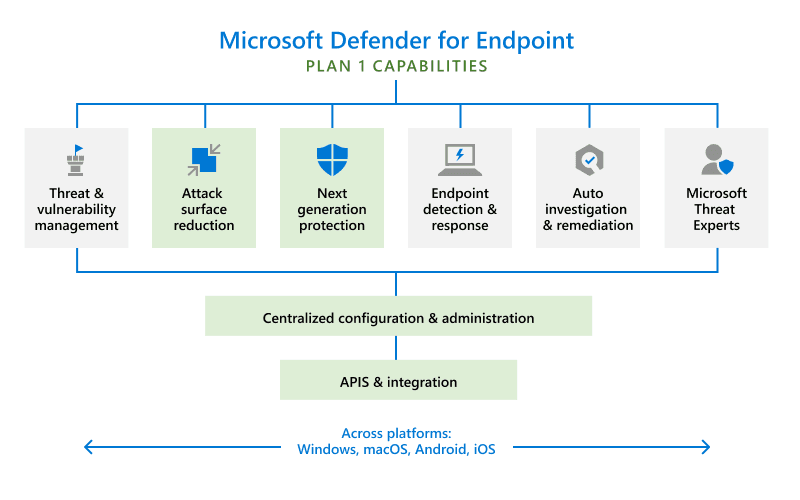

Giám sát với Microsoft Defender for Identity

Microsoft khuyến nghị triển khai giải pháp này để phát hiện các hành vi bất thường như:

Brute-force: Dò tìm mật khẩu.

Lateral Movement: Kẻ tấn công di chuyển từ máy này sang máy khác trong mạng.

Golden Ticket/Silver Ticket: Các kỹ thuật tấn công Kerberos cấp cao

Bạn không bao giờ nên can thiệp trực tiếp vào các tệp tin trong thư mục NTDS khi dịch vụ đang chạy. Mọi thao tác sao lưu phải được thực hiện thông qua các công cụ hỗ trợ VSS (Volume Shadow Copy) để đảm bảo tính nhất quán của dữ liệu.