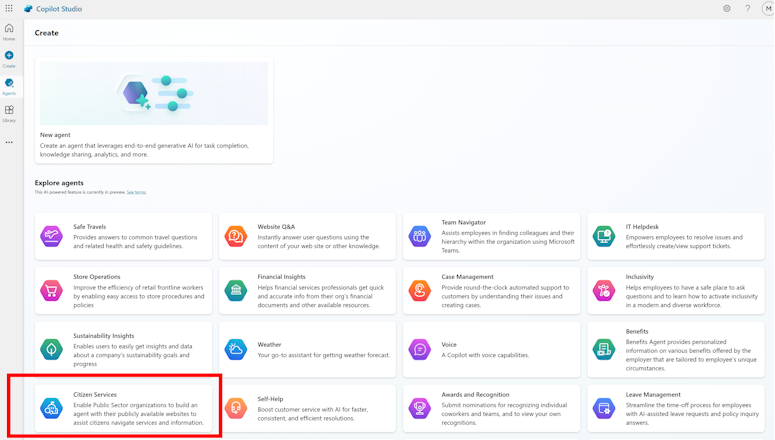

Tạo chiến dịch tấn công tùy chỉnh

Trong phần 1 Defender for Office 365: Triển khai Attack Simulation Training (phần 1) – Master Learning Hub , chúng ta đã tìm hiểu cách tạo một chiến dịch tấn công lừa đảo cơ bản bằng payload có sẵn (ví dụ như Reset password), qua đó nhận thấy các email mẫu mặc định thường khá dễ nhận biết do có dấu hiệu đáng ngờ.

Bài viết này sẽ hướng dẫn bạn cách tạo chiến dịch tấn công tùy chỉnh trong Microsoft Defender for Office 365 Plan 2 nhằm tăng tính chân thực của kịch bản tấn công và hiệu quả đào tạo nhân viên.

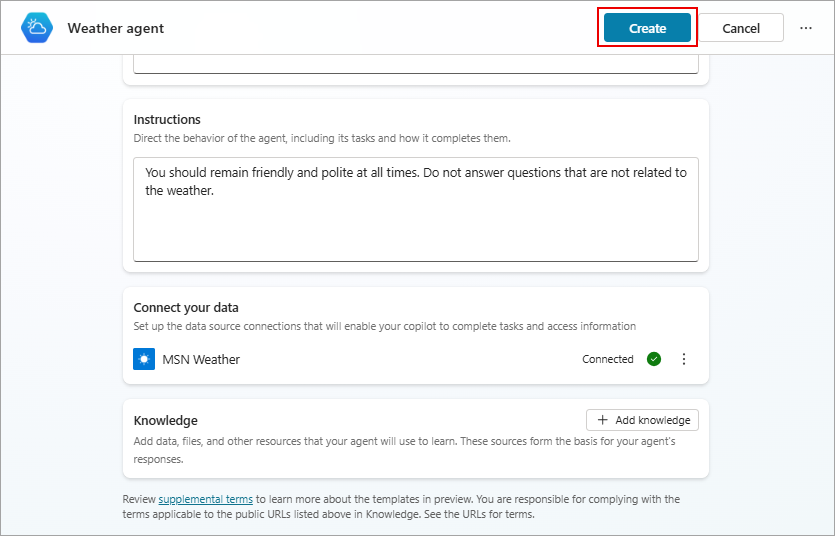

Chúng ta sẽ đi qua từng bước cấu hình cụ thể, bao gồm việc tạo payload tùy chỉnh, thiết lập email thông báo tùy chỉnh trước và sau chiến dịch, và cách sử dụng dynamic tags (thẻ động) để cá nhân hóa nội dung.

Use case minh họa

Tạo một chiến dịch tấn công tùy chỉnh, trong đó người dùng sẽ nhận được một email từ bộ phận nhân sự thông báo về kết quả hiệu suất công việc trong quý, và yêu cầu người dùng đăng nhập link trong email để truy cập portal giả mạo.

Tạo payload tùy chỉnh cho chiến dịch tấn công

Payload là mồi nhử gửi đến người dùng, có thể là đường link, mã QR, hoặc tập tin đính kèm trong email mô phỏng. Attack Simulation Training cung cấp sẵn hàng trăm global payload (payload dùng chung, do Microsoft tạo dựa trên các cuộc tấn công thực tế) để bạn lựa chọn. Tuy nhiên, để tăng tính hiệu quả, bạn nên tạo các tenant payload tùy chỉnh có nội dung được điều chỉnh theo ngữ cảnh doanh nghiệp mình. Việc tùy chỉnh này giúp email giả trông đáng tin hơn, tránh những lỗi ngữ pháp, địa chỉ người gửi đáng ngờ hoặc ngôn ngữ không phù hợp văn hóa công ty-những yếu tố vốn là dấu hiệu dễ nhận biết của các payload mẫu.

Bạn có thể tạo mới hoàn toàn một payload hoặc sao chép một payload có sẵn rồi chỉnh sửa. Cách nhanh nhất và đơn giản nhất là sao chép một Global payload gần với kịch bản bạn muốn, sau đó sửa lại thông tin cần thiết.

Ví dụ: chọn payload “Reset Password” từ danh sách Global payloads rồi nhấn Copy để tạo bản sao trong mục Tenant payloads. Tiếp theo, chỉnh sửa các chi tiết để phù hợp với doanh nghiệp.

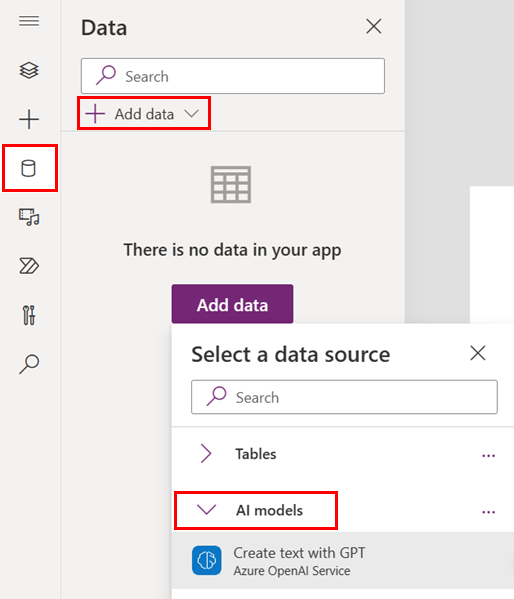

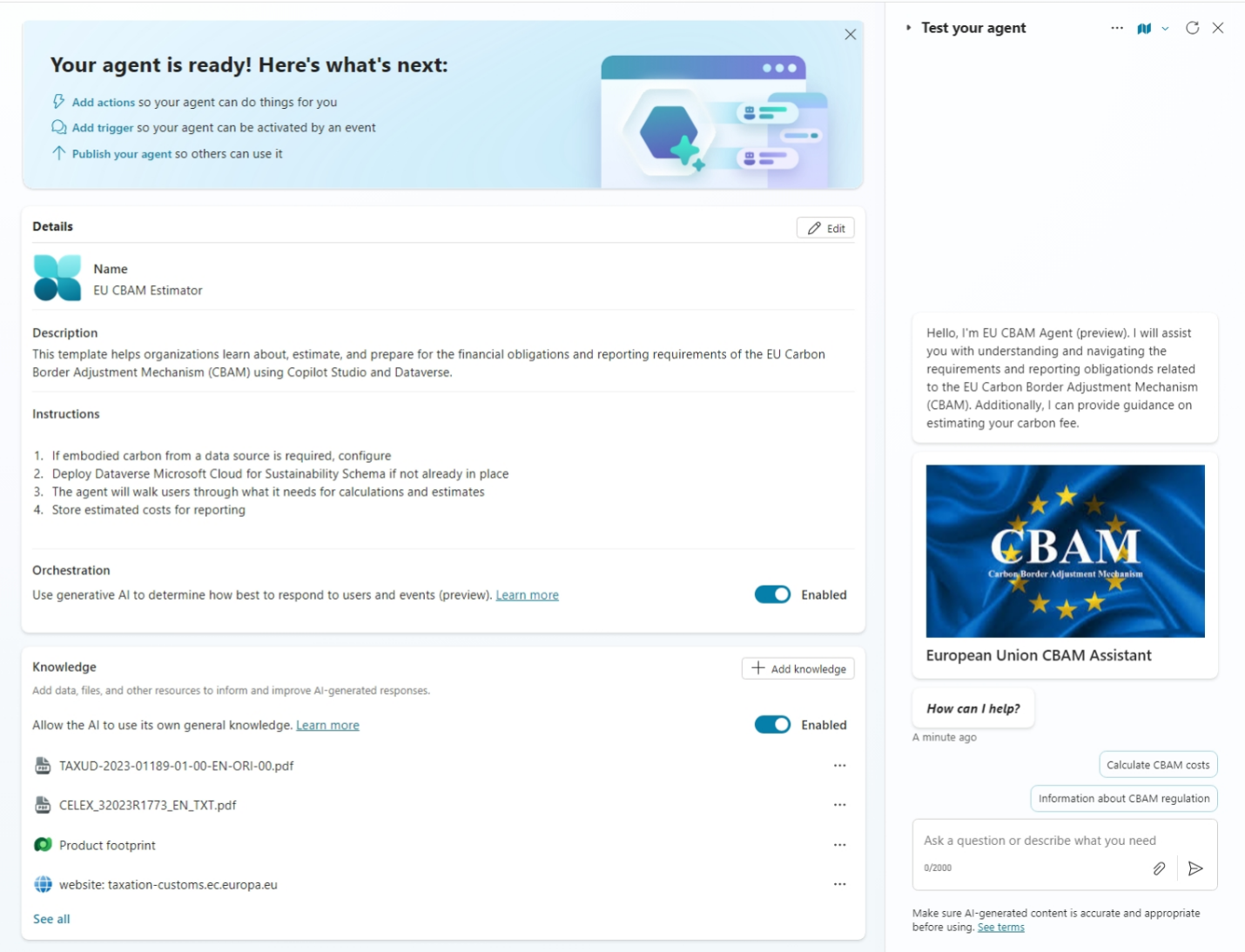

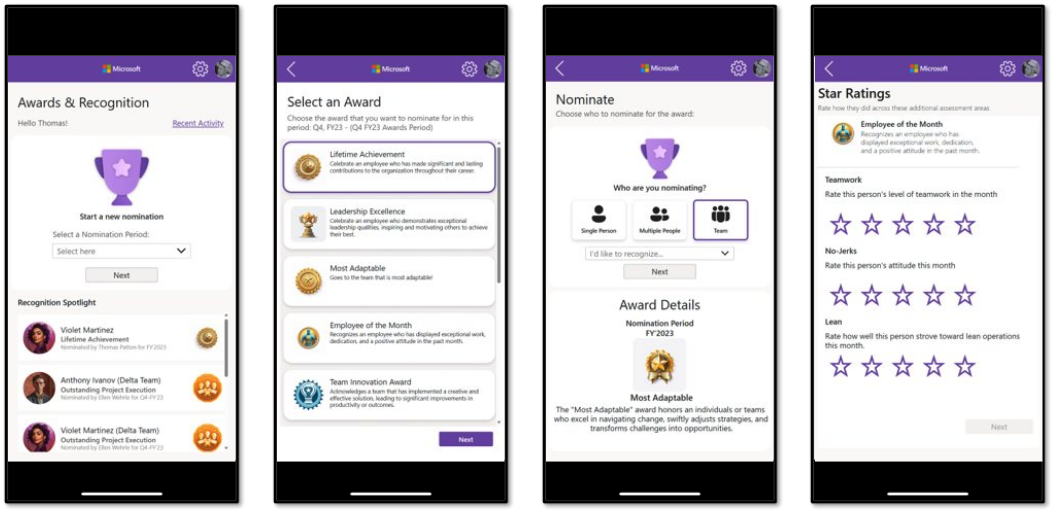

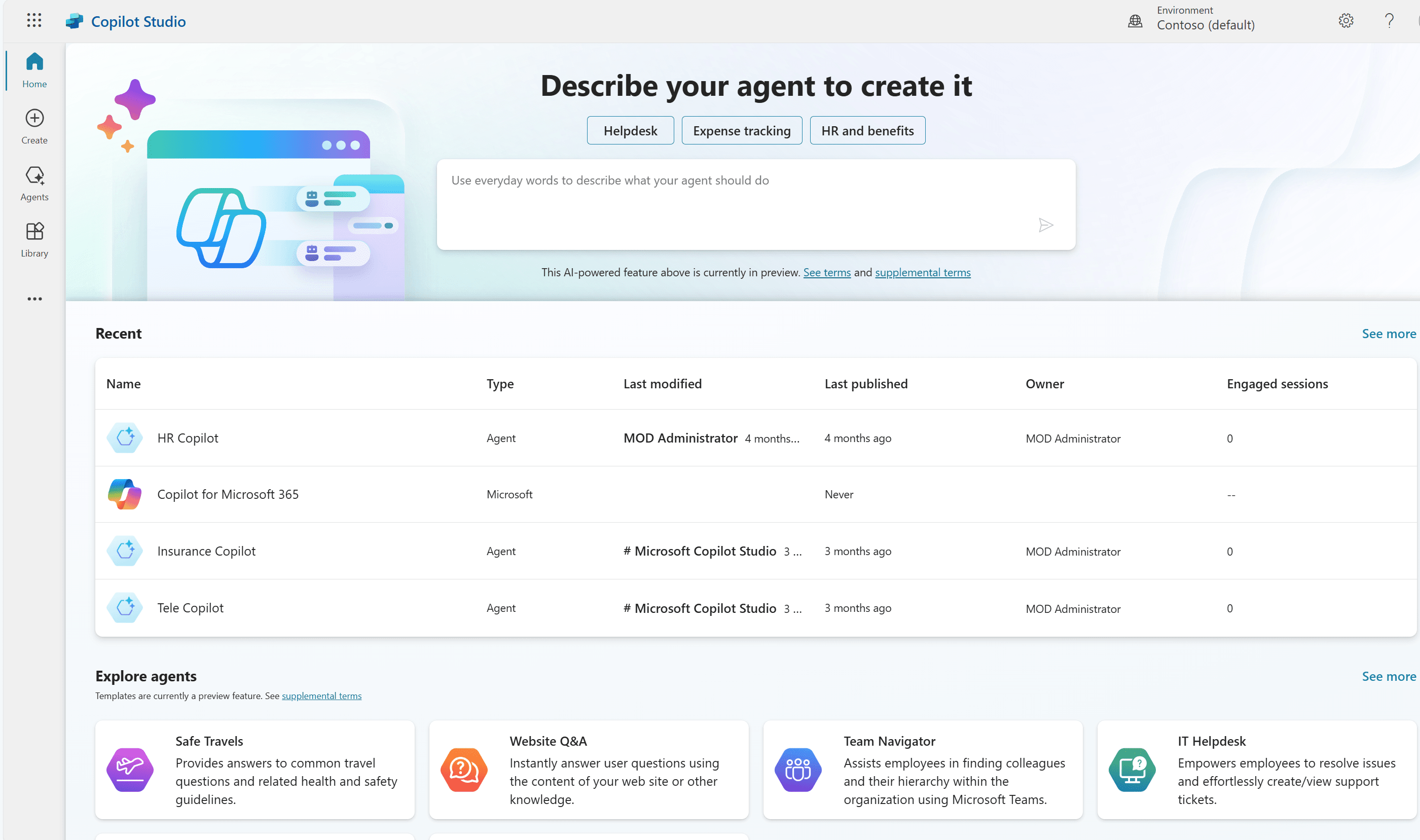

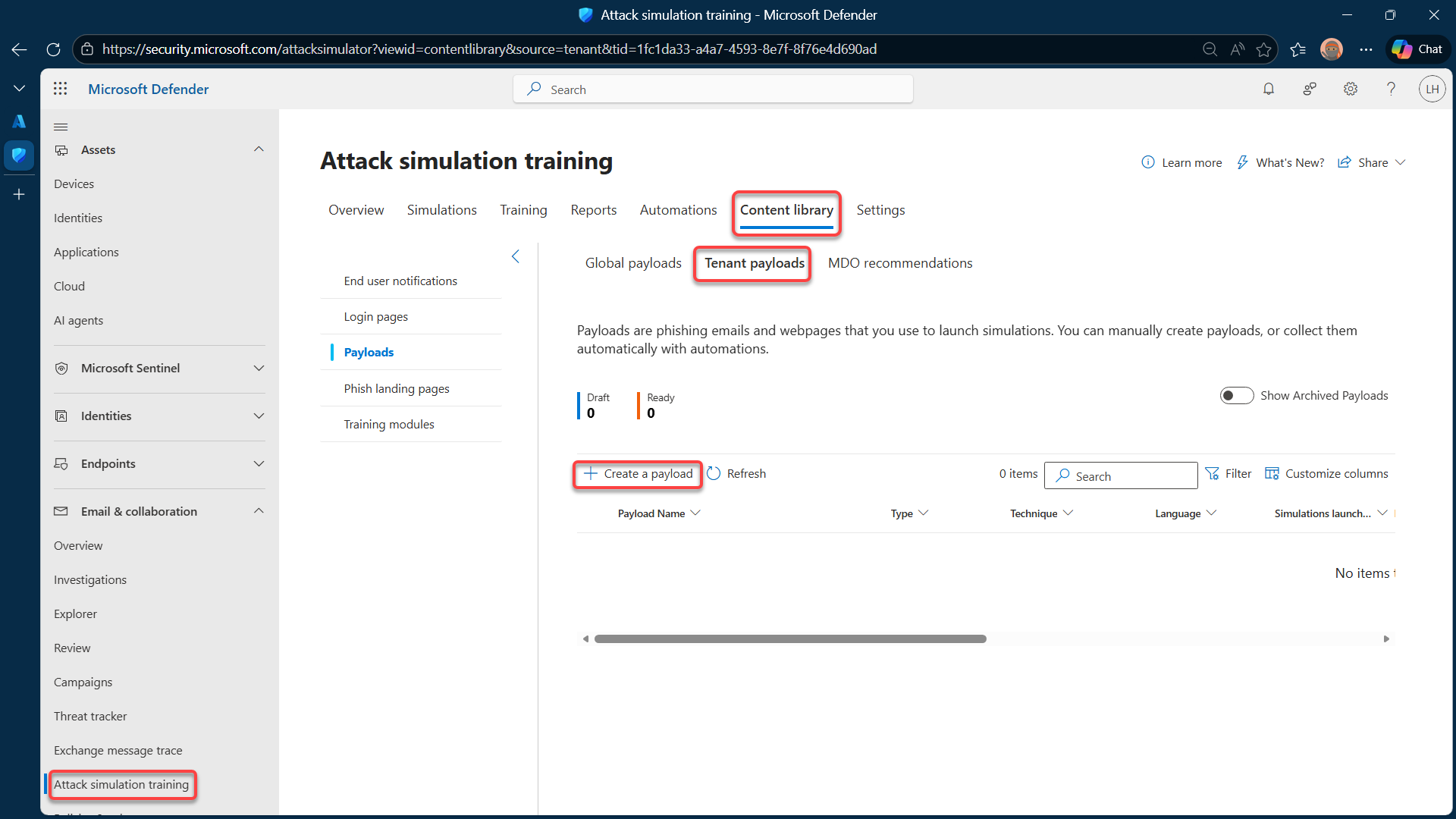

Ngoài ra, bạn cũng có thể tạo mới từ đầu bằng cách vào Content library > Payloads > Tenant payloads và chọn Create a payload để mở trình hướng dẫn tạo payload. Bên cạnh payload tùy chỉnh, giao diện Content Library cũng là nơi để tạo các nội dung tùy chỉnh khác như End user notifications (thông báo cho người dùng cuối), Login pages (trang đăng nhập), Phishing landing pages (trang thông báo khi người dùng nhấn vào liên kết lừa đảo), Training modules (các module đào tạo).

Các thông tin cần cấu hình cho một payload tùy chỉnh gồm:

Select Technique: Kỹ thuật tấn công

Đầu tiên, xác định kỹ thuật tấn công tương ứng với từng kịch bản. Giải thích chi tiết từng kịch bản có thể xem lại ở phần 1. Trong bài viết này sẽ sử dụng kỹ thuật Credential Harvest.

Payload name: Đặt tên cho payload tấn công

Đặt một tên dễ nhận biết cho payload, ví dụ: “Phishing-PasswordReset-Itdept”, “Phishing – HR Notification on Employee Performance – HR Department” hoặc “Phishing-Invoice-Attachment”, kèm mô tả mục đích hoặc đặc trưng của payload đó. Tên này chỉ hiển thị cho quản trị và không xuất hiện trong email gửi người dùng.

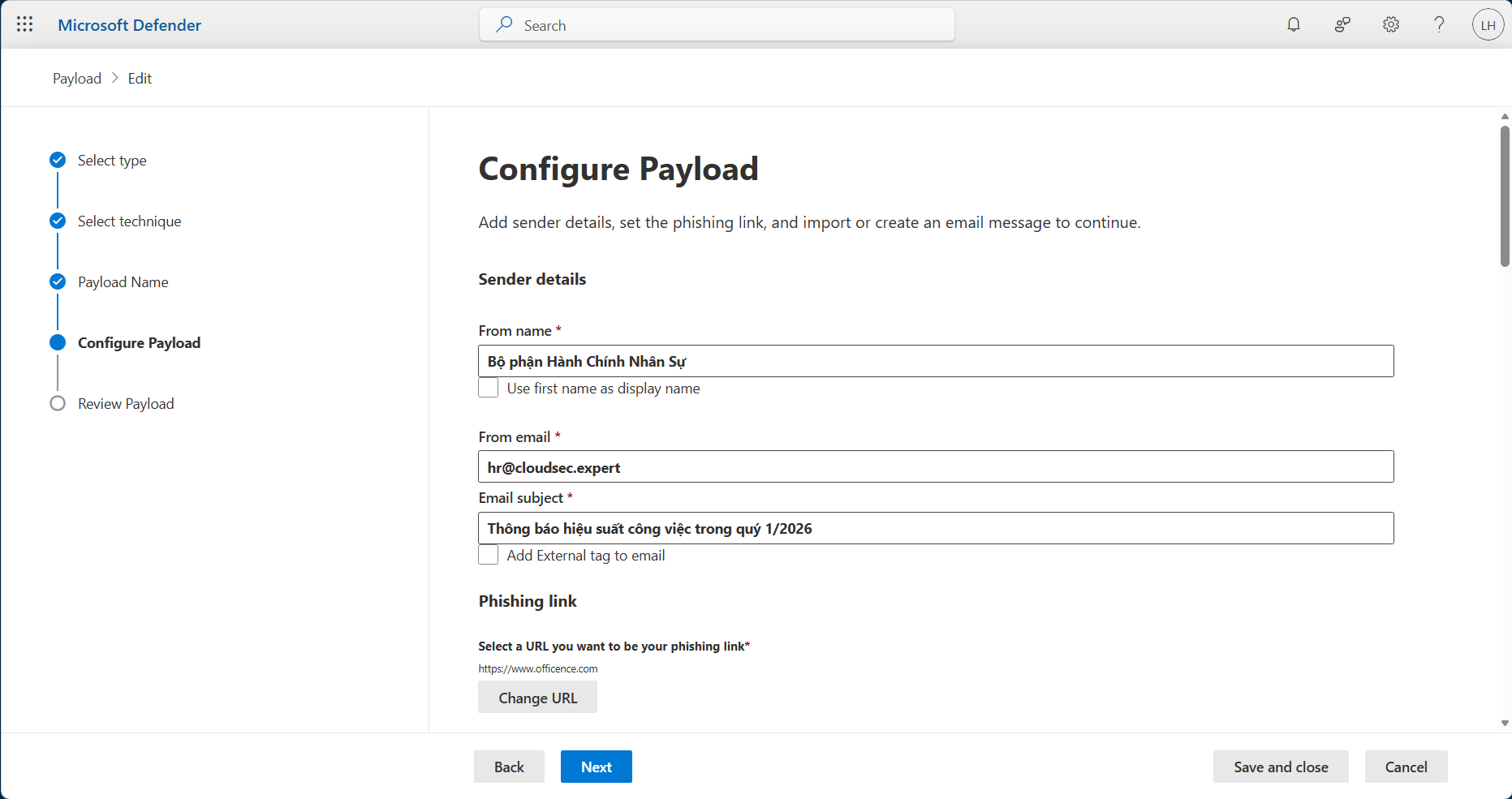

Configure Payload: cấu hình payload tùy chỉnh

Tại bước này điền một số thông tin thực tế phù hợp cho cuộc tấn công.

From name: Tên hiển thị của người gửi. Nên dùng tên quen thuộc với người nhận hoặc tên bộ phận nội bộ. Ví dụ, với kịch bản giả mạo phòng HR, bạn có thể đặt “HR Manager”, “Bộ phận Hành Chính Nhân Sự” làm tên hiển thị người gửi. Với kịch bản giả mạo email từ Microsoft, có thể dùng “Microsoft 365 Message Center”, “Microsoft 365 Support Team”,…hoặc tên dịch vụ tương ứng.

From email: Địa chỉ email người gửi. Bạn có thể nhập một địa chỉ giả mạo có dạng giống với đối tượng định mạo danh. Lưu ý rằng AST cho phép bạn nhập địa chỉ email nội bộ. Nếu sử dụng một địa chỉ nội bộ có thực trong hệ thống, email mô phỏng sẽ tưởng như gửi từ đồng nghiệp nội bộ, giúp nhân viên nhận ra rằng mối đe dọa cũng có thể đến từ tài khoản trong tổ chức, và điều này làm tăng tính thuyết phục của cuộc tấn công và giáo dục về nguy cơ rủi ro nội bộ. Tuy nhiên, hãy cân nhắc về mặt chính sách nội bộ và đảm bảo được sự đồng ý của người hoặc bộ phận bị mạo danh trong trường hợp sử dụng địa chỉ nội bộ của họ.

Email subject: Tiêu đề email lừa đảo. Chọn tiêu đề đánh vào tâm lý người đọc (ví dụ: cảnh báo khẩn cấp, thông báo quan trọng, ưu đãi hấp dẫn,…) nhưng vẫn không quá khác thường so với công việc thường ngày.

Attachment details: Chỉ áp dụng cho các kỹ thuật có đính kèm như Link in Attachment, Malware Attachment, Link to Malware. Bạn cần đặt tên file và chọn loại file đính kèm. AST hỗ trợ tạo file định dạng .docx hoặc .html giả lập tài liệu đính kèm. Hãy chọn định dạng phù hợp với kịch bản. Ví dụ với Link in Attachment, bạn có thể chọn file Word .docx đặt tên “Thông báo quan trọng.docx” hoặc file HTML giả làm trang web nội bộ.

Phishing link: Cấu hình liên kết lừa đảo

Tùy kỹ thuật, bạn sẽ cấu hình dạng payload khác nhau. Với Credential Harvest hoặc các kỹ thuật có liên kết, phần Phishing link sẽ cho phép bạn chọn một URL giả mạo từ danh sách các tên miền do Microsoft cung cấp. Bạn nên chọn URL phù hợp với kịch bản (ví dụ: có chứa từ office hoặc microsoft nếu giả dạng trang Office 365). Kiểm tra trước tính khả dụng của URL này trên các trình duyệt phổ biến để đảm bảo không bị chặn bởi công cụ bảo mật.

Email message: Cấu hình nội dung lừa đảo

Đây là phần nội dung email mà người dùng sẽ đọc. Công cụ cung cấp trình soạn thảo văn bản đa định dạng (rich text editor) để bạn soạn nội dung email, hoặc bạn có thể nhập từ file mẫu sẵn có (định dạng TXT) nếu muốn.

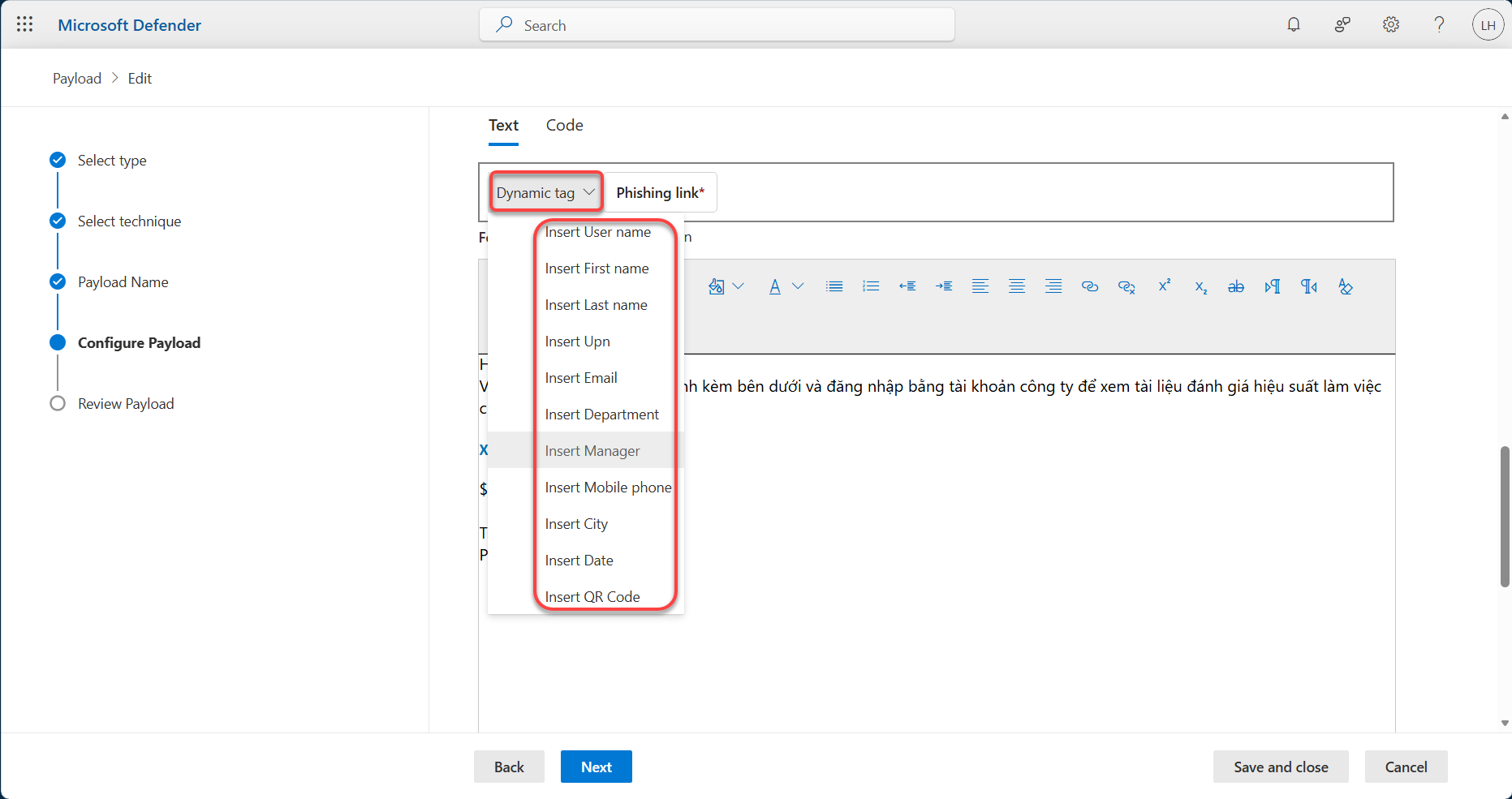

Để tăng tính cá nhân hóa và thuyết phục, hãy sử dụng các dynamic tag (thẻ động) trong nội dung email. Dynamic tag là các placeholder cho thông tin người nhận, khi gửi thực tế sẽ được tự động thay thế bằng dữ liệu tương ứng của từng người dùng. Bạn có thể chèn nhanh các tag này bằng menu Dynamic tag ngay trên thanh công cụ soạn thảo của AST. Dưới đây là một số dynamic tag thông dụng và ý nghĩa của chúng:

- ${userName} – Thay bằng tên hiển thị đầy đủ của người dùng (thuộc tính Display name trong Entra ID).

- ${firstName} – Thay bằng tên của người dùng (thuộc tính First name trong Entra ID).

- ${lastName} – Thay bằng họ của người dùng (Last name trong Entra ID).

- ${upn} – Thay bằng tên tài khoản hoàn chỉnh của người dùng, có sạng alias@domain (thuộc tính User principal name trong Entra ID)

- ${emailAddress} – Thay bằng địa chỉ email của người dùng (thuộc tính Email trong Entra ID)

- ${department} – Thay bằng bộ phận/phòng ban của người dùng trong Entra ID (thuộc tính Department trong Entra ID)

- ${manager} – Thay bằng tên người quản lý trực tiếp của người dùng (thuộc tính Manager trong Entra ID).

- ${mobilePhone} – Thay bằng số điện thoại của người dùng (thuộc tính Mobile phone của người dùng trong Entra ID)

- ${city} – Thay bằng thành phố/văn phòng của người dùng (thuộc tính City trong Entra ID)

- ${date|MM/dd/yyyy|offset} – Thay bằng ngày tháng hiện tại (định dạng tuỳ chỉnh). Bạn có thể chỉ định định dạng ngày tháng và kiểu hiển thị ngày. Ví dụ, nếu hôm nay là 08/03/2026, thì ${date|MM/dd/yyyy|offset} sẽ hiện 03/08/2026, ${date|MM/dd/yyyy|1} hiện 03/09/2026 (ngày mai), ${date|MM/dd/yyyy|-1} hiện 03/07/2026 (hôm qua).

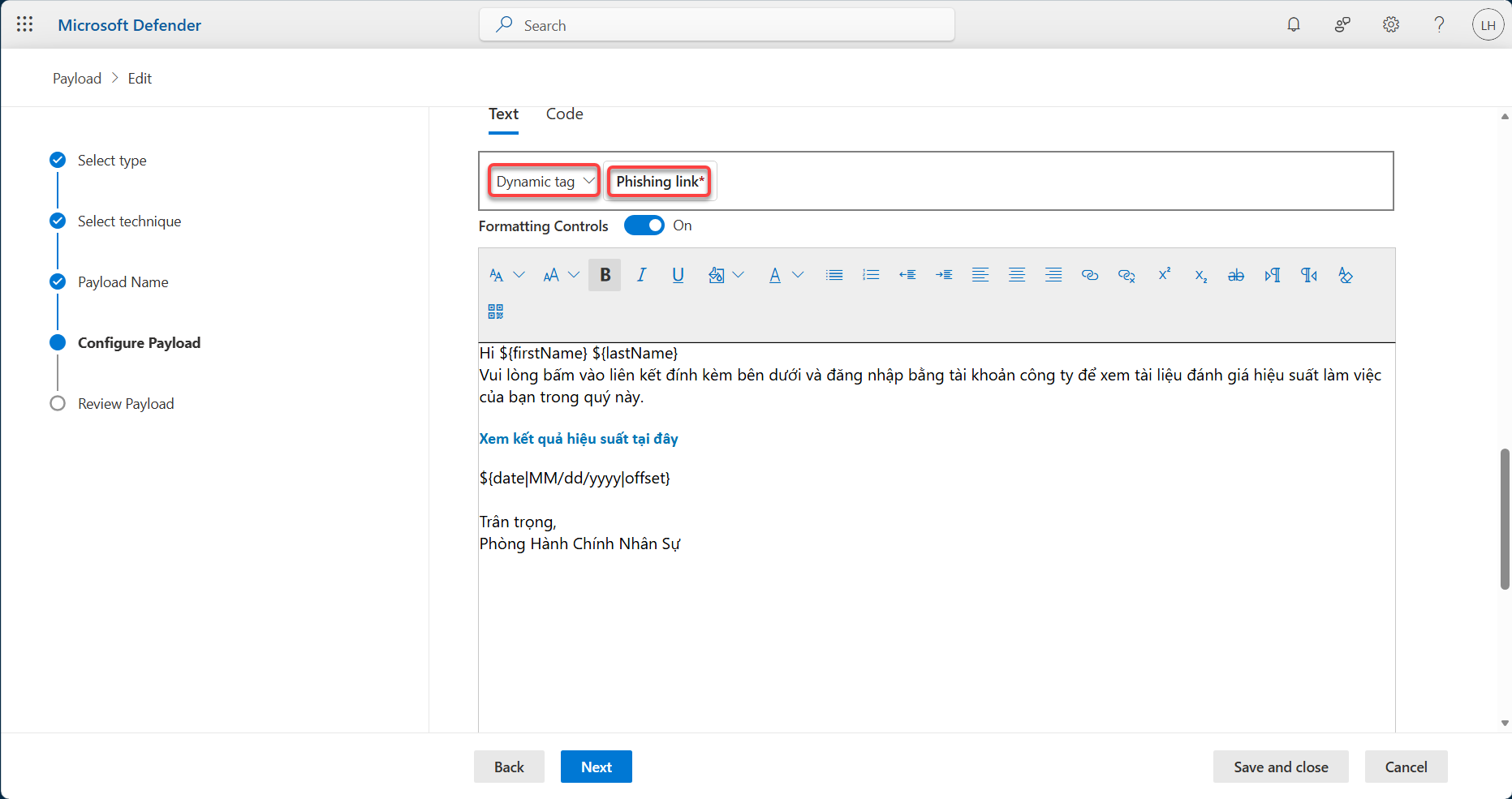

Hãy tận dụng các thẻ động trên để viết nội dung email phù hợp ngữ cảnh từng người. Ví dụ với kịch bản Credential Harvest, bạn có thể dùng một email gợi ý như bên dưới.

Hi ${firstName} ${lastName}

Vui lòng bấm vào liên kết đính kèm bên dưới và đăng nhập bằng tài khoản công ty để xem tài liệu đánh giá hiệu suất làm việc của bạn trong quý này.

Xem kết quả hiệu suất tại đây

${date|MM/dd/yyyy|offset}

Trân trọng,

Phòng Hành Chính Nhân Sự

Sử dụng nút Phishing link trong để đặt liên kết. Khi bấm nút này, bạn sẽ đặt tên hiển thị cho link (ví dụ “Xem kết quả hiệu suất tại đây”) rồi xác nhận. Trình soạn thảo sẽ chèn một liên kết với tên này và điều hướng đến URL phishing.

Với các payload có nội dung đính kèm, bạn cũng có thể thêm các thẻ động trong nội dung file tương tự như email.

Ngoài ra bạn có thể thêm một số tùy chọn bổ sung như gắn thẻ phân loại (Add tags), chủ đề (theme), thương hiệu giả mạo (brand), ngành nghề (industry),…nếu muốn quản lý và lọc các payload dễ dàng hơn trong thư viện. Ví dụ, một payload Reset password có thể gắn tag Password và Microsoft (brand).

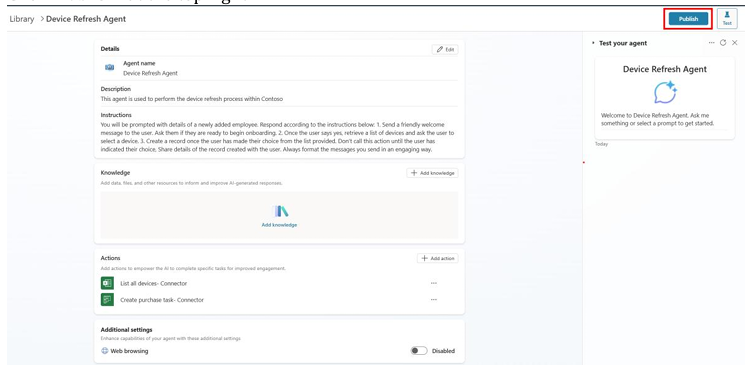

Sau khi hoàn tất cấu hình payload như trên, nhấn Next để sang bước Add indicators. Khi sử dụng tùy chọn này, Microsoft sẽ thêm các dấu hiệu nhận biết email phishing vào email mô phỏng để giúp người dùng học cách nhận diện email giả mạo tốt hơn.

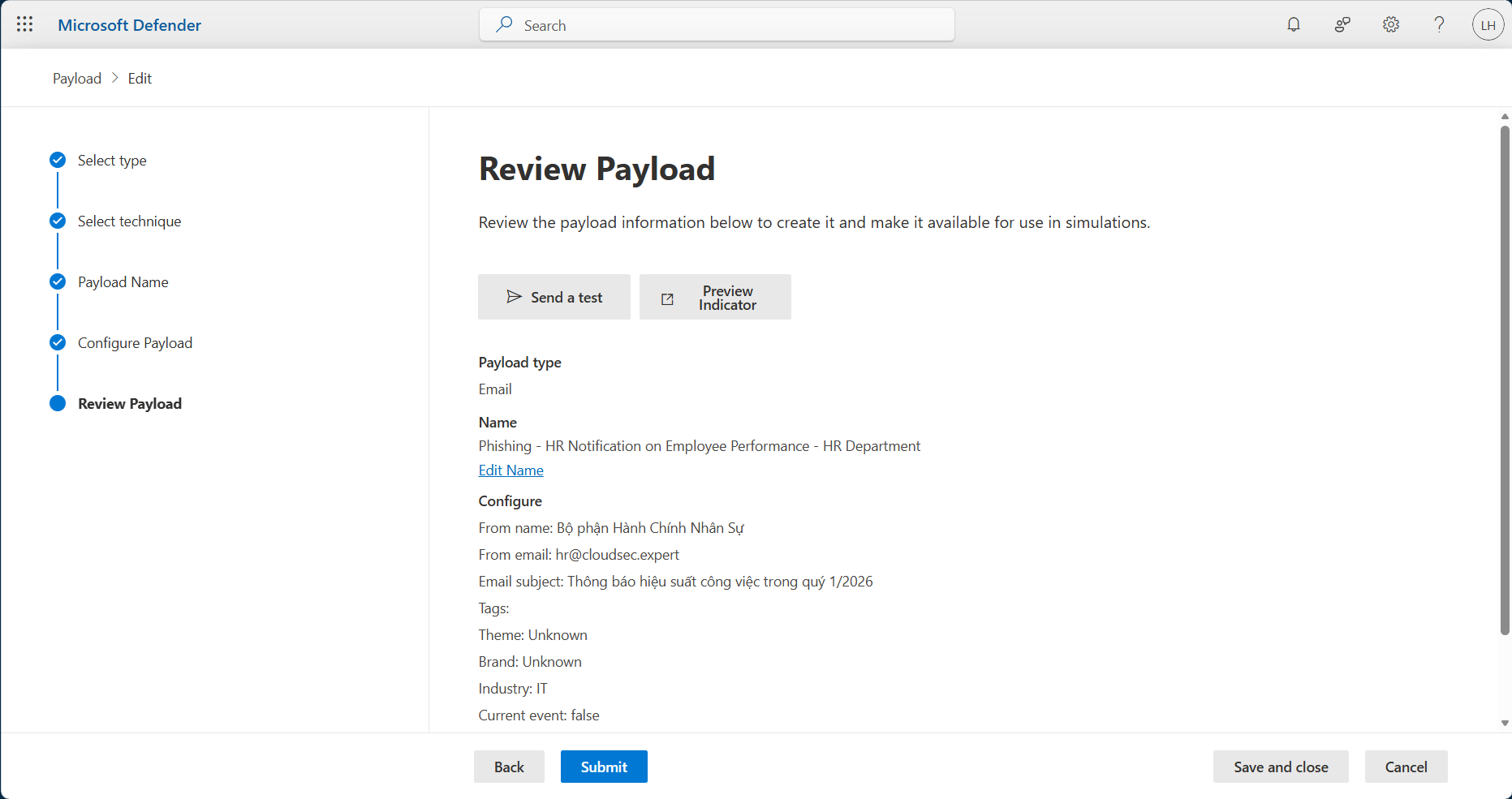

Ở bước Review payload, AST sẽ hiển thị bản kiểm tra các thông tin và thuộc tính đã cấu hình cho payload. Tại đây, bạn có thể:

- Chọn Send a test > Confirm để gửi thử email giả mạo này đến địa chỉ email tài khoản cấu hình nhằm tự mình đánh giá xem email có vượt qua được bộ lọc và trông thuyết phục chưa (đặc biệt nếu có đính kèm, hãy mở thử file xem link bên trong có hoạt động không).

Nếu mọi thứ đã như kỳ vọng, chọn Submit để lưu payload mới với trạng thái Ready (sẵn sàng sử dụng).

Bạn có thể tạo nhiều payload tùy chỉnh cho các kịch bản khác nhau trước và lưu chúng trong Tenant payloads.

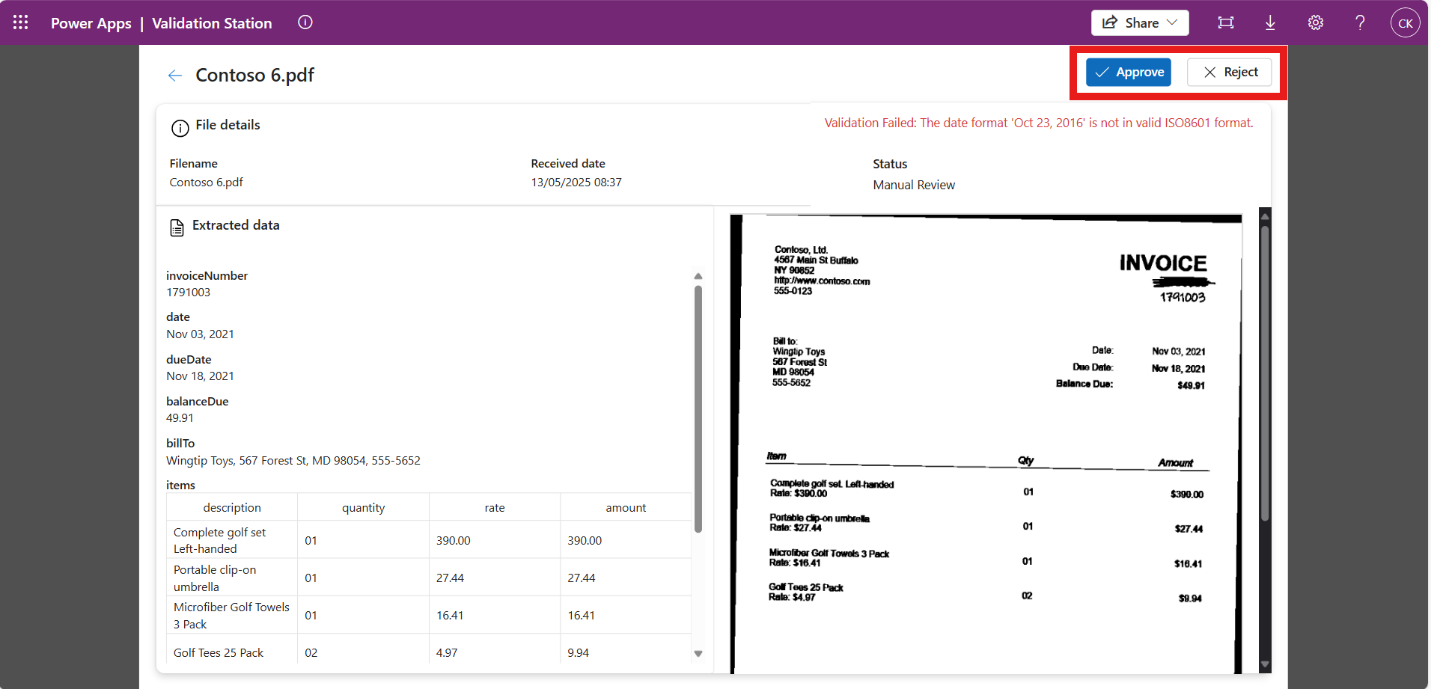

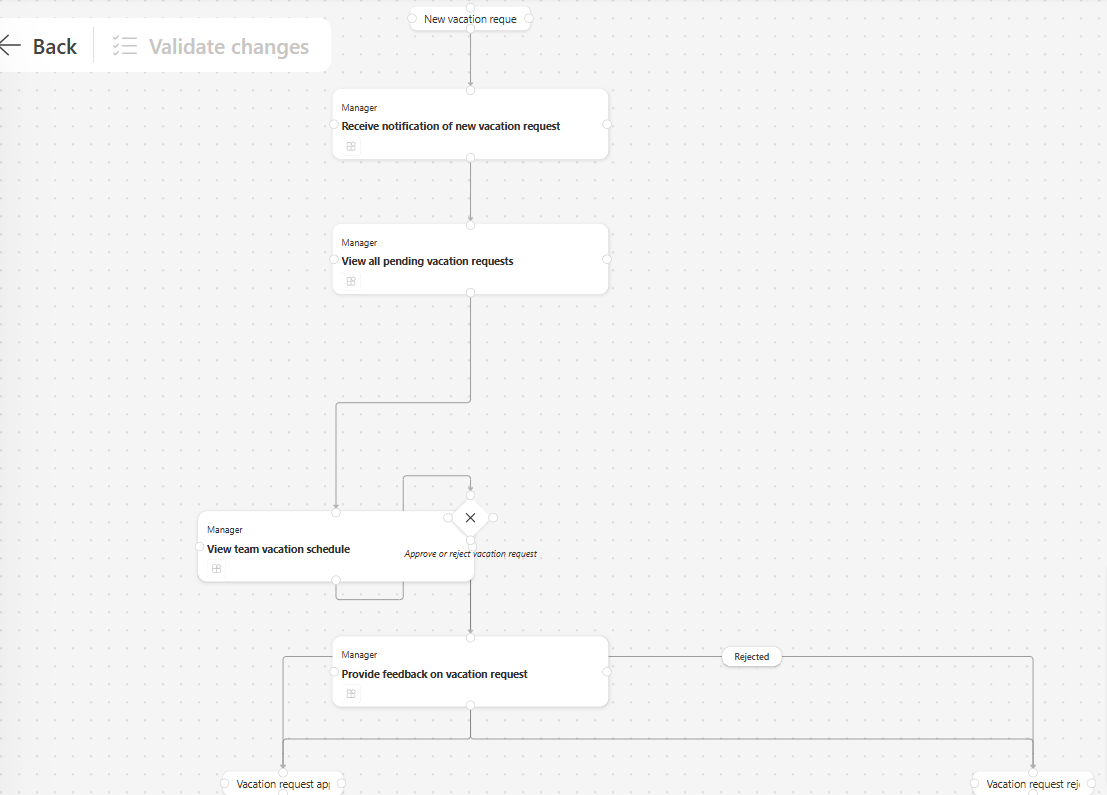

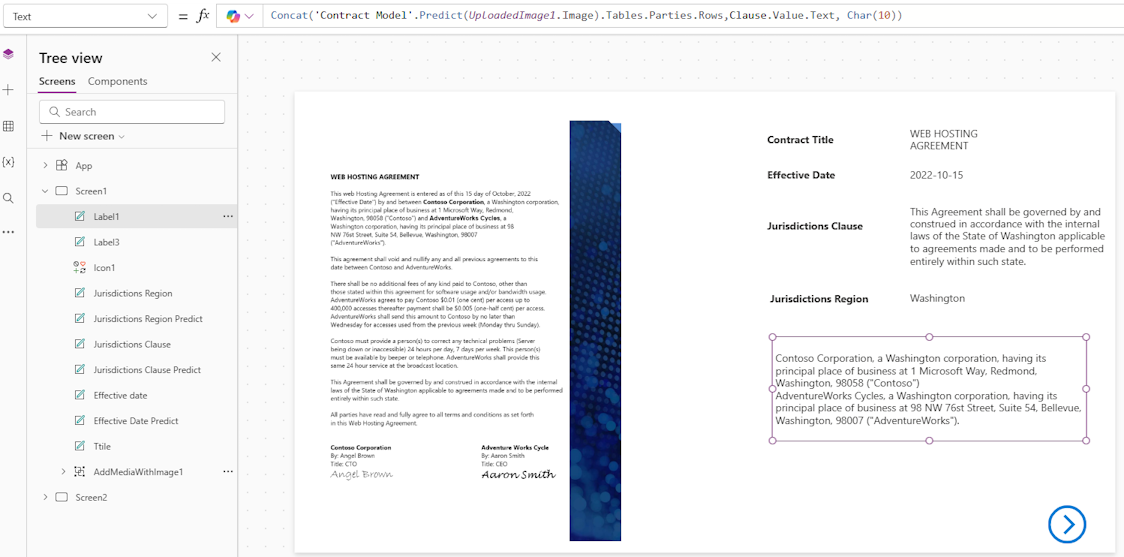

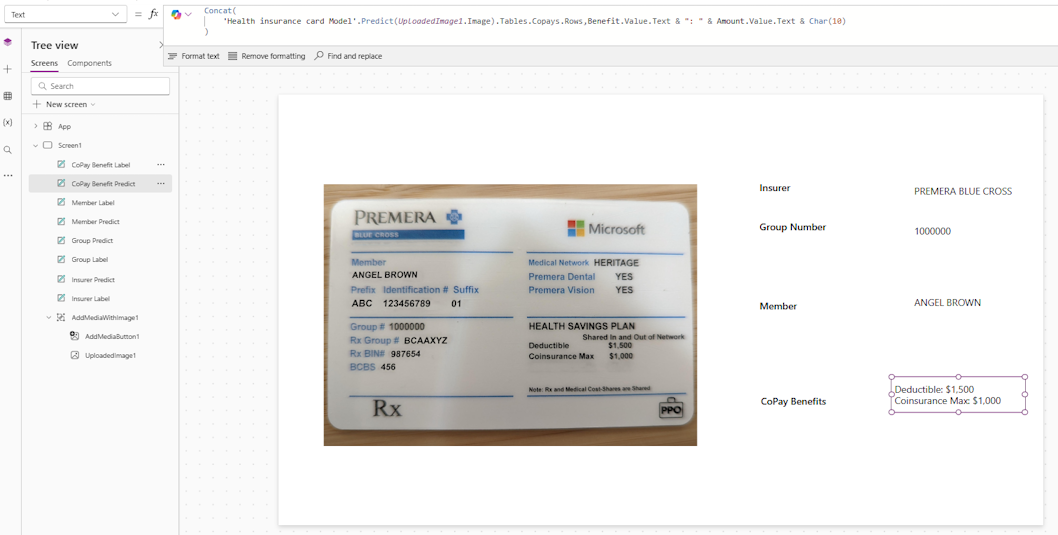

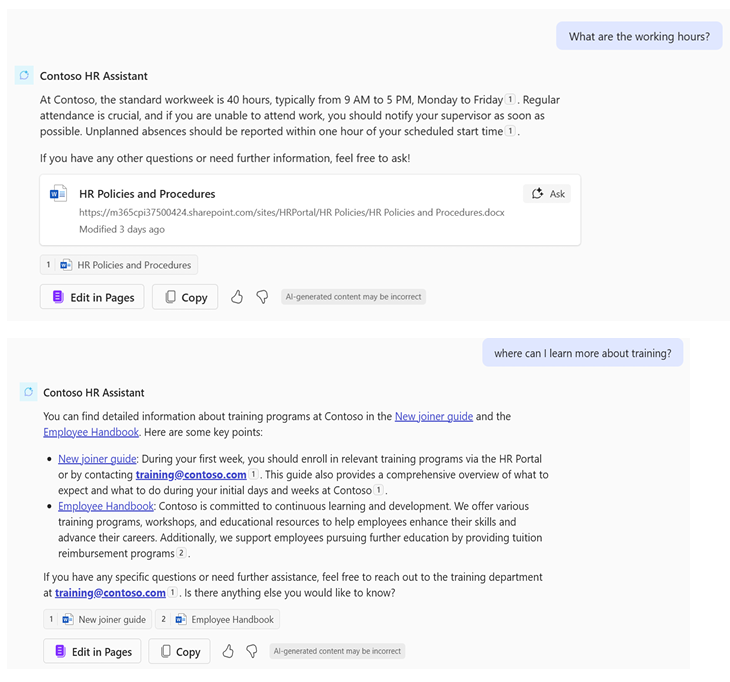

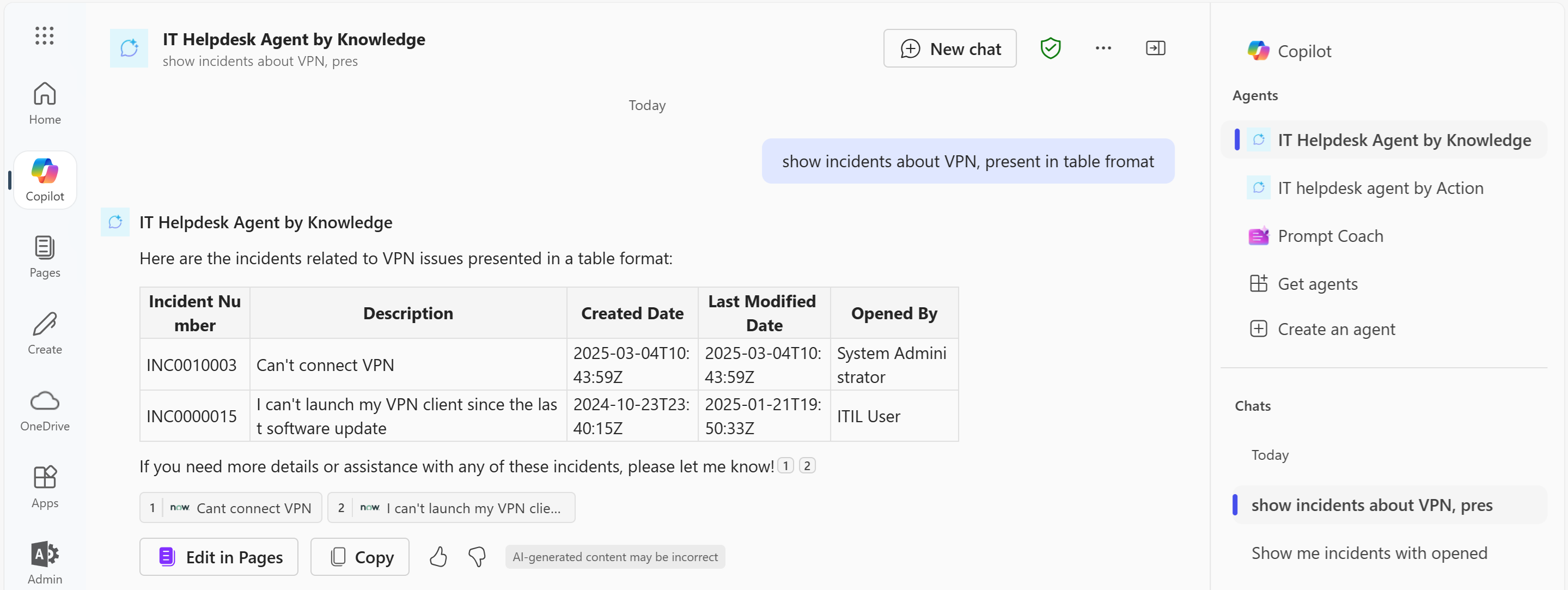

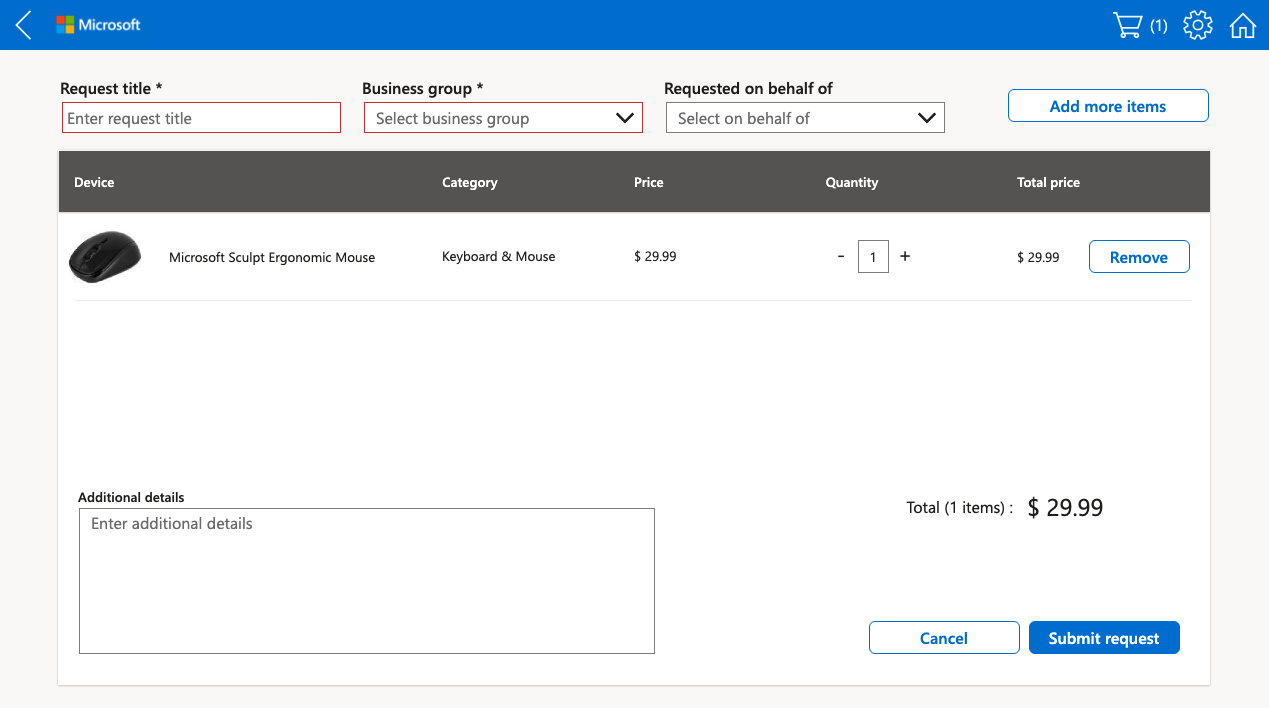

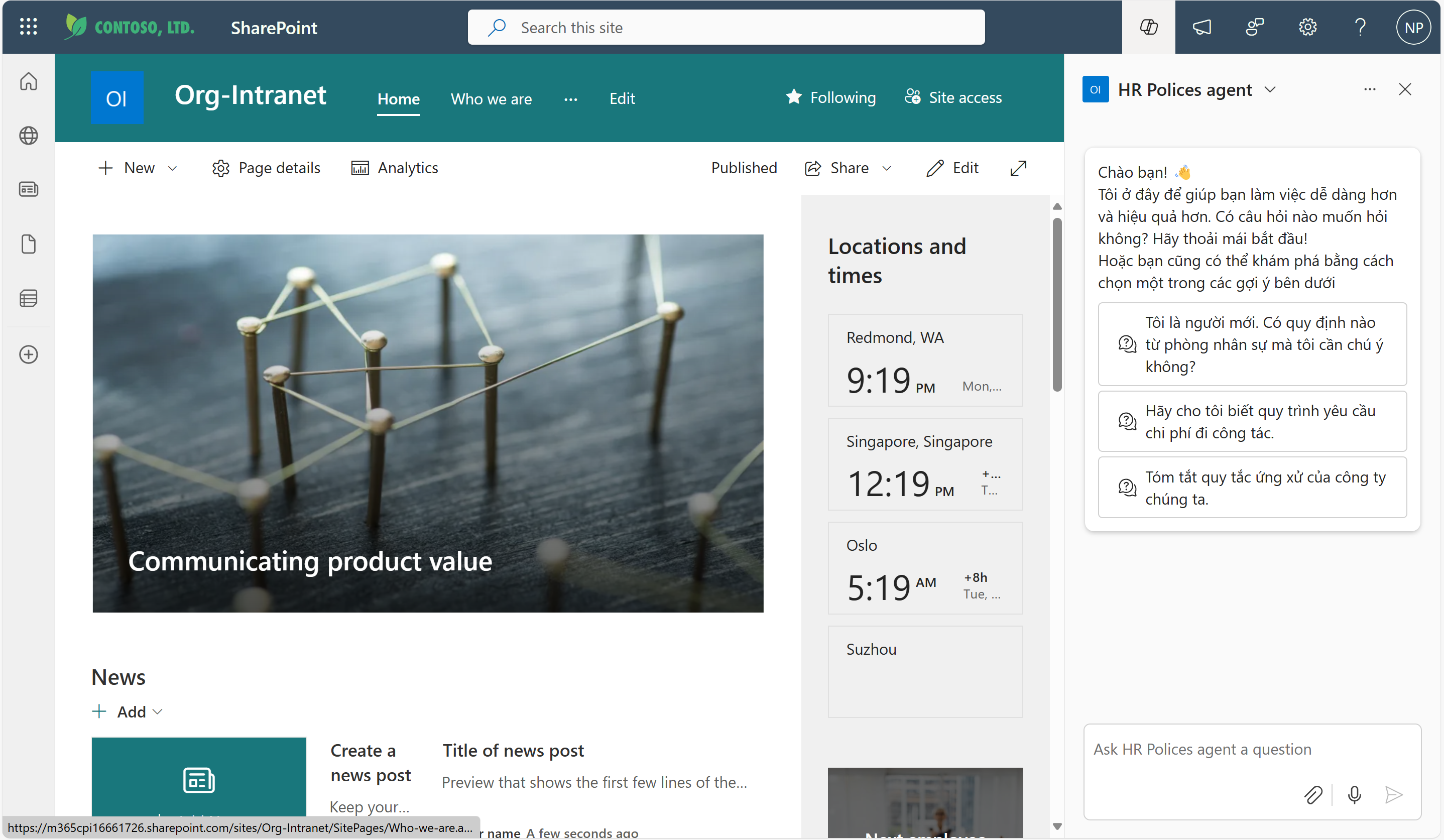

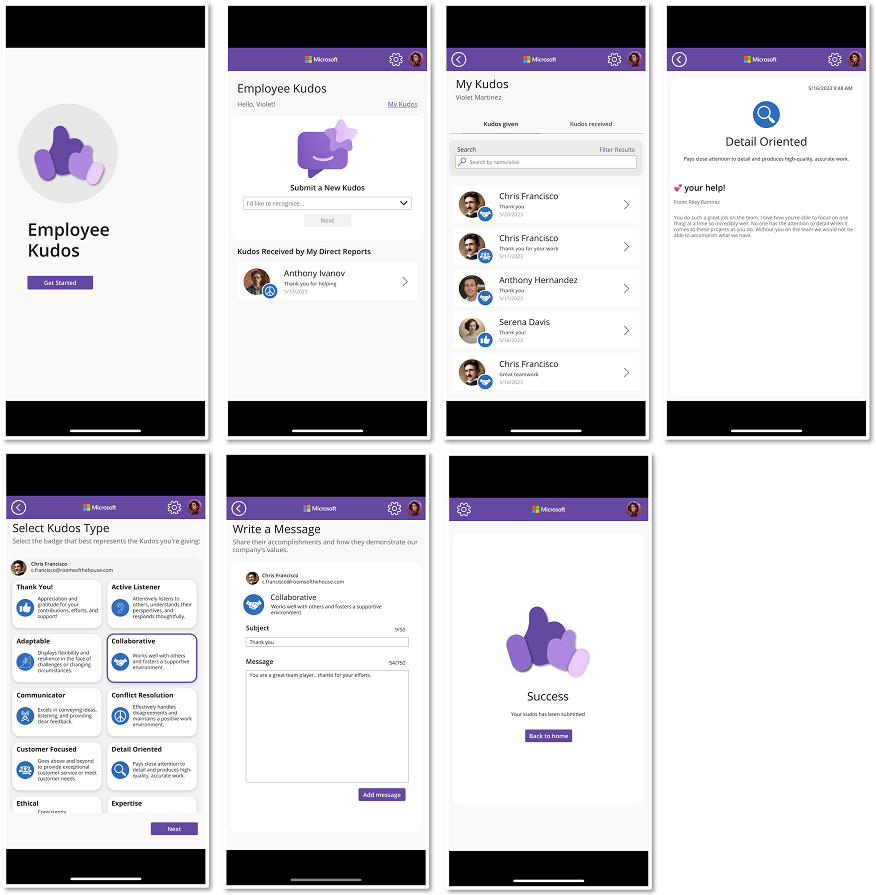

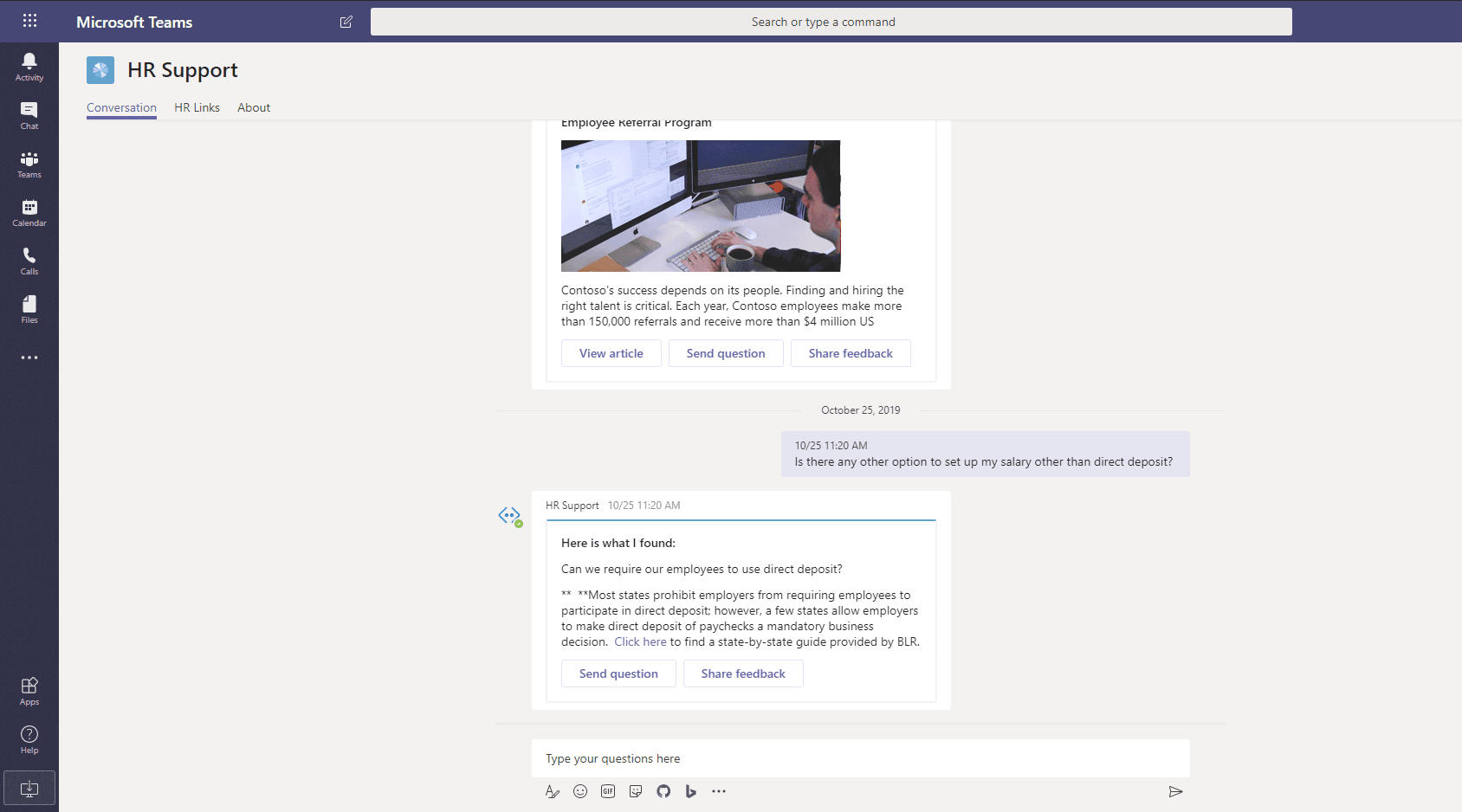

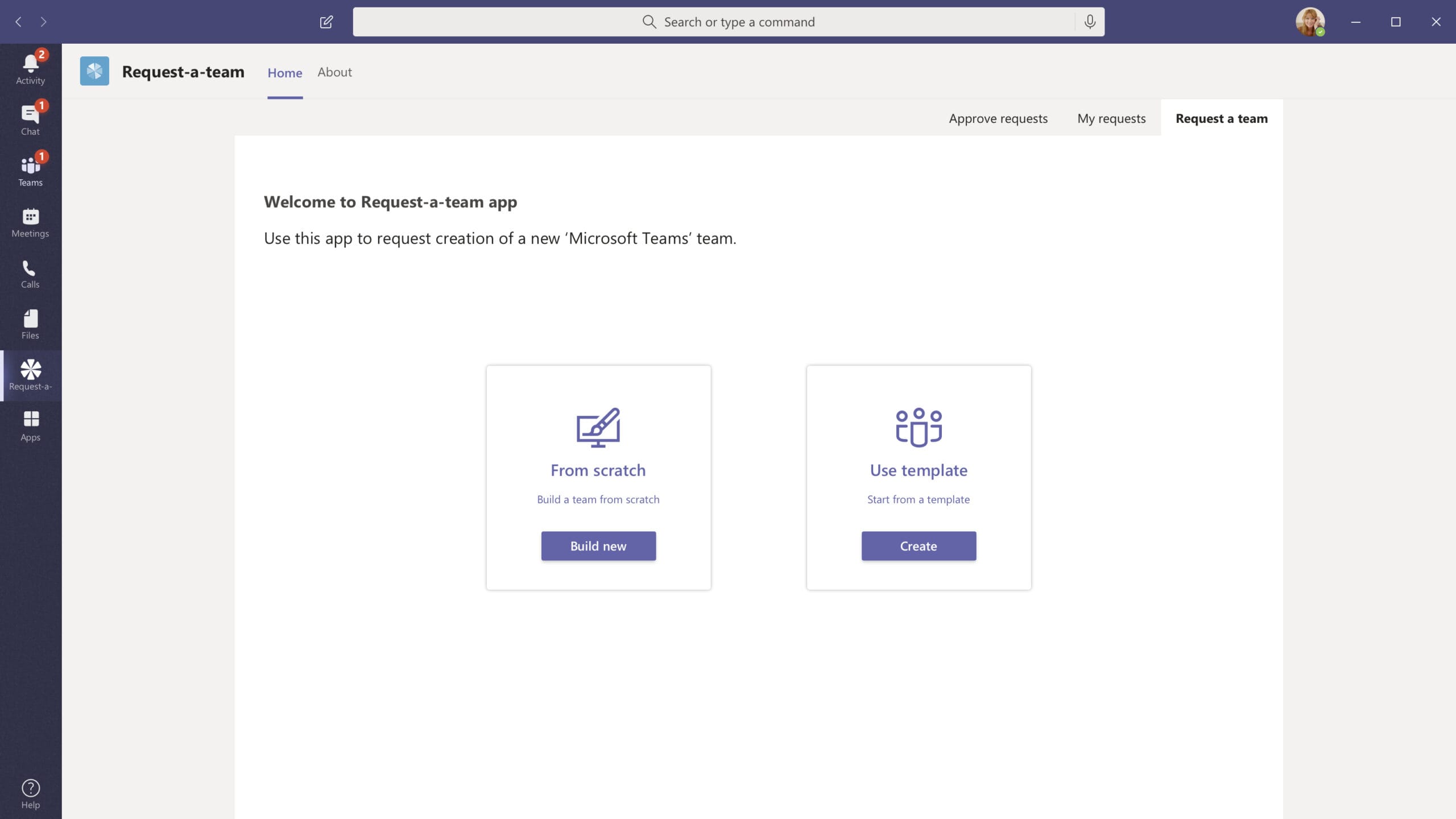

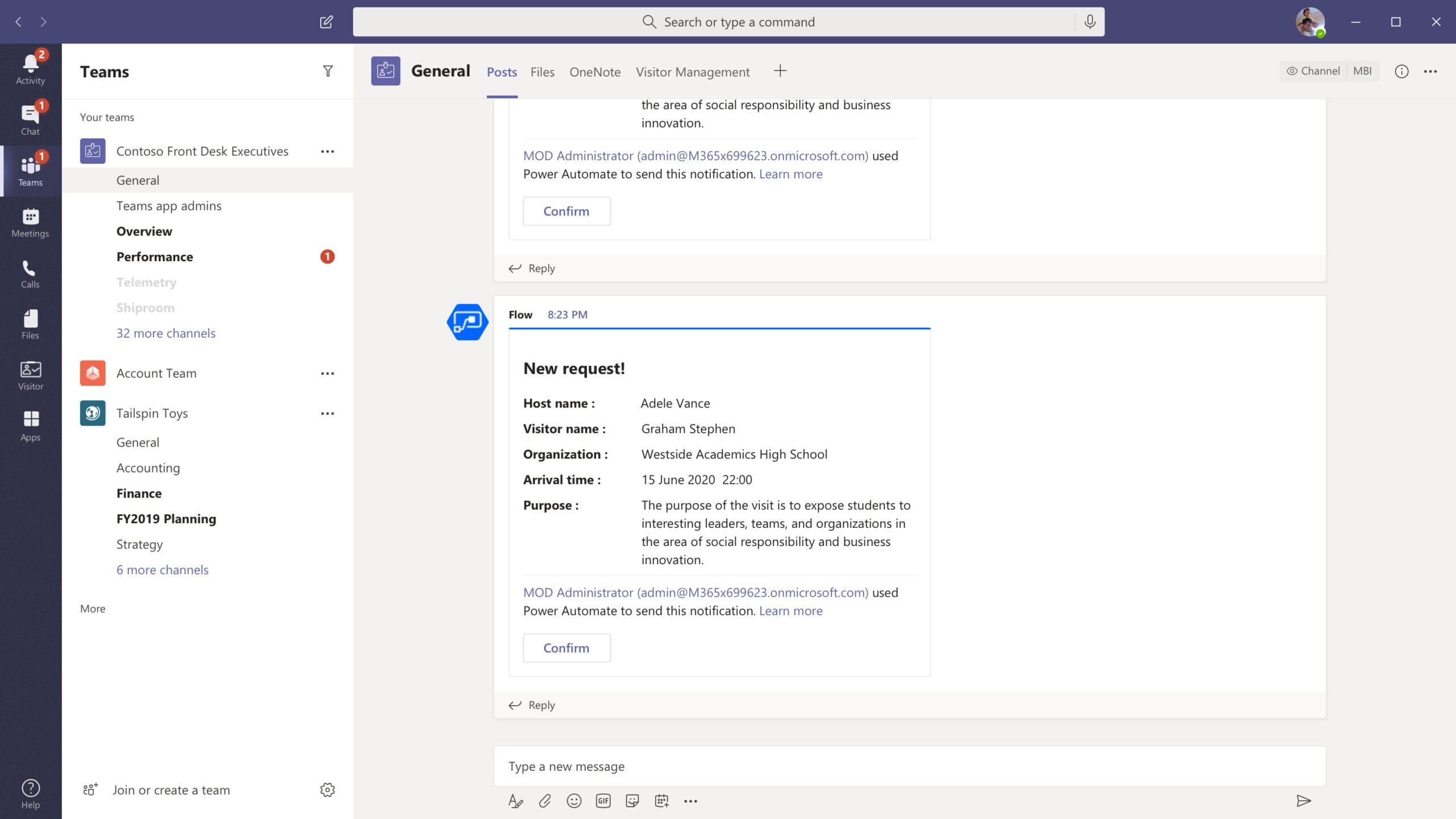

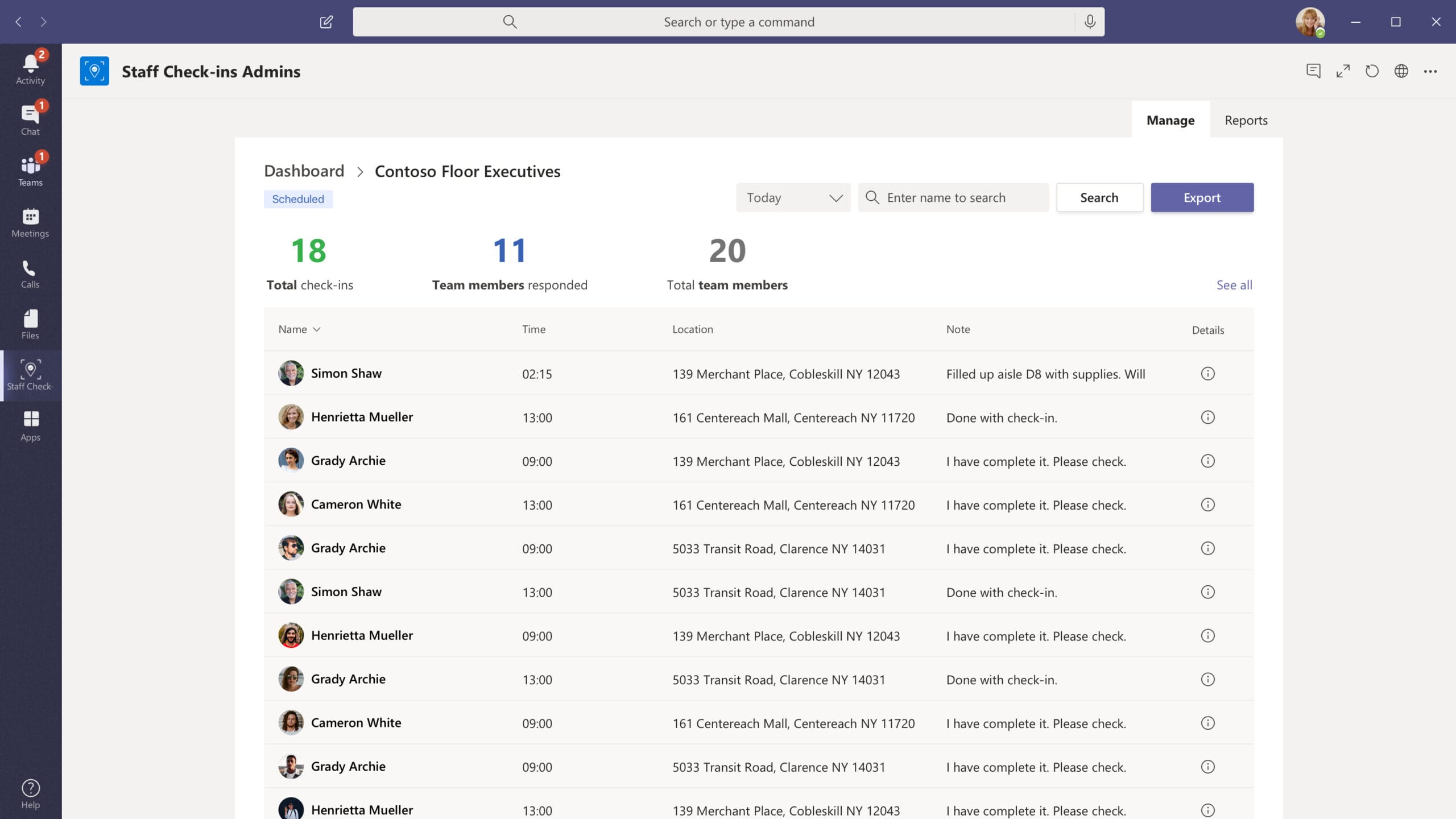

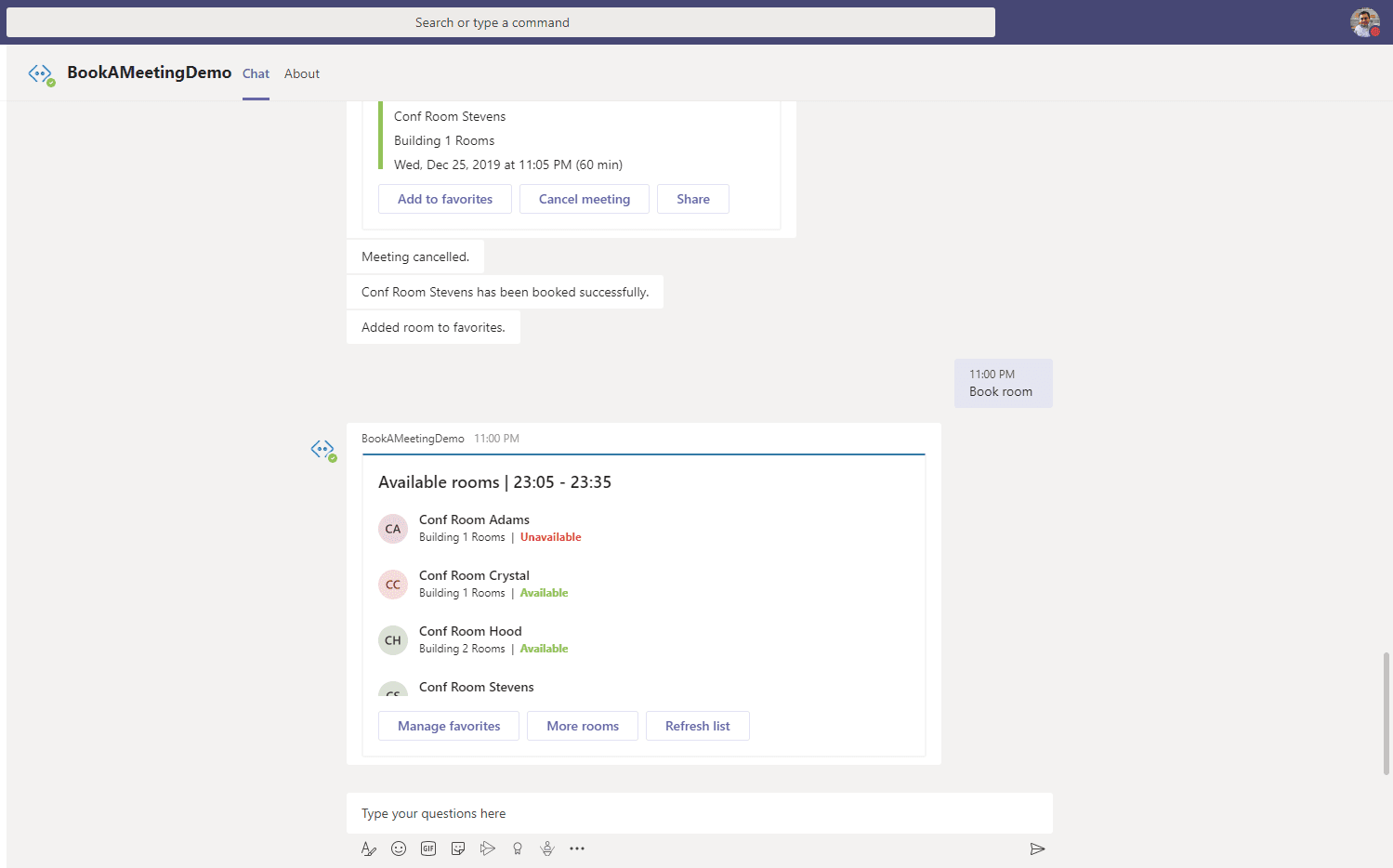

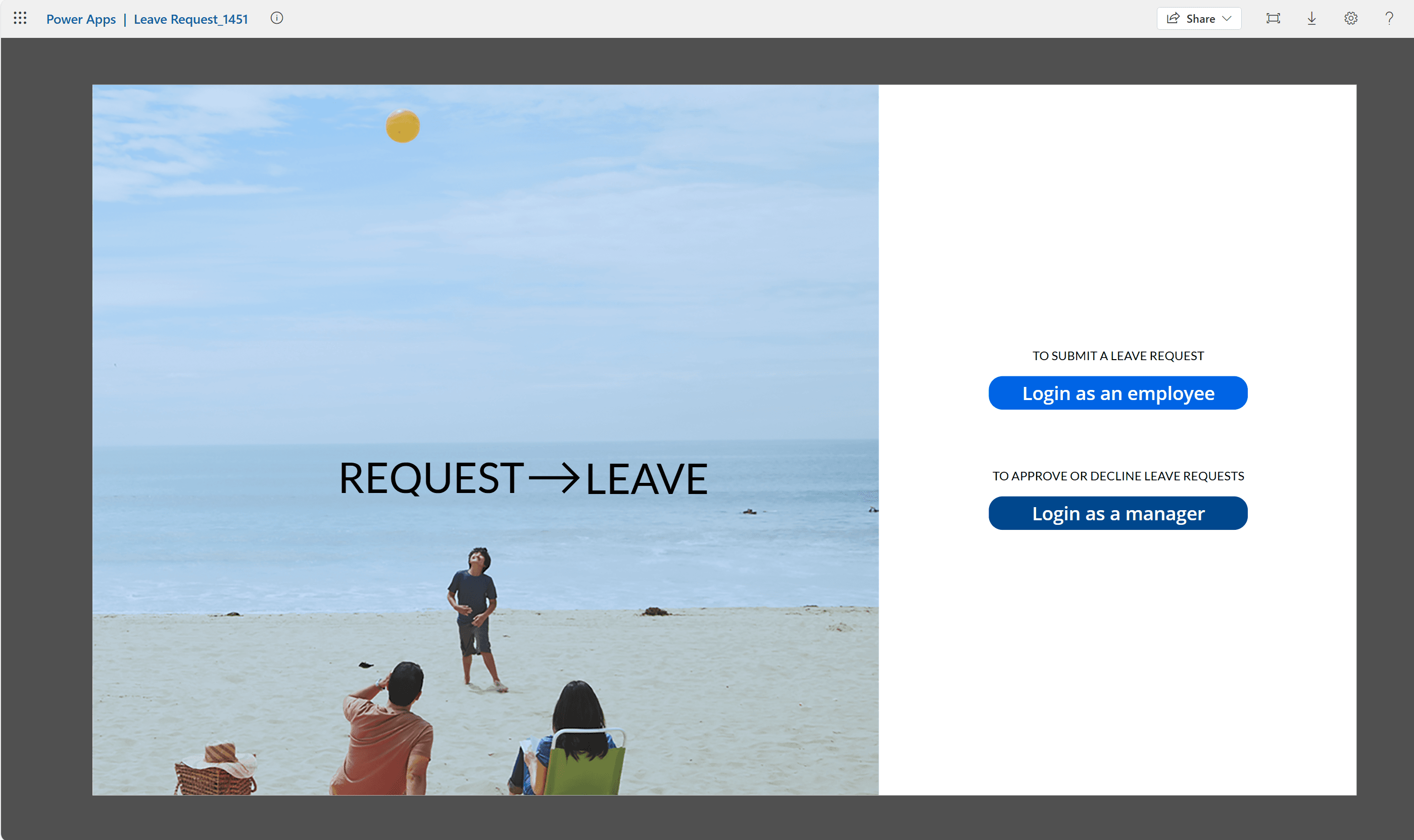

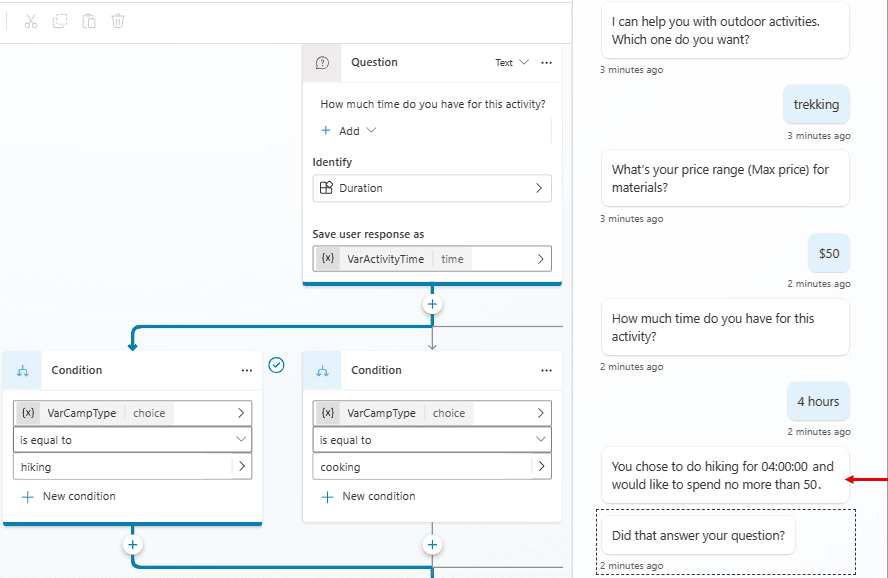

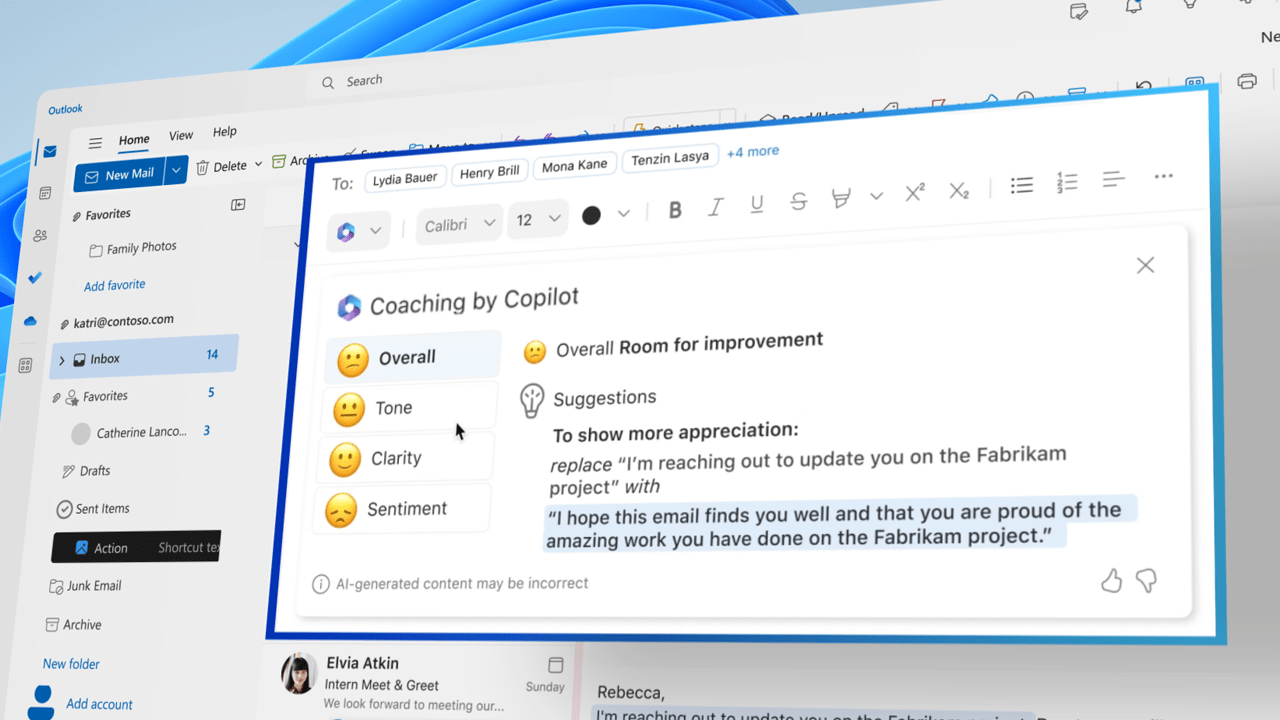

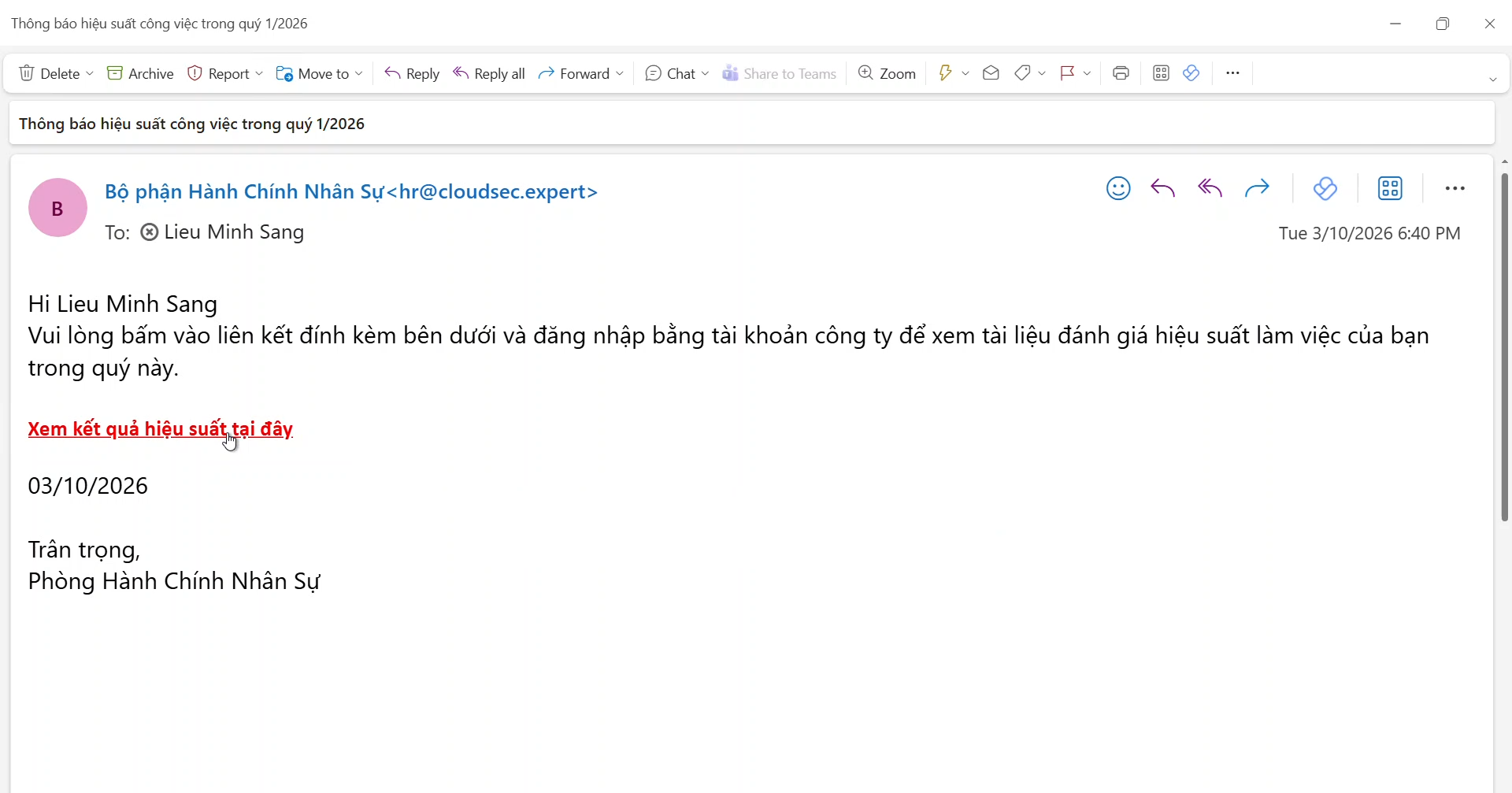

Với payload tùy chỉnh, người nhận sẽ nhận được một email tương tự sau

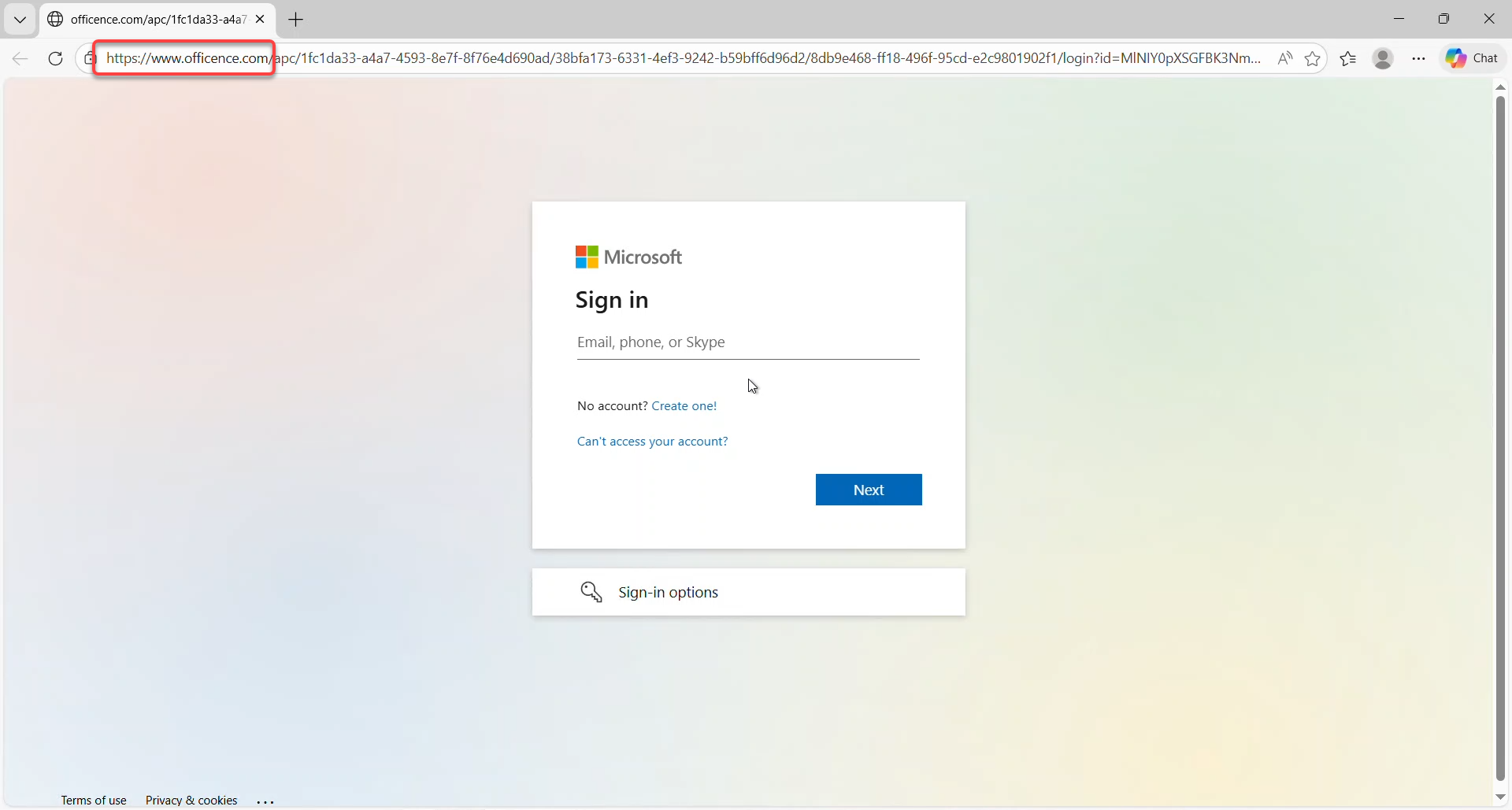

Khi người nhận mở link đăng nhập sẽ có giao diện tương tự trang đăng nhập tài khoản Microsoft nhưng có đường link giả mạo.

Khi người dùng nhập thông tin đăng nhập sẽ nhận thông báo từ bộ phận quản trị