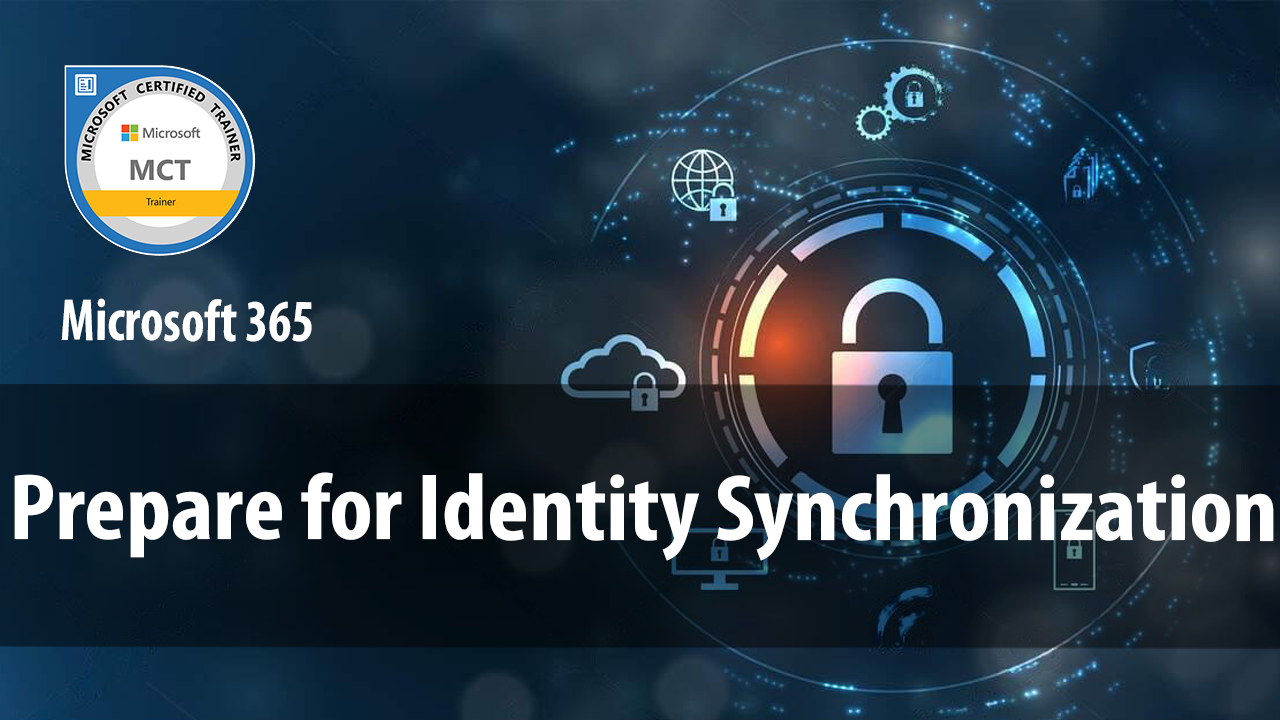

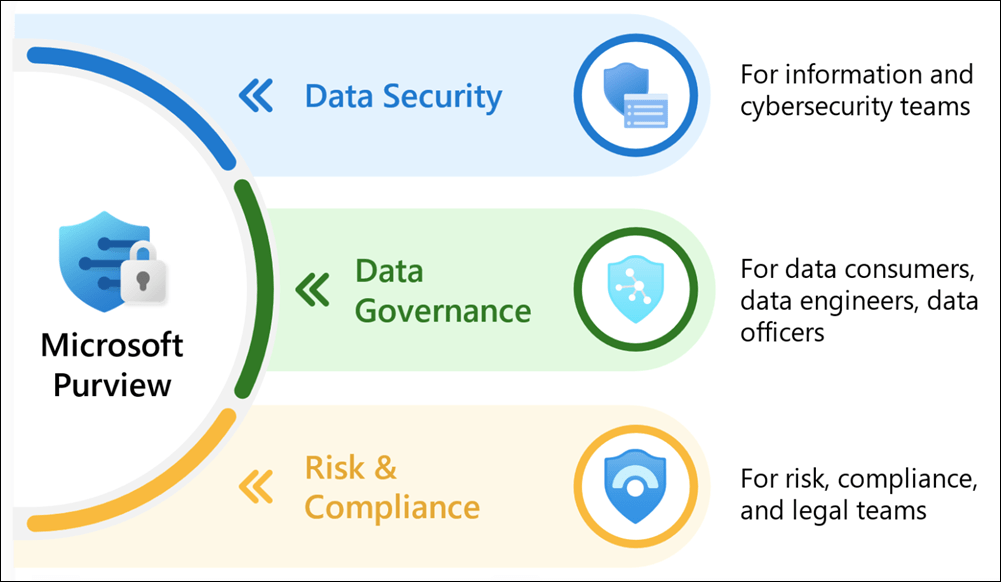

Security Operations Analyst Associate của Microsoft là chứng chỉ dành cho các chuyên gia bảo mật, tập trung vào việc giảm thiểu rủi ro cho tổ chức bằng cách nhanh chóng khắc phục các cuộc tấn công đang diễn ra trong môi trường đám mây và tại chỗ.

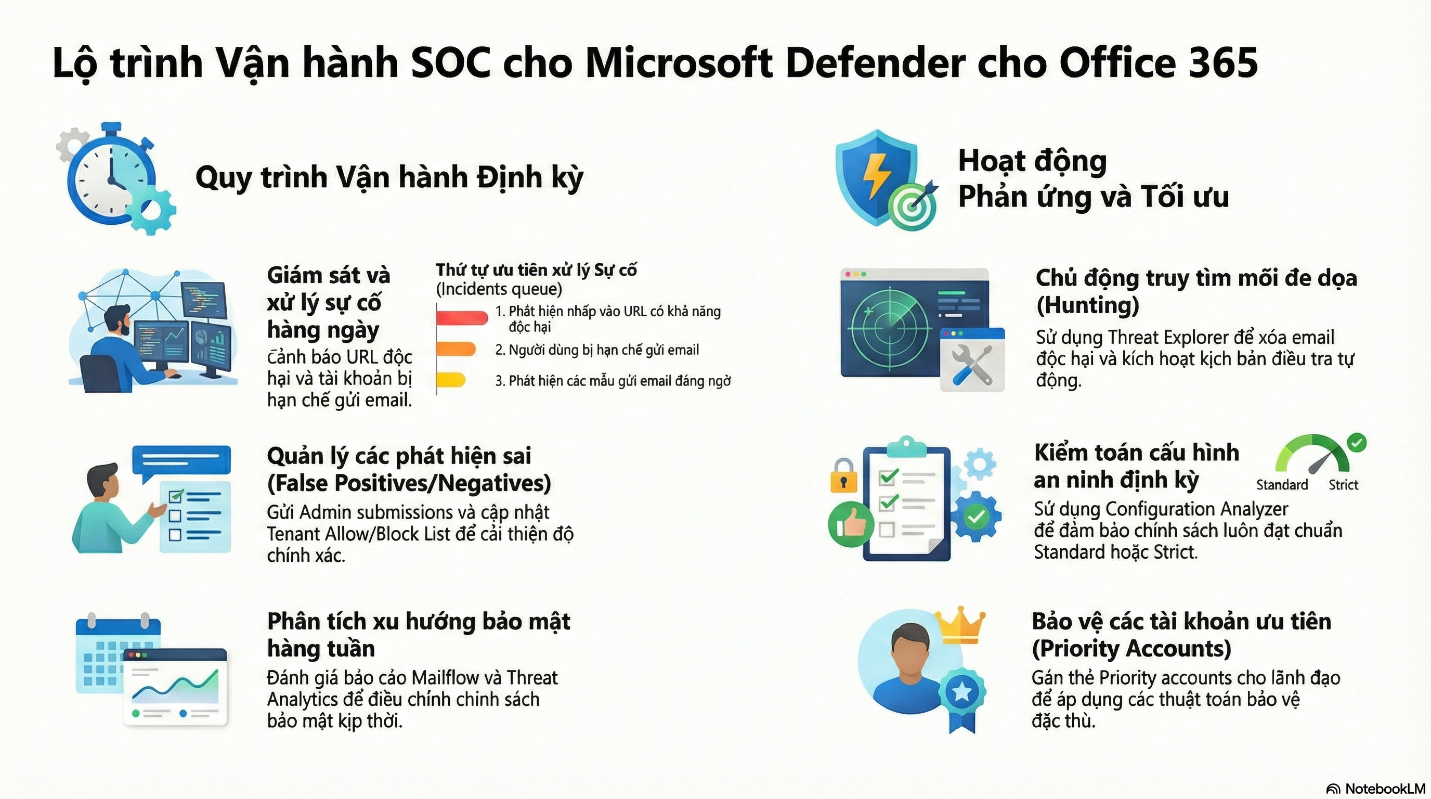

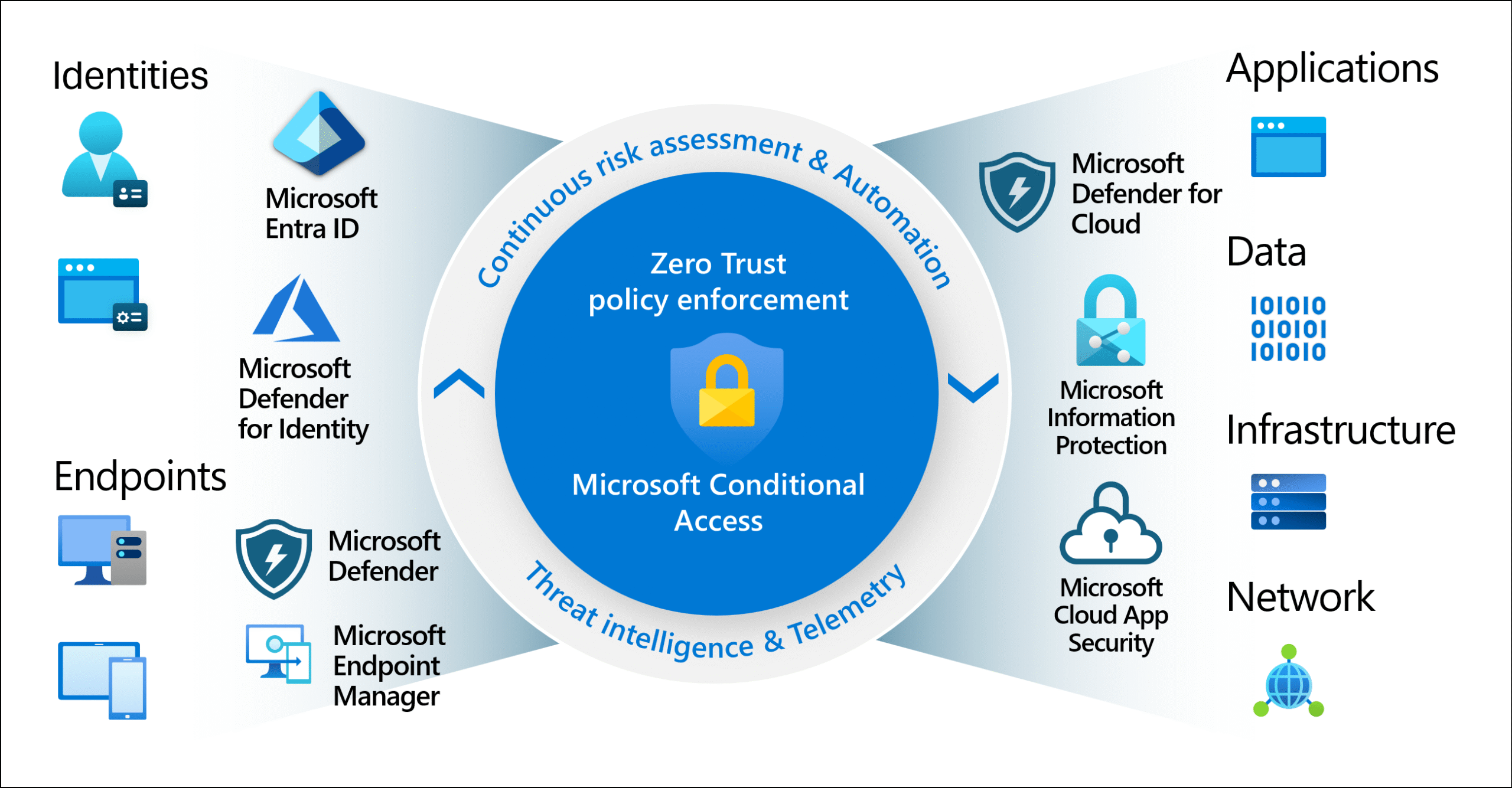

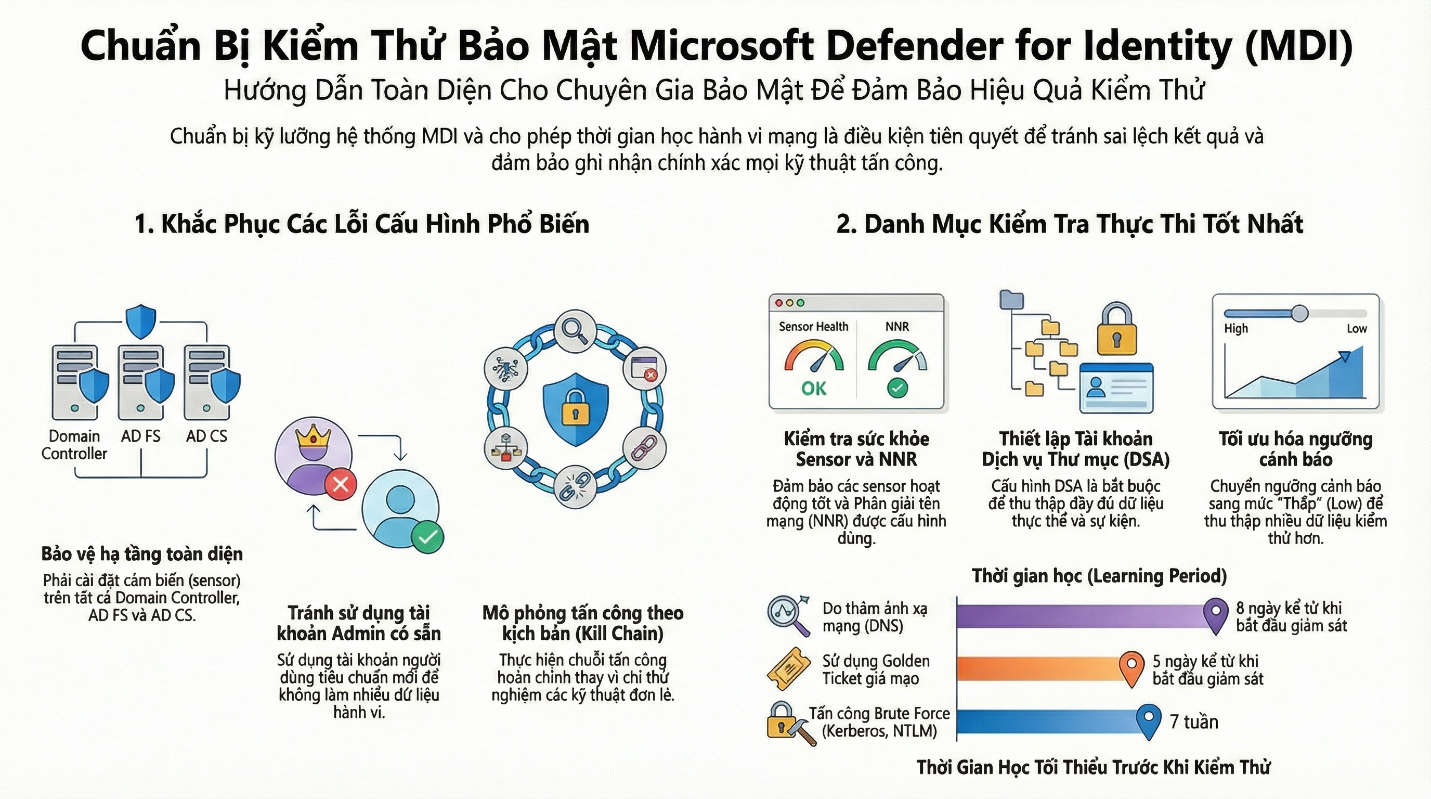

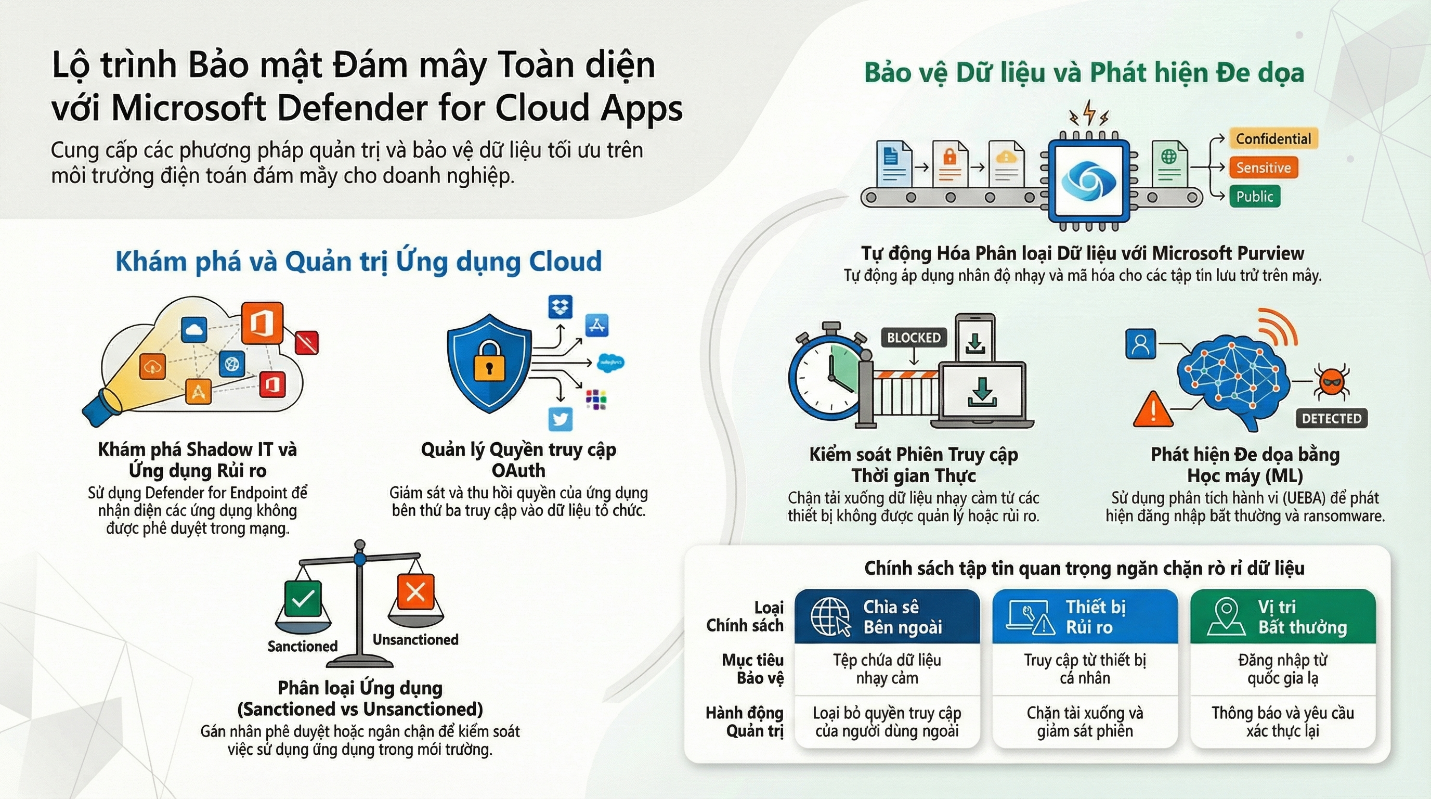

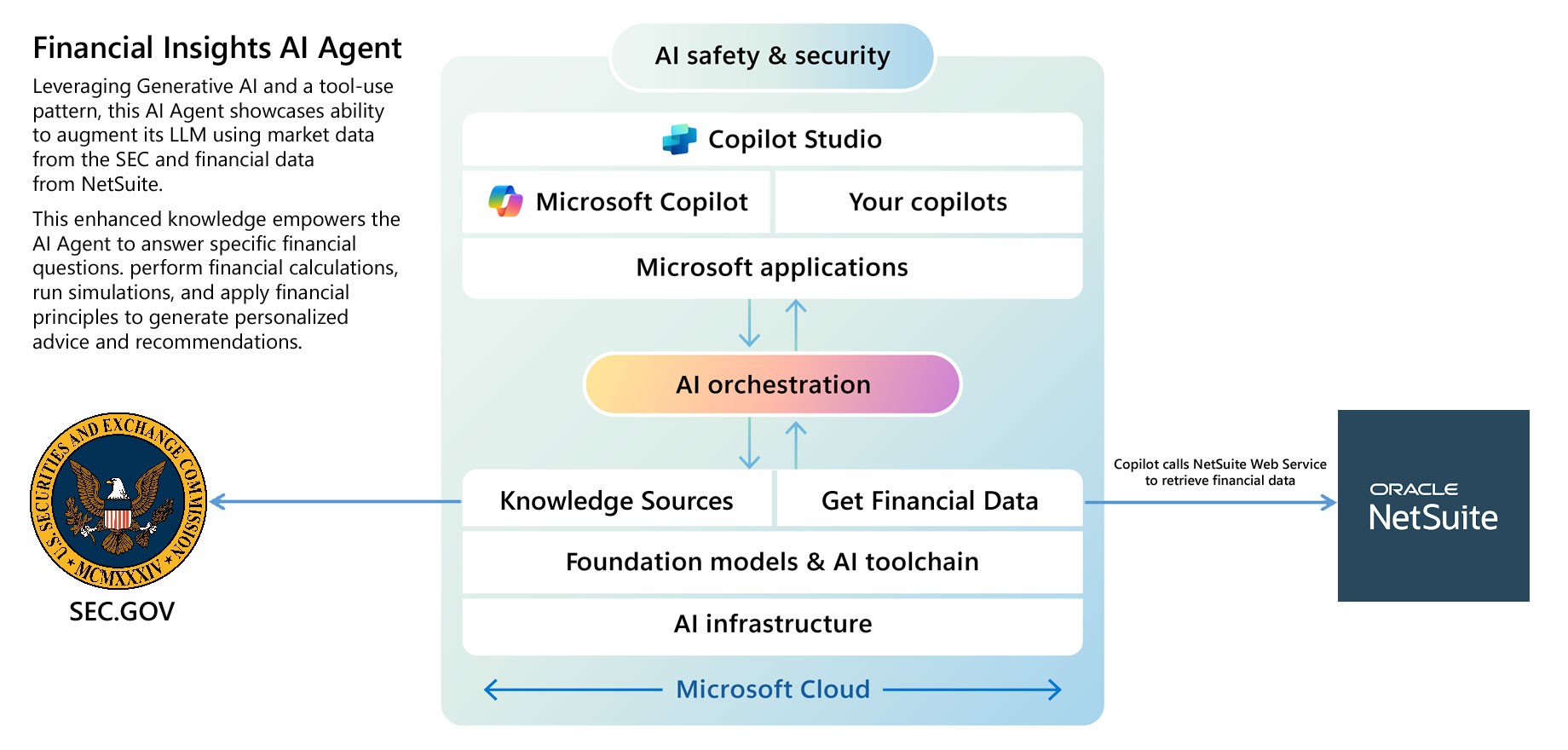

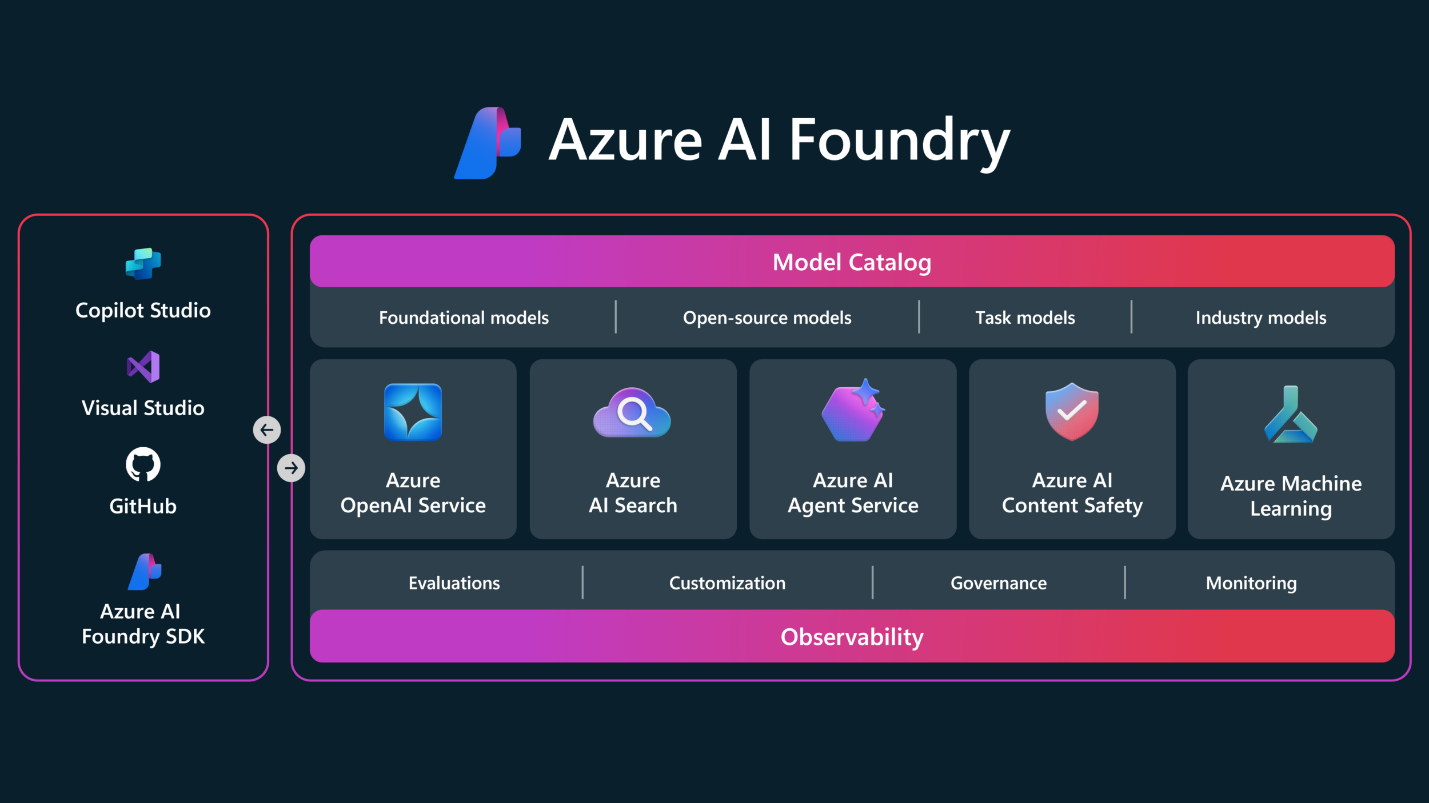

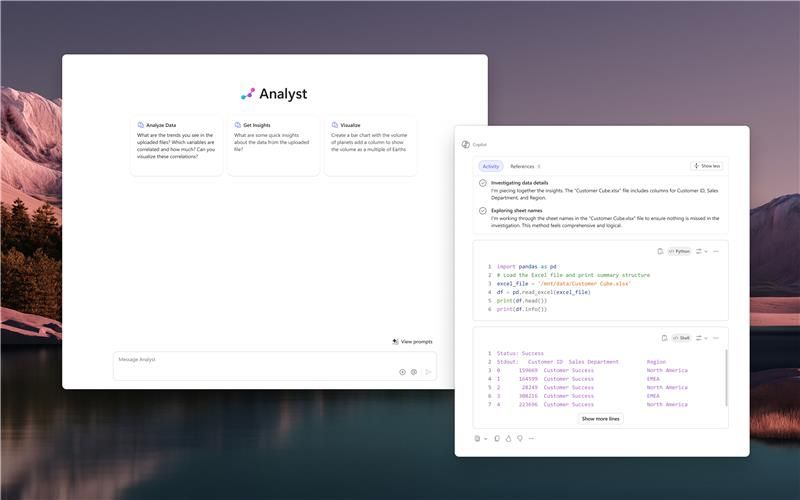

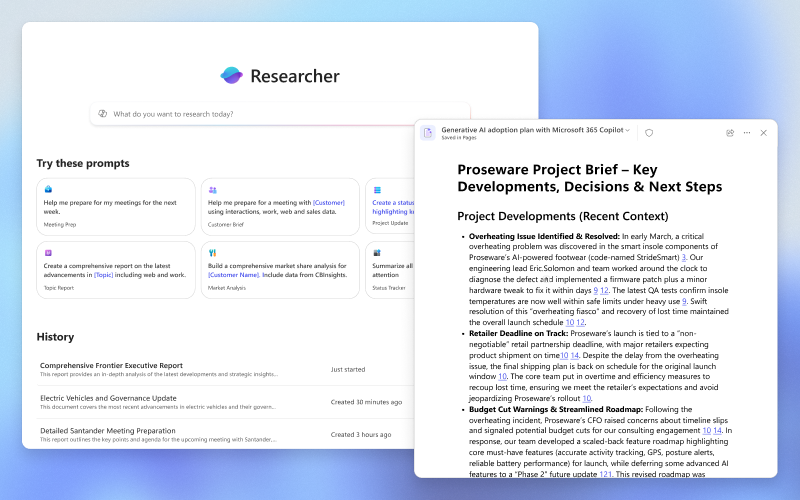

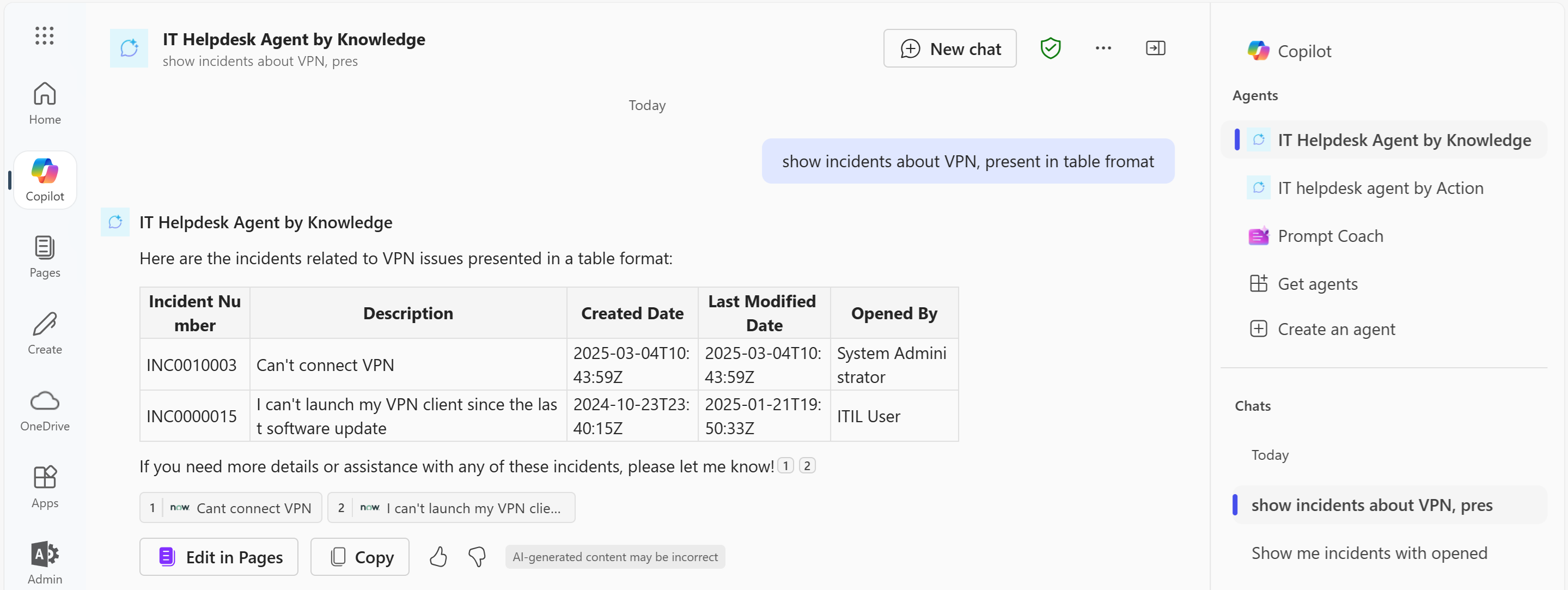

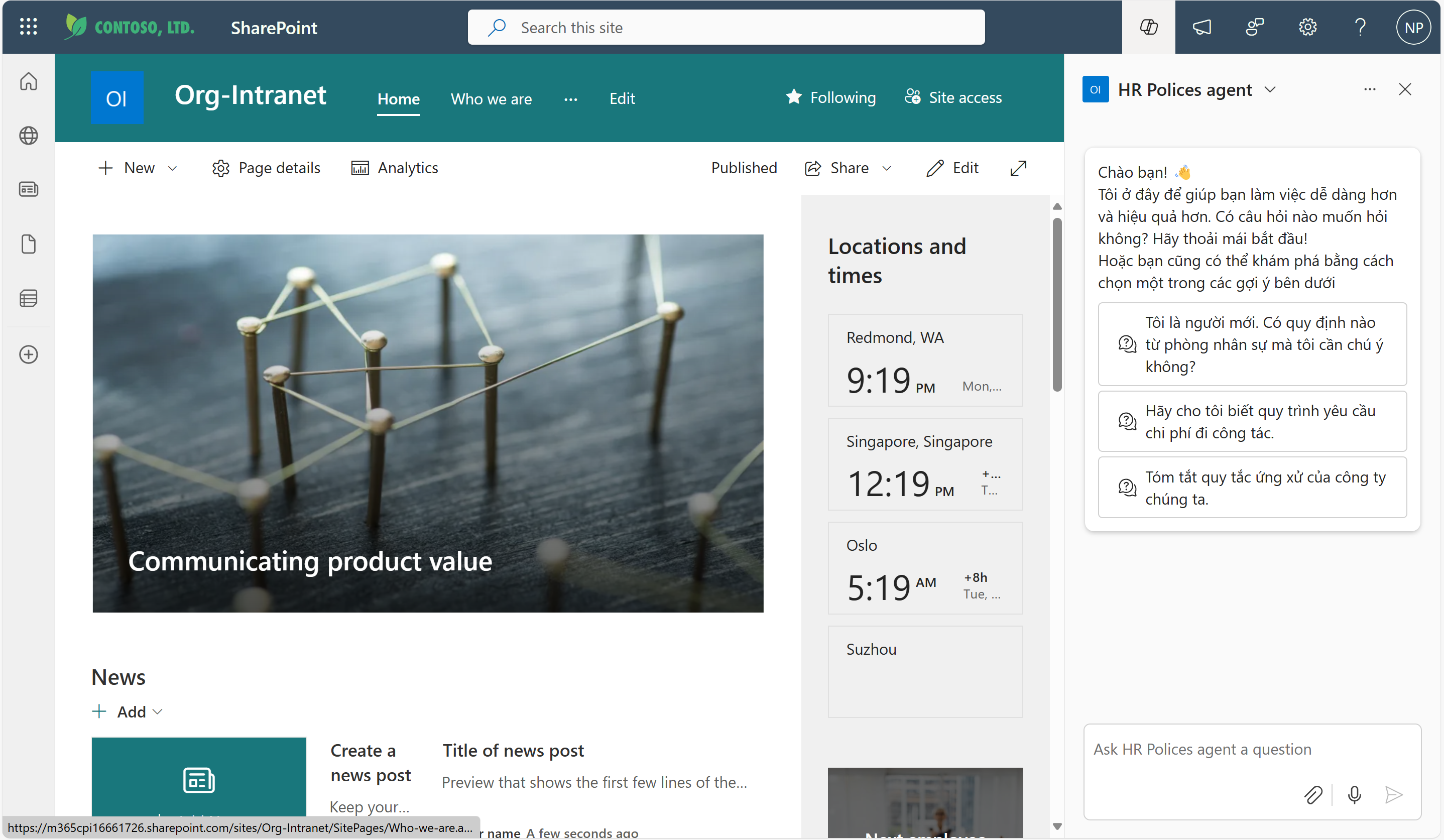

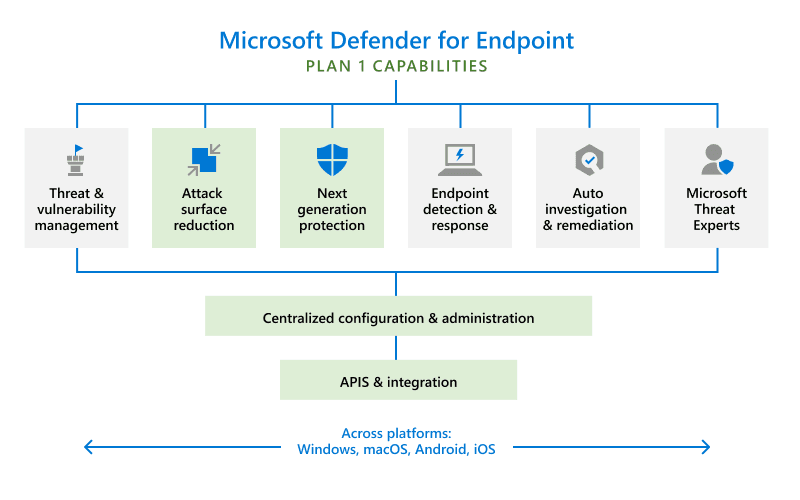

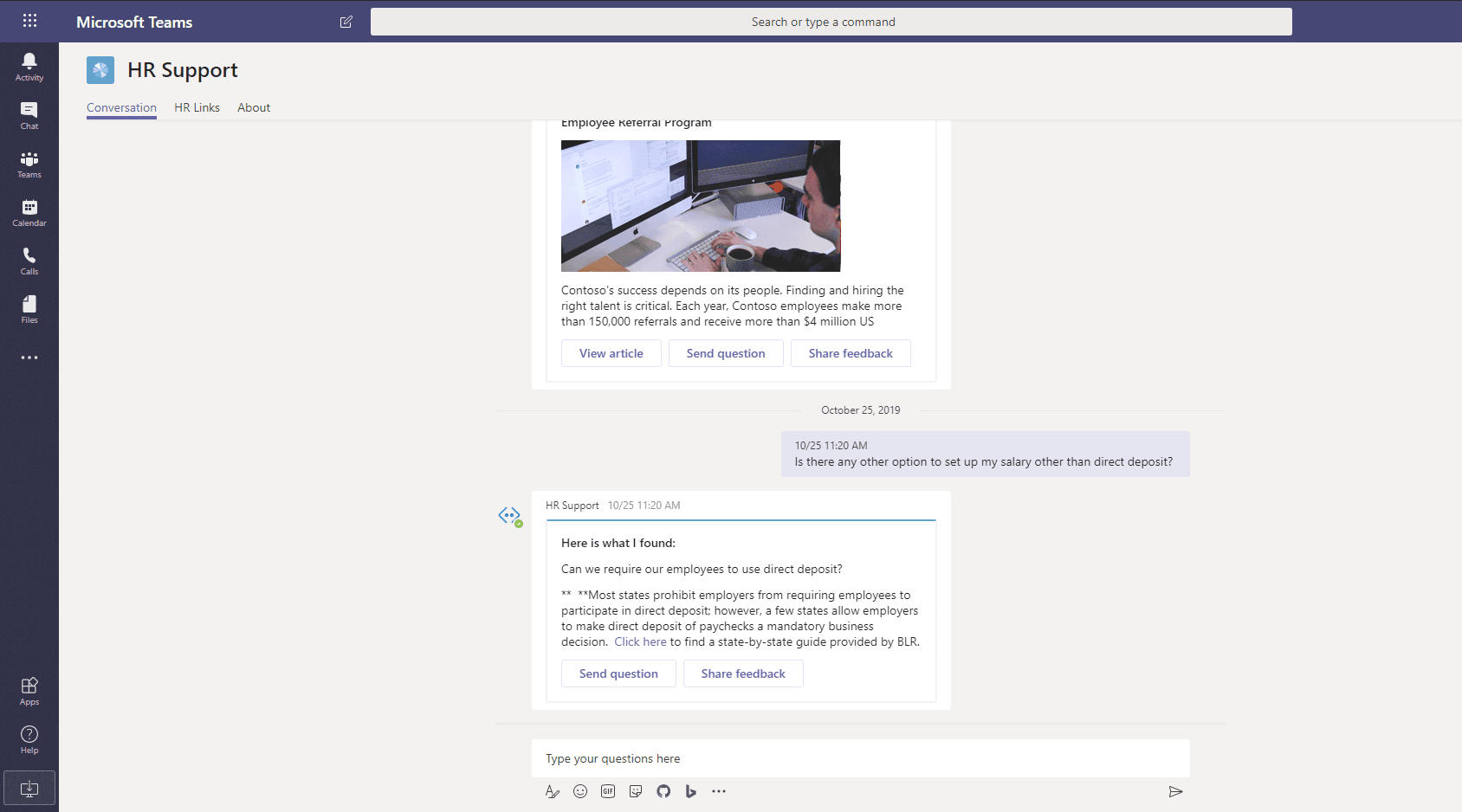

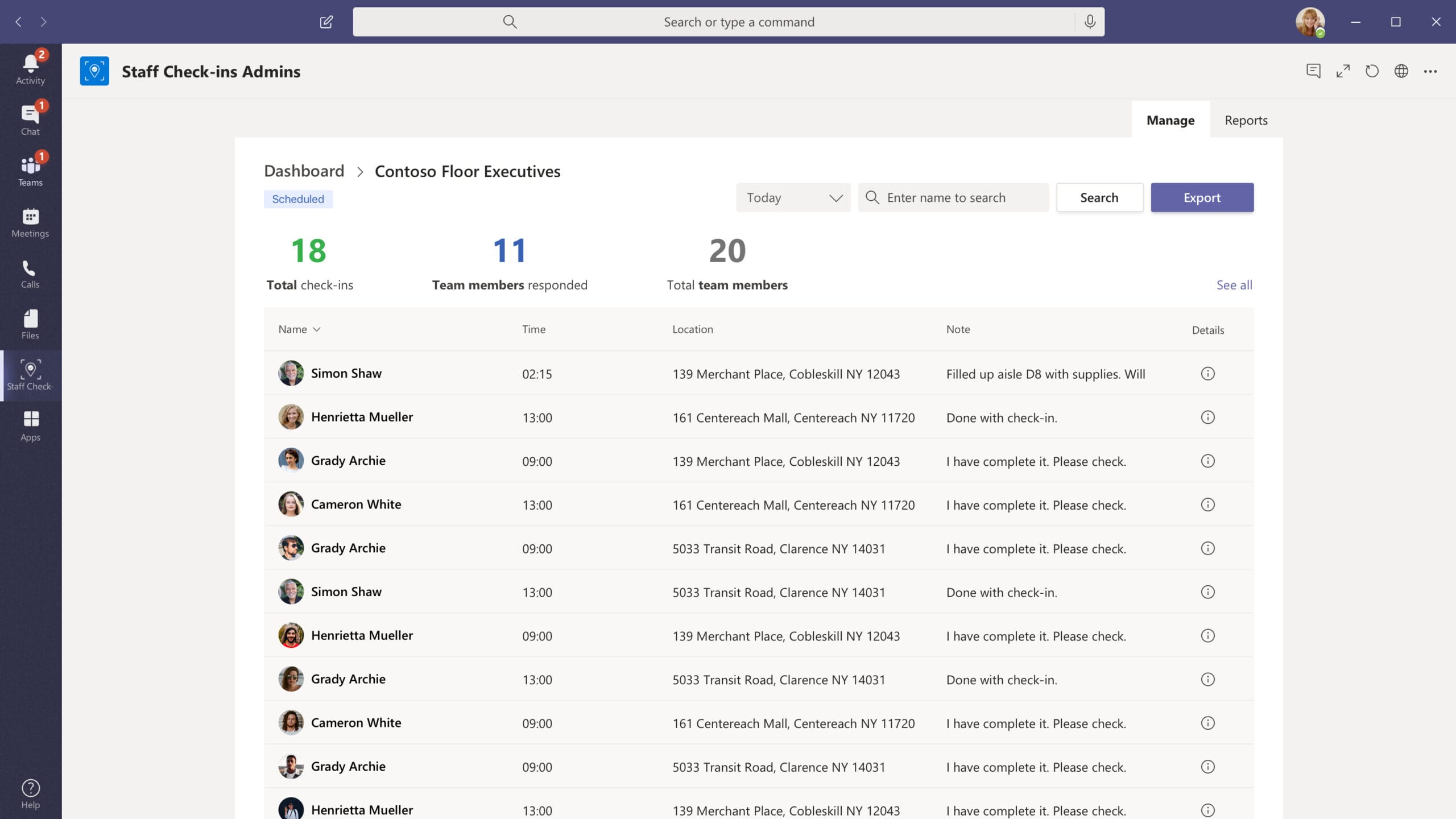

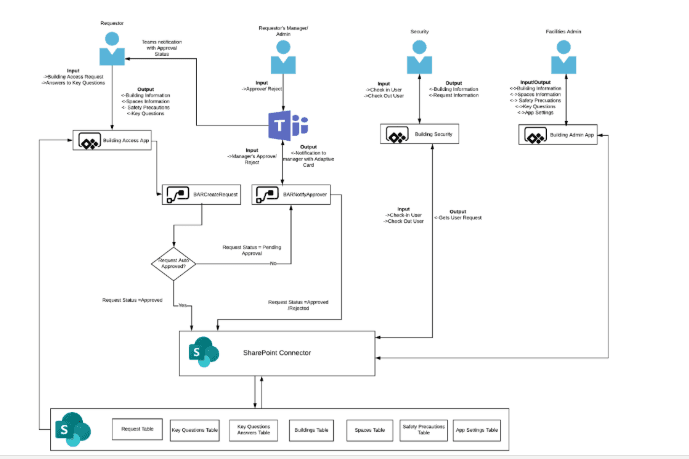

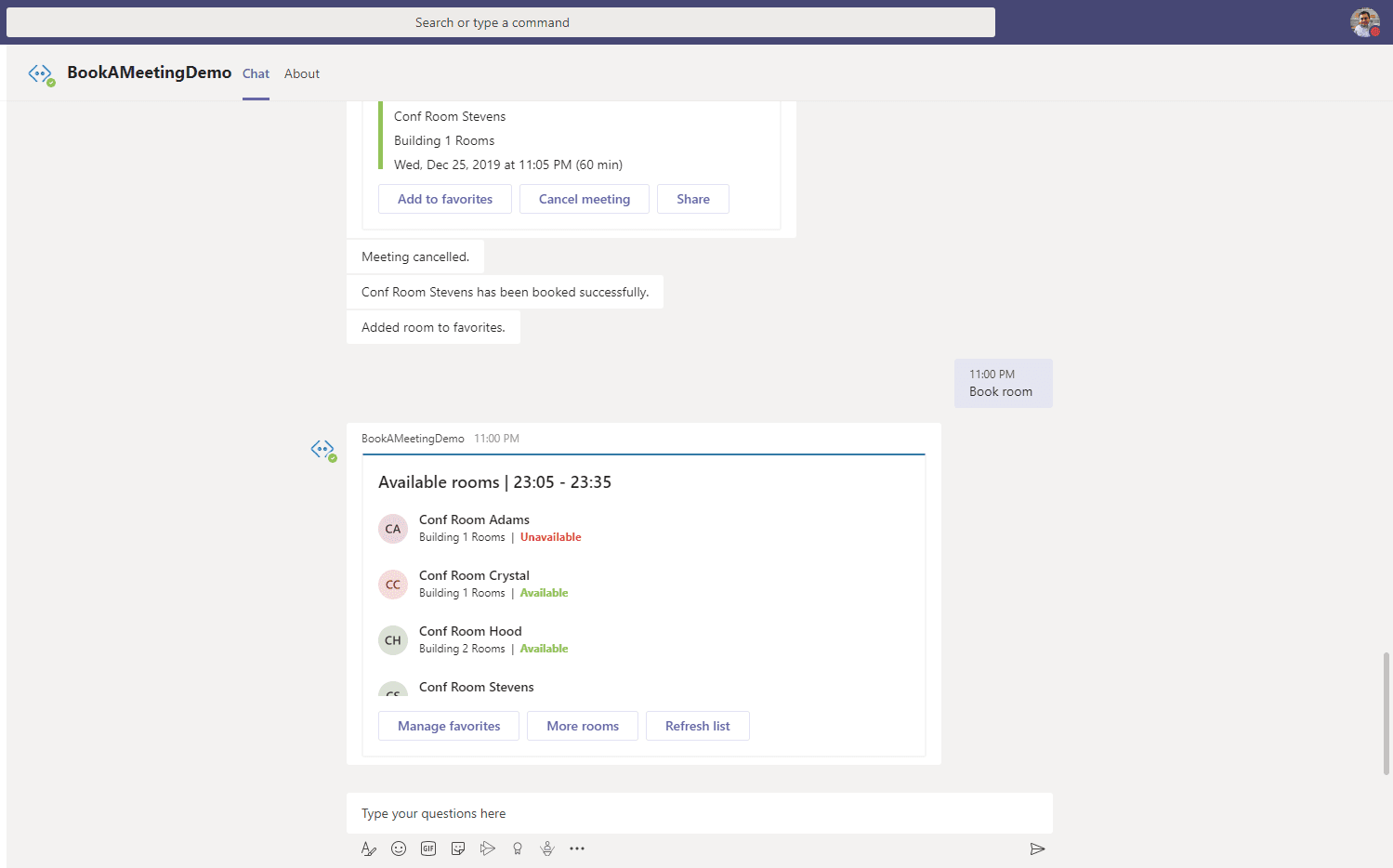

Các chuyên gia bảo mật sẽ thực hiện các nhiệm vụ như phân loại, phản hồi sự cố, và quản lý rủi ro bằng cách sử dụng các công cụ như Microsoft Sentinel, Microsoft Defender for Cloud, và Microsoft 365 Defender XDR.

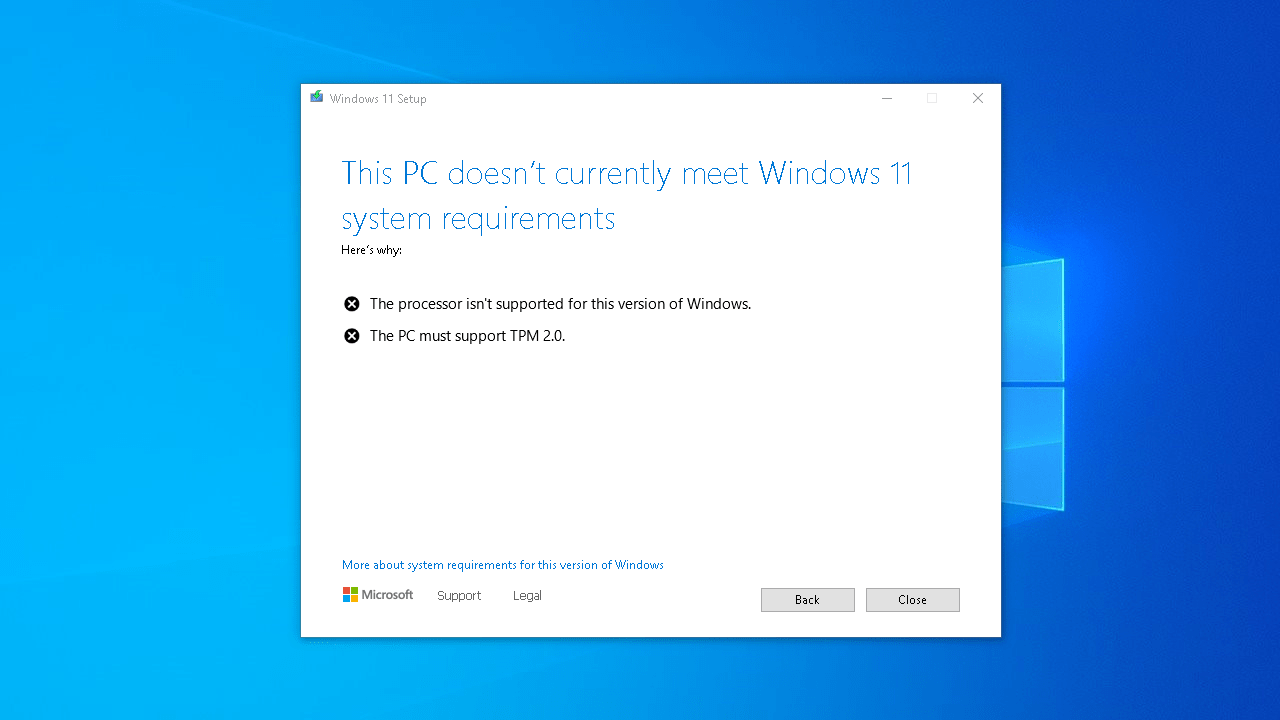

Chứng chỉ này yêu cầu kiến thức về các dịch vụ đám mây của Microsoft 365 và Azure, cũng như các hệ điều hành Windows, Linux,…. Đây là một chứng chỉ quan trọng giúp các chuyên gia bảo mật nâng cao kỹ năng và chuẩn bị tốt hơn cho các thách thức bảo mật hiện đại.

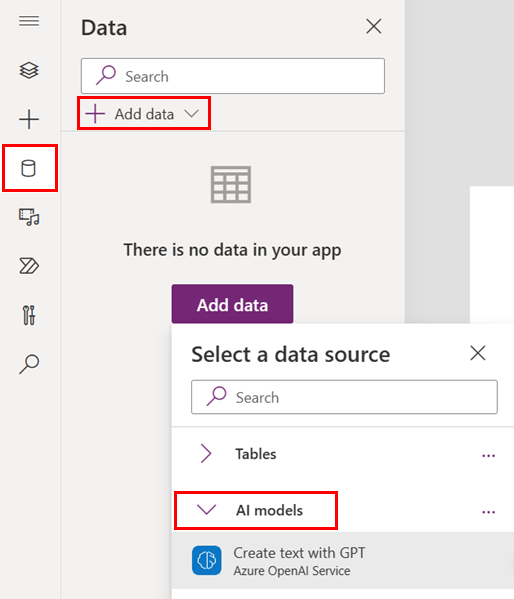

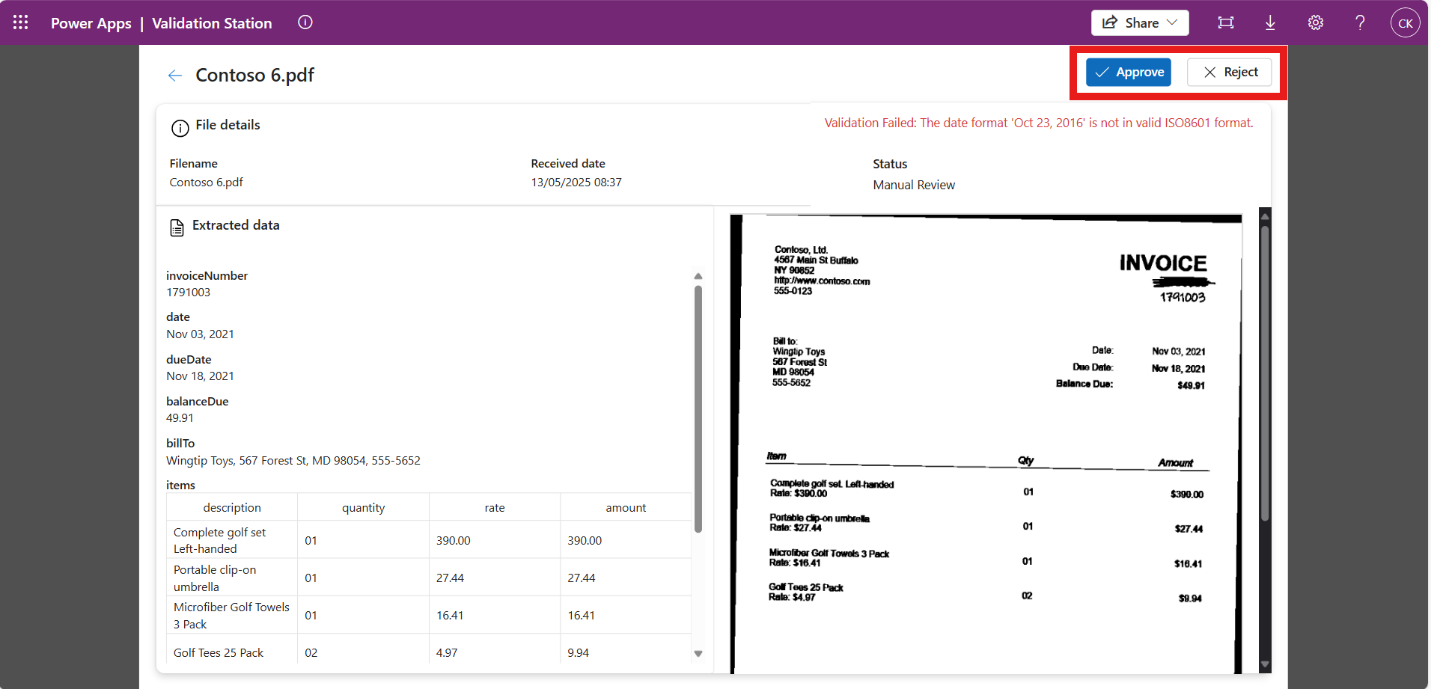

Để chuẩn bị kỹ hơn cho bài thi SC-200, bạn có thể tham khảo qua một số bài thực hành dạng tương tác của Microsoft dành riêng cho chứng chỉ này.

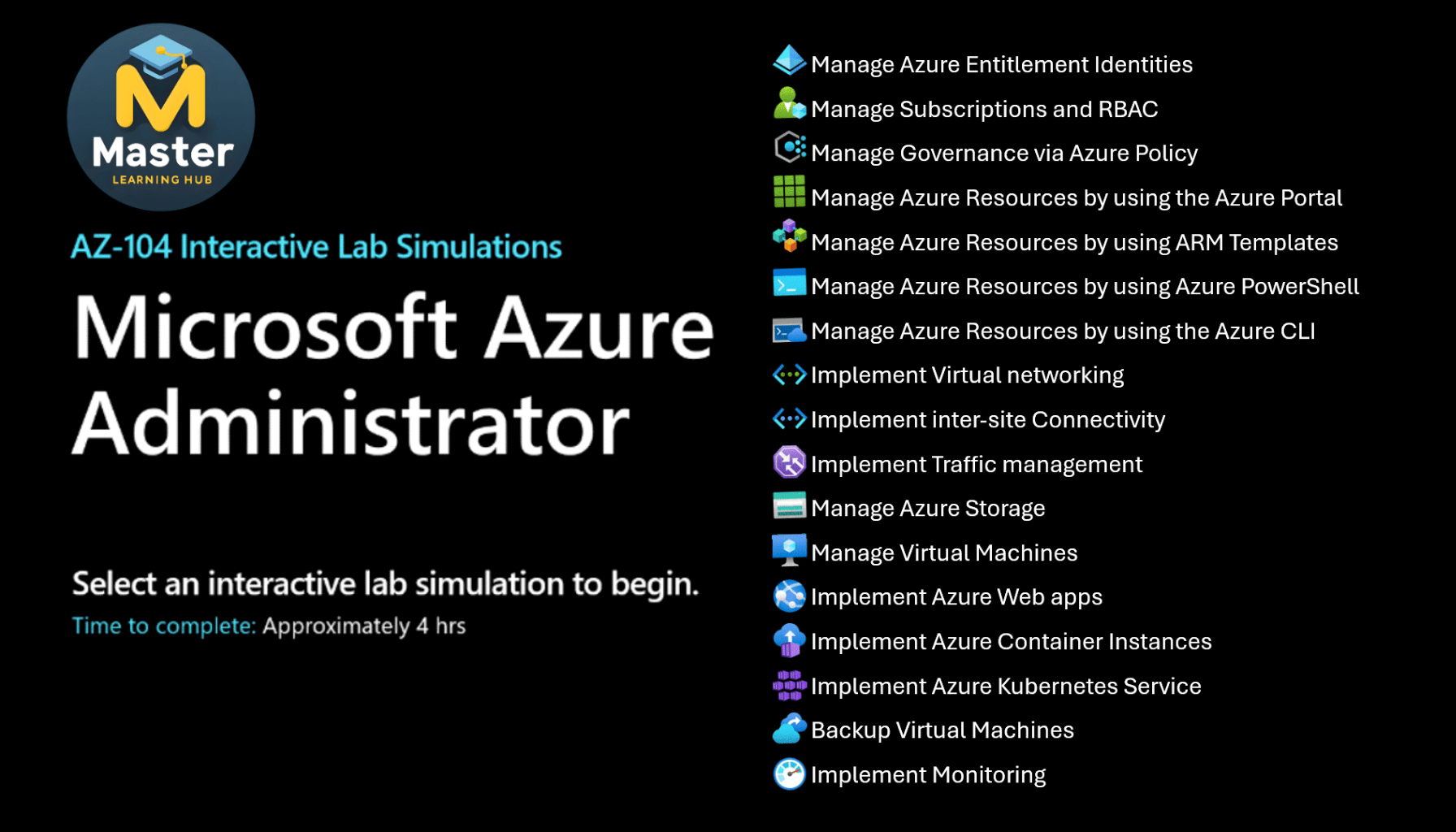

Truy cập link sau để truy cập LAB gồm tổng cộng 22 bài lab gồm:

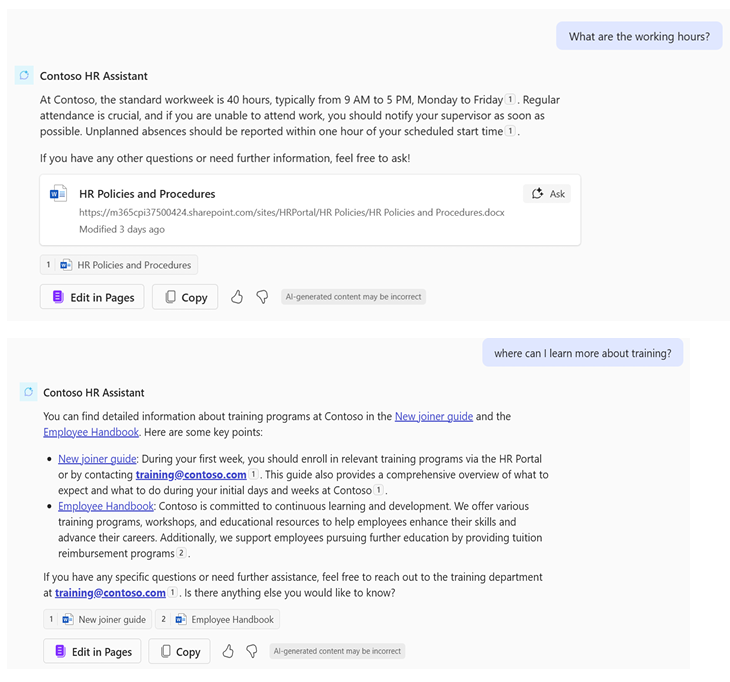

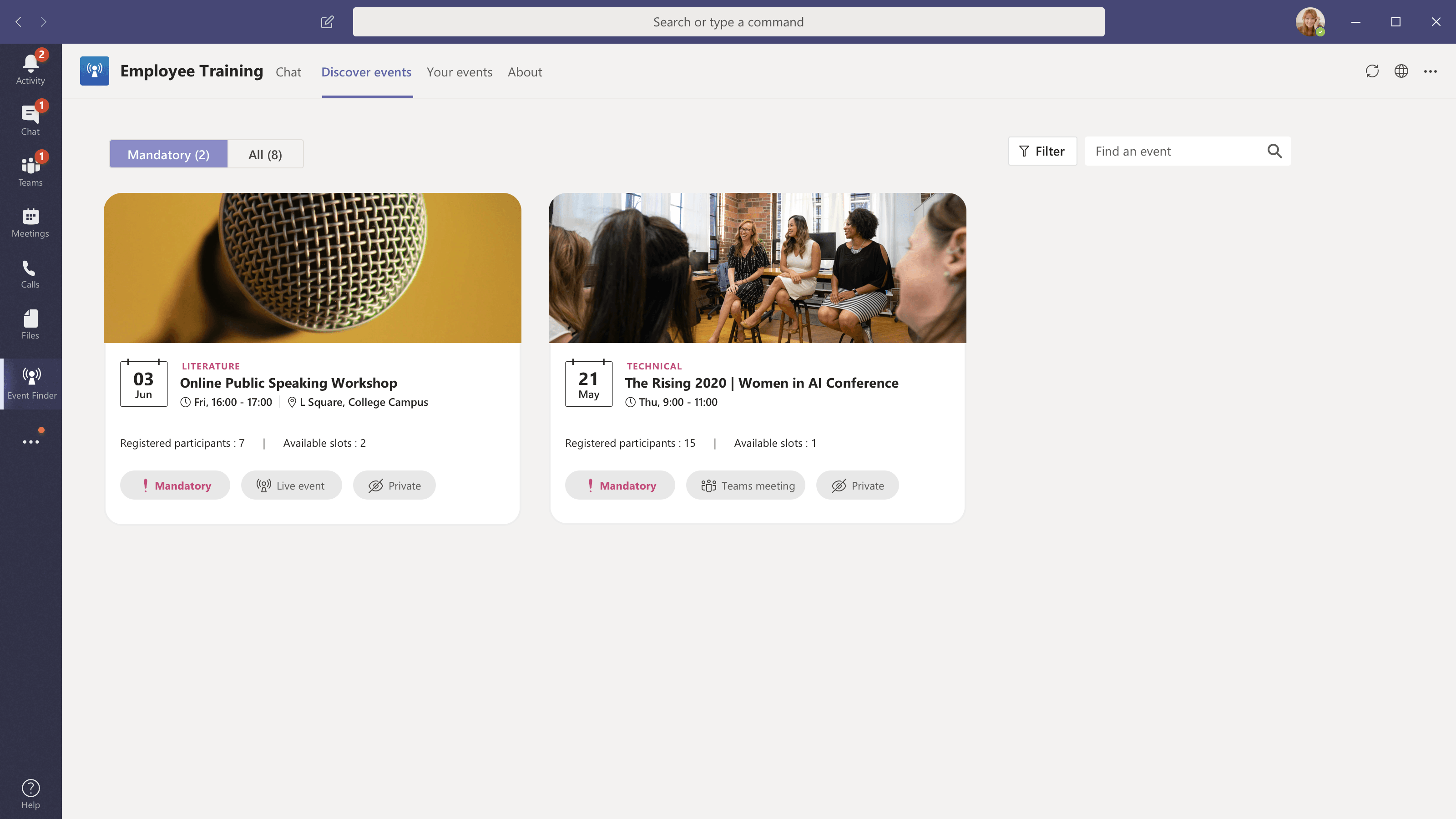

- Khám phá Microsoft 365 Defender: Xem tại đây

- Triển khai Microsoft Defender for Endpoint: Xem tại đây

- Giảm thiểu các cuộc tấn công với Microsoft Defender for Endpoint: Xem tại đây

- Kích hoạt Microsoft Defender for Cloud: Xem tại đây

- Giảm thiểu các mối đe dọa sử dụng Microsoft Defender for Cloud: Xem tại đây

- Tạo các truy vấn cho Microsoft Sentinel sử dụng KQL: Xem tại đây

- Cấu hình môi trường Microsoft Sentinel: Xem tại đây

- Kết nối dữ liệu với Microsoft Sentinel: Xem tại đây

- Kết nối các thiết bị Windows với Microsoft Sentinel: Xem tại đây

- Kết nối các thiết bị Linux với Microsoft Sentinel: Xem tại đây

- Tạo các workbook: Xem tại đây

- Sử dụng các kho lưu trữ (repositories) trong Microsoft Sentinel: Xem tại đây

- Chỉnh sửa một Microsoft Security Rule: Xem tại đây

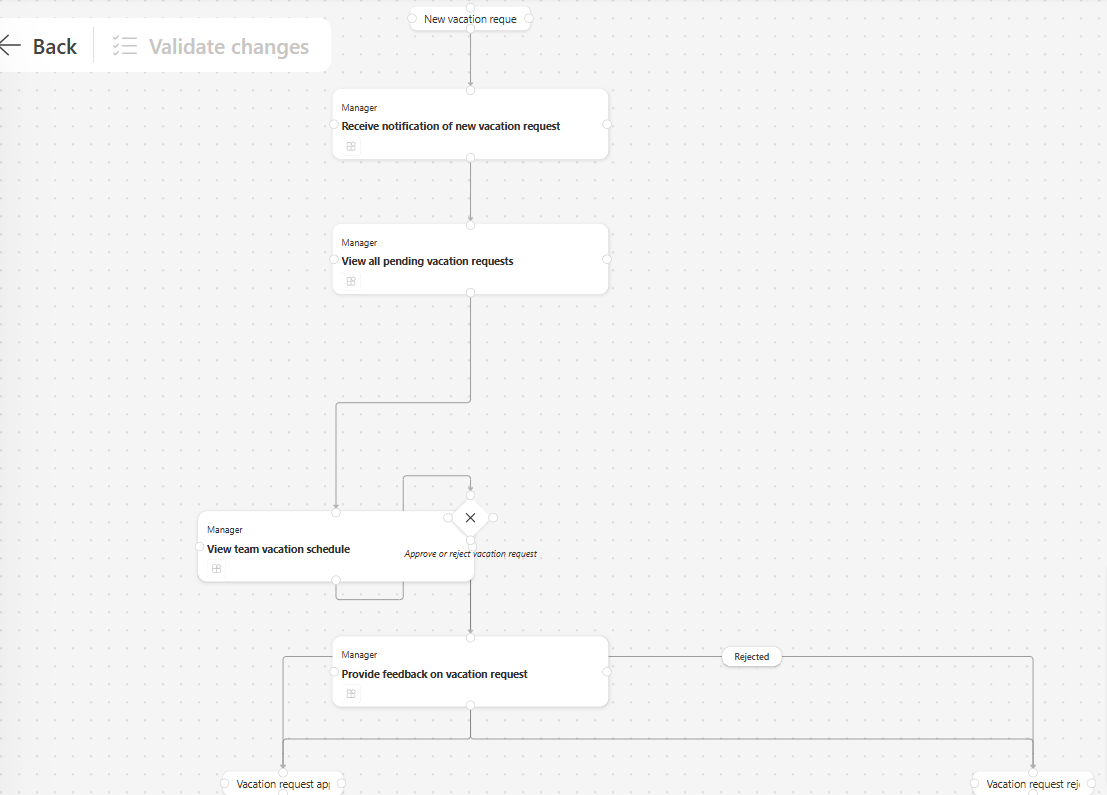

- Tạo một playbook: Xem tại đây

- Tạo một truy vấn theo lịch trình: Xem tại đây

- Khám phá phân tích hành vi thực thể: Xem tại đây

- Thực hiện tấn công giả lập: Xem tại đây

- Tạo các phát hiện: Xem tại đây

- Điều tra các sự cố: Xem tại đây

- Tạo các bộ phân tích cú pháp ASIM: Xem tại đây

- Thực hiện săn tìm mối đe dọa với Microsoft Sentinel: Xem tại đây

- Sẵn tìm các mối đe dọa sử dụng các notebook trên Microsoft Sentinel: Xem tại đây