Giới thiệu về Conditional Access

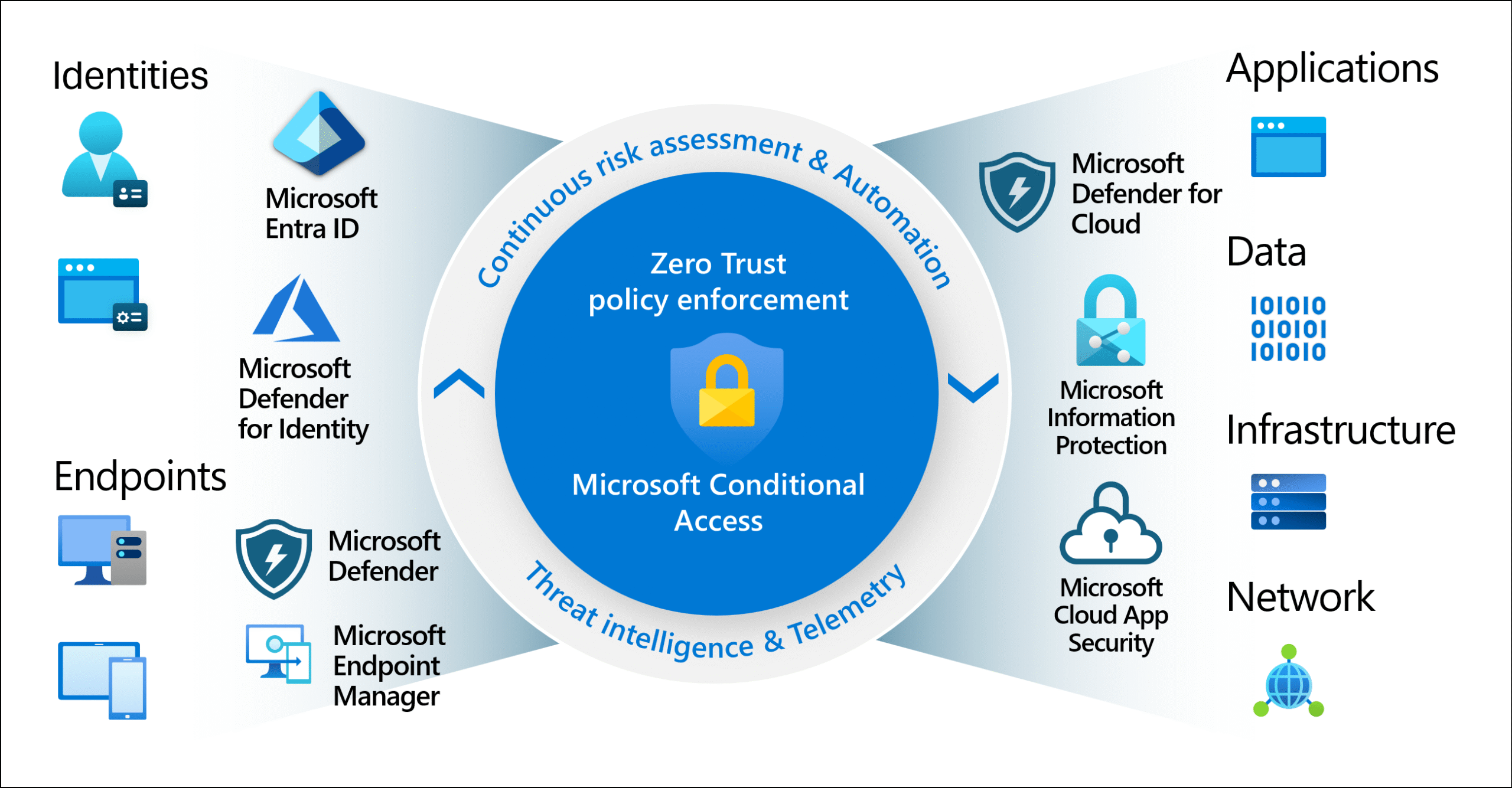

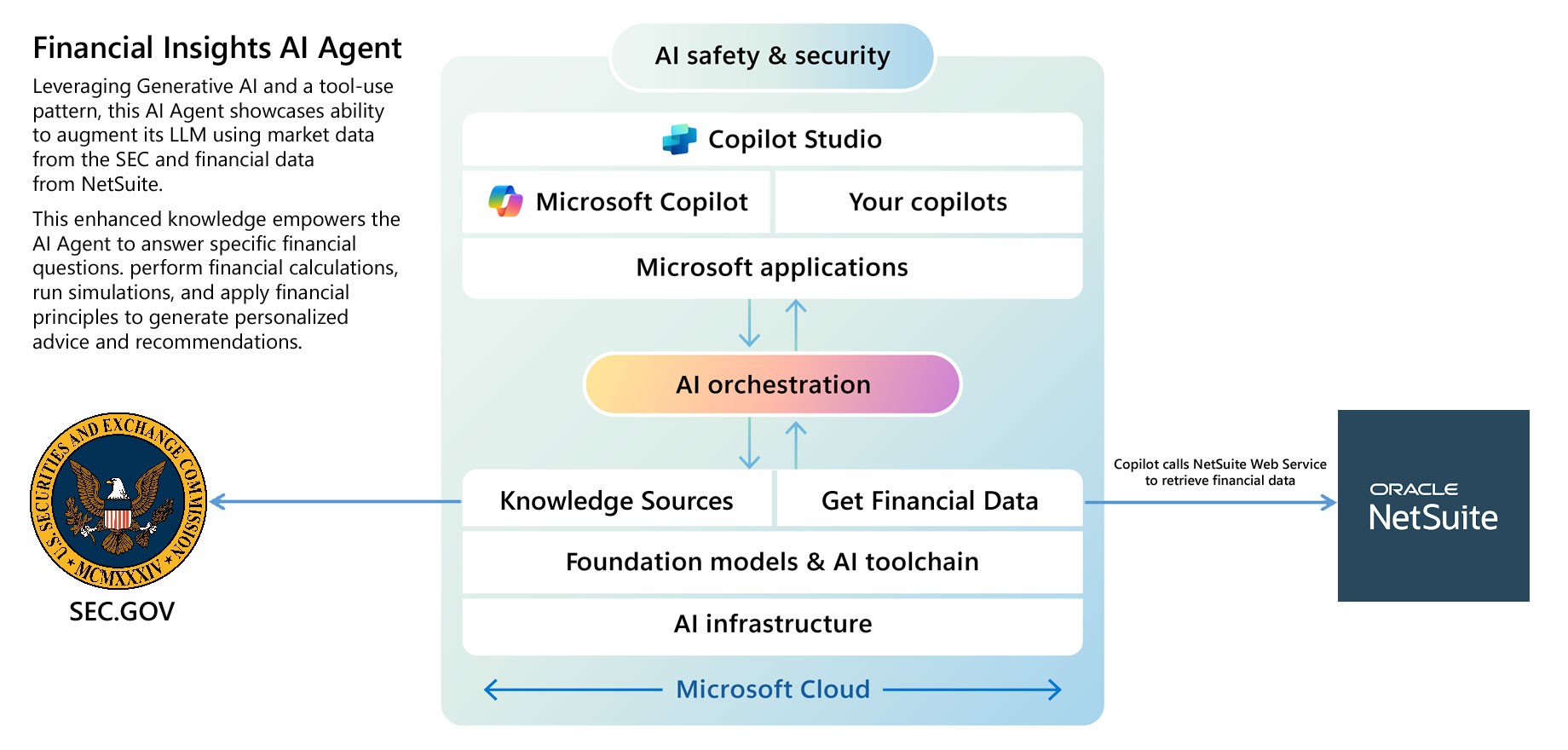

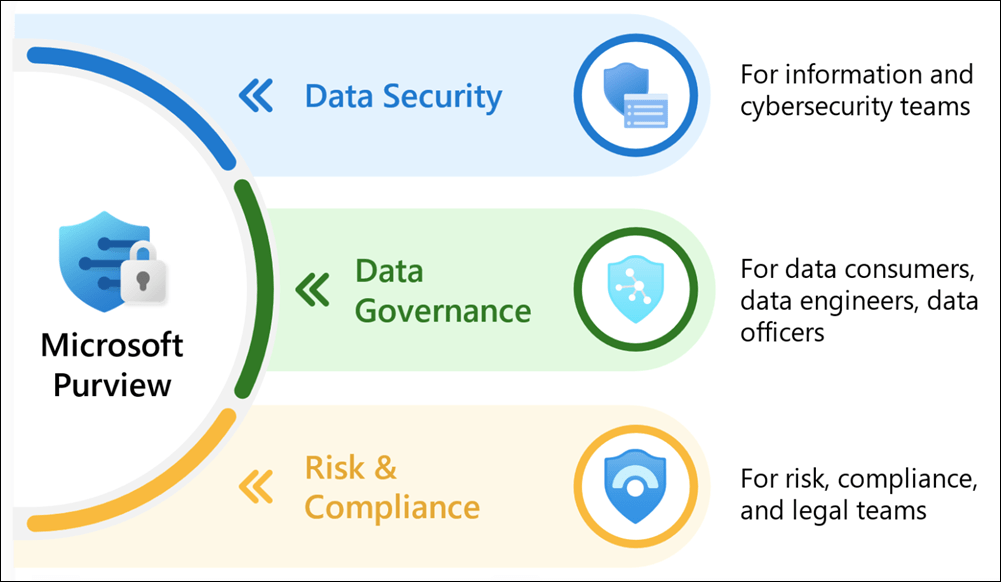

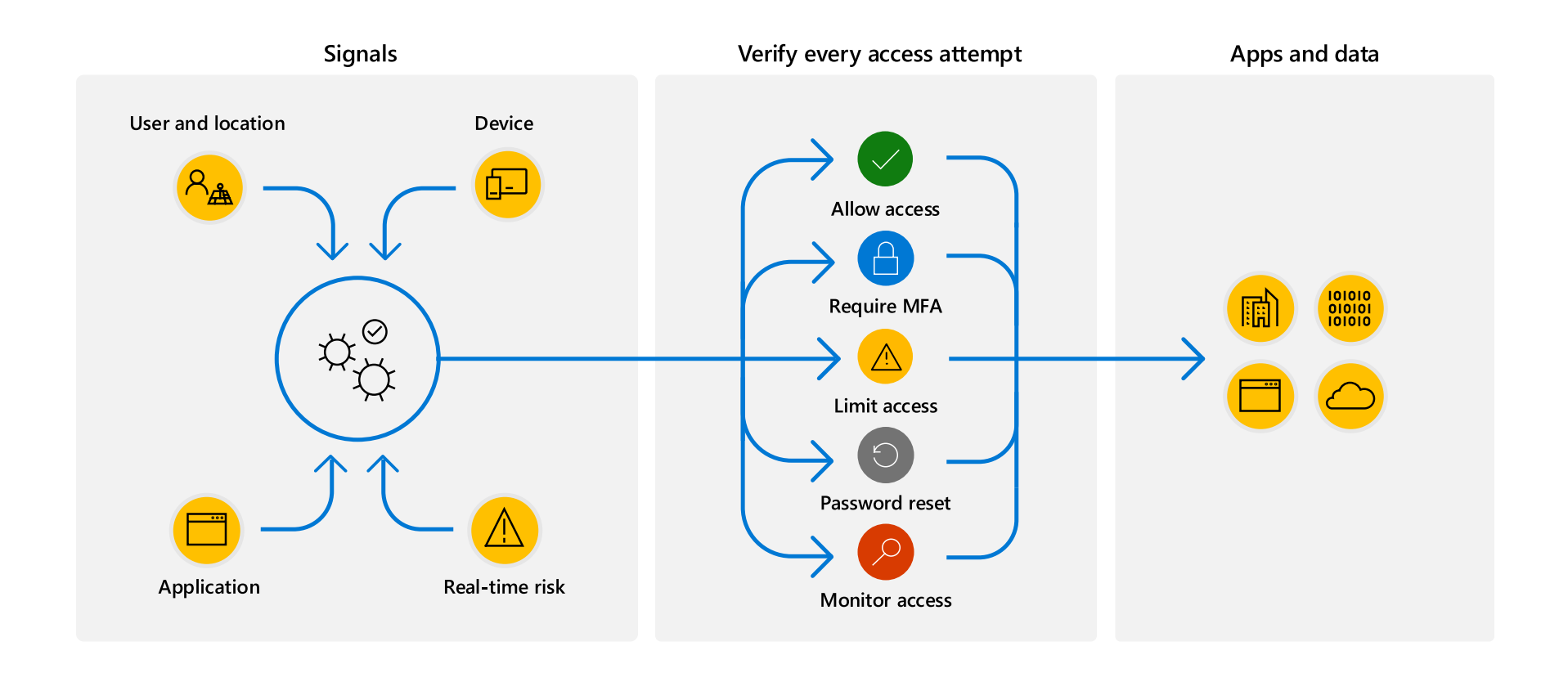

Microsoft Entra ID Conditional Access là cơ chế kiểm soát truy cập theo điều kiện, đóng vai trò bộ não trung tâm trong bộ máy chính sách Zero Trust của Microsoft. Hiểu đơn giản Conditional Access cho phép doanh nghiệp thiết lập các quy tắc if–then (nếu–thì) để quyết định người dùng sẽ được truy cập vào tài nguyên nào trong điều kiện ra sao.

Ví dụ: “Nếu người dùng đăng nhập từ thiết bị không tuân thủ hoặc từ ngoài văn phòng thì buộc phải xác thực đa yếu tố (MFA)”

Công cụ này kết hợp nhiều tín hiệu nhận diện như danh tính và vị trí người dùng, trạng thái thiết bị, ứng dụng sử dụng, mức độ rủi ro… để đưa ra quyết định cho phép, yêu cầu bổ sung hoặc chặn truy cập thời gian thực.

Mục tiêu là đảm bảo đúng người, đúng thiết bị, đúng hoàn cảnh mới được quyền truy cập, qua đó cân bằng giữa bảo mật và trải nghiệm của người dùng. Khi người dùng hợp lệ vẫn làm việc suôn sẻ mọi nơi, còn truy cập bất thường sẽ bị chặn hoặc yêu cầu thêm bước xác minh để đảm bảo tính bảo mật.

Giấy phép

Để sử dụng tính năng Conditional Access cần có giấy phép tối thiểu Entra ID P1 có trong các sản phẩm bên dưới:

- Microsoft 365 Business Premium

- Enterprise Mobility and Security E3

- Entra ID P1 mua rời

- …

Khi các giấy phép cần thiết cho Conditional Access hết hạn, các chính sách sẽ không tự động bị vô hiệu hóa hoặc xóa. Trạng thái này cho phép tổ chức chuyển đổi các chính sách Conditional Access mà không làm thay đổi đột ngột trạng thái bảo mật. Tổ chức có thể xem và xóa các chính sách còn lại, nhưng không thể cập nhật chúng.

Lợi ích khi sử dụng Conditional Access

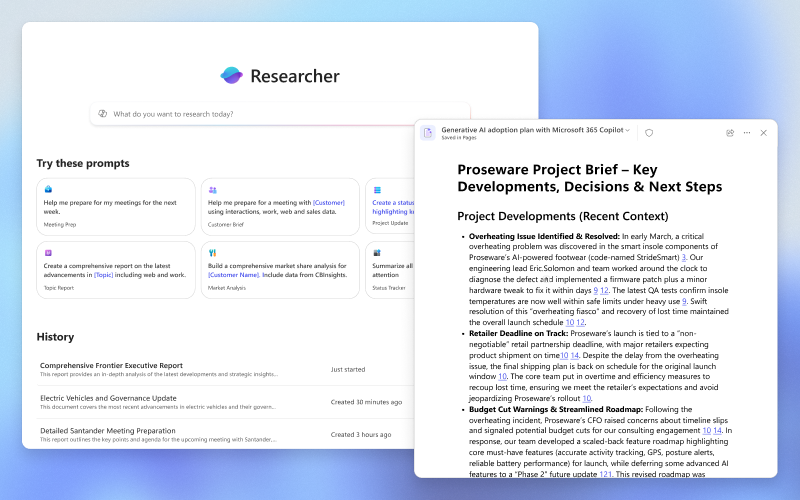

Việc triển khai Conditional Access mang lại nhiều lợi ích quan trọng cho doanh nghiệp, đặc biệt trong việc nâng cao bảo mật theo kiến trúc Zero Trust. Dưới đây là một số lợi ích tiêu biểu:

- Nâng cao bảo mật: Conditional Access cho phép áp dụng kiểm soát truy cập chi tiết theo ngữ cảnh (dựa trên thiết bị, vị trí, ứng dụng, rủi ro…). Nhờ đó, chỉ những phiên đăng nhập thỏa mãn điều kiện an toàn mới được phép, giảm thiểu đáng kể nguy cơ truy cập trái phép. Chẳng hạn MFA cho người dùng có thể chặn trên 99% các nỗ lực xâm nhập tài khoản của tin tặc, và chặn các phương thức xác thực cũ sẽ loại bỏ hơn 99% nguy cơ tấn công dò mật khẩu kiểu password spray.

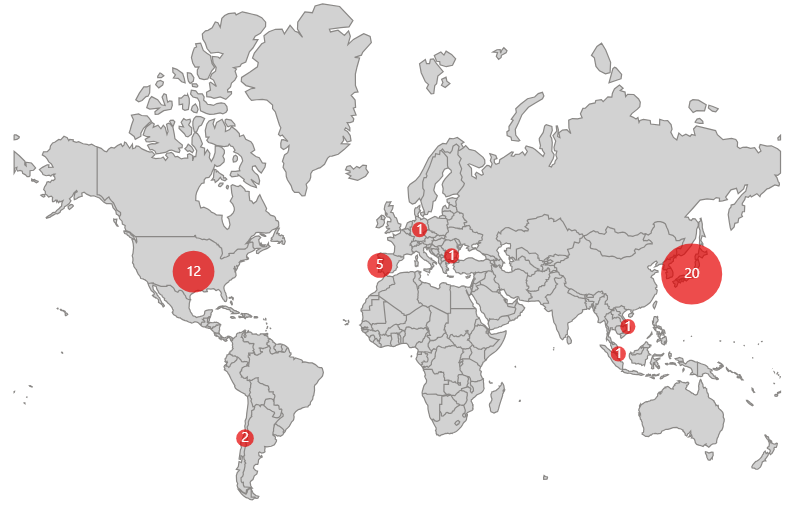

- Đảm bảo tuân thủ quy định: Conditional Access giúp doanh nghiệp đáp ứng các yêu cầu tuân thủ và quy định bảo mật. Ví dụ, có thể đảm bảo chỉ thiết bị đáp ứng tiêu chuẩn (máy được mã hóa, có antivirus…) mới truy cập dữ liệu nhạy cảm, hỗ trợ tuân thủ các quy định như ISO 27001, GDPR,…Đồng thời, chính sách CA còn cho phép giới hạn truy cập theo vùng địa lý hoặc yêu cầu chấp nhận điều khoản sử dụng trước khi vào hệ thống. Đây là những biện pháp hữu ích để tuân thủ chính sách nội bộ của các tổ chức và luật pháp địa phương.

- Linh hoạt và mở rộng: Conditional Access có tính linh động cao. Quản trị viên có thể dễ dàng mở rộng hoặc tùy chỉnh chính sách khi tổ chức phát triển mà không ảnh hưởng trải nghiệm người dùng hợp lệ. Ngoài ra, hệ thống còn tích hợp sẵn các mẫu chính sách theo best practices của Microsoft, giúp triển khai nhanh các kịch bản phổ biến.

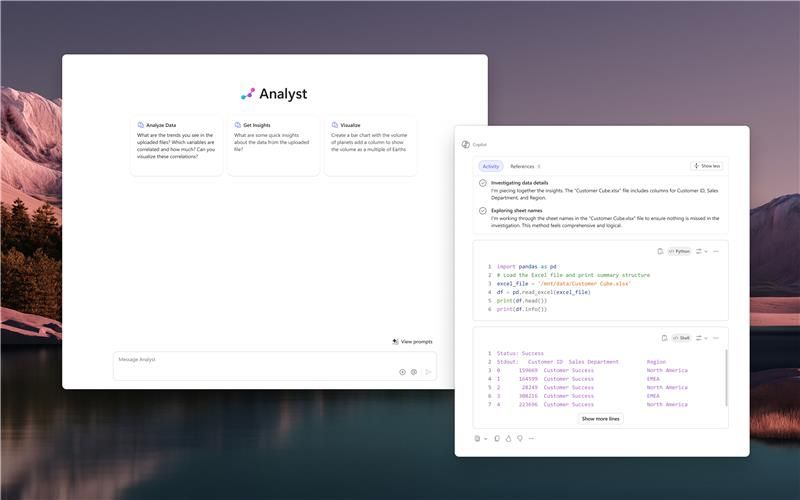

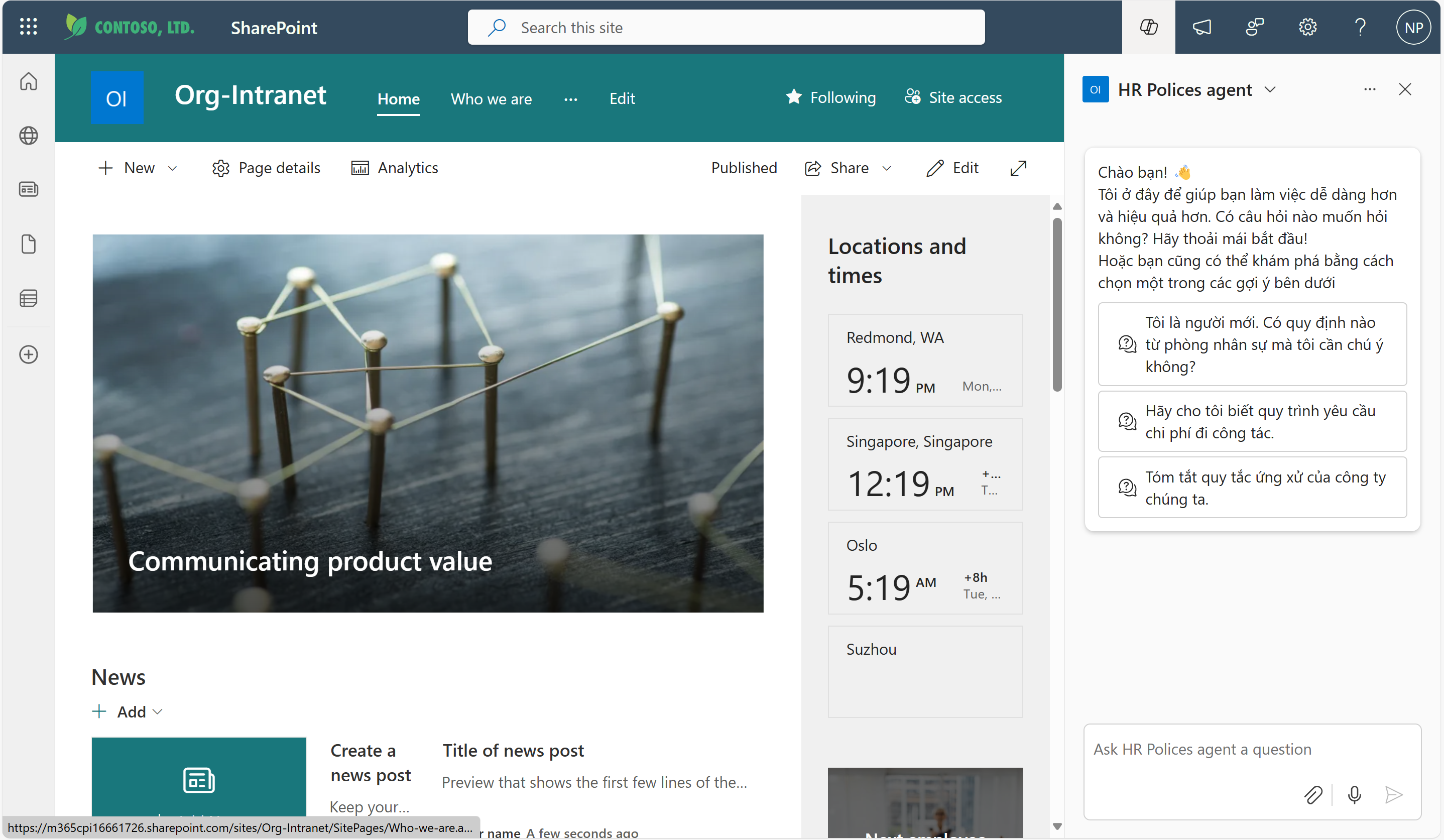

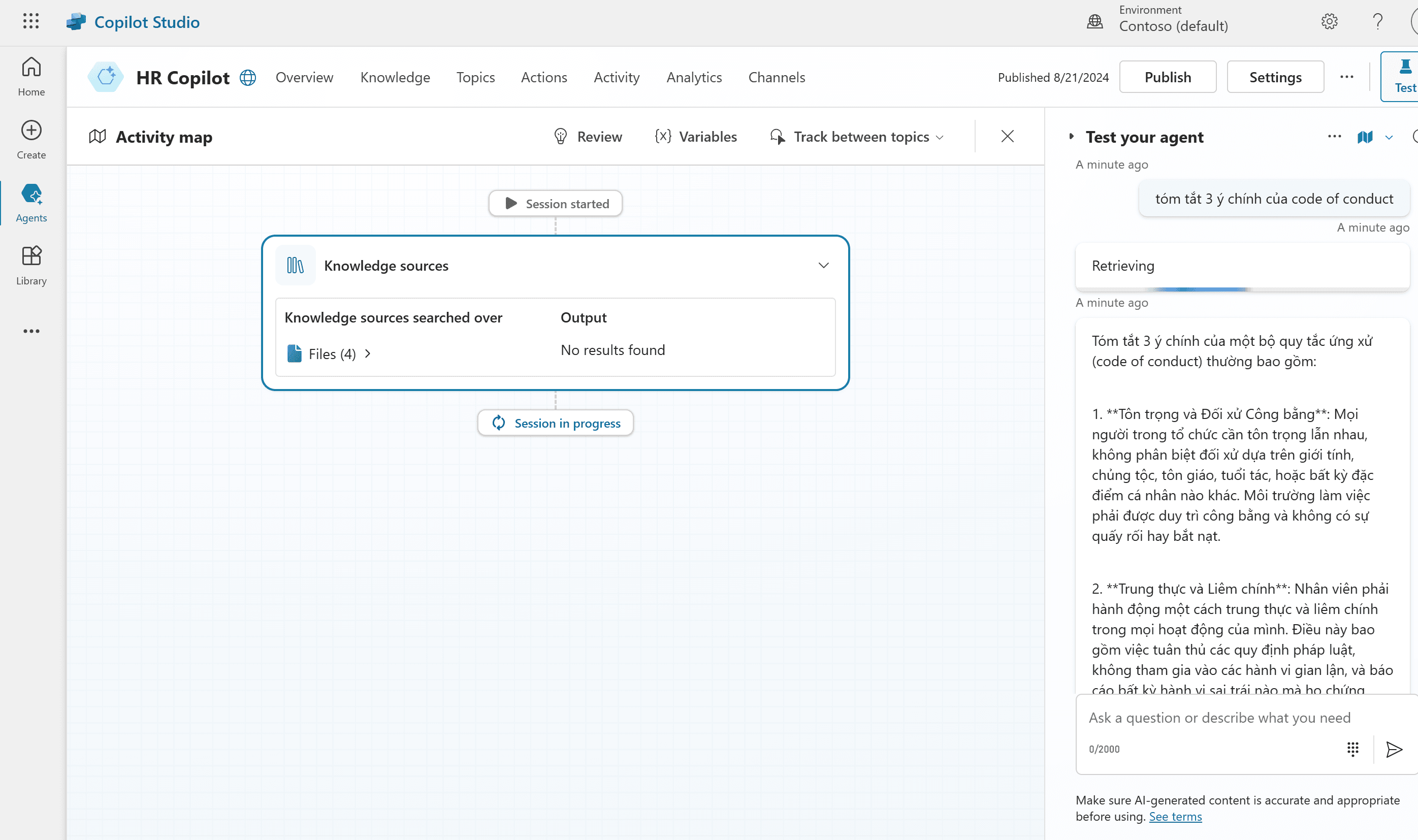

Hướng dẫn triển khai Conditional Access qua mẫu chính sách

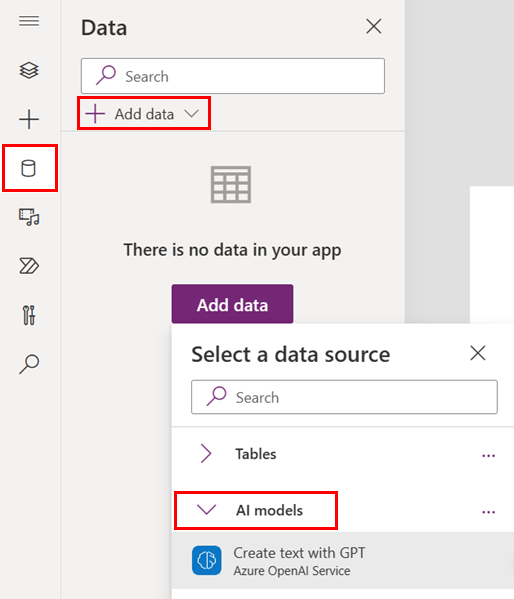

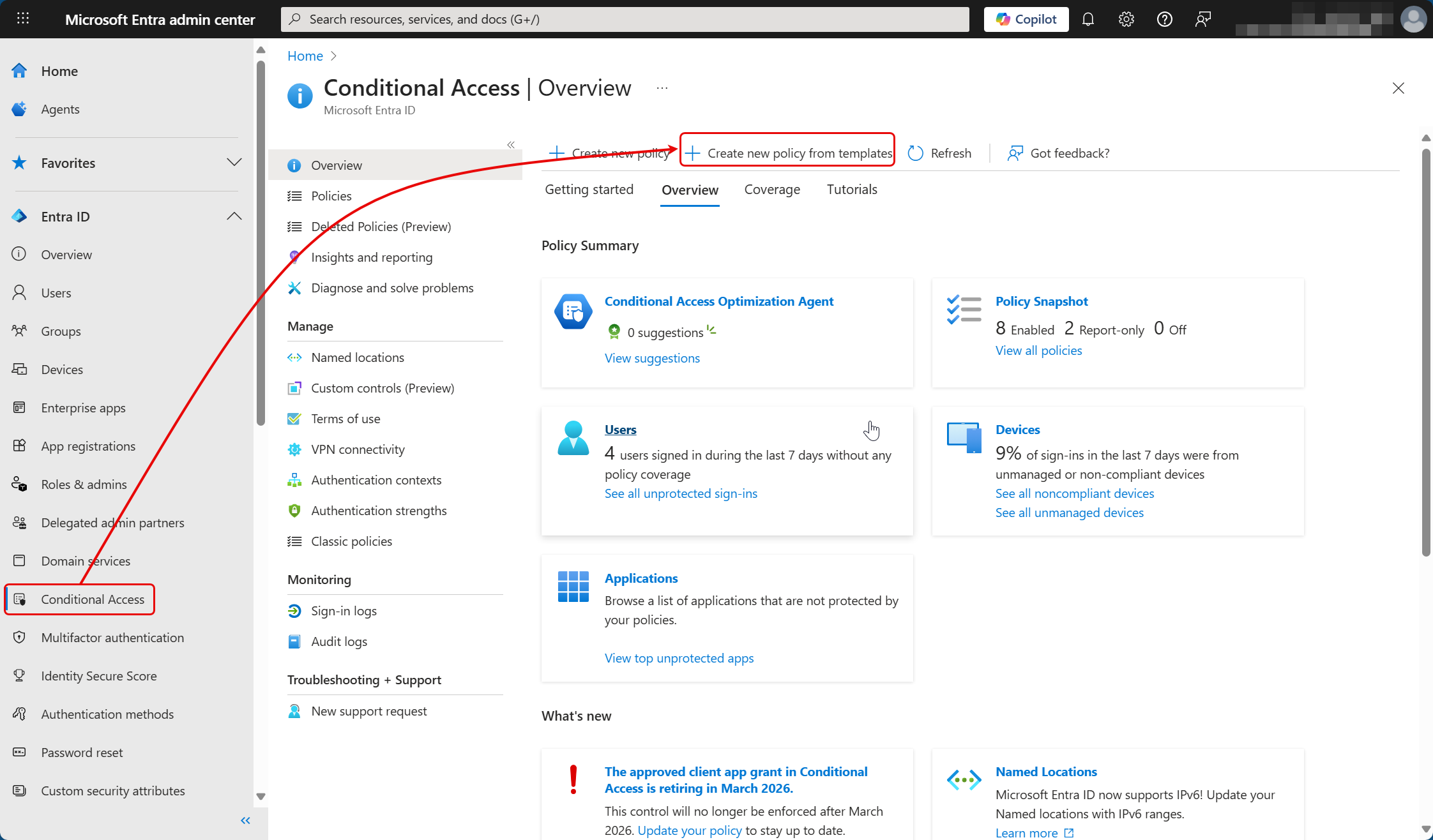

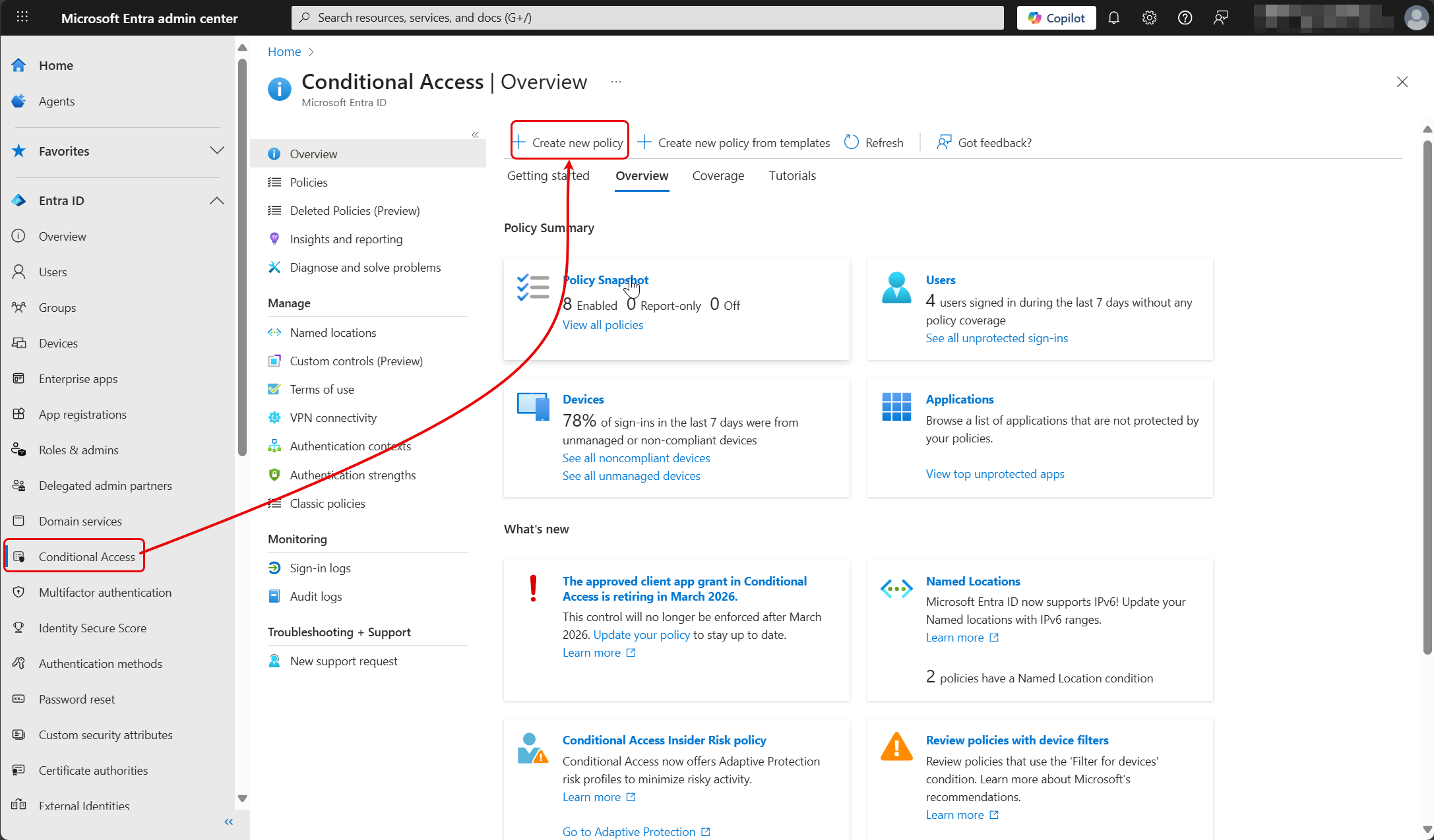

Truy cập Entra ID Admin Center ở đường dẫn https://entra.microsoft.com, chọn Conditional Access > +Create new policy from template.

Đây là các template phổ biến dựa trên các best practice của Microsoft giúp tổ chức nhanh chóng triển khai các chính sách Conditional Access hiệu quả.

- Require multifactor authentication for admins: Bắt buộc sử dụng MFA cho các tài khoản quản trị.

- Securing security info registration: Bảo vệ quy trình đăng ký, thay đổi thông tin bảo mật MFA, SSPR

- Block legacy authentication: Chặn các giao thức xác thực cũ có thể được sử dụng để vượt qua MFA.

- Require multifactor authentication for all users: Bắt buộc sử dụng MFA cho tất cả tài khoản người dùng.

- Require multifactor authentication for guest access: Bắt buộc sử dụng MFA cho người dùng khách khi truy cập tài nguyên trong tổ chức của bạn.

- Require multifactor authentication for Azure management: Bắt buộc sử dụng MFA khi quản trị Azure cho các truy cập đặc quyền.

- Require multifactor authentication for risky sign-ins: Bắt buộc sử dụng MFA cho các đăng nhập mức độ rủi ro trung bình hoặc rủi ro cao. Chức năng này yêu cầu Entra ID P2.

- Require password change for high-risk users: Yêu cầu người dùng đổi mật khẩu khi được xác định ở mức rủi ro cao. Chức năng này yêu cầu Entra ID P2.

- Require compliant or hybrid Azure AD joined device for admins: Yêu cầu quản trị viên chỉ có thể truy cập tài nguyên khi sử dụng thiết bị tuân thủ hoặc thiết bị hybrid Azure AD joined.

- Block access for unknown or unsupported device platform: Người dùng sẽ bị chặn truy cập tài nguyên tổ chức khi loại thiết bị chưa được xác định hoặc không hỗ trợ.

- No persistent browser session: Bảo vệ truy cập người dùng trên các thiết bị không được quản lý thông qua việc ngăn chặn trình duyệt giữ trạng thái phiên đăng nhập sau khi đã đóng trình duyệt và thiết lập này sẽ yêu cầu đăng nhập lại sau mỗi giờ.

- Require compliant or hybrid Azure AD joined device for all users: Yêu cầu tất cả người dùng chỉ có thể truy cập tài nguyên khi sử dụng thiết bị tuân thủ hoặc thiết bị hybrid Azure AD joined.

- Use application enforced restrictions for O365 apps: Chặn hoặc giới hạn truy cập đến các ứng dụng Office 365 như SharePoint Online, OneDrive, và Exchange Online.

- Require phishing-resistent multifactor authentication for admins: Yêu cầu các quản trị viên phải sử dụng MFA chống lừa đảo (phishing-resistant MFA). Điều này giúp bảo vệ các tài khoản quản trị có quyền cao khỏi việc bị tấn công hoặc đánh cắp thông tin qua các hình thức lừa đảo. Chính sách này bắt buộc quản trị viên phải có ít nhất một phương thức xác thực chống lừa đảo được đăng ký để sử dụng.

- Require multifactor authentication for Microsoft admin portals: Yêu cầu MFA để truy cập các portal quản trị. Sử dụng template này trong trường hợp không thể sử dụng template Require multifactor authentication for admins

- Block access to Office365 apps for users with insider risk: Chặn truy cập vào các ứng dụng Office 365 với những người dùng nội bộ có rủi ro tiềm ẩn. Chính sách này cần có giấy phép Entra ID P2.

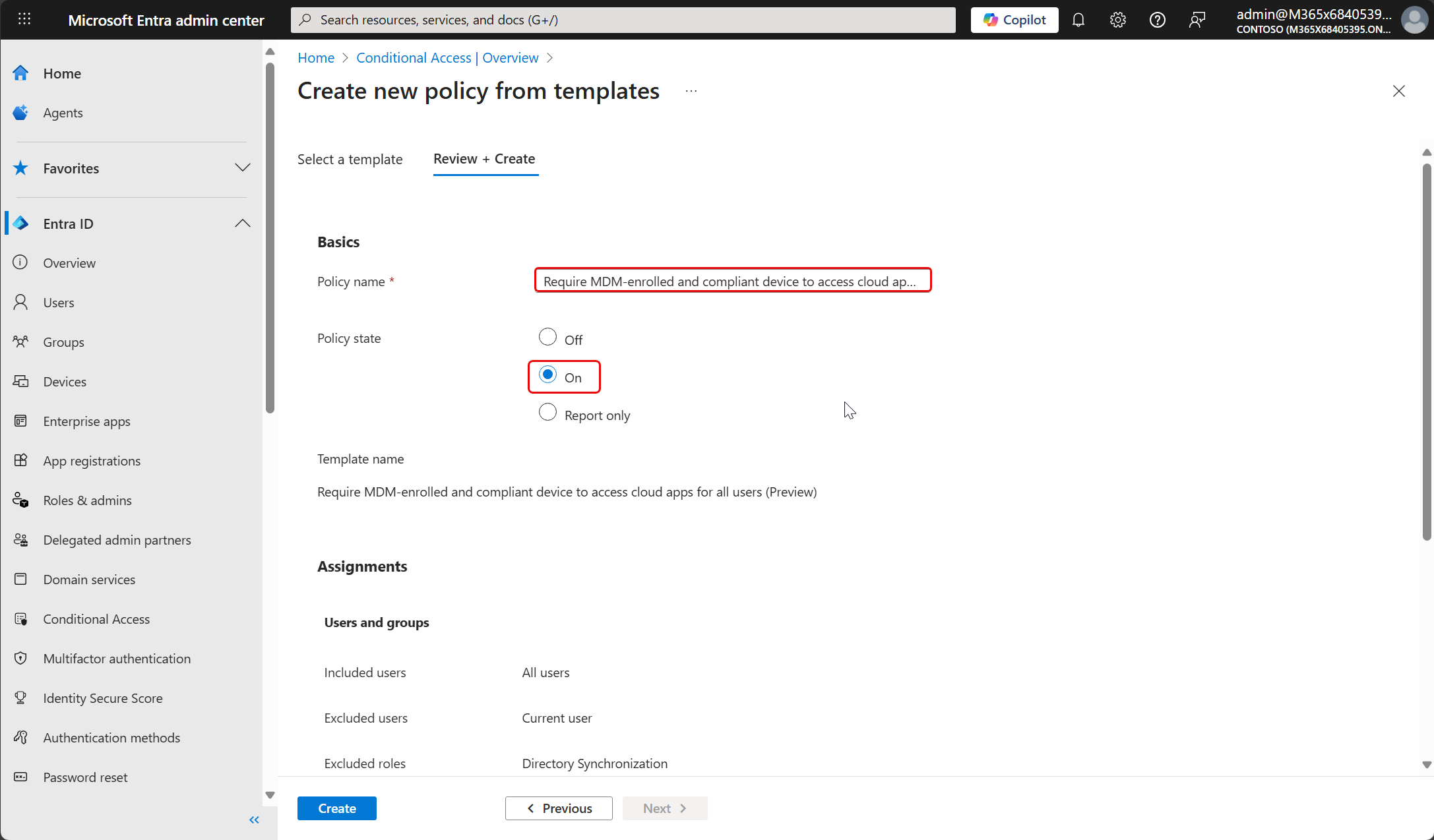

- Require MDM-enrolled and compliant device to access cloud apps for all users (Preview): Tùy chọn này yêu cầu các thiết bị muốn truy cập ứng dụng đám mây của công ty phải được đăng ký trong hệ thống quản lý thiết bị di động (MDM) và đáp ứng các tiêu chuẩn bảo mật. Điều này giúp tăng cường an toàn dữ liệu, giảm nguy cơ bị rò rỉ thông tin, nhiễm phần mềm độc hại hoặc bị truy cập trái phép. Ngoài ra, các tài khoản đồng bộ từ onpremises lên Entra ID (Directory Synchronization Accounts) sẽ được loại trừ, không bị áp dụng chính sách này.

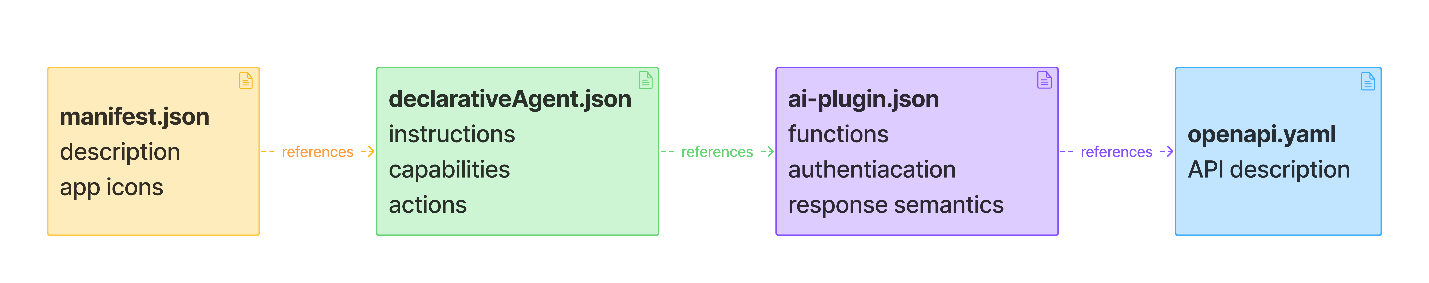

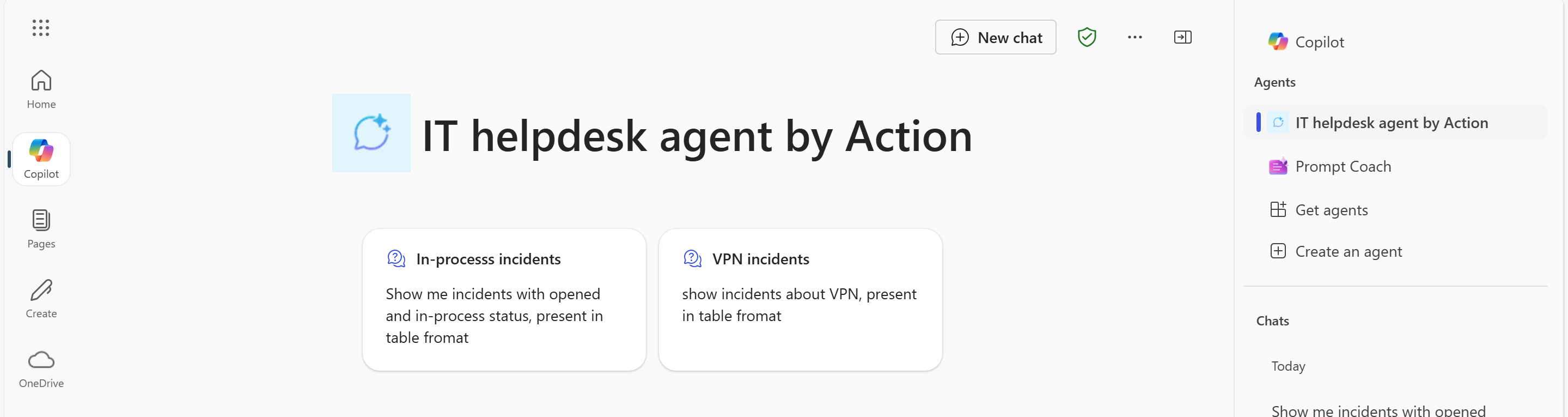

- Block high risk agent identities from access resources: Chính sách này chặn các danh tính agent có mức rủi ro cao không được phép truy cập vào các tài nguyên trong hệ thống.

- Block all agent identities from accessing resources: Chính sách này chặn tất cả các danh tính agent không được phép truy cập vào tài nguyên trong hệ thống.

- Block all agent users from accessing resources: Chính sách này chặn tất cả các danh tính người dùng agent không được phép truy cập vào tài nguyên trong hệ thống.

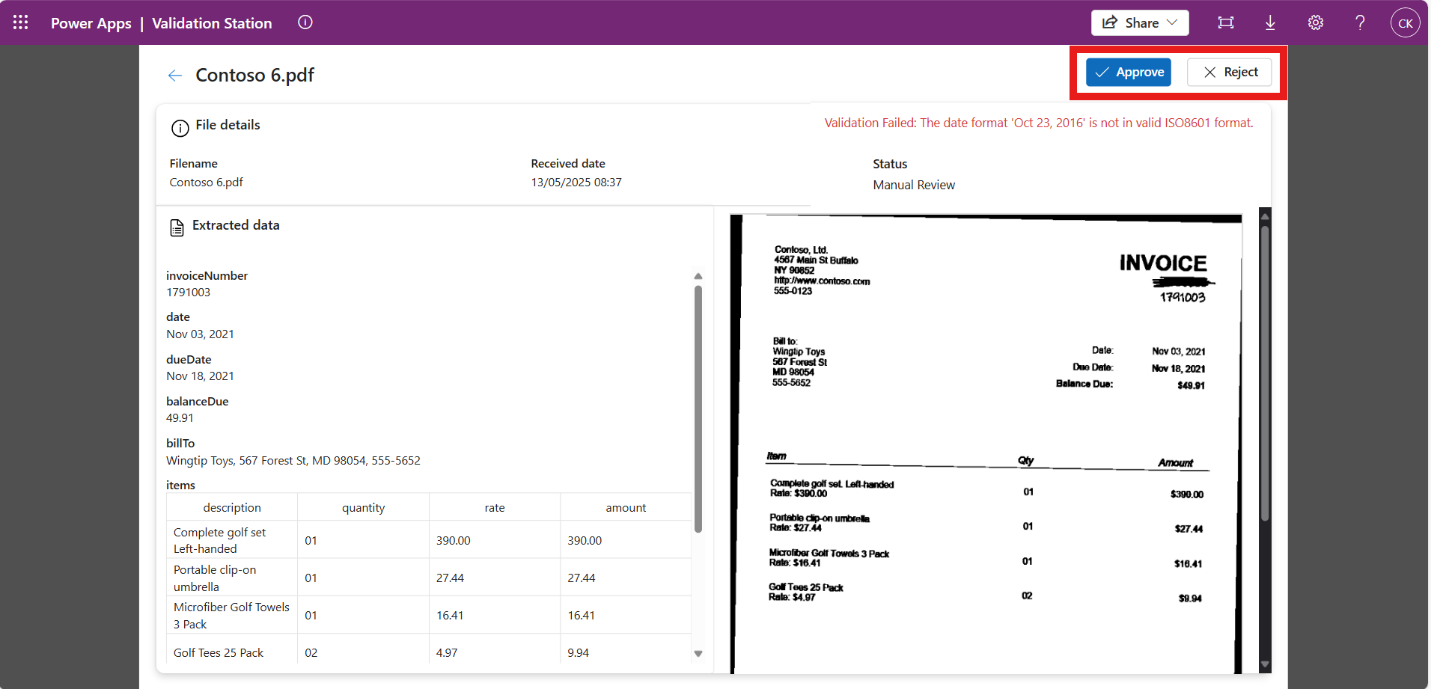

Chọn template muốn sử dụng trong danh sách > Review + Create, đặt tên chính sách ở phần Policy name giúp dễ nhớ, chọn chế độ triển khai chính sách là Report Only (chỉ báo cáo), On (kích hoạt chính sách), Off (tắt chính sách) ở phần Policy State. Chọn Create để khởi tạo chính sách Conditional Access.

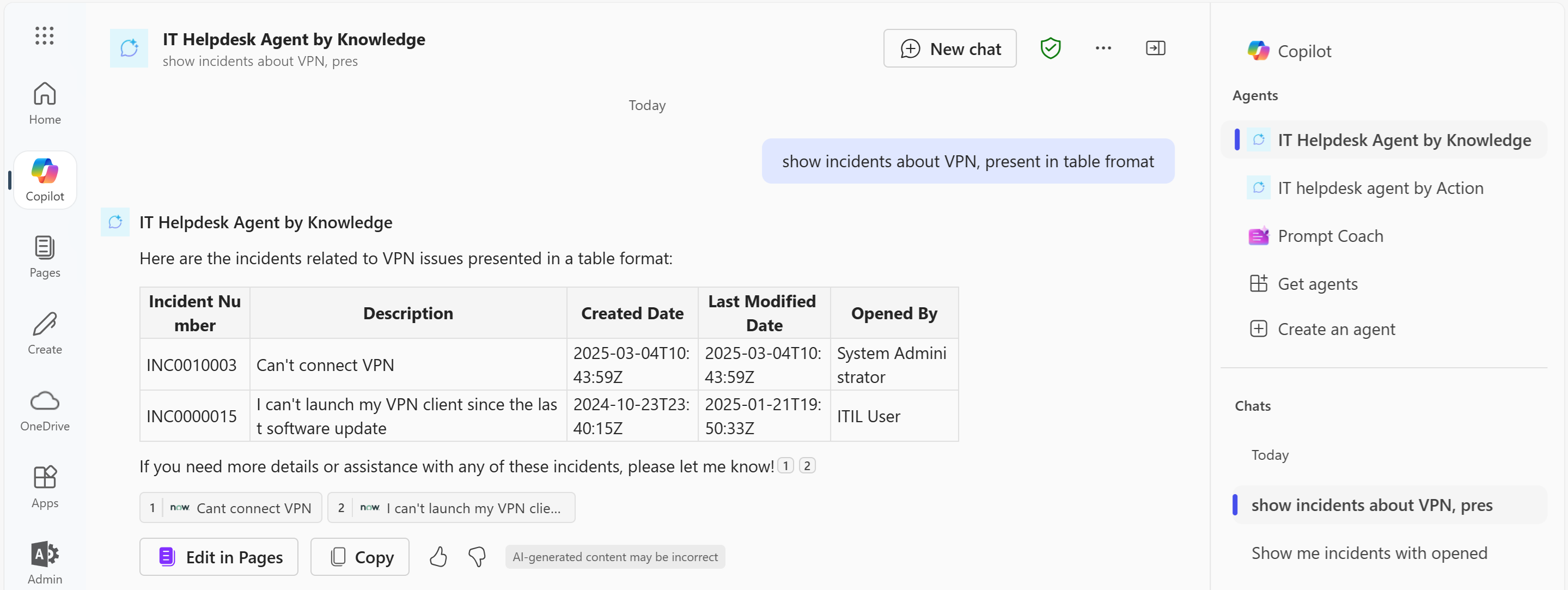

Triển khai Conditional Access qua chính sách tùy chỉnh

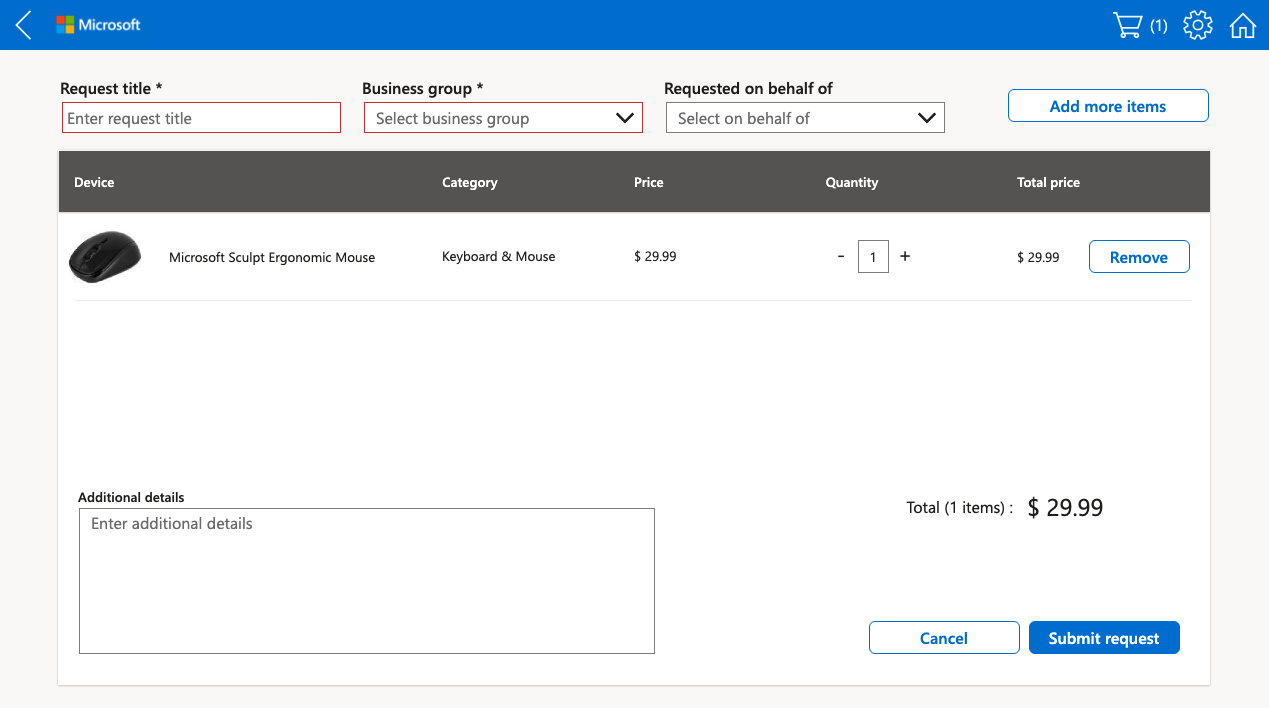

Trên giao diện Entra ID Admin Center, chọn Conditional Access > Create new policy để tạo mới một policy tùy chỉnh.

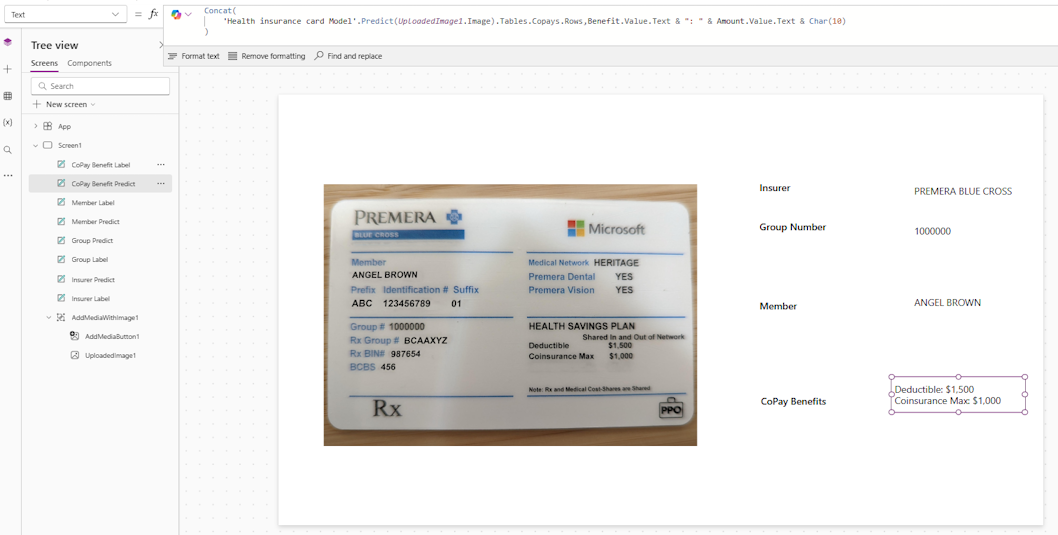

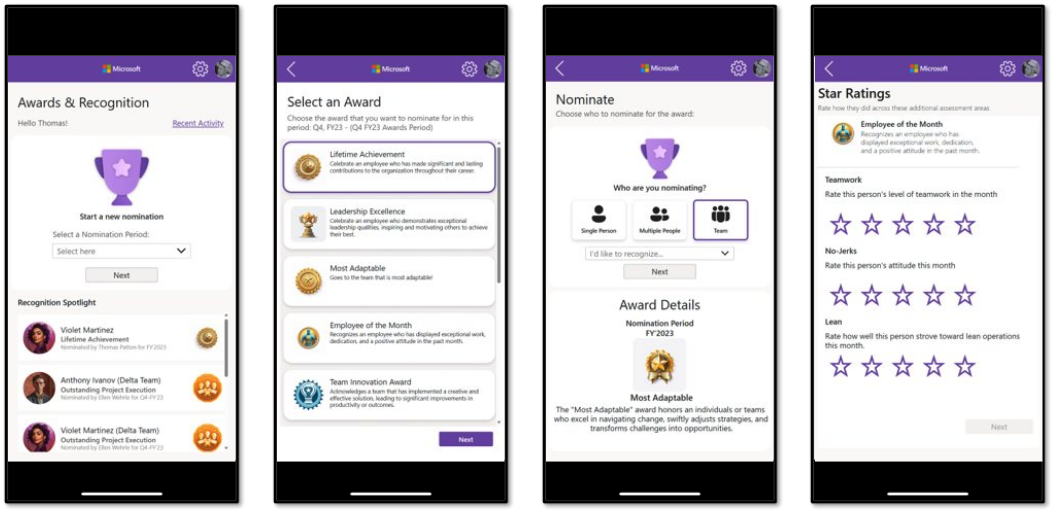

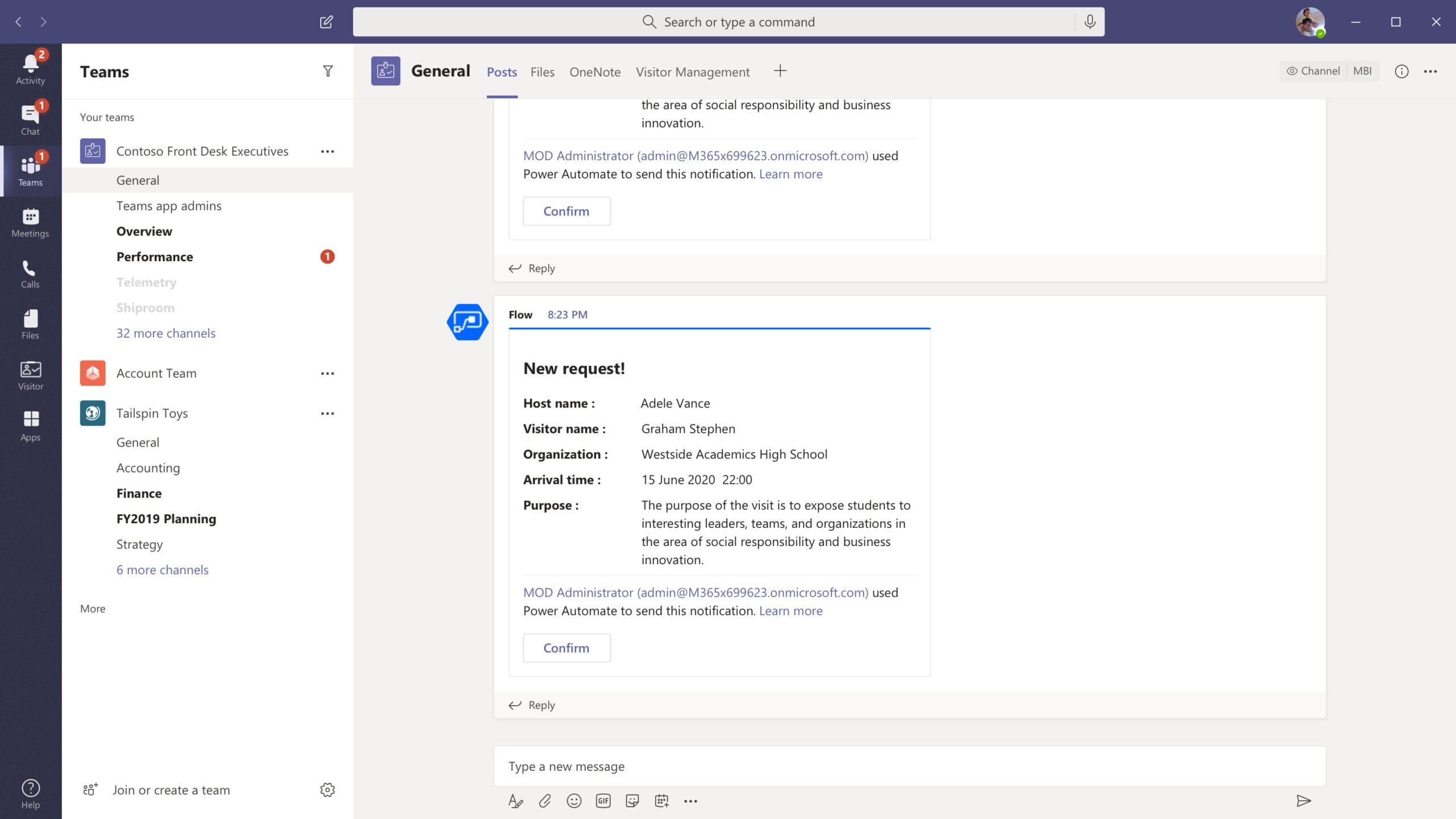

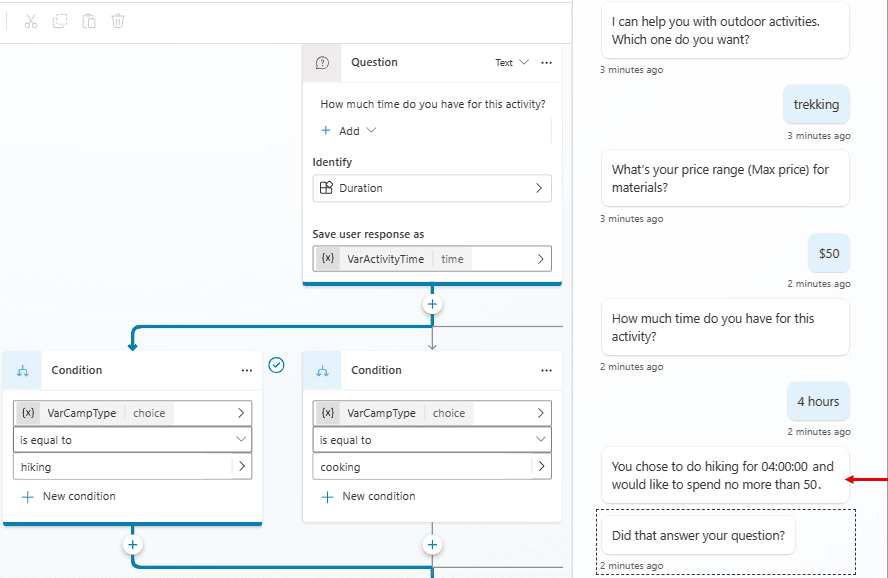

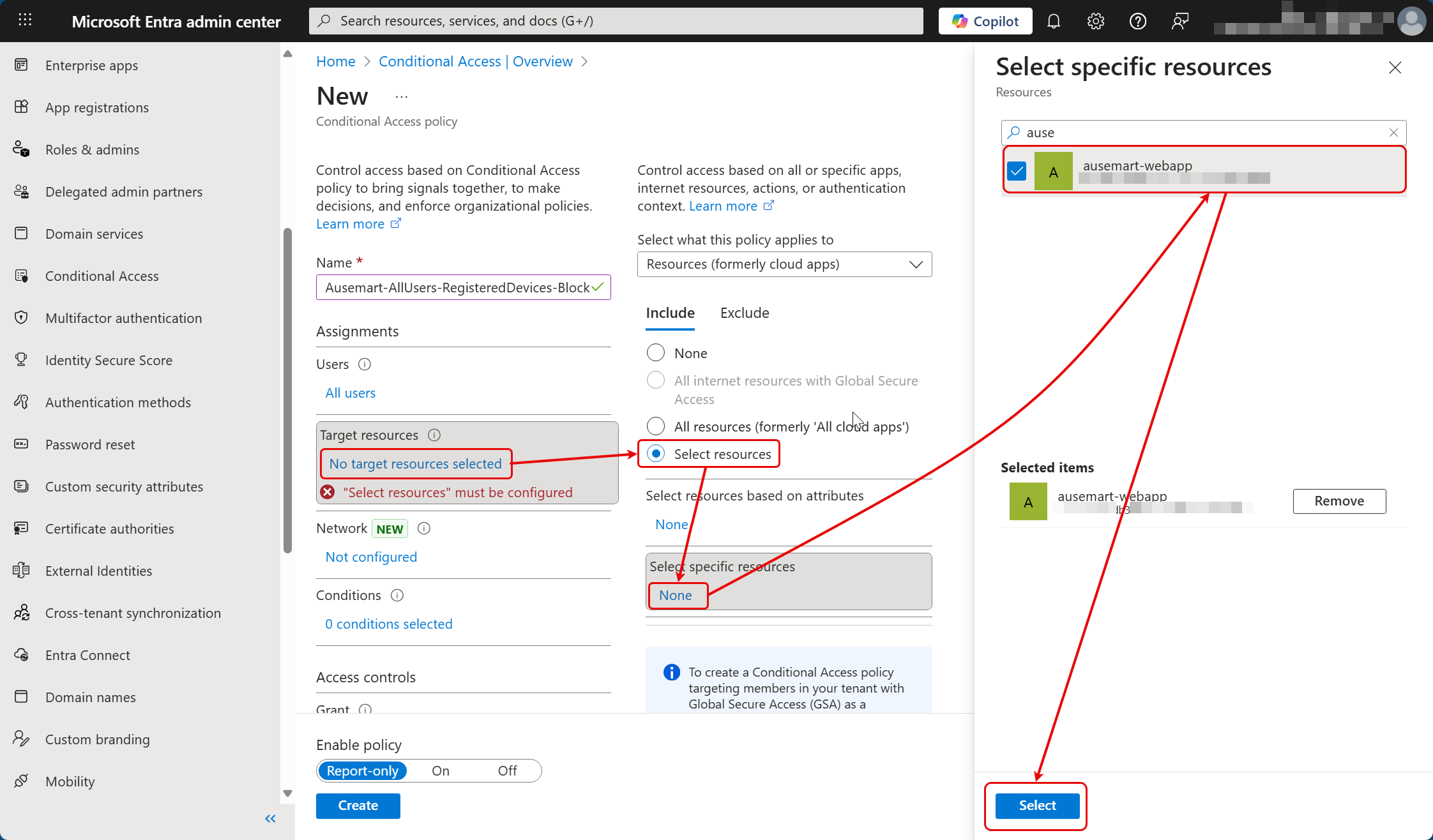

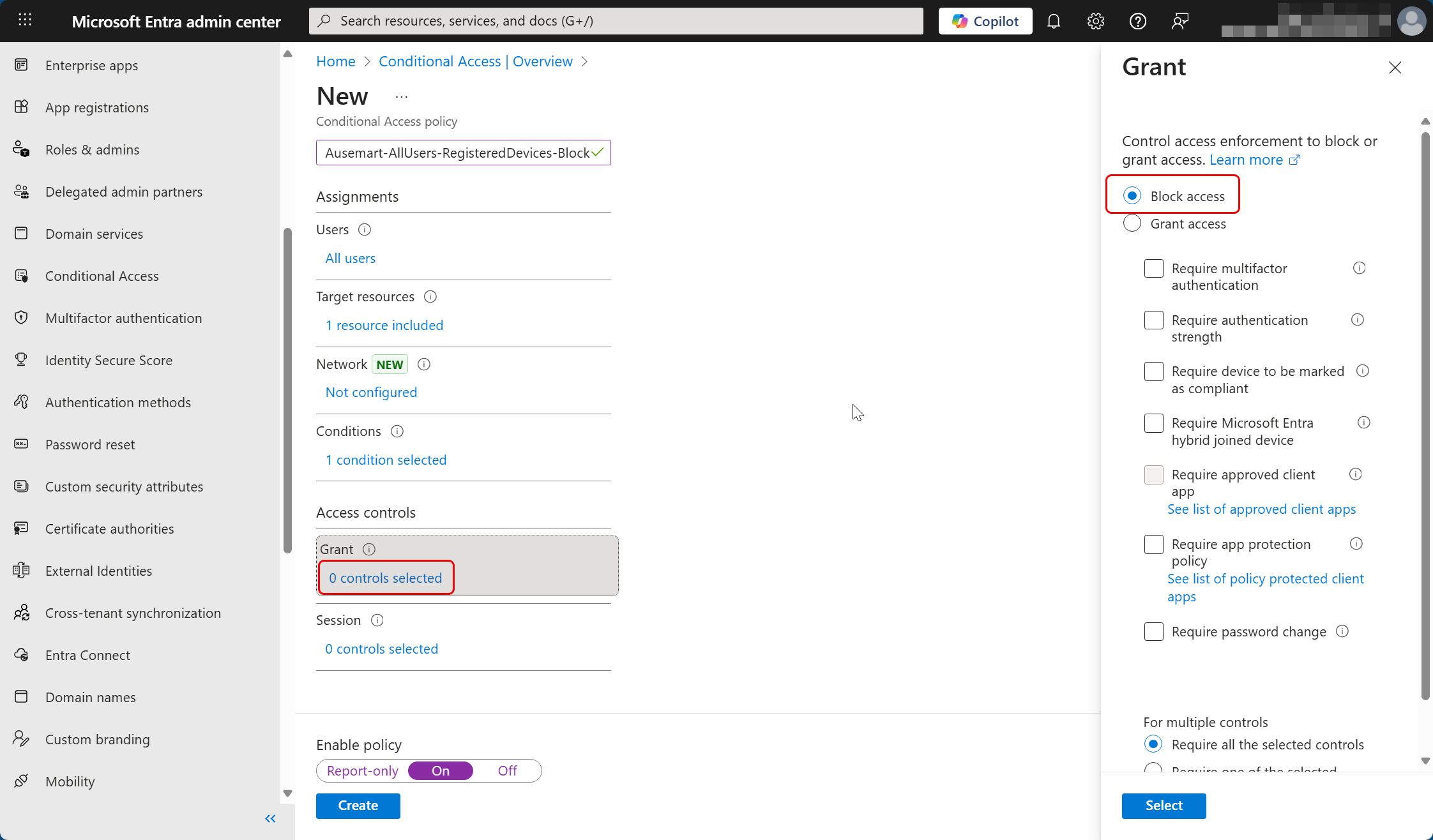

Use case 1: Cấm các thiết bị cá nhân truy cập ứng dụng nội bộ quan trọng có tên Ausemartapp

Các Cấu hình Conditional Access Policy mẫu áp dụng cho use case này:

- Name: Ausemart-AllUsers-RegisteredDevices-Block

- Users: All Users

- Target resources: Select resources > ausemart-webapp

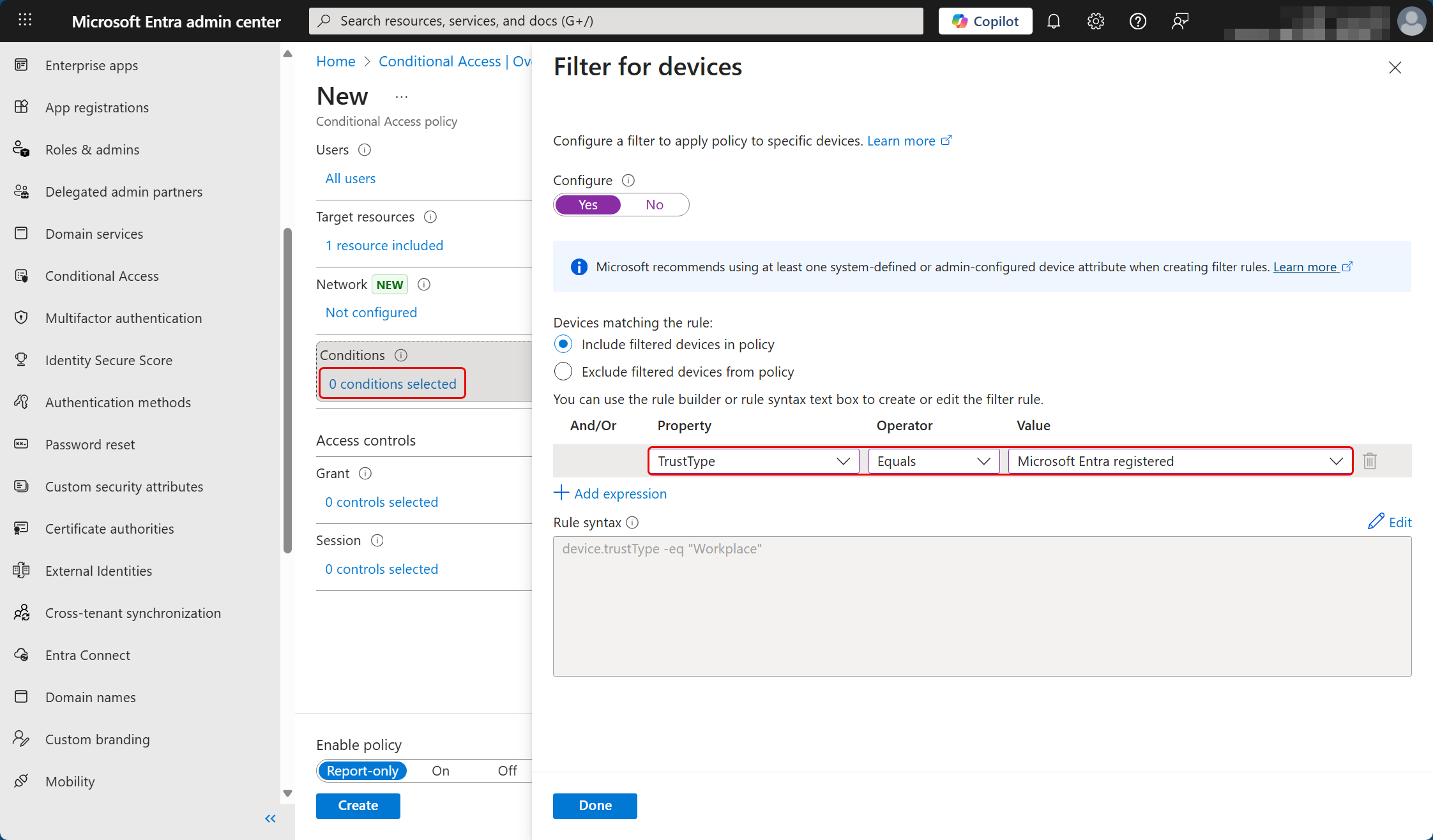

- Conditions: Filter for devices. Trong phần Configure chọn Yes và cấu hình các thông số như bên dưới để xác định các thiết bị cá nhân đã đăng ký với công ty.

- Property: trustType

- Operator: Equals

- Value: Microsoft Entra registered

- Access controls:

- Grant: Block access

- Enable policy: On

Sau khi cấu hình xong chọn Create để khởi tạo chính sách.

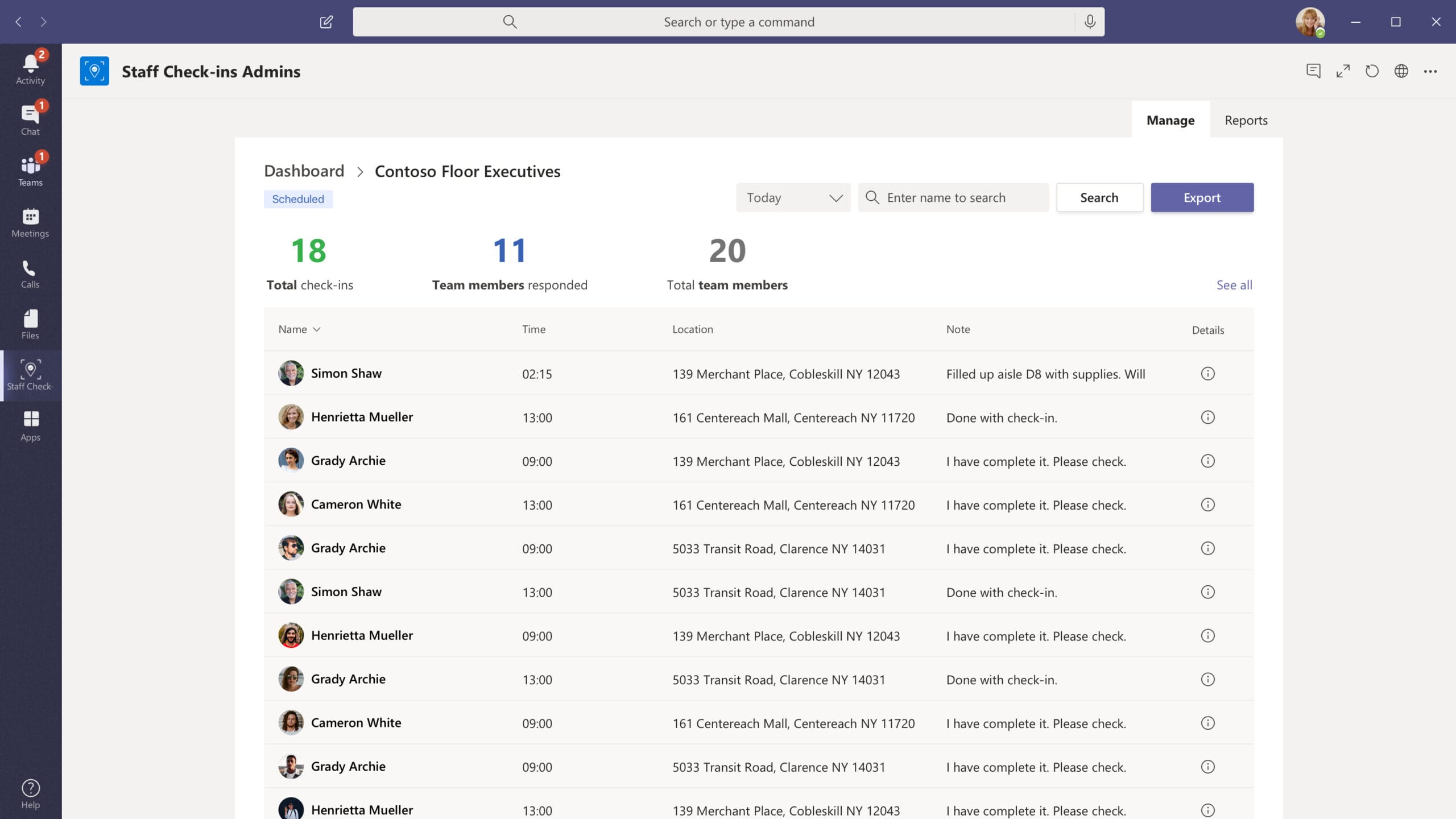

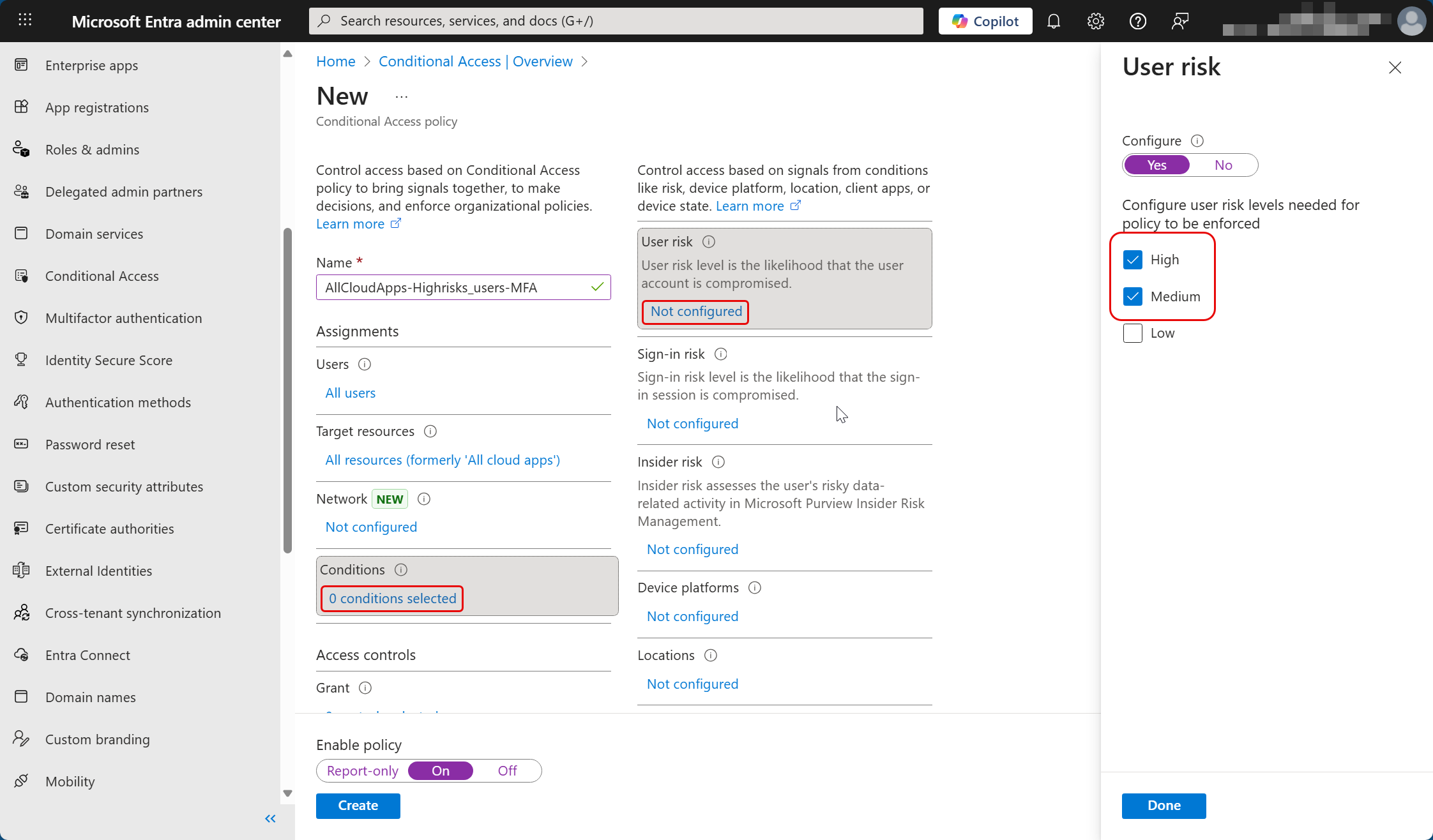

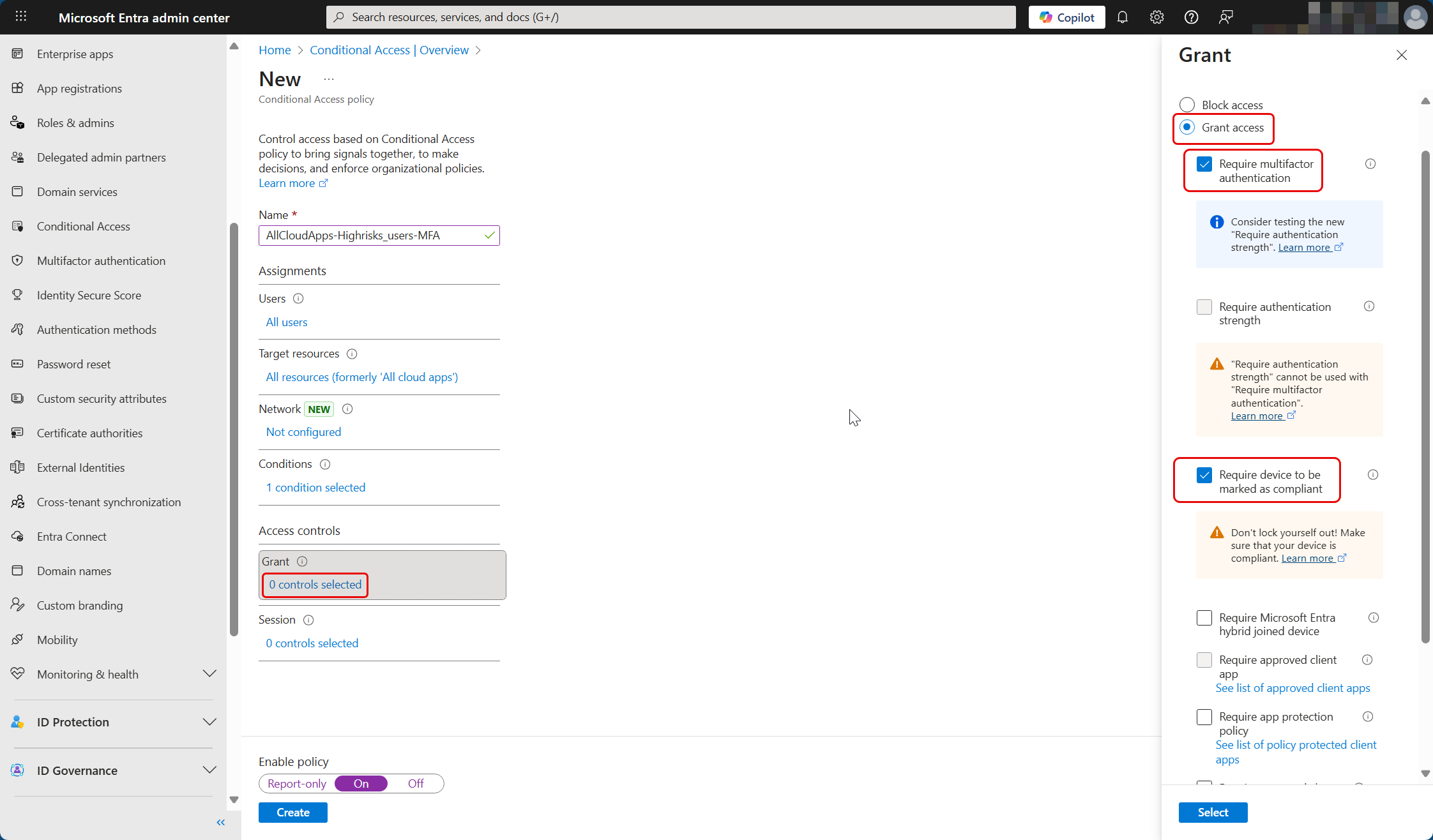

Use case 2: Yêu cầu tất cả người dùng được xác định rủi ro cao hoặc trung bình phải sử dụng MFA và có thiết bị đáp ứng tiêu chí tuân thủ mới có thể truy cập tất cả các ứng dụng

Các Cấu hình Conditional Access Policy mẫu áp dụng cho use case này:

- Name: AllCloudApps-Highrisks_users-MFA

- Users: All Users

- Target resources: All resources (formerly ‘All cloud apps’)

- Conditions: User Risk >Medium, High

- Access controls: Grant access

- Require multifactor authentication

- Require device to be marked as compliant

- Require all the selected controls

- Enable policy: On

Sau khi cấu hình xong chọn Create để khởi tạo chính sách.

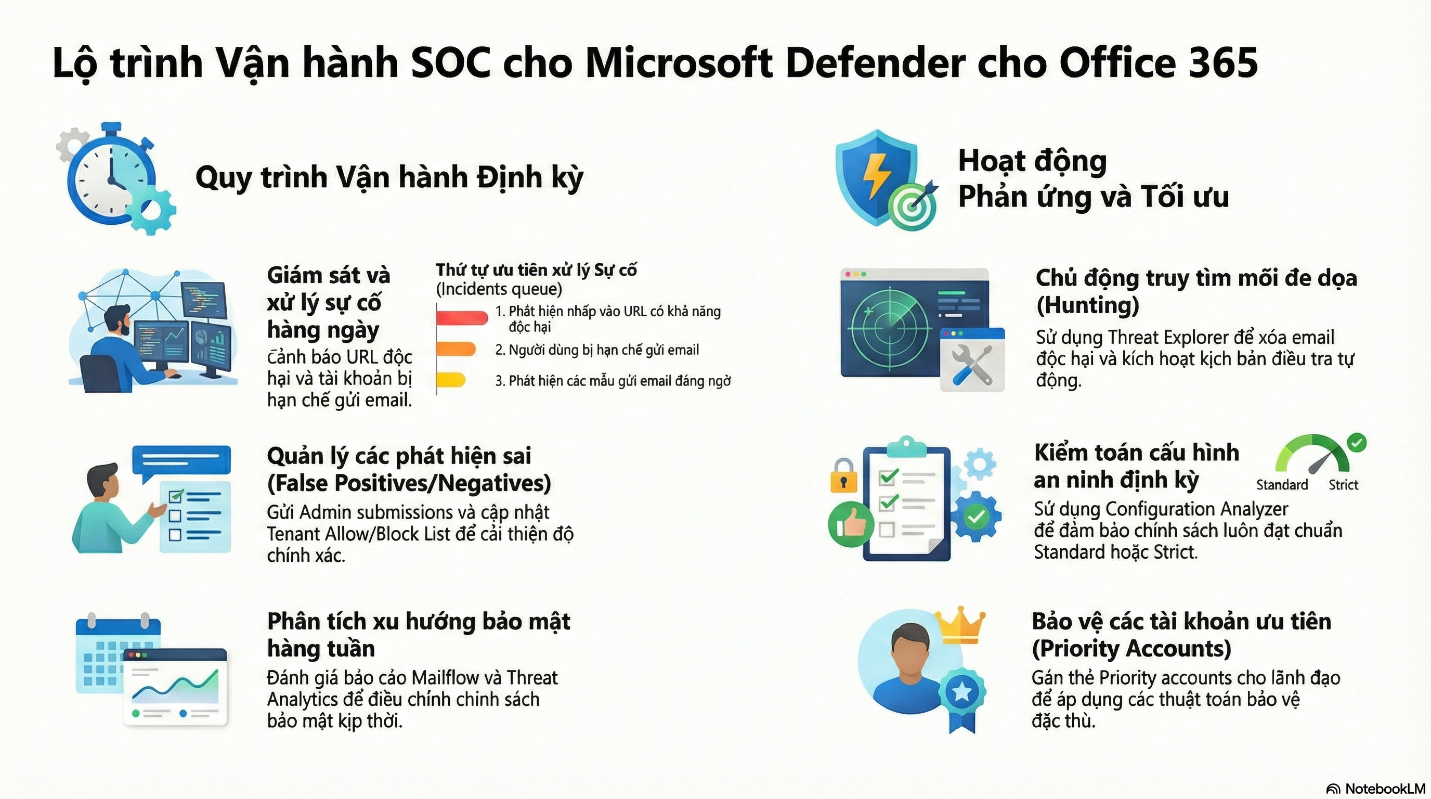

Lưu ý triển khai và quản trị

- Sử dụng mẫu chính sách có sẵn: Entra ID cung cấp sẵn nhiều mẫu chính sách Conditional Access phân loại theo nhóm như Zero Trust, Remote work, Protect Administrator,…để nhanh chóng áp dụng.

- Triển khai theo giai đoạn: Không nên bật tất cả chính sách cùng lúc một cách đột ngột mà nên triển khai dần dần theo giai đoạn, cho những nhóm người dùng khác nhau để theo dõi ảnh hưởng, đảm bảo người dùng thích nghi và hệ thống hoạt động trơn tru.

- Kiểm thử và giám sát: Luôn bật chính sách ở chế độ Report-only trong ít nhất vài ngày để xem nhật ký đăng nhập và điều chỉnh nếu cần trước khi bật chính thức. Sử dụng công cụ What If trong Conditional Access để giả lập tình huống và xác minh đúng chính sách sẽ kích hoạt. Khi chính sách chạy thực tế, thường xuyên kiểm tra Sign-in logs trong Entra ID để phát hiện đăng nhập bị chặn hoặc yêu cầu MFA, xem có người dùng nào gặp khó khăn hay không để hỗ trợ kịp thời.

- Ngoại lệ và tài khoản đặc biệt: Hạn chế việc thêm quá nhiều ngoại lệ (exclude) cho người dùng hoặc nhóm, vì sẽ tạo ra lỗ hổng. Chỉ exclude những tài khoản thực sự cần thiết như tài khoản break-glass hoặc dịch vụ không thể tuân thủ chính sách và nên có quy trình xem xét định kỳ để gỡ bỏ ngoại lệ đó khi không còn cần.