Nhiều tổ chức đầu tư rất lớn vào các công cụ bảo mật, trong đó có Microsoft Defender for Office 365 (MDO) nhưng vẫn phải đối mặt với các cuộc tấn công email thành công. Nguyên nhân thường không nằm ở sức mạnh của công cụ, mà ở cách chúng ta thiết lập các “chốt chặn”.

Việc hiểu sai cơ chế vận hành của các chính sách bảo mật có thể tạo ra những lỗ hổng chết người, biến hệ thống phòng thủ hiện đại trở nên vô dụng. Bài viết này sẽ giúp bạn bóc tách những hiểu lầm kỹ thuật phổ biến và nắm vững các cách thức cấu hình để tối ưu hóa sức mạnh của MDO, đảm bảo tổ chức của bạn được bảo vệ ở mức cao nhất.

Bài viết thuần về kiến trúc, lý thuyết và có một số ví dụ minh họa.

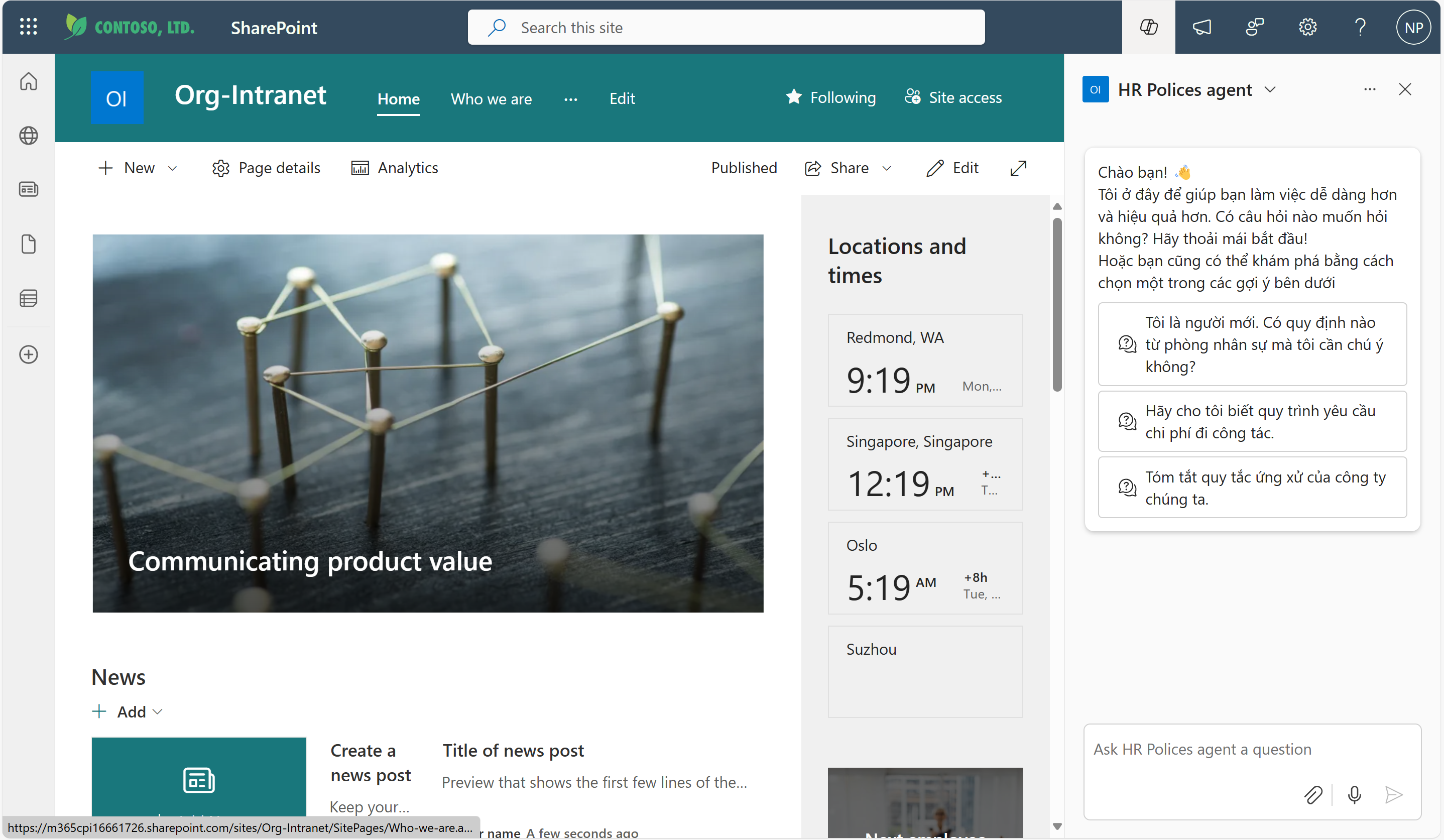

Sử dụng quy tắc The First Hit Wins (Phát hiện đầu tiên là quyết định cuối cùng)

Một trong những điểm dễ gây nhầm lẫn nhất cho các quản trị viên là cách hệ thống MDO ưu tiên áp dụng chính sách. Hãy tưởng tượng bạn có nhiều lớp bảo vệ, nhưng hệ thống sẽ dừng lại ngay khi tìm thấy lớp đầu tiên khớp với người dùng.

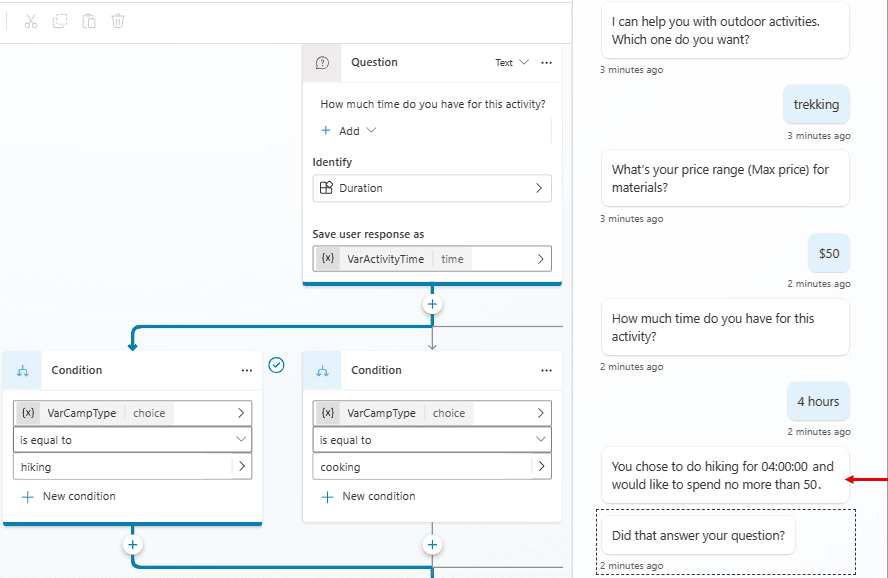

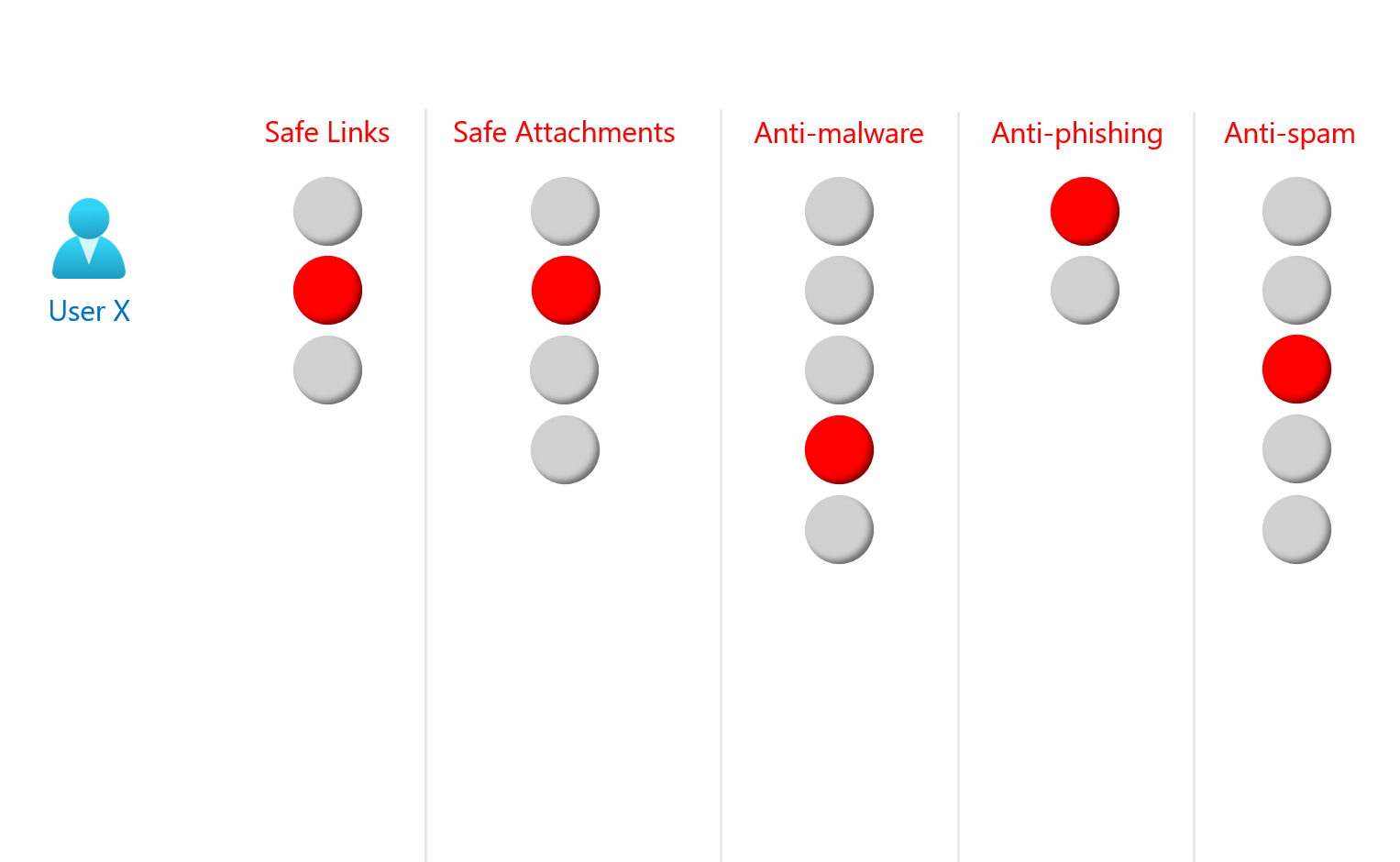

Một ví dụ đơn giản là người dùng X có thể đồng thời nằm trong nhiều nhóm chính sách bảo mật khác nhau như Safe Links, Safe Attachments, Anti-malware, Anti-phishing và Anti-spam. Với mỗi loại chính sách này, trên hệ thống thường sẽ có nhiều policy khác nhau, được sắp xếp theo thứ tự ưu tiên.

Xét riêng Safe Attachments, giả sử tổ chức đang có 4 policy. Trong đó, người dùng X cùng lúc thuộc policy số 2, số 3 và số 4. Khi hệ thống kiểm tra và thấy User X đã khớp với policy số 2, thì policy này sẽ được áp dụng ngay. Các policy số 3 và số 4 dù cũng có chứa User X sẽ không còn được xét nữa. Đây chính là nguyên tắc “The First Hit Wins”: policy khớp đầu tiên theo thứ tự ưu tiên sẽ là policy có hiệu lực.

Thứ tự ưu tiên của các chính sách

Thứ tự ưu tiên là yếu tố sống còn. Khi một người dùng được gán vào nhiều chính sách khác nhau, hệ thống sẽ kiểm tra theo thứ tự ưu tiên từ trên xuống dưới. Ngay khi người dùng khớp với một chính sách, hệ thống sẽ thực thi hành động của chính sách đó và ngừng đánh giá (stop evaluating) tất cả các chính sách còn lại bên dưới.

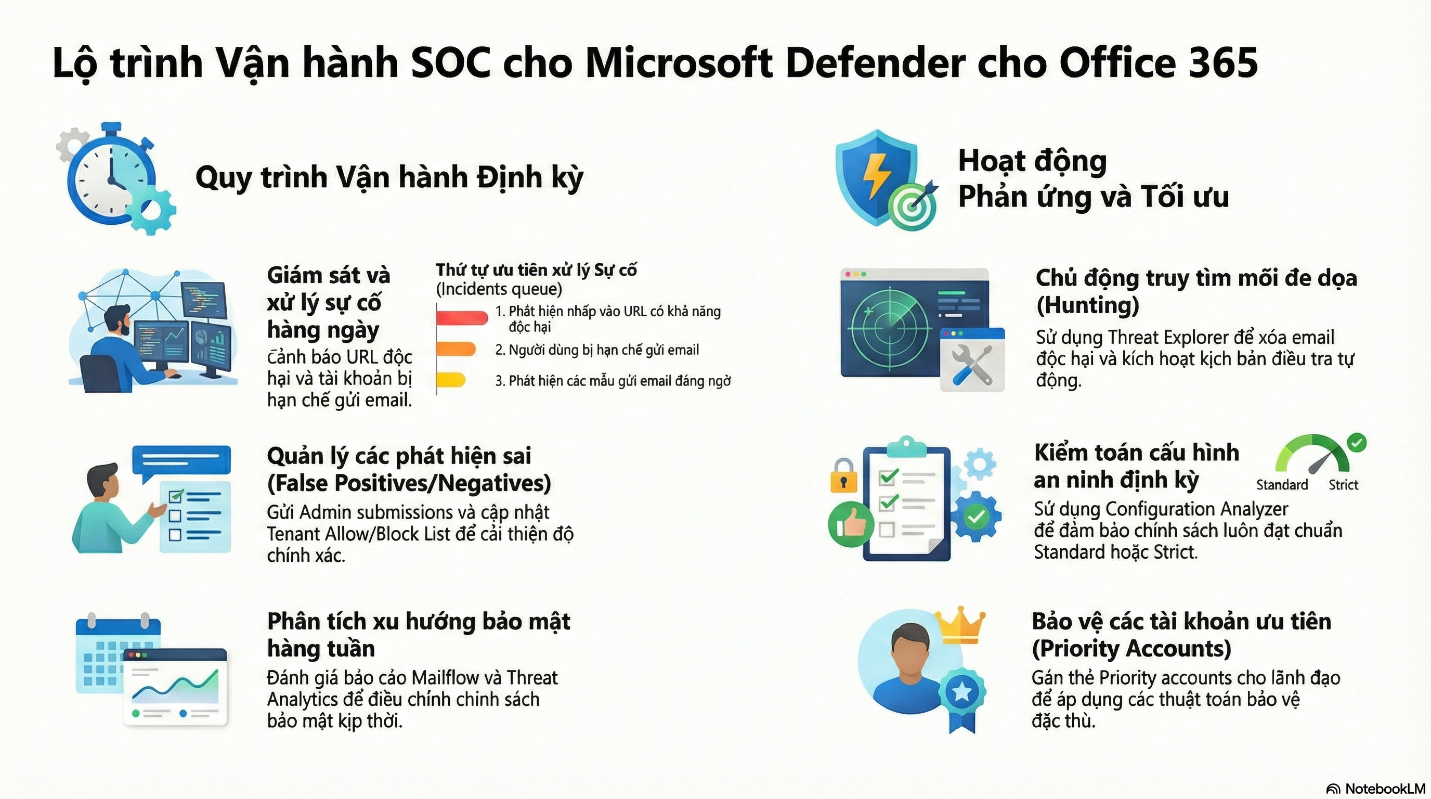

Thứ tự ưu tiên mặc định của hệ thống:

- Strict Preset Policy (ưu tiên cao nhất)

- Standard Preset Policy

- Custom Policies (các chính sách tùy chỉnh. Nếu có nhiều chính sách tùy chỉnh, thứ tự ưu tiên sẽ được áp dụng. Thứ tự 0 là cao nhất, sau đó đến 1, 2…)

- Evaluation Preset

- Default Policy/Built-in Protection (BIP) (Ưu tiên thấp nhất)

Sai lầm thực tế:

Nếu bạn tạo một chính sách tùy chỉnh cho bộ phận CNTT với độ ưu tiên là 1, nhưng bộ phận CNTT này lại nằm trong một chính sách chung có độ ưu tiên 0, thì các thiết lập bảo mật đặc biệt của bạn cho bộ phận CNTT sẽ không bao giờ được thực thi.

Trong trường hợp nếu muốn bảo vệ một nhóm nhỏ người dùng như ban giám đốc hoặc bộ phận tài chính, thì nên đặt họ vào chính sách ưu tiên cao hơn và cấu hình nghiêm ngặt hơn. Microsoft cũng khuyến nghị chỉ nên tạo ít chính sách tùy chỉnh, tránh chồng chéo phức tạp.

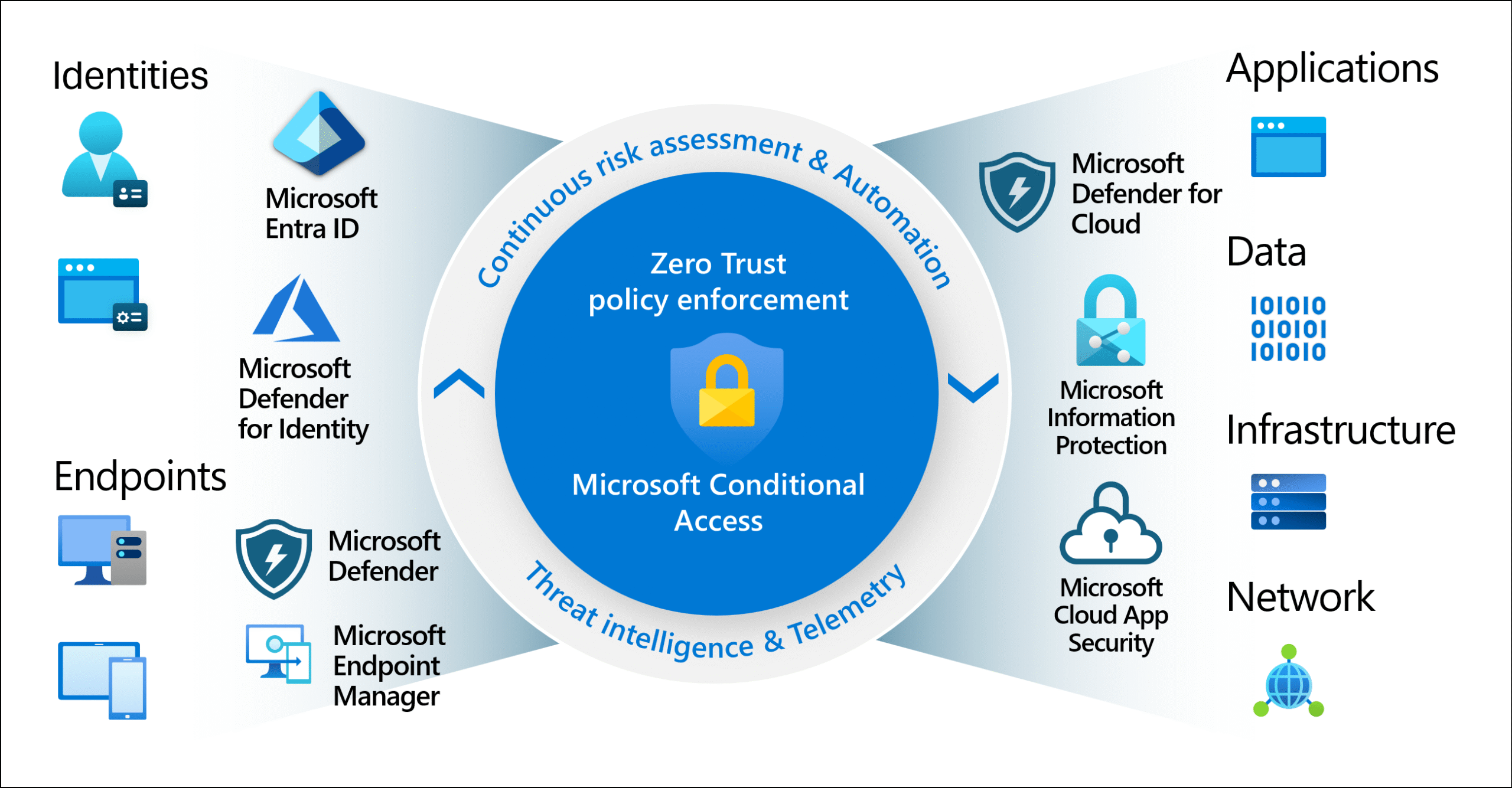

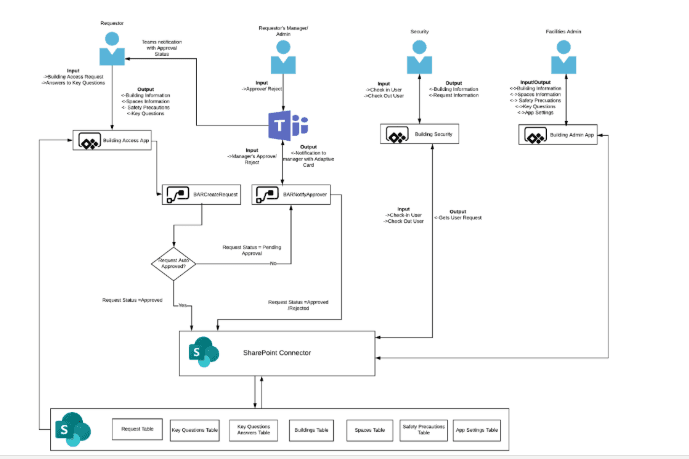

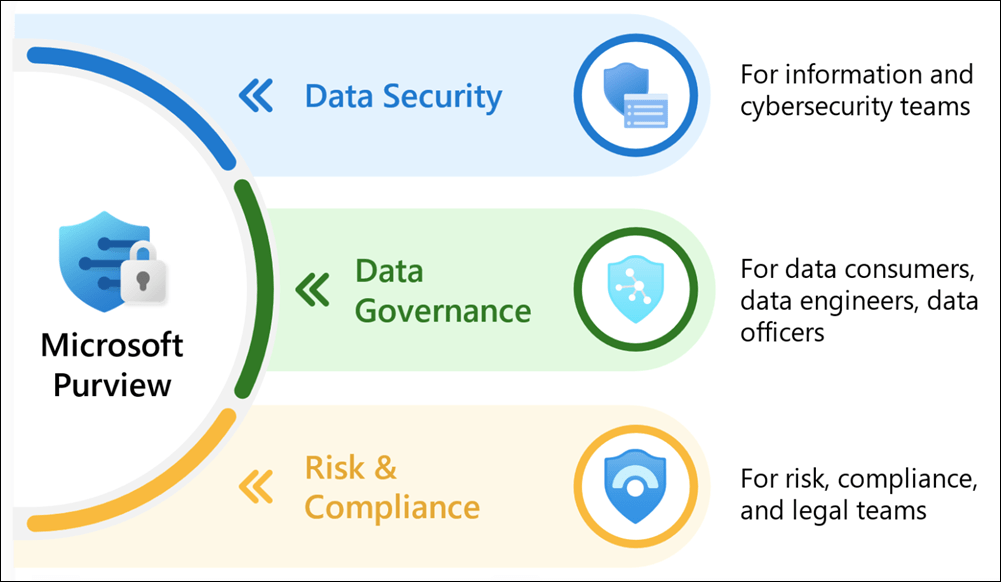

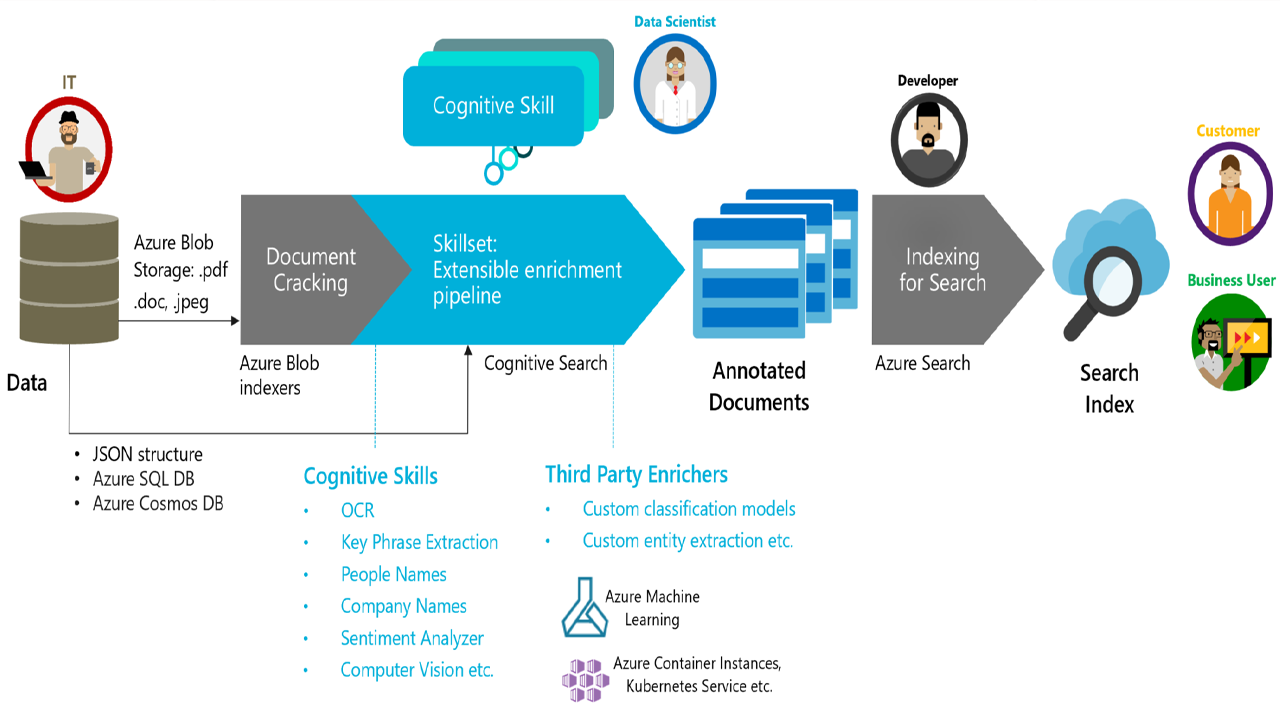

Bảo vệ email

Microsoft Defender for Office 365 có nhiều lớp bảo vệ khác nhau hoạt động cùng lúc để kiểm tra email đến. Hệ thống có thể quét email để tìm mã độc, phát hiện spam, nhận diện email giả mạo, lừa đảo, hoặc email mạo danh người quen trong công ty. Vì có nhiều lớp kiểm tra như vậy, nên câu hỏi thường gặp là: cuối cùng thì hệ thống sẽ nghe theo “luật” nào?

Email thường được kiểm tra theo thứ tự như sau: đầu tiên là mã độc (malware), sau đó đến lừa đảo mức độ cao (High confidence phishing), rồi lừa đảo thông thường (Phishing), thư rác nghiêm trọng (High confidence spam), giả mạo địa chỉ gửi (spoofing), rồi mới đến các kiểu mạo danh người dùng (User impersonation) hoặc mạo danh tên miền (Domain impersonation), sau đó là spam thường (Spam), email quảng cáo hàng loạt (bulk email). Thứ tự này là cố định, quản trị viên không tự đổi được.

Điều đó có nghĩa là nếu một email vừa có dấu hiệu giả mạo, vừa có dấu hiệu mạo danh người dùng, thì hệ thống sẽ xử lý theo mức độ từ trước đến sau trong dánh sách.