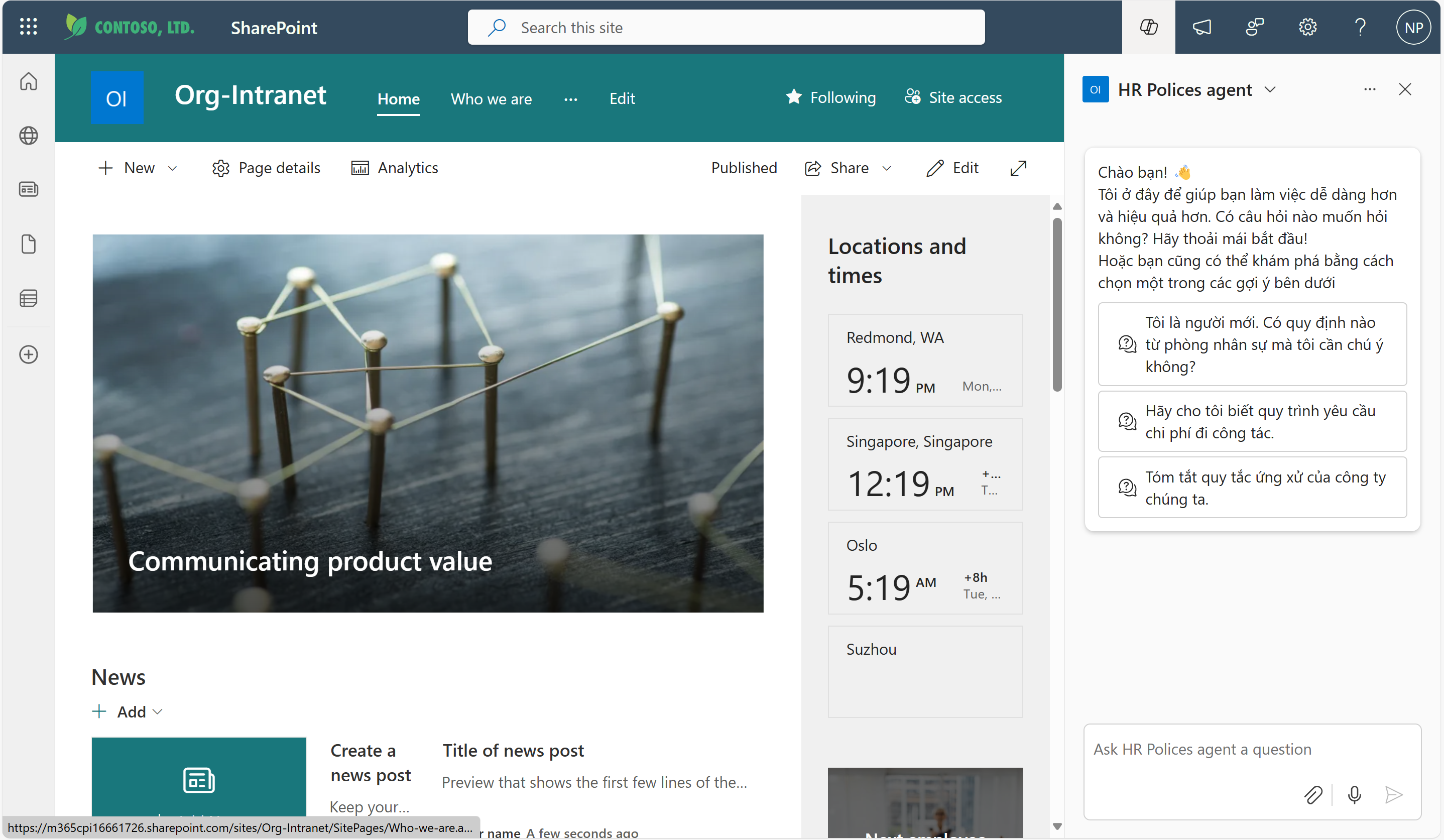

1. Giới thiệu: Tầm quan trọng của SecOps trong kỷ nguyên Email Threat 4.0

Trong kỷ nguyên của các cuộc tấn công lừa đảo tinh vi và mã độc không ngừng biến đổi, việc sở hữu một công cụ bảo mật mạnh mẽ như Microsoft Defender for Office 365 mới chỉ là điều kiện cần. Điều kiện đủ để bảo vệ doanh nghiệp chính là một quy trình vận hành an ninh (SecOps) chuẩn chỉnh. Nếu không có sự vận hành bài bản, các cảnh báo quan trọng sẽ bị chôn vùi trong “nhiễu” dữ liệu, và các lỗ hổng cấu hình sẽ trở thành con đường mở cho kẻ tấn công.

Tài liệu này được thiết kế nhằm cung cấp một lộ trình thực thi chuyên sâu. Đối với cấp quản lý, nó làm rõ cách thức tối ưu hóa đầu tư vào công nghệ để bảo vệ tài sản số. Đối với đội ngũ kỹ thuật, đây là khung sườn để chuyển dịch từ tư duy phòng ngự bị động sang chủ động, nhằm rút ngắn tối đa “thời gian tồn tại” (Dwell time) của mối đe dọa trong hệ thống.

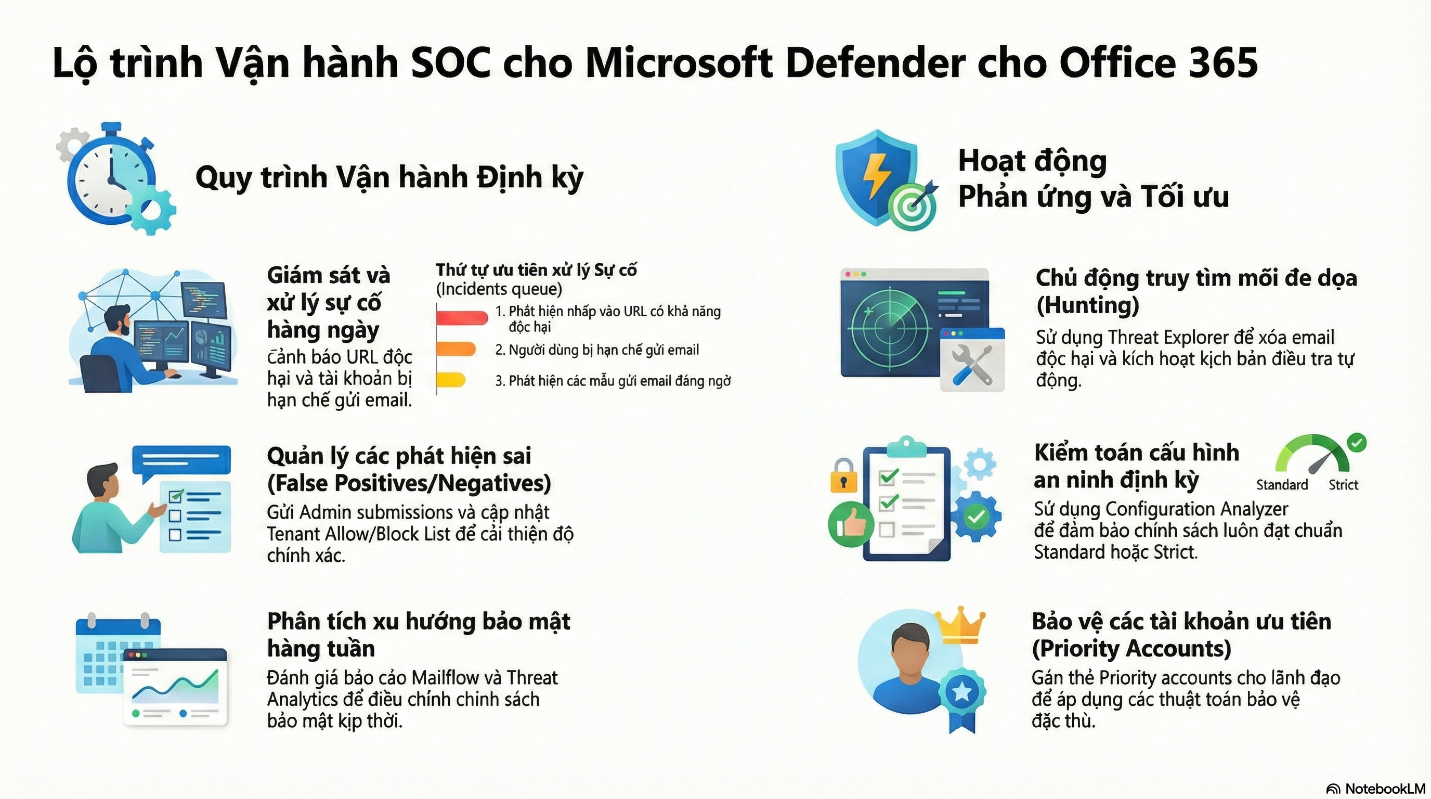

2. Quy trình vận hành hàng ngày: Hàng rào phòng thủ tiền tuyến

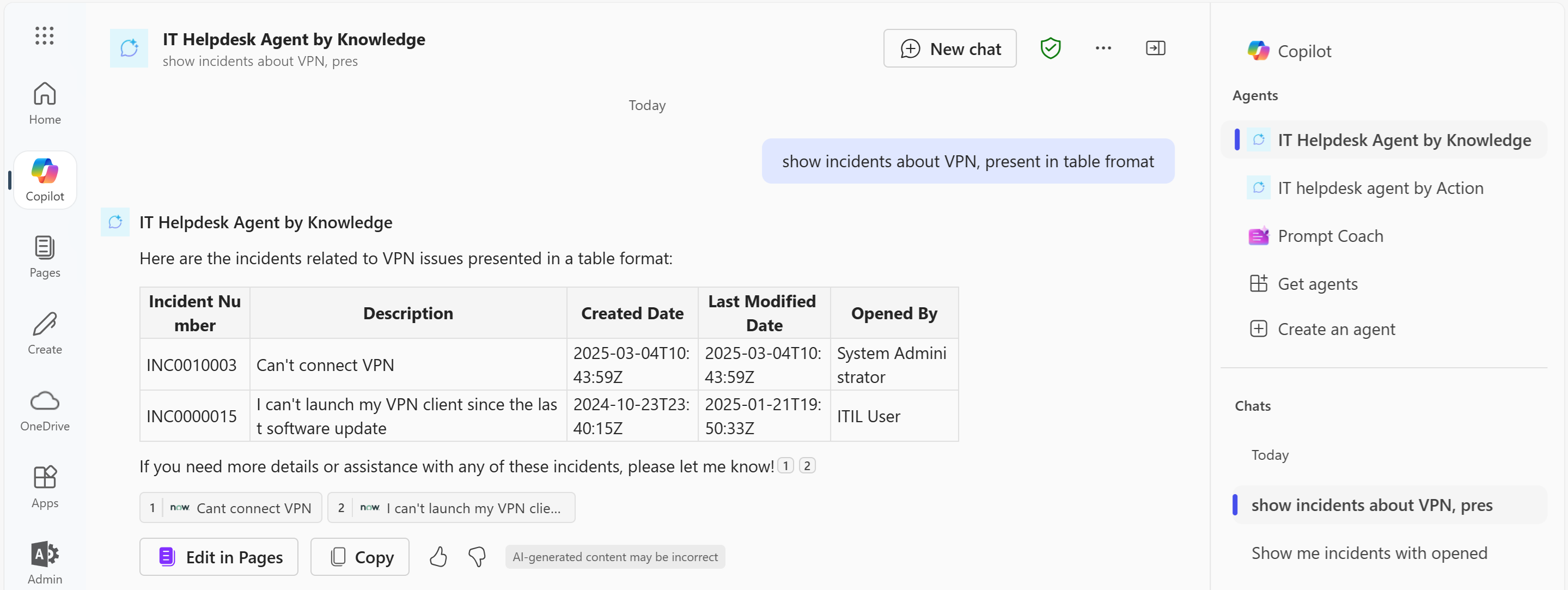

Giám sát liên tục là yếu tố sống còn để phát hiện sớm các dấu hiệu xâm nhập. Đội ngũ SOC cần tập trung vào hàng đợi sự cố (Incidents queue) và thực hiện phân loại (Triage) dựa trên mức độ rủi ro thực tế.

Phân cấp ưu tiên xử lý sự cố (Incident Precedence)

Hệ thống phân cấp từ 1 đến 7 giúp đội ngũ phản ứng tập trung nguồn lực vào những nơi có nguy cơ tổn thất cao nhất:

- Malicious URL click detected: Người dùng đã tương tác với liên kết độc hại. Đây là ưu tiên cao nhất vì rủi ro đã trở thành thực tế.

- User restricted from sending email: Dấu hiệu tài khoản bị chiếm quyền (Account Takeover) để phát tán spam/phish.

- Suspicious email sending patterns: Các mẫu gửi thư bất thường cần can thiệp ngăn chặn sớm.

- User reported malware/phish: Phản hồi trực tiếp từ người dùng về các mối nguy lọt lưới.

- Malicious content removed after delivery: Nội dung độc hại bị xóa sau khi vào hộp thư nhờ cơ chế Zero-hour Auto Purge (ZAP) hoặc xóa thủ công.

- Phish delivered due to ETR/IP override: Thư lừa đảo lọt lưới do các quy tắc ghi đè (Mail flow rules hoặc IP allow). Đây là dấu hiệu của việc cấu hình quá lỏng lẻo.

- ZAP disabled: Cảnh báo kỹ thuật về việc cơ chế tự động bị vô hiệu hóa, khiến hệ thống mất đi lớp bảo vệ “truy hồi”.

Chiến lược “So What?”: Tại sao việc ưu tiên “Malicious URL click” (Mức 1) lại quan trọng hơn “ETR override” (Mức 6)? Bởi vì Mức 1 đại diện cho một cuộc tấn công đã thành công một phần (người dùng đã sập bẫy), yêu cầu phản ứng ứng cứu ngay lập tức. Trong khi đó, Mức 6 là một vấn đề về chính sách cần điều chỉnh để ngăn chặn rủi ro trong tương lai.

Phễu ưu tiên và Giảm nhiễu (Incident Triage Funnel)

[ TỔNG HỢP CẢNH BÁO TỪ ALERT POLICIES & AIR ]

\ /

\ LỌC NHIỄU (NOISE REDUCTION) / <– Loại bỏ cảnh báo False Positive

\ /

\ ƯU TIÊN MỨC ĐỘ 1-3 / <– Phản ứng tức thì (Immediate Response)

\ /

\ RÀ SOÁT CHIẾN DỊCH / <– Review & Remediate Delivered Campaigns

\ /

[ GIẢI QUYẾT & PHÂN LOẠI ]

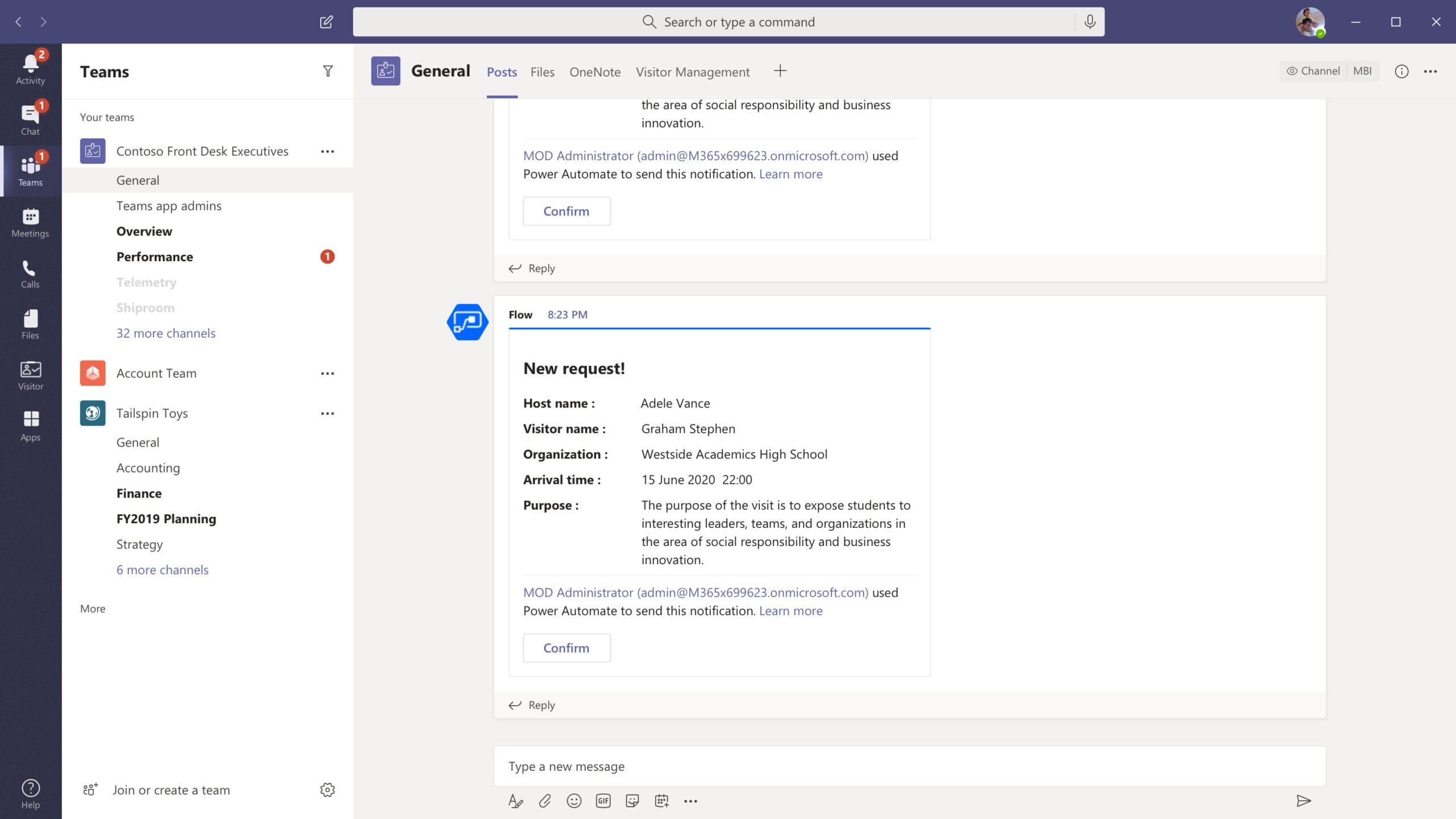

Quản lý Chiến dịch (Campaign Review) hàng ngày

Đội ngũ SOC phải kiểm tra hàng ngày các Campaign Views để xác định các chiến dịch đang tấn công tổ chức. Đặc biệt tập trung vào các thư đã được chuyển đến (Delivered). Nếu cơ chế ZAP hoặc AIR chưa xử lý hết, SOC phải thực hiện xóa thủ công ngay lập tức để làm sạch hộp thư người dùng.

3. Tối ưu hóa bộ lọc: Quản lý phản hồi sai và Cơ chế Submissions

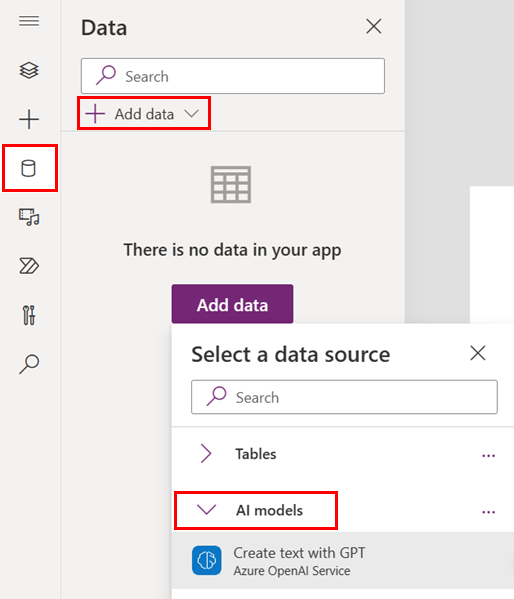

Hệ thống AI chỉ thông minh khi được nuôi dưỡng bằng dữ liệu chuẩn. Quản trị viên không chỉ đóng vai trò “người báo cáo” mà phải là một “nhà phân tích”.

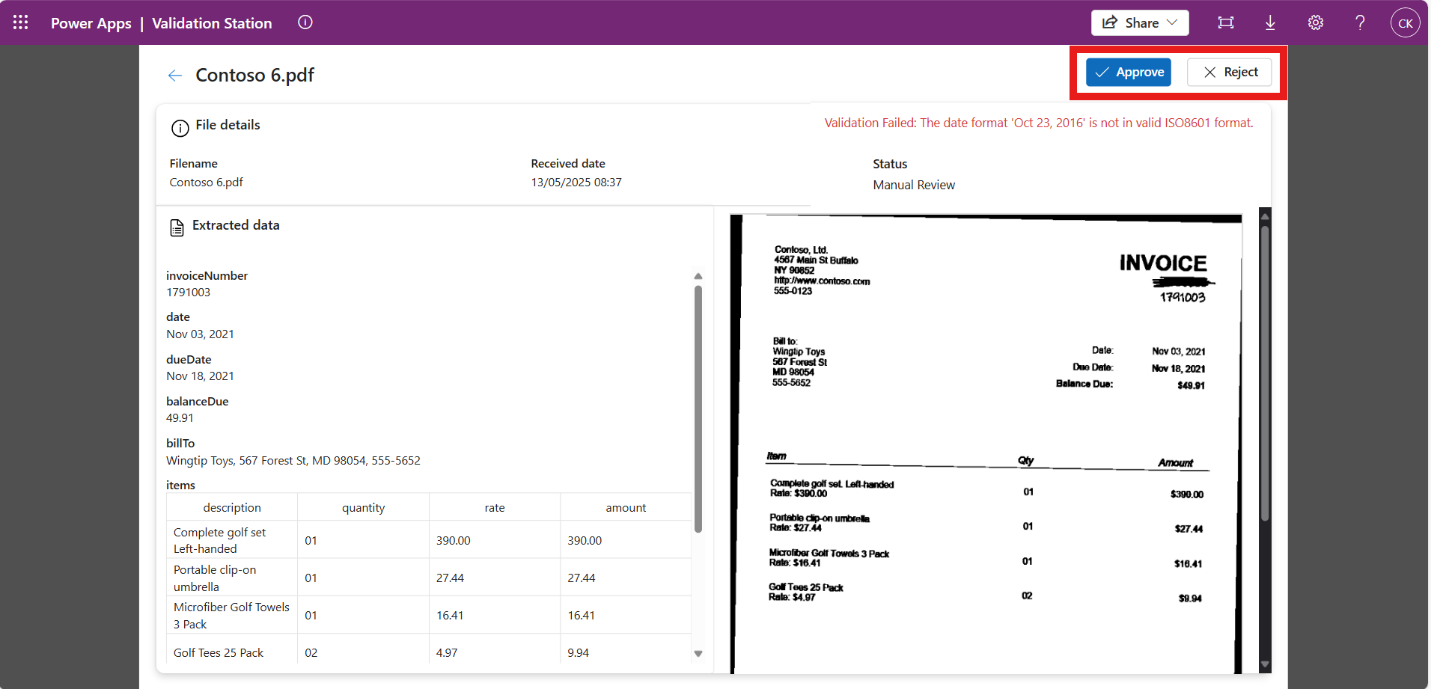

Phân tích chuyên sâu khi thực hiện Submissions

Khi xử lý một thư lọt lưới (False Negative) hoặc bị chặn nhầm (False Positive), quản trị viên cần thực hiện:

- Kiểm tra trạng thái cấu hình (Configuration State): Tại thời điểm thư bị lọt/chặn, chính sách nào đang áp dụng? Có quy tắc ghi đè (Override) nào đang can thiệp không?

- Đánh giá nguyên nhân: Lỗi do AI của Microsoft chưa nhận diện được hay do cấu hình của tổ chức quá lỏng lẻo (ví dụ: đưa sender vào danh sách an toàn sai lầm)?

| Loại phản hồi | Khái niệm | Hành động chiến lược |

| False Positive (FP) | Thư tốt bị chặn nhầm. | Release thư từ Quarantine và Submit clean để “dạy” hệ thống nhận diện đúng. |

| False Negative (FN) | Thư xấu lọt lưới. | Submit malware/phish và sử dụng Tenant Allow/Block List để chặn tức thời. |

Quy trình Submission chuẩn (Workflow)

User Reported (Người dùng báo cáo) -> Admin Review (Admin đánh giá cấu hình & nguyên nhân) -> Microsoft Analysis (Gửi về Microsoft để cập nhật bộ lọc toàn cầu).

4. Chiến lược hàng tuần: Phân tích xu hướng và Bảo vệ mục tiêu trọng yếu

Một kiến trúc sư an ninh cần cái nhìn tổng thể để điều chỉnh chiến lược dài hạn thay vì chỉ chạy theo các sự cố đơn lẻ.

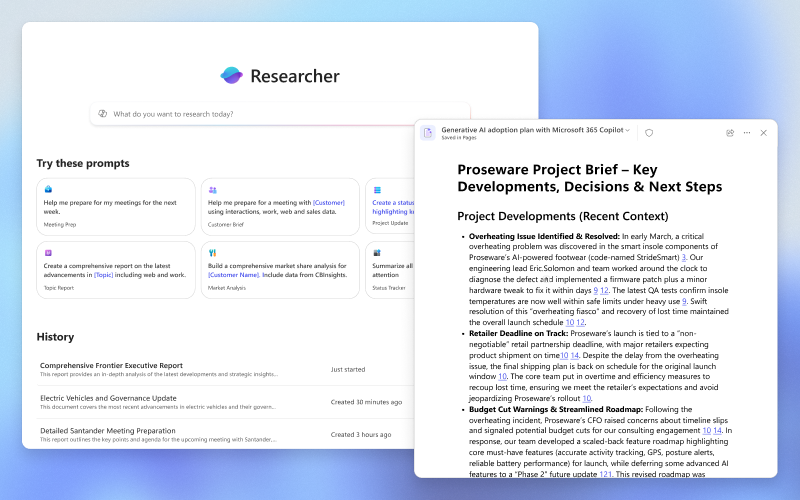

- Threat Analytics: Rà soát các báo cáo về các nhóm tấn công (Threat Actors) và các kỹ thuật tấn công mới. Sử dụng các Hunting Queries đi kèm để kiểm tra xem tổ chức có dấu hiệu bị xâm nhập bởi các chiến dịch này hay không.

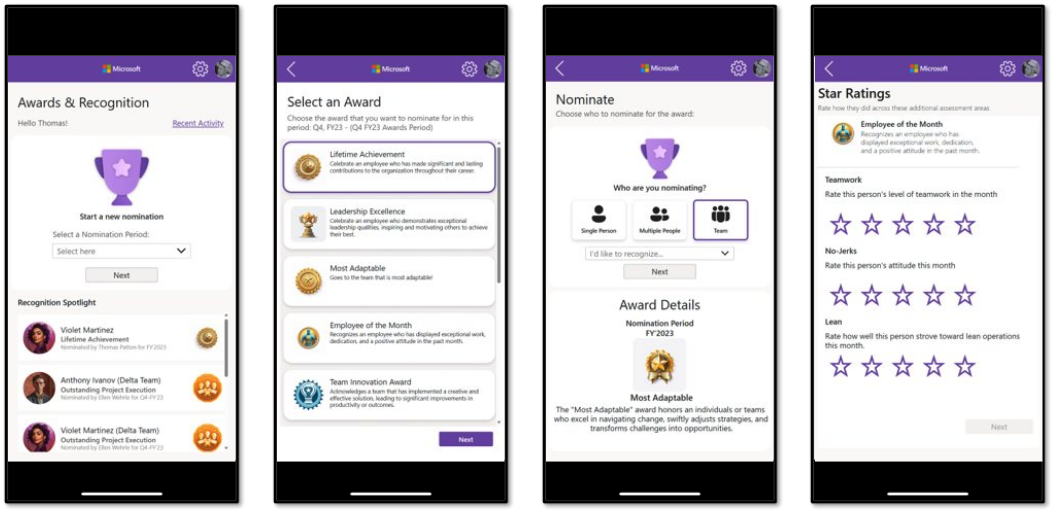

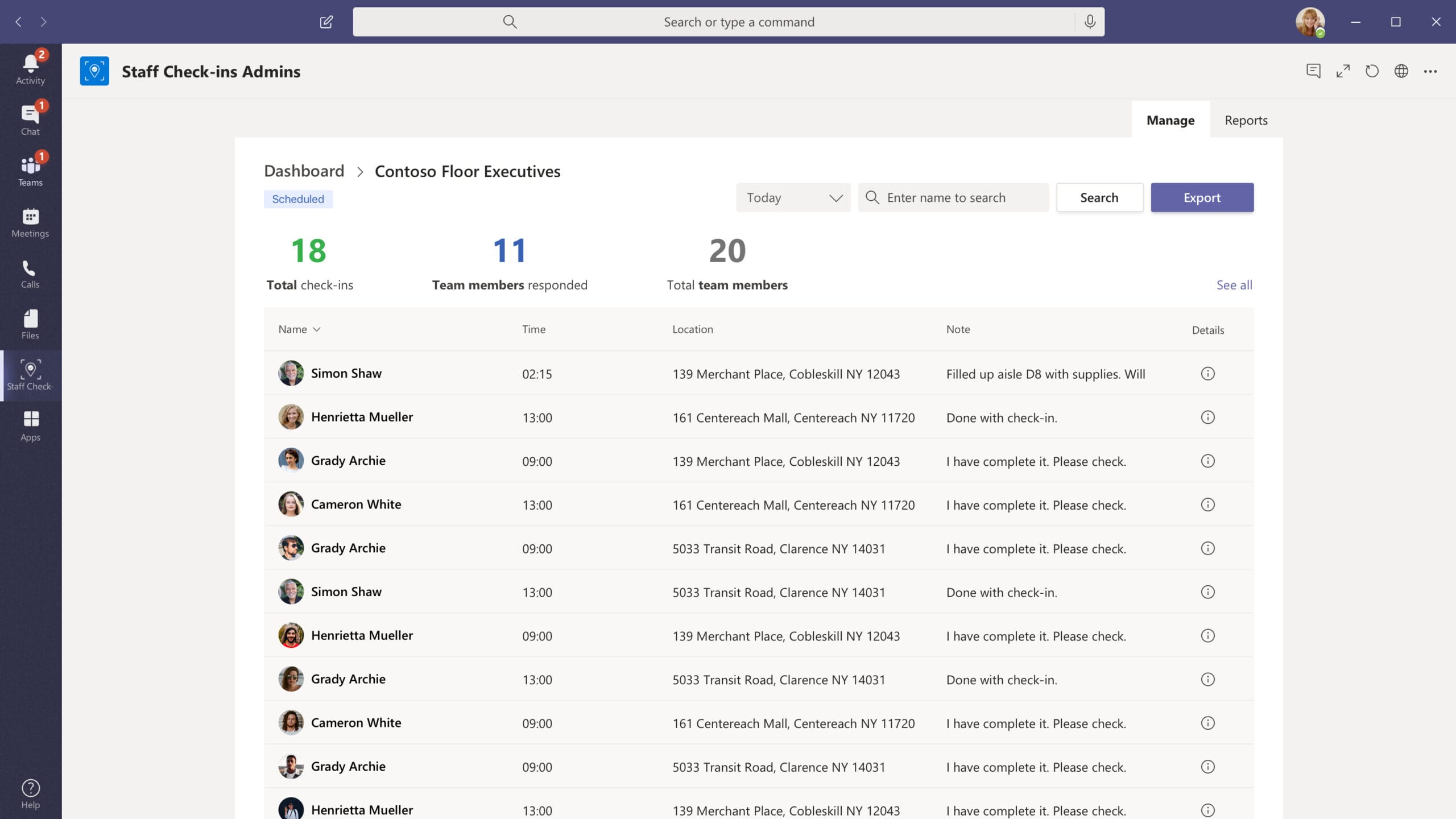

- Priority Account Protection (Tính năng Plan 2): Các tài khoản lãnh đạo (VIP) thường là mục tiêu của các cuộc tấn công Spear Phishing.

- Tailored heuristics: Áp dụng cơ chế phân tích hành vi đặc thù cho luồng thư của lãnh đạo.

- Email issues for priority accounts report: Sử dụng báo cáo chuyên biệt này để theo dõi các vấn đề bảo mật riêng cho nhóm tài khoản VIP, giúp tăng khả năng hiển thị (visibility) trước các rủi ro nhắm mục tiêu.

| Đặc điểm | Standard Protection | Priority Account Protection |

| Cơ chế nhận diện | Heuristics tiêu chuẩn toàn hệ thống | Heuristics tùy chỉnh (Machine Learning theo hành vi lãnh đạo) |

| Ưu tiên xử lý | Theo hàng đợi chung | Ưu tiên hiển thị trong báo cáo và Incident queue |

| Báo cáo chuyên sâu | Threat Protection status report | Email issues for priority accounts report |

5. Điều tra chuyên sâu và Săn tìm mối đe dọa (Threat Hunting)

Săn tìm mối đe dọa là hoạt động chủ động để tìm ra các “mầm bệnh” ẩn mình mà hệ thống tự động có thể chưa kích hoạt cảnh báo.

- AIR (Automated Investigation and Response): Đây là “cánh tay nối dài” cho đội ngũ SOC. Thay vì điều tra thủ công hàng giờ, hãy kích hoạt AIR (Trigger investigation) từ Threat Explorer. AIR sẽ tự động rà soát các thực thể liên quan (File, URL) và đưa ra khuyến nghị xử lý, giúp tăng năng suất của đội ngũ lên gấp nhiều lần.

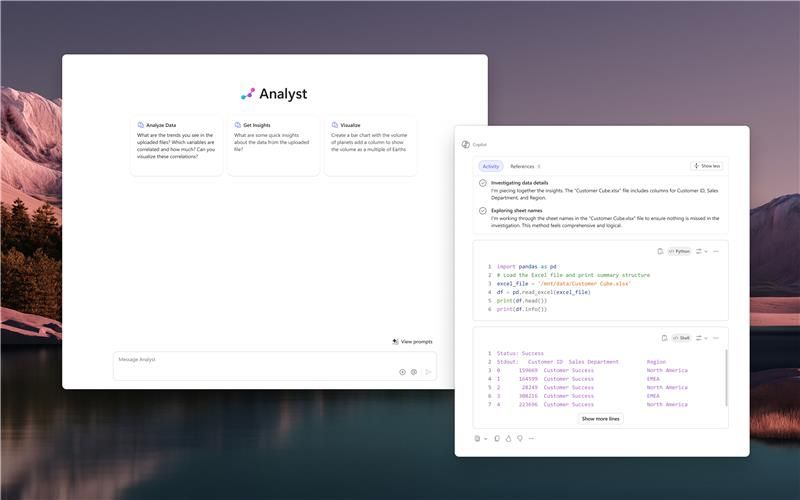

- Advanced Hunting: Sử dụng ngôn ngữ truy vấn KQL để rà soát dữ liệu thô (EmailEvents, EmailUrlInfo) trong 30 ngày qua để phát hiện các mẫu tấn công phức tạp.

So sánh các hành động xử lý (Remediation Actions)

| Hành động | Phương thức | Tác động |

| Move to Junk/Deleted | Manual (Thủ công) | Di chuyển thư, người dùng vẫn có thể tìm thấy. |

| Soft Delete | Manual (Thủ công) | Xóa tạm thời, có thể khôi phục bởi quản trị viên. |

| Hard Delete | Manual (Thủ công) | Xóa vĩnh viễn khỏi hệ thống. |

| Trigger AIR | Automated (Tự động) | Khởi chạy quy trình điều tra đa lớp và đề xuất xóa hàng loạt. |

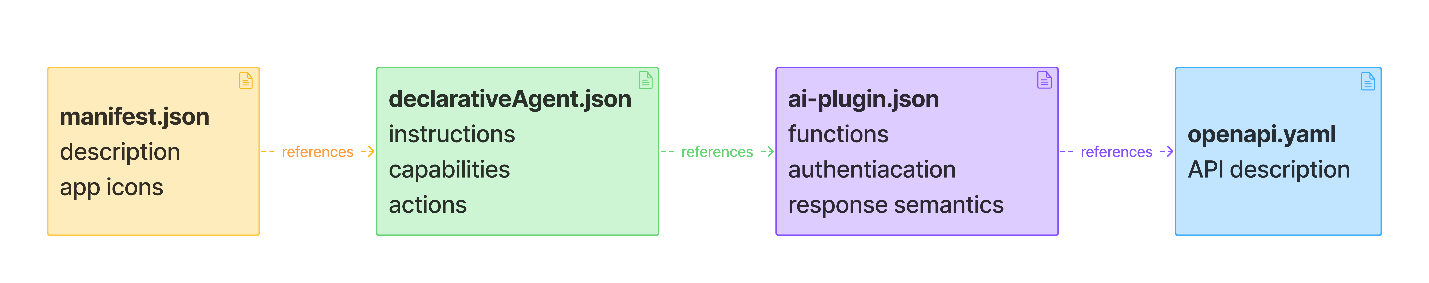

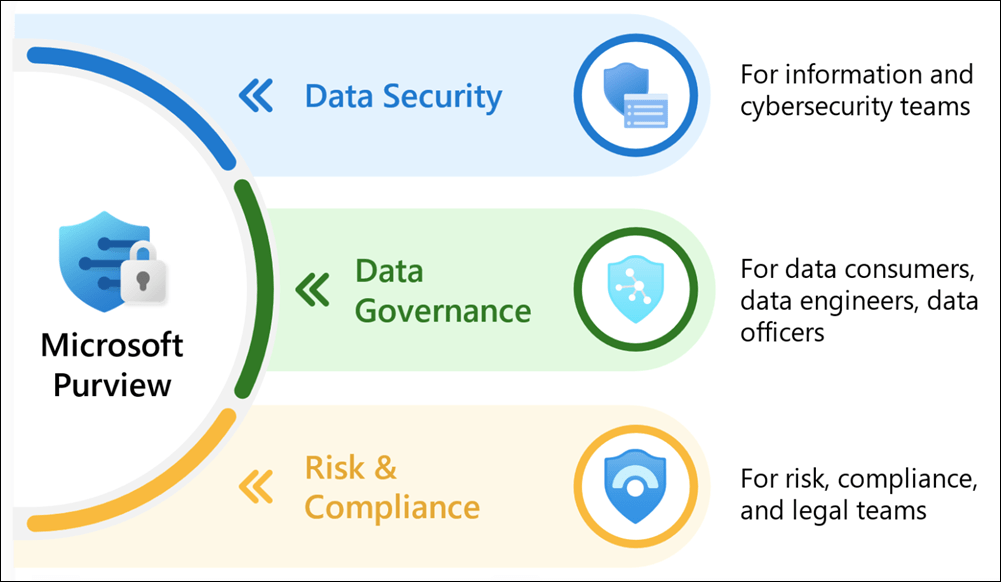

6. Quản trị hệ thống: RBAC, PIM và Tích hợp XDR

Bảo mật chính hệ thống quản trị là ưu tiên hàng đầu của một chiến lược gia an ninh mạng.

- Áp dụng Least Privilege với PIM: Không nên cấp quyền vĩnh viễn cho đội ngũ SecOps. Sử dụng Microsoft Entra Privileged Identity Management (PIM) để cấp quyền Just-In-Time (JIT). Kỹ thuật viên chỉ được kích hoạt quyền (ví dụ: Search and Purge, Preview) khi có sự cố cần xử lý và quyền sẽ tự động thu hồi sau đó.

- Vai trò chuyên biệt (Roles):

- Preview: Quyền xem nội dung thư để điều tra (cần kiểm soát chặt chẽ vì lý do quyền riêng tư).

- Search and Purge: Quyền phê duyệt xóa thư độc hại từ kết quả điều tra.

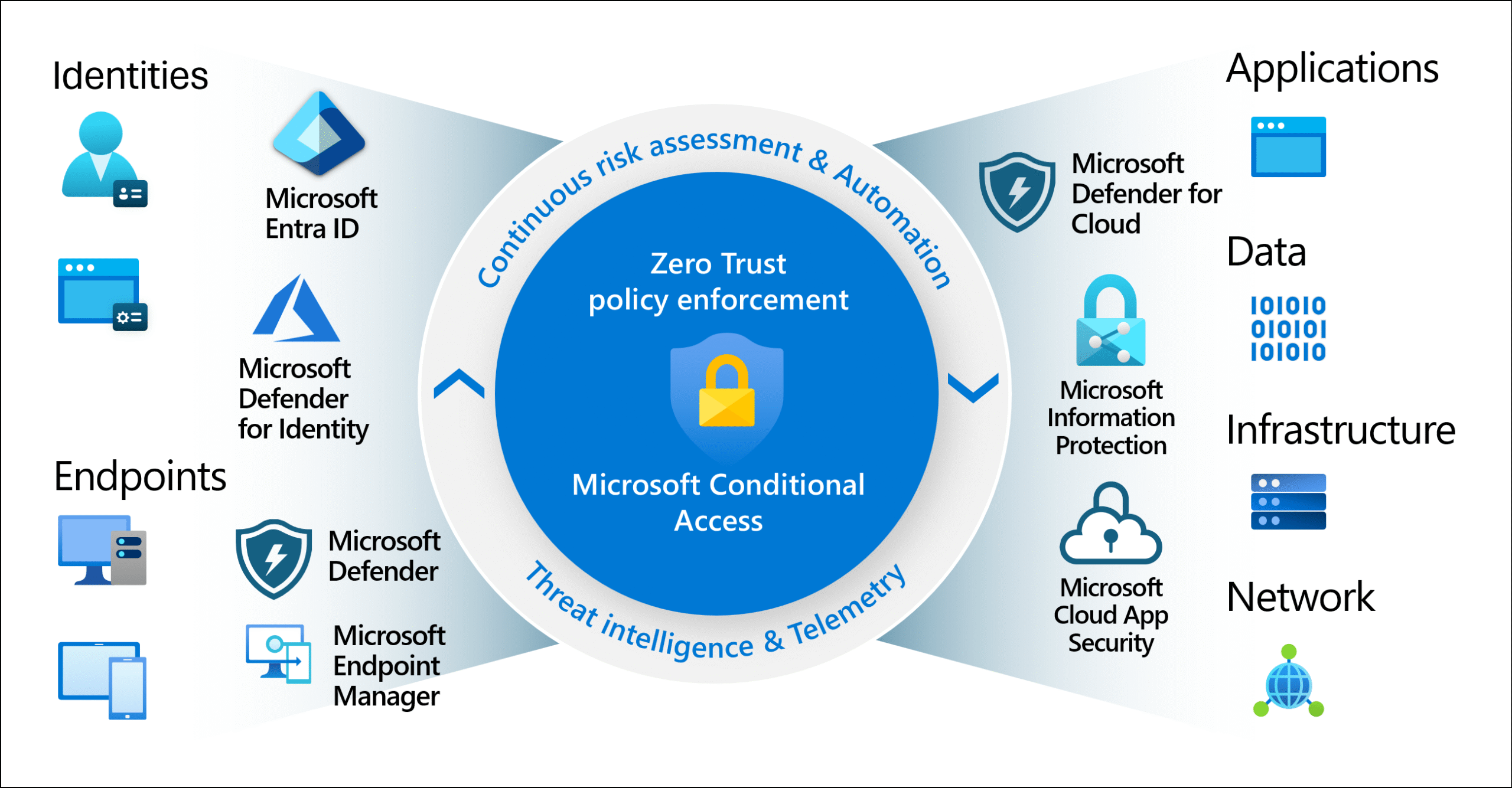

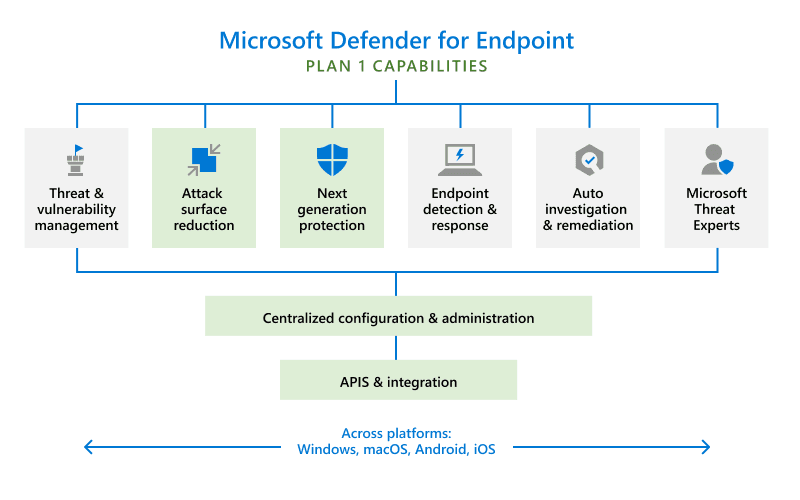

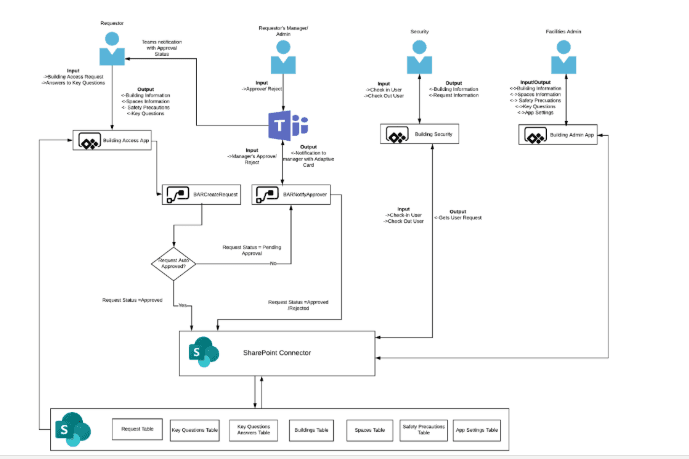

- Tích hợp SIEM/SOAR (XDR Visibility): Đừng để Defender for Office 365 hoạt động đơn lẻ. Kết nối với Microsoft Sentinel thông qua Incident API và Event Streaming API để hợp nhất dữ liệu từ Endpoint (MDE), Identity (MDI) và Cloud Apps (MDA). Điều này giúp xây dựng một bức tranh tấn công tổng thể (Extended Detection and Response – XDR).

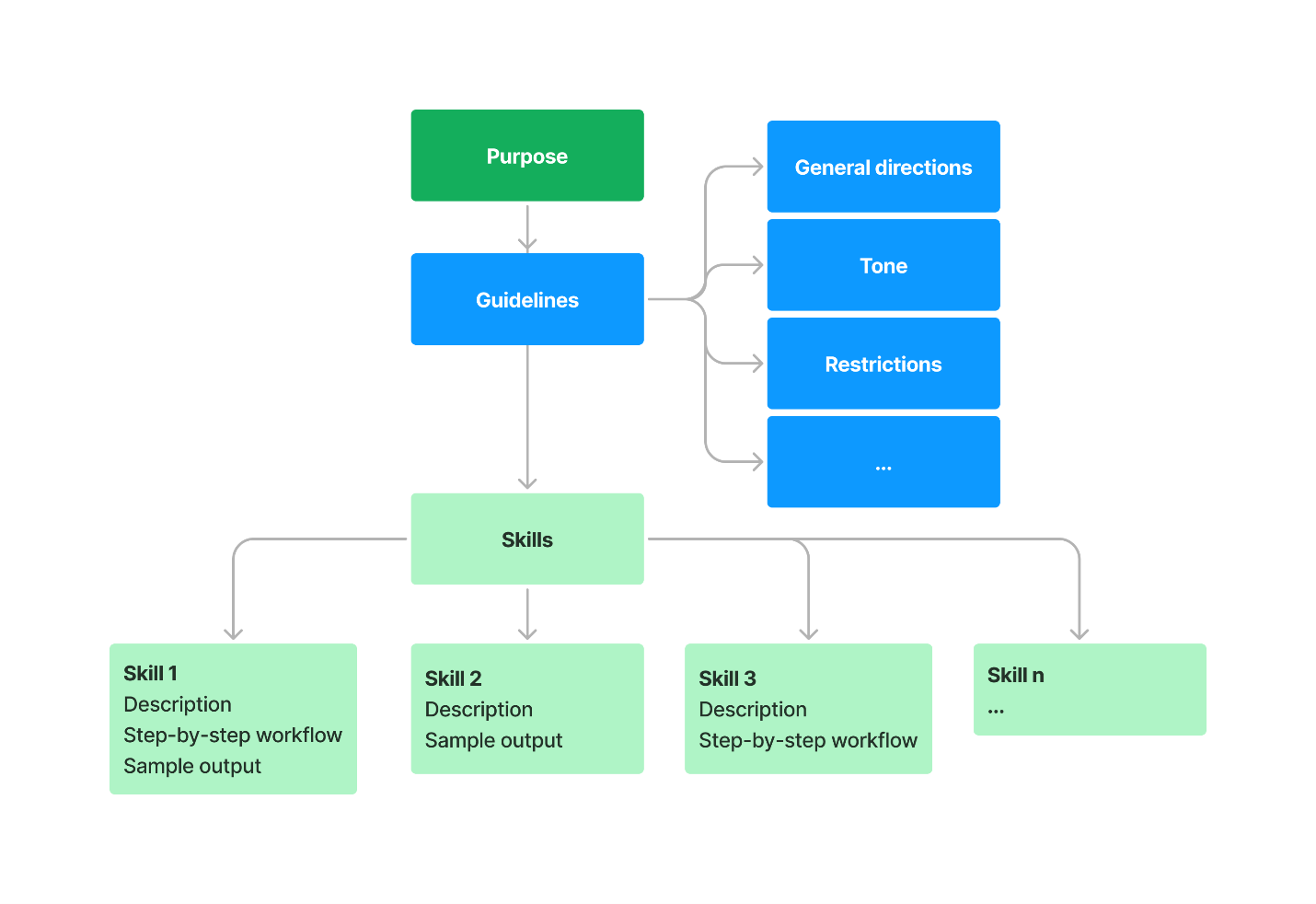

7. Kết luận và Tài nguyên: Xây dựng văn hóa SecOps bền vững

Vận hành an ninh mạng là một chu kỳ cải tiến liên tục (Plan-Do-Check-Act). Một quy trình SecOps mạnh mẽ không chỉ dựa trên công cụ mà còn dựa trên sự nhạy bén của con người và sự chuẩn xác của dữ liệu phản hồi.

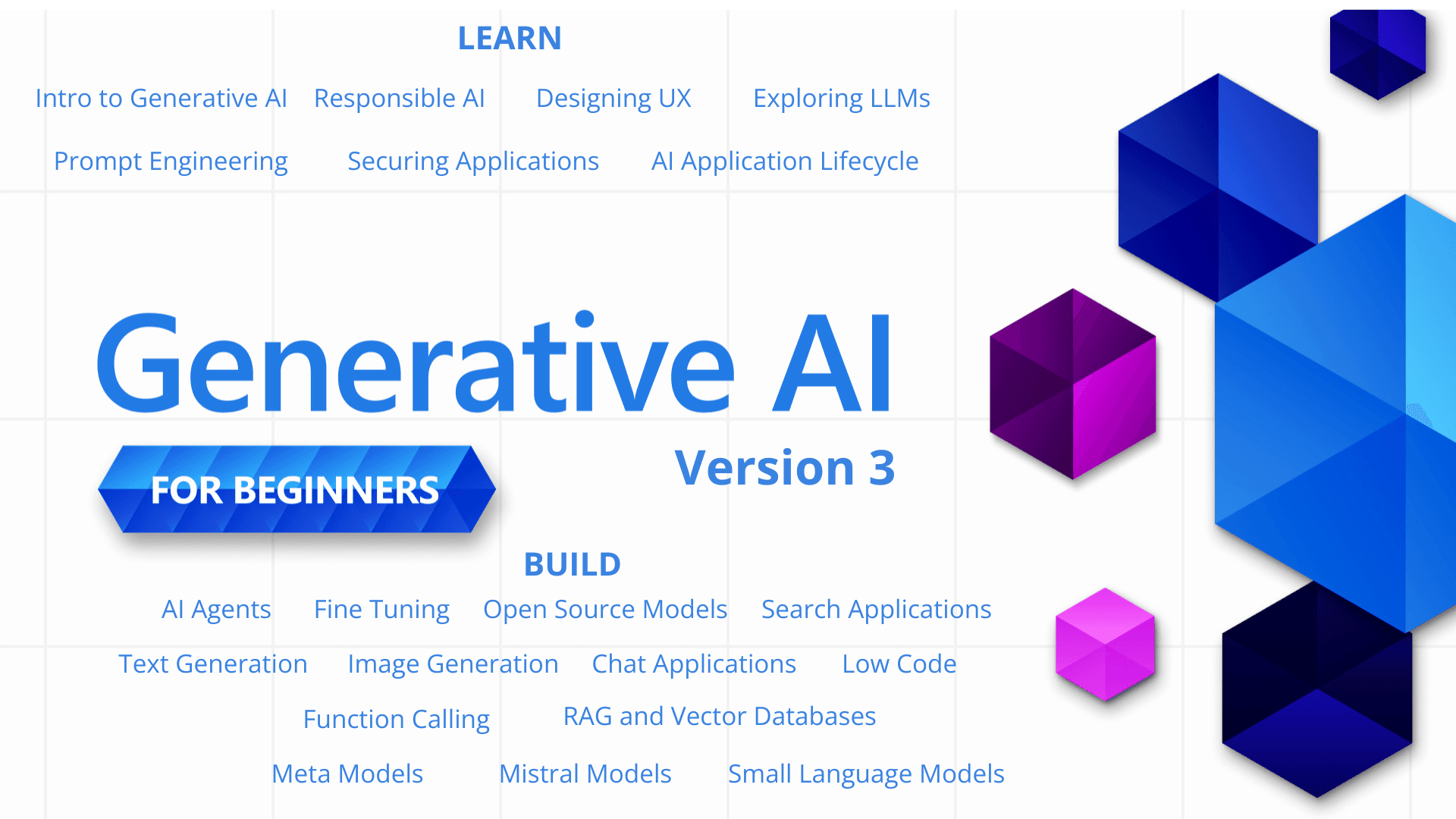

Lộ trình nâng cao năng lực (Ninja Training)

- Fundamentals: Hiểu về các chính sách bảo vệ cơ bản.

- Intermediate: Thành thạo điều tra sự cố và quản lý Submissions.

- Advanced: Threat Hunting chuyên sâu và tích hợp hệ thống qua API.

Danh mục tài nguyên chiến lược

| Công cụ | Mục đích sử dụng | Địa chỉ truy cập (URL) |

| Submissions | Báo cáo sai sót và tinh chỉnh AI | security.microsoft.com/reportsubmission |

| Threat Explorer | Điều tra, săn tìm và xử lý thư | security.microsoft.com/threatexplorer |

| Configuration Analyzer | So sánh cấu hình với tiêu chuẩn Standard/Strict | security.microsoft.com/configurationAnalyzer |

| Ninja Training | Tài liệu đào tạo chuyên sâu từ Microsoft | aka.ms/mdoninja |

Bằng cách áp dụng lộ trình này, doanh nghiệp sẽ không còn ở thế bị động, mà thực sự làm chủ được “không gian chiến trận” trên mặt trận an ninh email.