1. Tầm nhìn Chiến lược: Bảo mật Đám mây là Trụ cột của Sự Sống còn Doanh nghiệp

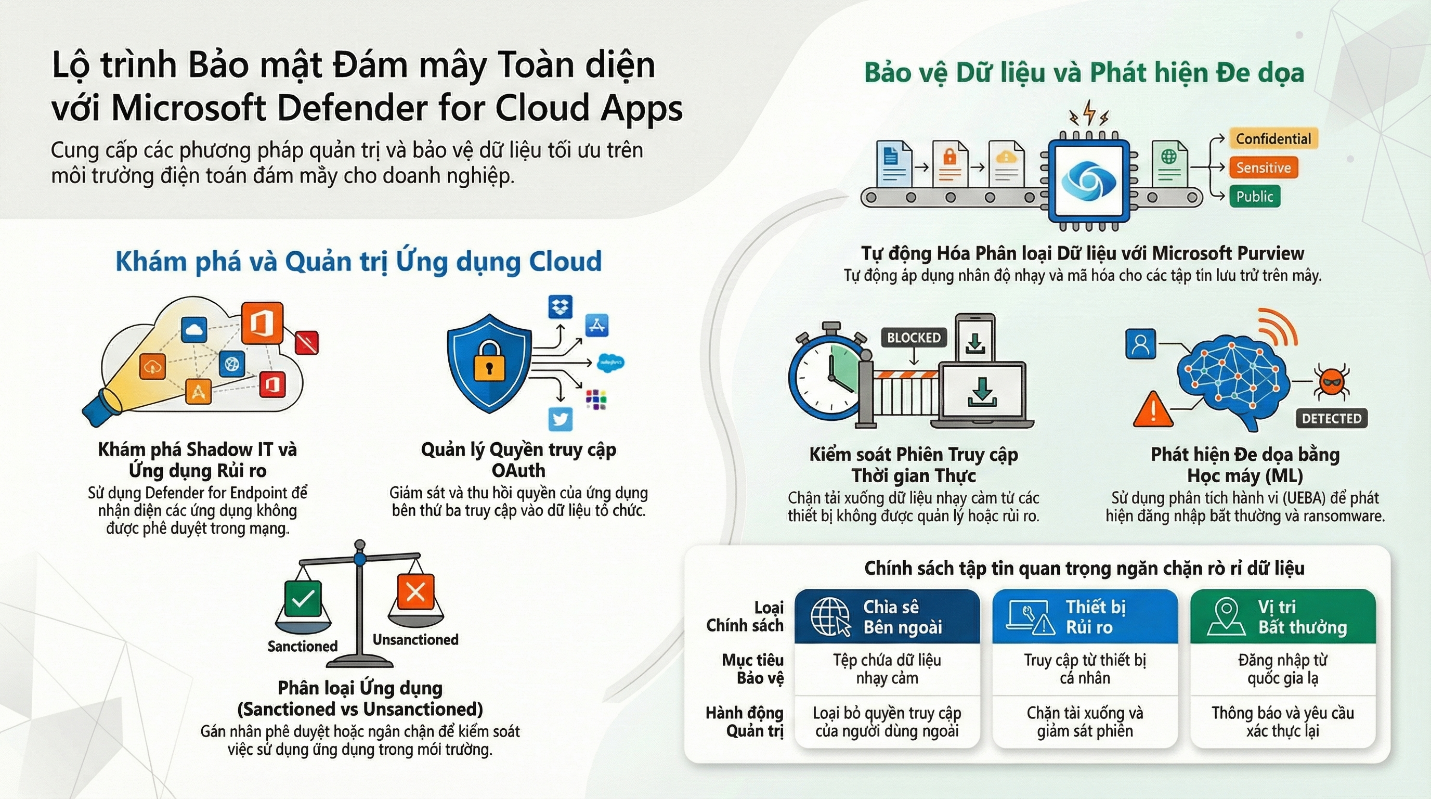

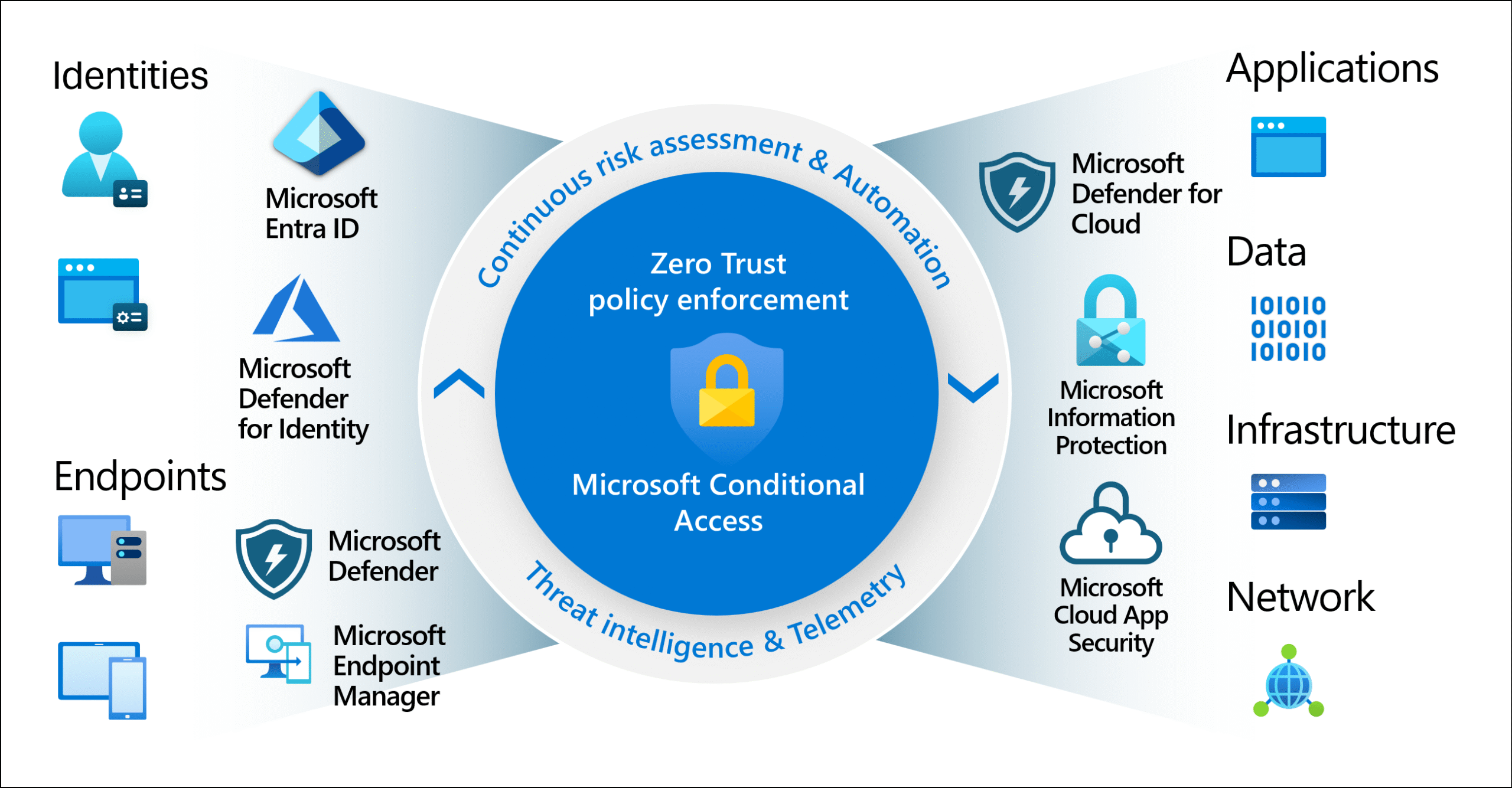

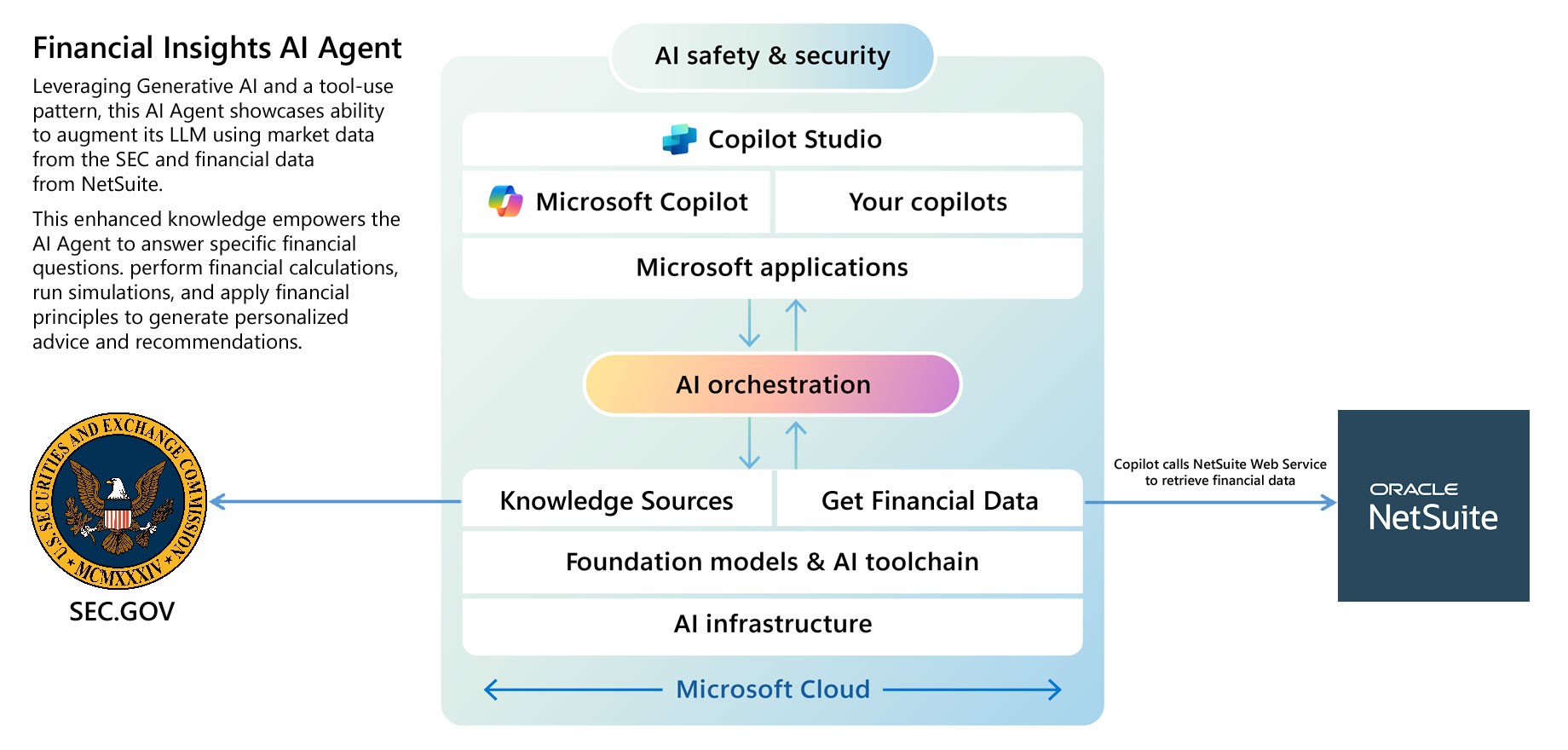

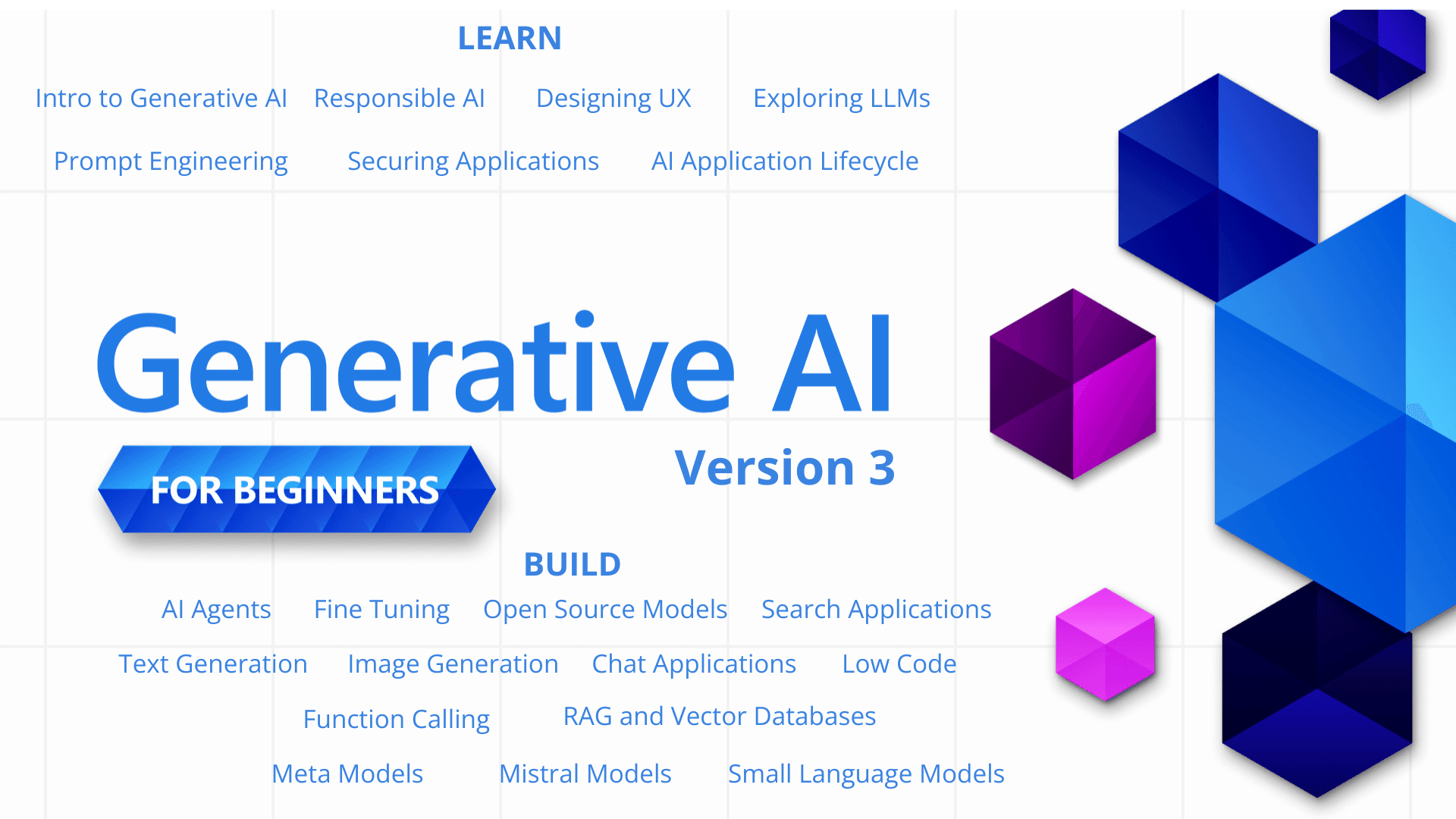

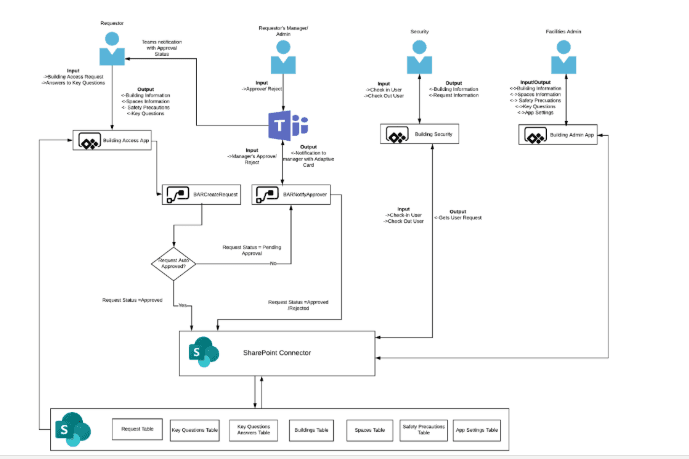

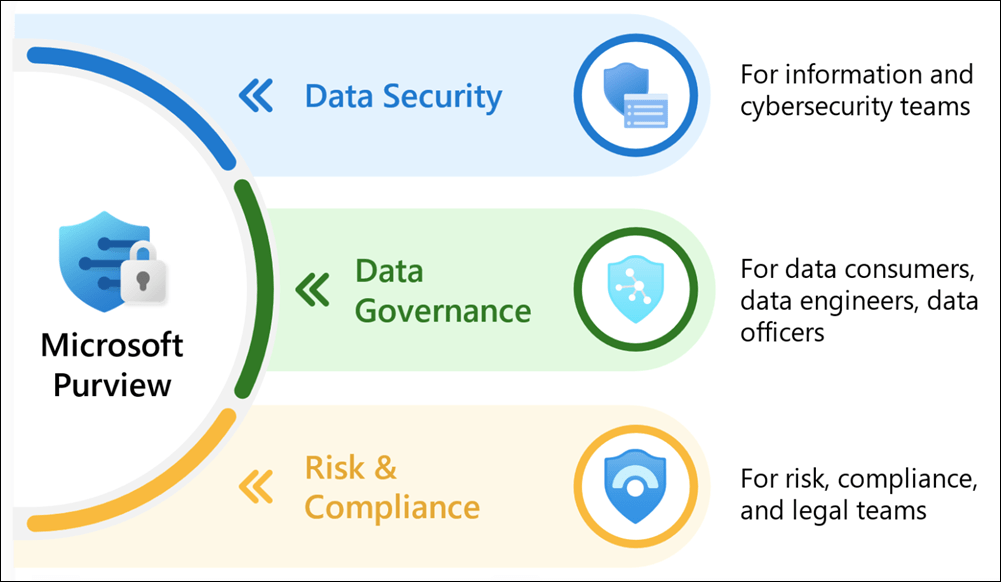

Trong kỷ nguyên số, ranh giới bảo mật truyền thống đã hoàn toàn tan rã. Microsoft Defender for Cloud Apps (MDCA) không đơn thuần là một giải pháp bảo mật độc lập; nó đóng vai trò là “mô liên kết” (connective tissue) chiến lược, hợp nhất các tín hiệu từ Danh tính (Entra ID), Thiết bị đầu cuối (MDE) và Dữ liệu (Purview) thành một hệ sinh thái quản trị rủi ro thống nhất.

Phân tích “So What?”: Đối với các cấp lãnh đạo, MDCA không chỉ bảo vệ uy tín thương hiệu mà còn là lá chắn đảm bảo tính liên tục của doanh nghiệp (Business Continuity). Trong môi trường SaaS/IaaS, một lỗ hổng trong cấu hình hoặc một ứng dụng Shadow IT không được kiểm soát có thể dẫn đến việc rò rỉ dữ liệu quy mô lớn hoặc tê liệt hệ thống. Đầu tư vào MDCA là đầu tư vào khả năng phục hồi chiến lược, cho phép doanh nghiệp đổi mới an toàn mà không phải đánh đổi bằng sự rủi ro về mặt pháp lý hay tài chính.

2. Khám phá và Đánh giá Ứng dụng Đám mây (Shadow IT)

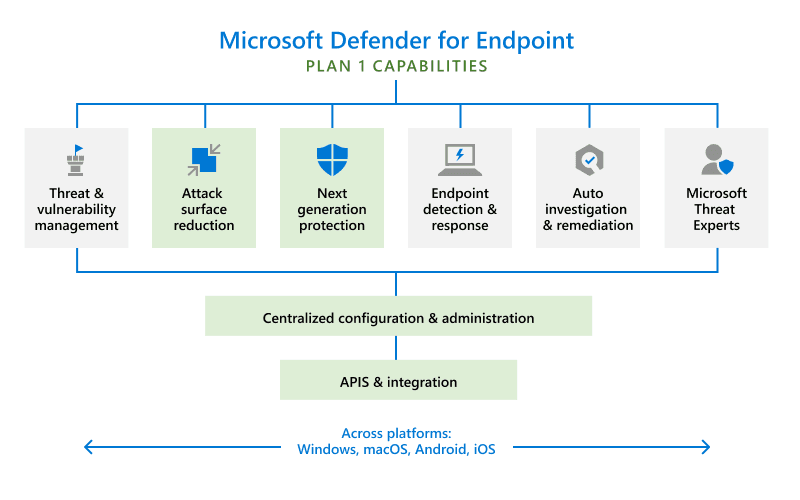

Sự hiện diện của Shadow IT là một rủi ro tiềm ẩn đối với tính tuân thủ. Việc tích hợp MDCA với Microsoft Defender for Endpoint (MDE) cho phép tổ chức mở rộng khả năng giám sát ra ngoài mạng nội bộ, bao phủ cả các thiết bị làm việc từ xa.

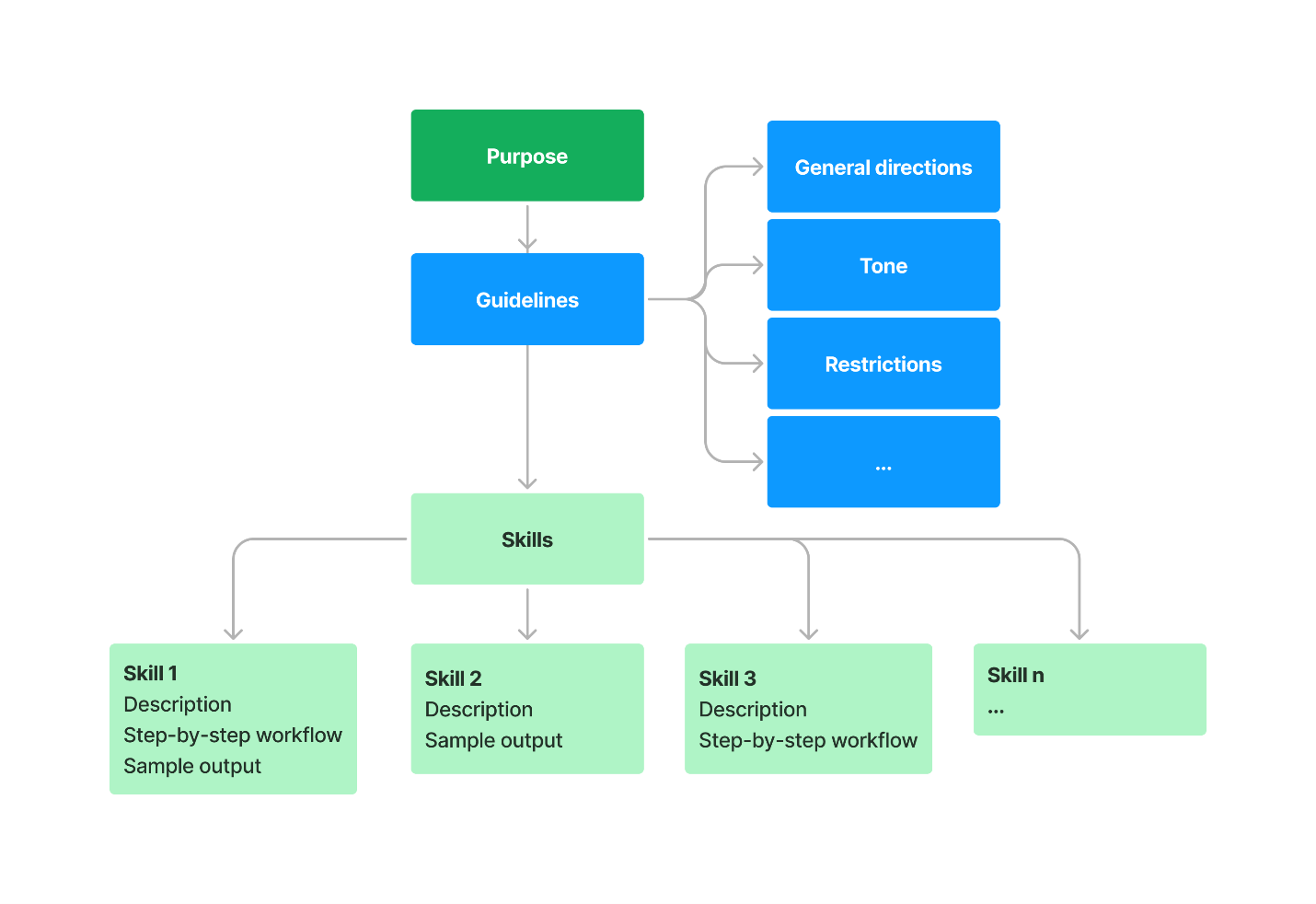

Quy trình Quản trị Ứng dụng Đám mây:

[Thu thập Log từ MDE/Firewall] ➔ [Phân tích Lưu lượng] ➔ [Đánh giá Rủi ro (Cloud App Catalog)] ➔ [Ra quyết định Quản trị]

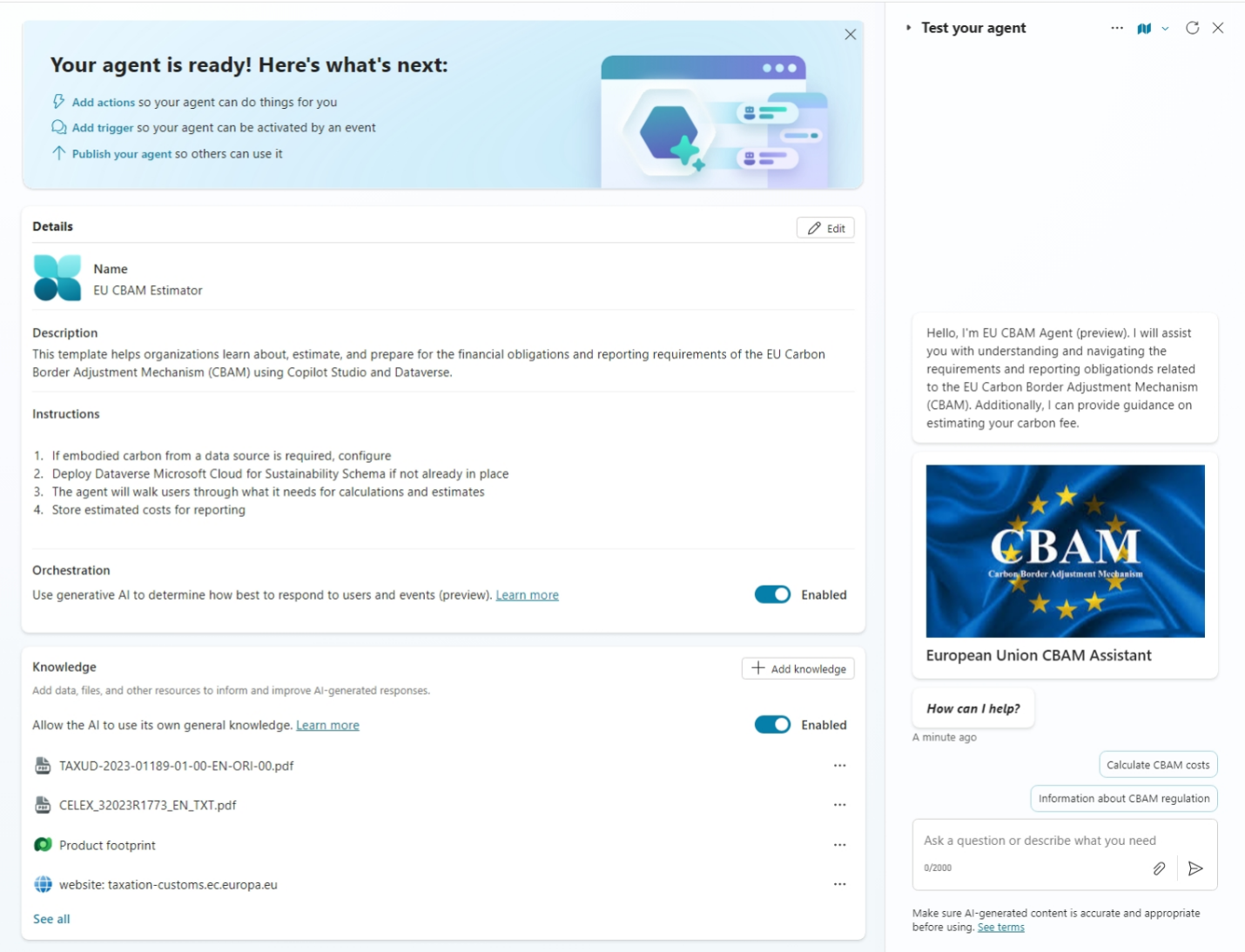

Việc cấu hình các chính sách App Discovery cho phép bộ phận IT chủ động nhận diện các ứng dụng rủi ro cao hoặc các ứng dụng đang có xu hướng sử dụng đột biến (trending).

Phân tích “So What?”: Một rủi ro nghiêm trọng thường bị bỏ qua là các ứng dụng bên thứ ba được cấp quyền OAuth. Người dùng thường vô tình cấp quyền truy cập sâu vào dữ liệu doanh nghiệp cho các ứng dụng không rõ nguồn gốc. Với MDCA, quản trị viên không chỉ dừng lại ở việc giám sát mà phải thực hiện quyền Revoke (Thu hồi) hoặc Ban (Cấm) truy cập ngay lập tức đối với các ứng dụng có điểm tin cậy thấp để ngăn chặn việc trích xuất dữ liệu ngầm.

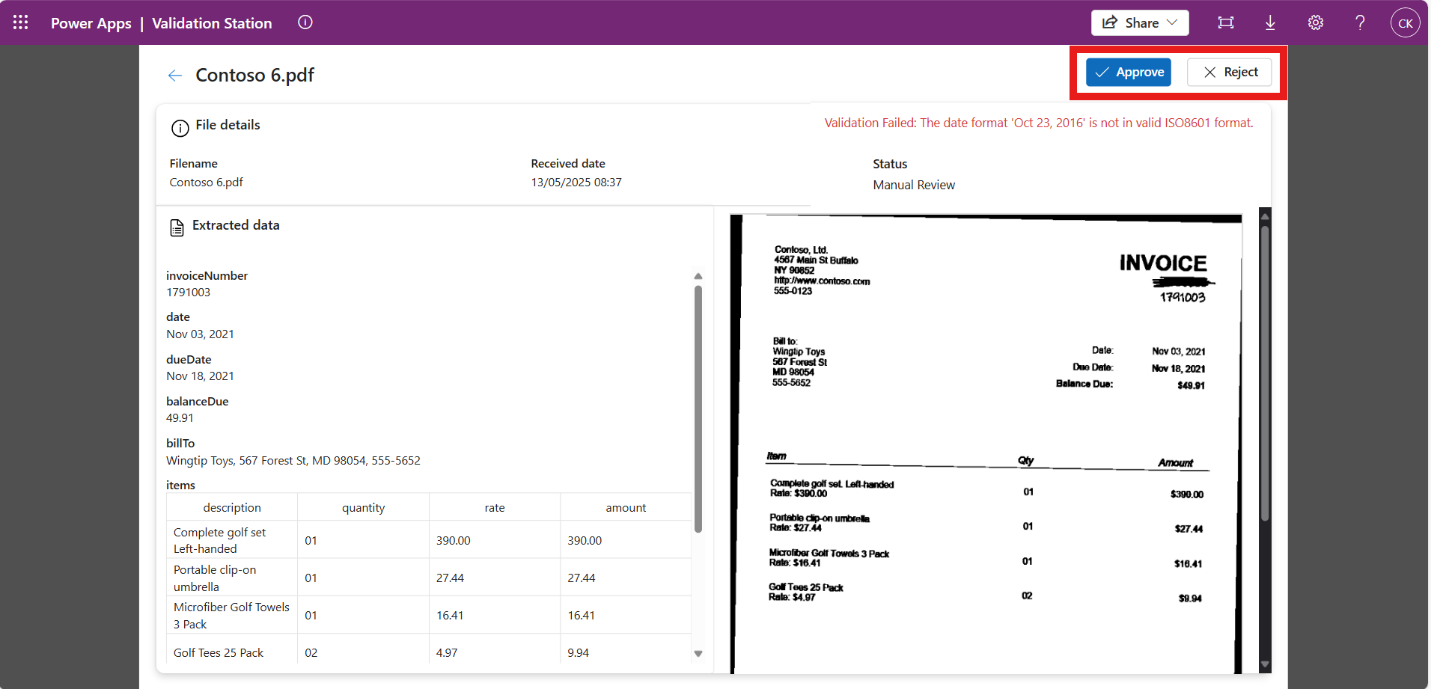

3. Thiết lập Chính sách Quản trị và Kiểm soát Dữ liệu Chia sẻ

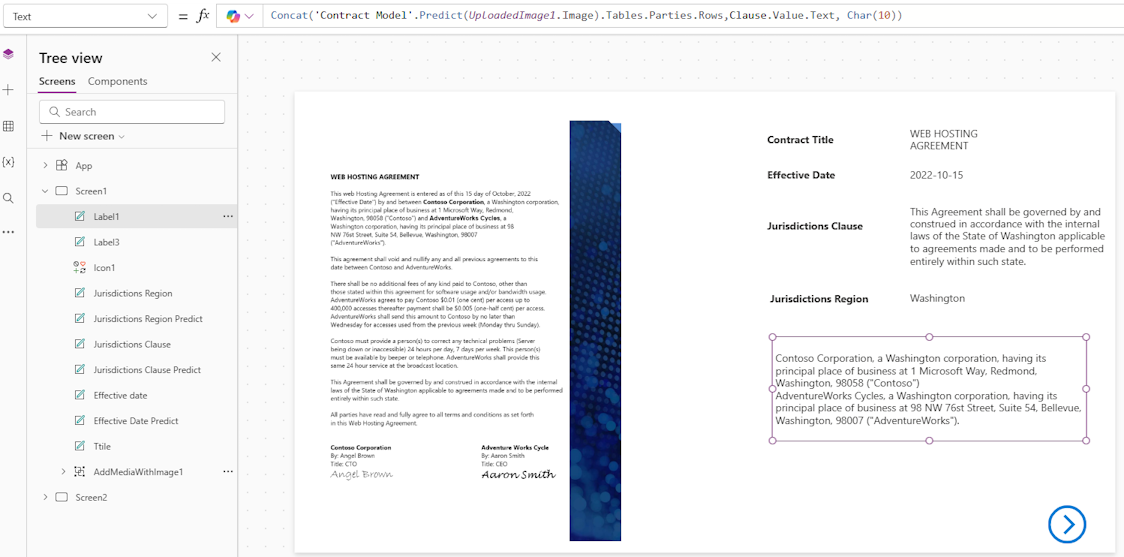

Chuyển đổi từ “nhận biết” sang “kiểm soát” đòi hỏi một cơ chế phân loại minh bạch và khả năng thực thi hành động trực tiếp.

So sánh Trạng thái Quản trị Ứng dụng:

| Trạng thái | Đặc điểm | Hành động Chiến lược |

| Được phê duyệt (Sanctioned) | Ứng dụng an toàn, phục vụ vận hành chính thức. | Gắn thẻ Sanctioned, kết nối API để giám sát sâu và áp dụng DLP. |

| Không được phê duyệt (Unsanctioned) | Ứng dụng rủi ro cao hoặc vi phạm chính sách. | Gắn thẻ Unsanctioned, xuất script chặn (block scripts) cho các thiết bị bảo mật tại chỗ (on-premises). |

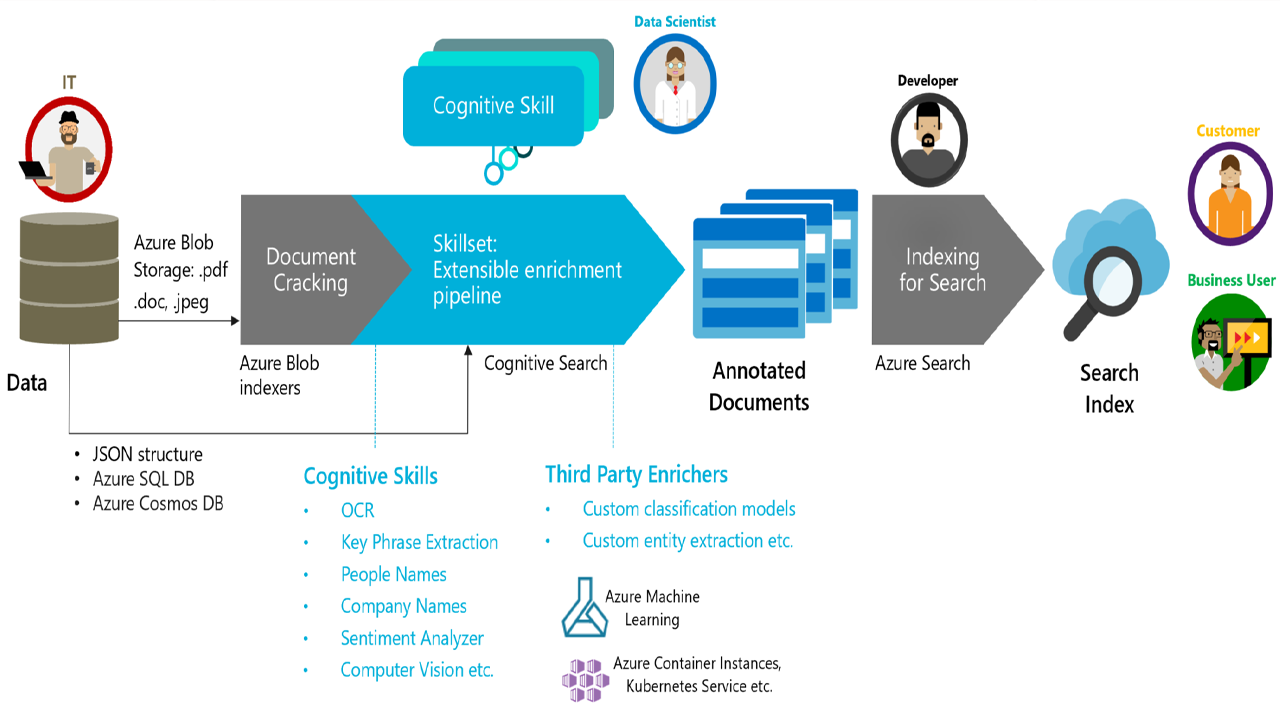

Giá trị cốt lõi nằm ở việc kết nối trực tiếp qua API với Microsoft 365 và các ứng dụng bên thứ ba (Salesforce, ServiceNow, v.v.). Điều này mang lại khả năng nhìn thấu hoạt động của người dùng và các tệp tin bên trong ứng dụng, vượt xa việc chỉ phân tích lưu lượng mạng đơn thuần.

4. Bảo vệ Dữ liệu Nhạy cảm và Thực thi DLP theo Mô hình Zero Trust

Trong mô hình Zero Trust, bảo mật phải đi theo dữ liệu thay vì chỉ dừng lại ở tường rào ứng dụng. Việc tích hợp với Microsoft Purview Information Protection là bước đi sống còn.

Quy trình Logic Bảo vệ Dữ liệu:

Quét dữ liệu tự động ➔ Phân loại nội dung ➔ Gán nhãn độ nhạy (Sensitivity Labels) ➔ Thực thi mã hóa/Bảo vệ

Danh sách Kiểm tra (Checklist) Thực thi DLP Hiệu quả:

- Thiết lập chính sách phát hiện dữ liệu nhạy cảm được chia sẻ với các tên miền không được phép (unauthorized domains).

- Cấu hình cảnh báo thời gian thực khi tệp tin có nhãn “Confidential” bị chia sẻ ra ngoài tổ chức.

- Tự động gỡ bỏ quyền truy cập của người dùng bên ngoài đối với các dữ liệu vi phạm chính sách.

- Chặn hành vi tải xuống dữ liệu nhạy cảm trên các thiết bị không được quản lý (Unmanaged devices).

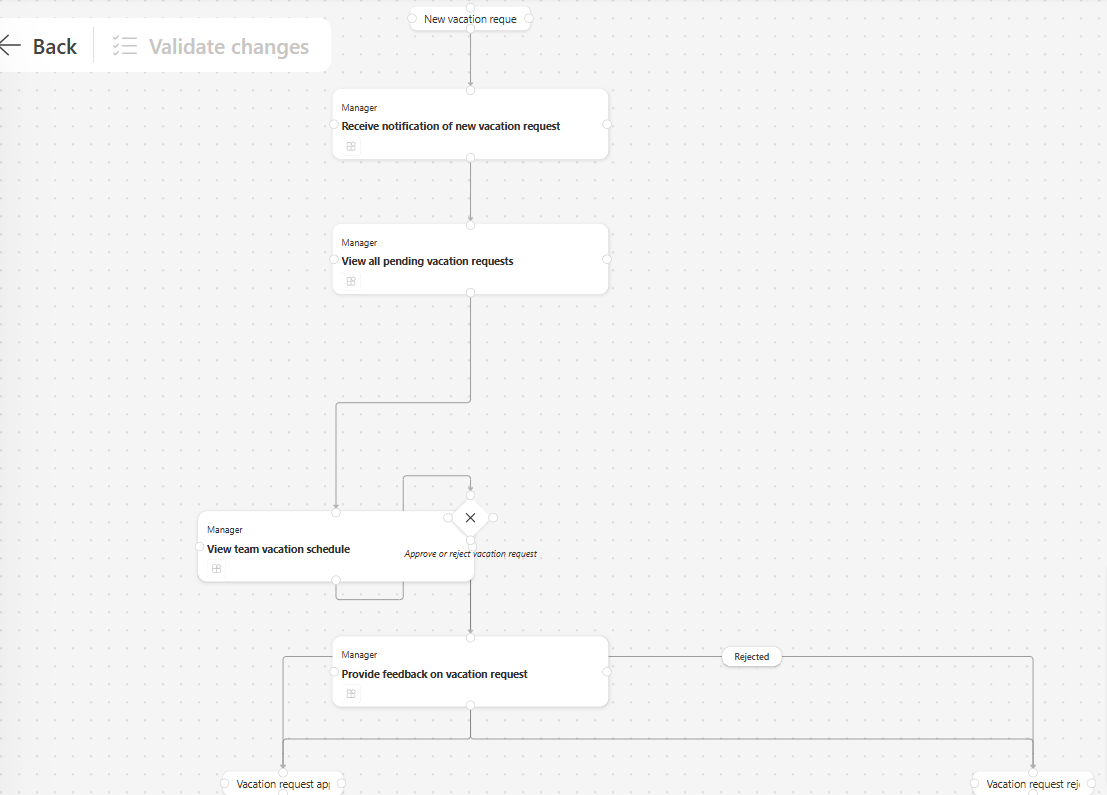

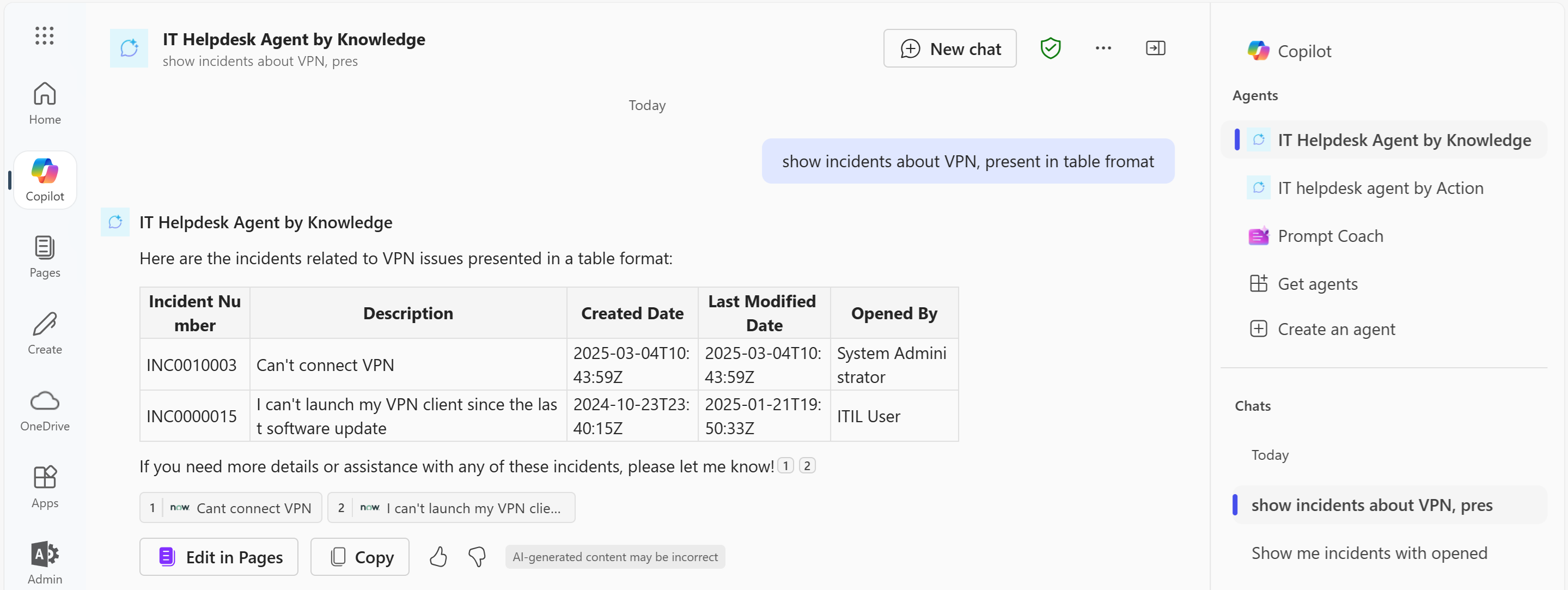

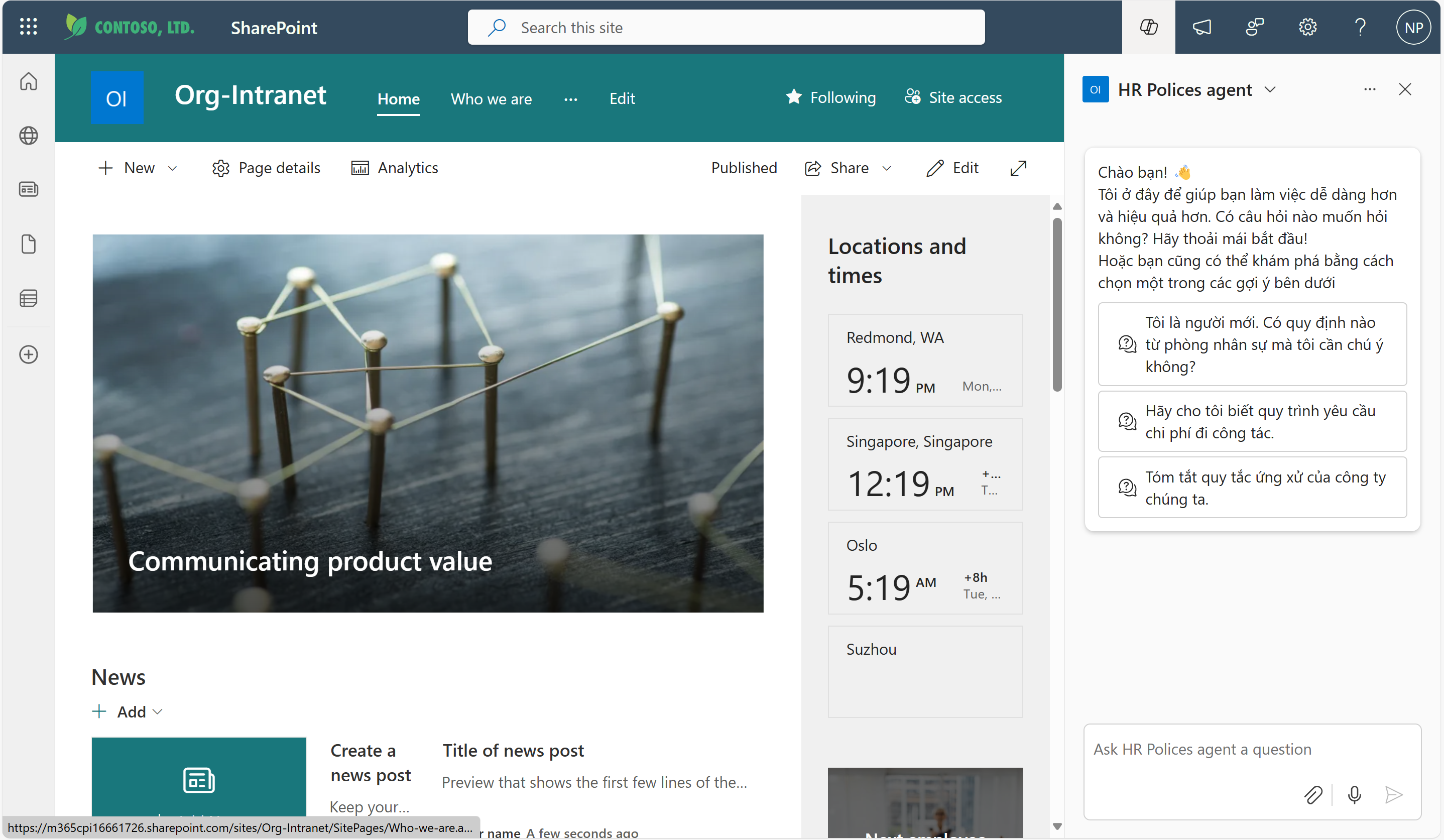

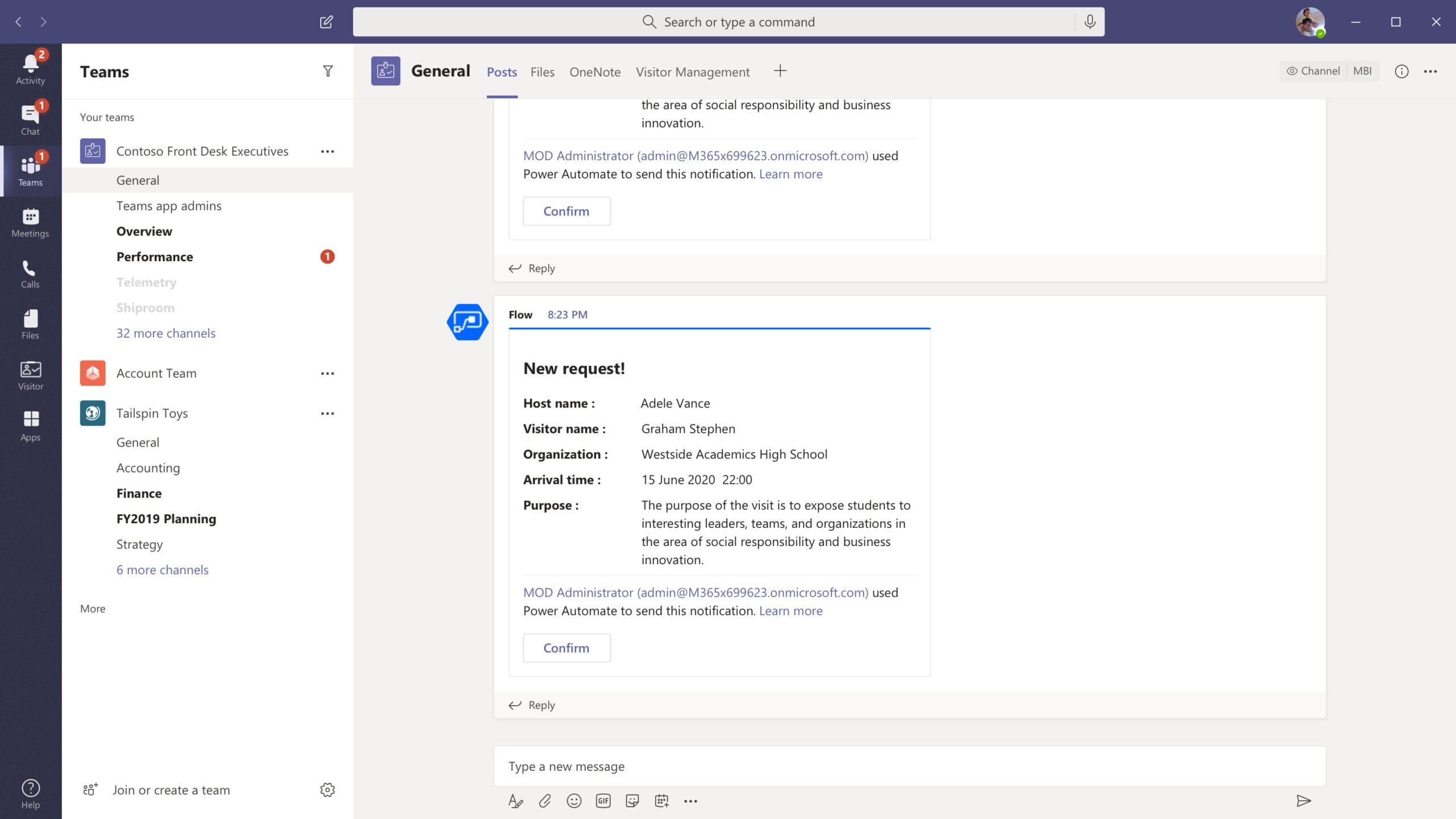

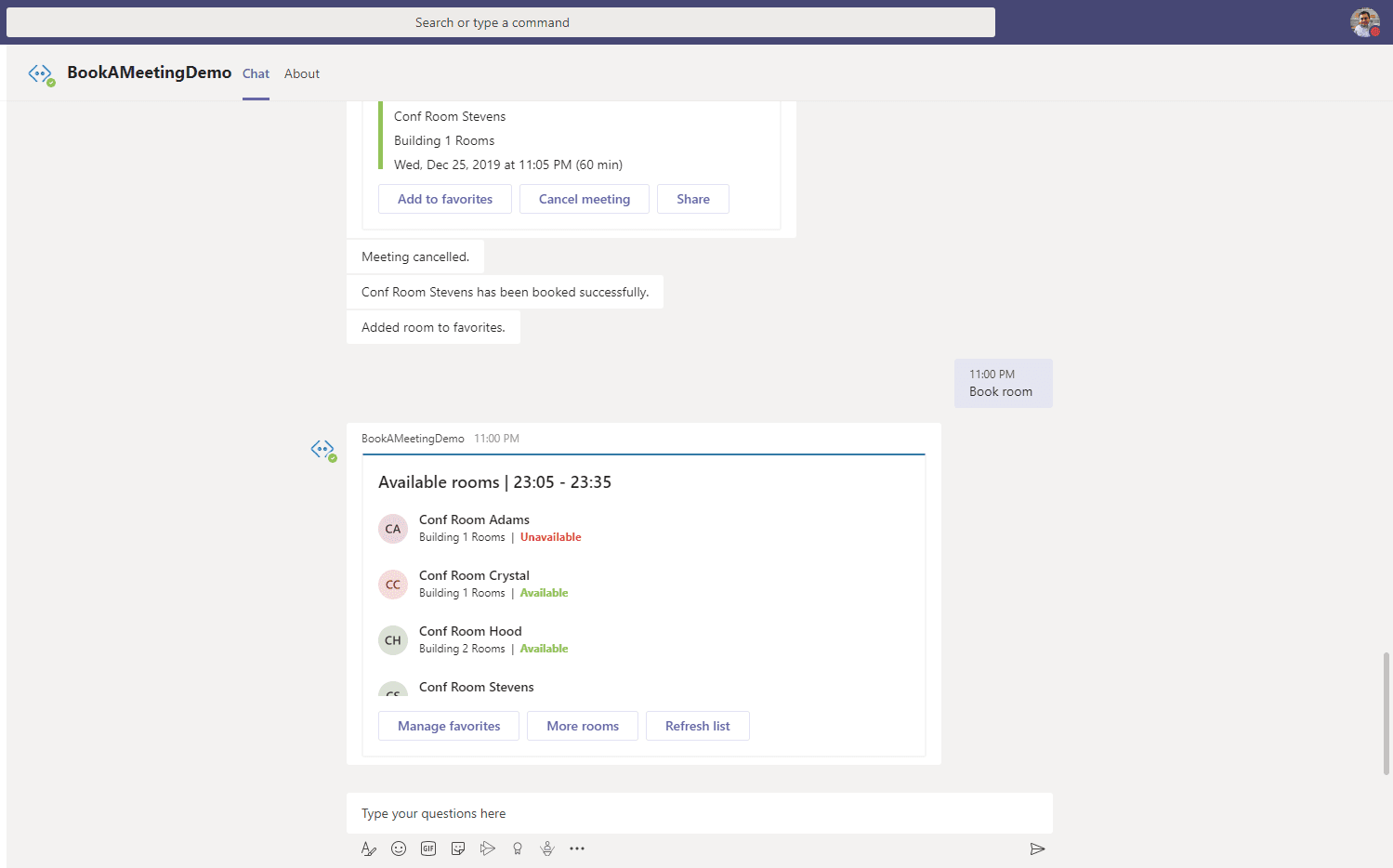

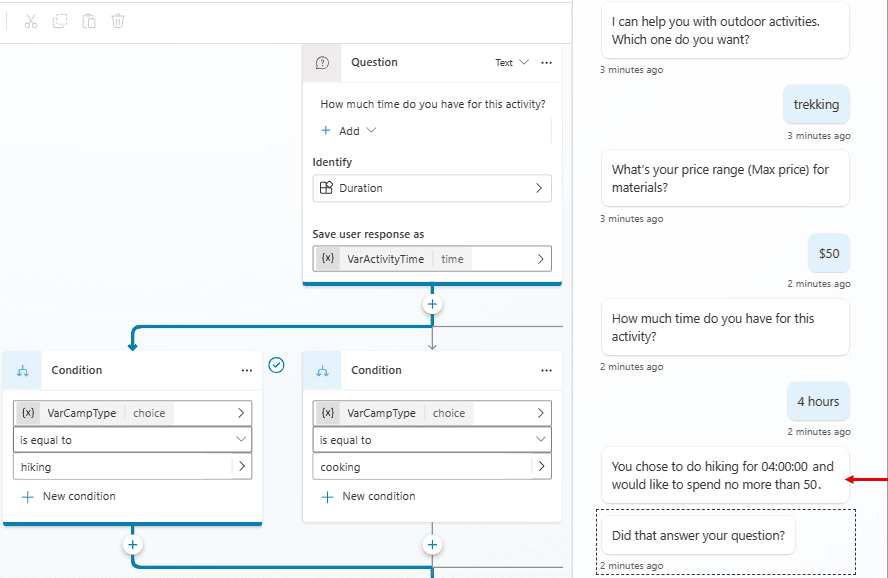

5. Kiểm soát Phiên làm việc và Bảo mật Cộng tác Động

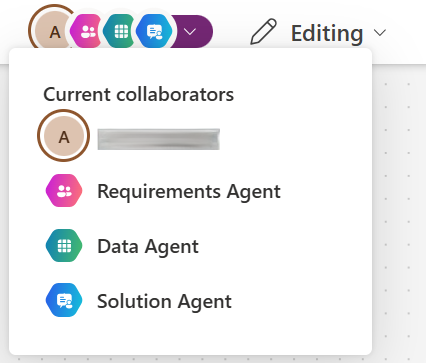

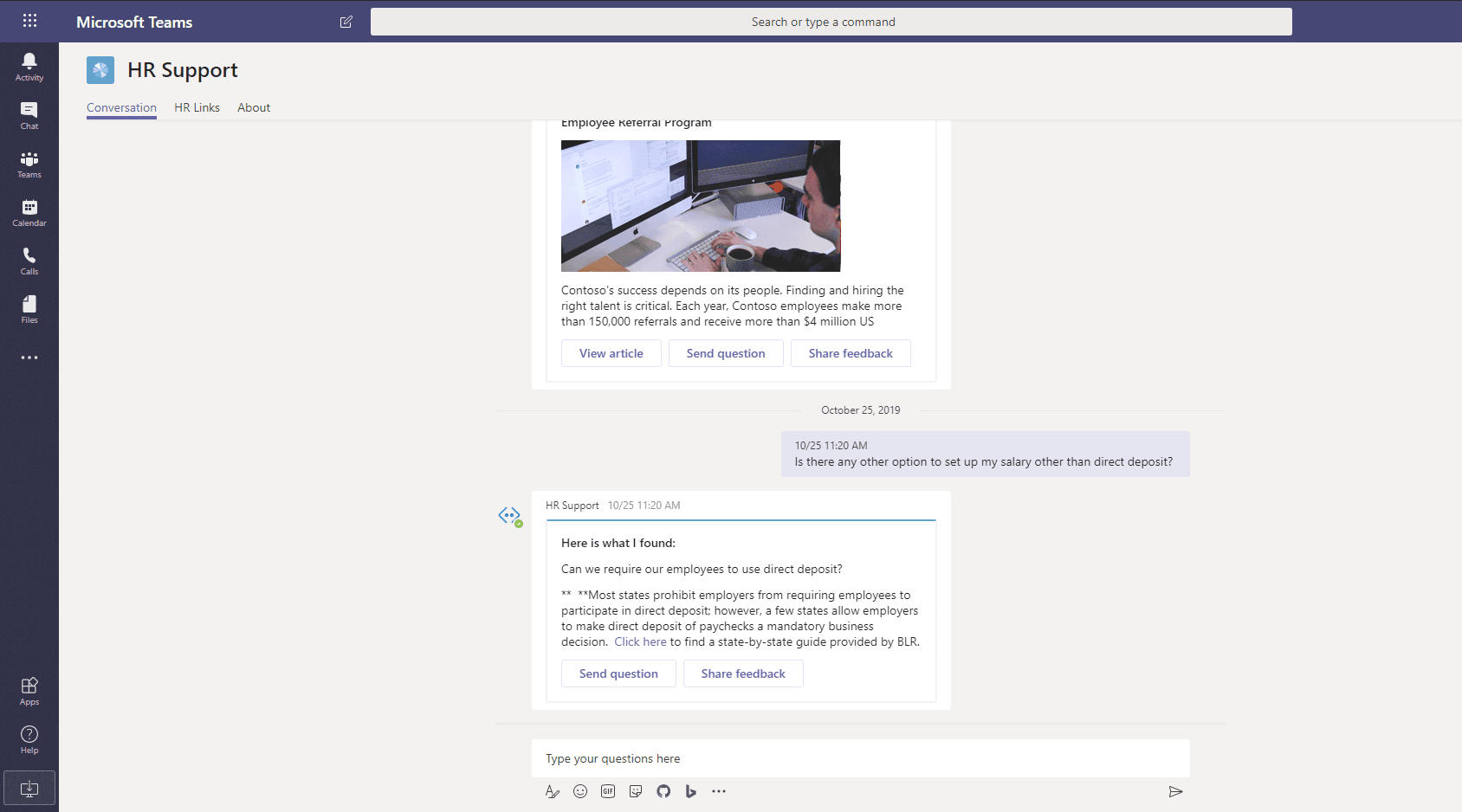

MDCA cung cấp khả năng kiểm soát động thông qua Conditional Access App Control, cho phép can thiệp vào phiên làm việc dựa trên rủi ro thực tế thay vì chỉ kiểm tra danh tính lúc đăng nhập.

Kịch bản và Giải pháp Kiểm soát Thời gian thực:

| Kịch bản Rủi ro | Giải pháp Kiểm soát (Real-time Session Control) |

| Cộng tác với Đối tác/Người dùng bên ngoài | Giám sát toàn bộ phiên làm việc và hiển thị thông báo cảnh báo giám sát cho người dùng. |

| Truy cập IP Nhạy cảm từ Thiết bị cá nhân | Chặn tải xuống (Block Download) tệp tin nhạy cảm nhưng cho phép xem trực tuyến (Read-only). |

| Phiên làm việc từ Vị trí lạ/Rủi ro cao | Áp dụng chính sách kiểm soát để ngăn chặn hành vi sao chép/dán hoặc in ấn tài liệu. |

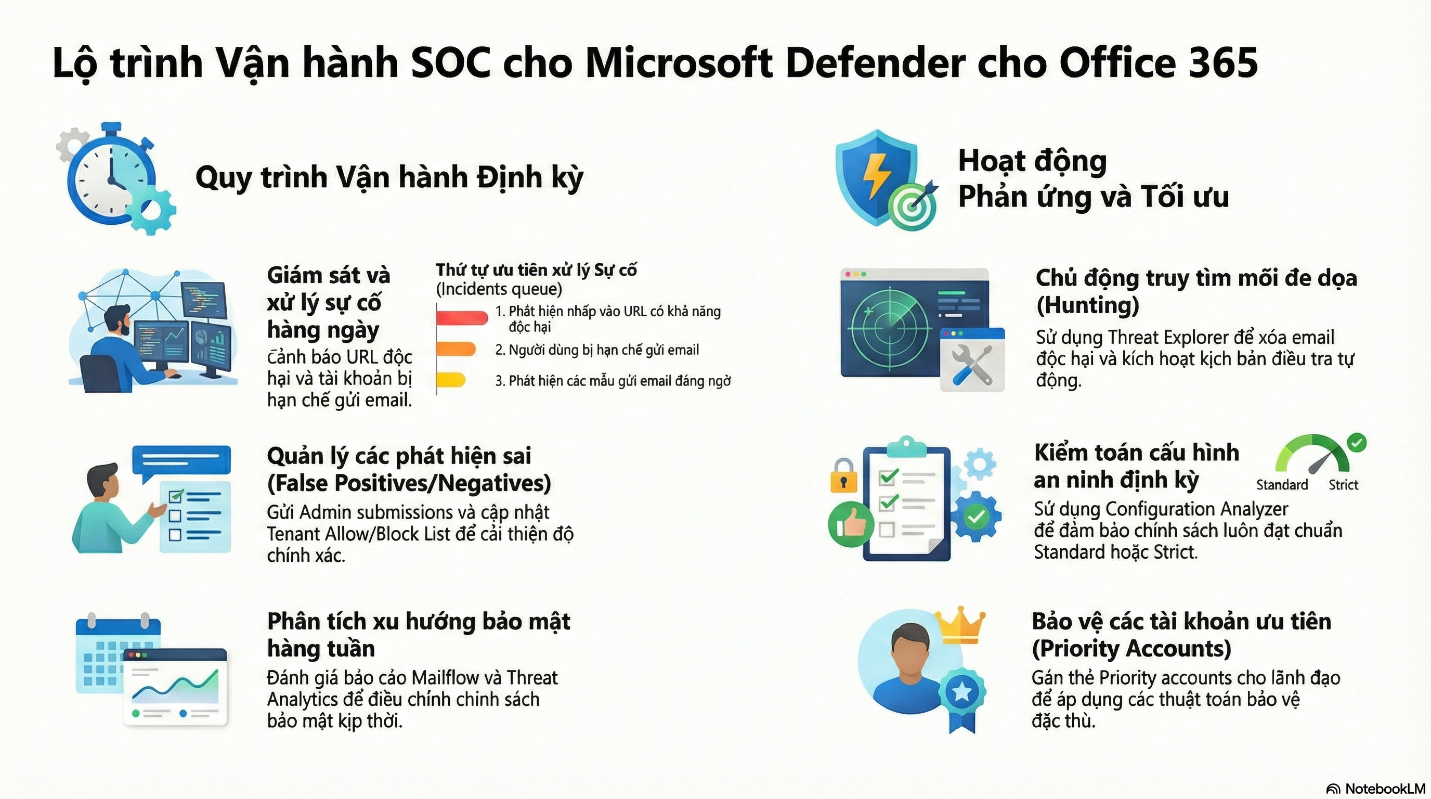

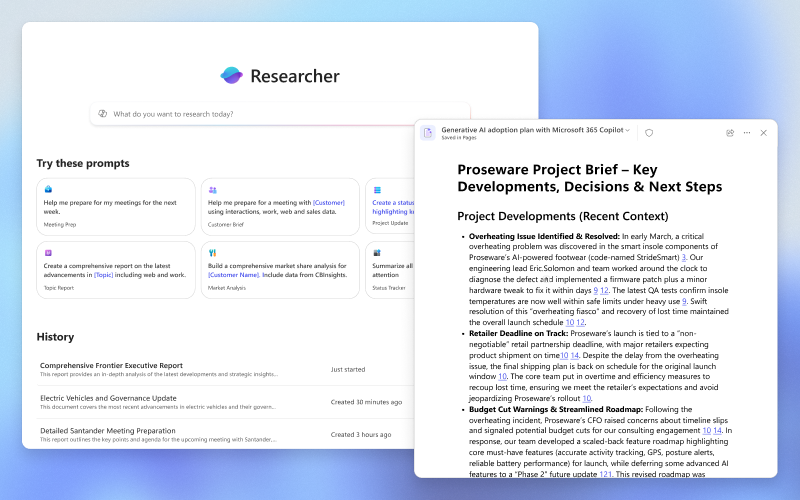

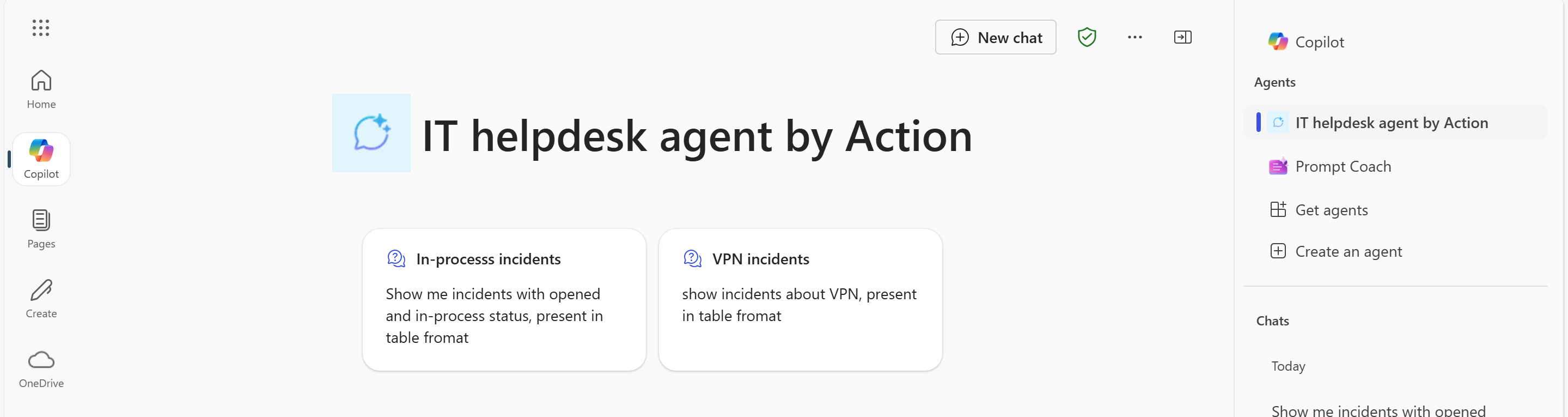

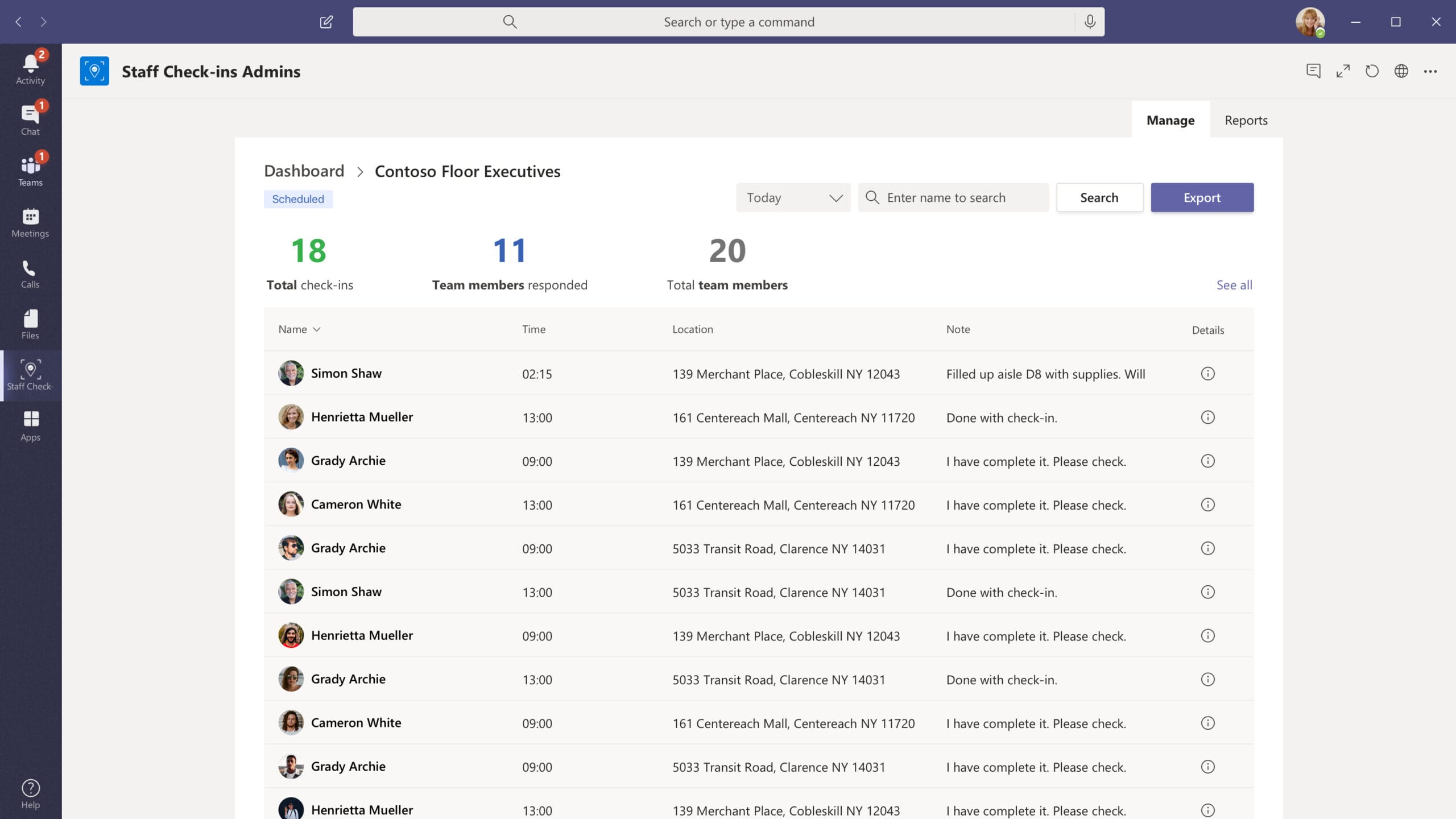

6. Phát hiện Đe dọa và Điều tra Số (Forensics) dựa trên UEBA

Sự chuyển dịch sang bảo mật dựa trên hành vi (UEBA) và Học máy (ML) giúp hệ thống tự động phát hiện các cuộc tấn công tinh vi như chiếm quyền tài khoản hoặc Insider Threat.

Tối ưu hóa Hệ thống (Consultant Pro-tips):

- Tinh chỉnh Chính sách Anomaly Detection: Sử dụng thanh trượt độ nhạy (sensitivity slider) cho các cảnh báo như “Impossible Travel”. Nếu doanh nghiệp có nhiều nhân viên di chuyển, hãy đặt độ nhạy ở mức Thấp để giảm thiểu cảnh báo giả.

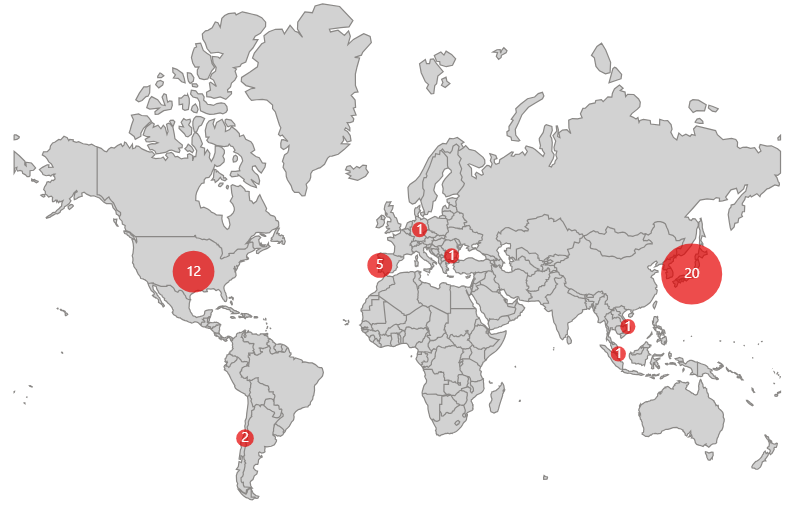

- Xác định dải IP (IP Ranges): Định nghĩa rõ các dải IP của tổ chức để hệ thống nhận diện lưu lượng an toàn, giúp bộ lọc AI tập trung vào các hành vi thực sự bất thường.

- Huấn luyện AI: Luôn cung cấp phản hồi (feedback) khi đóng cảnh báo để hệ thống học hỏi đặc thù của tổ chức.

Quy trình Điều tra (Audit Trail): Khi có cảnh báo, quản trị viên cần sử dụng nhật ký hoạt động để truy vết từ ID người dùng, địa chỉ IP đến các hành động liên đới, giúp xây dựng bức tranh toàn cảnh về sự cố trước khi đưa ra quyết định xử lý.

7. Bảo mật Đa đám mây (IaaS) và Ứng dụng Tùy chỉnh

Trong chiến lược bảo mật hiện đại, việc bỏ trống trận địa IaaS (Azure, AWS, GCP) là một lỗ hổng chí mạng.

Phân tích “So What?”: Rủi ro IaaS không chỉ dừng lại ở rò rỉ dữ liệu mà còn là rủi ro diệt vong vận hành (operational extinction). Các hành vi như xóa hàng loạt máy ảo (VM), lạm dụng tài khoản đặc quyền hoặc tấn công Brute Force vào tài khoản quản trị hạ tầng có thể khiến toàn bộ hệ thống CNTT ngưng trệ ngay lập tức.

Lưu ý Triển khai:

- Kết nối MDCA với Azure, AWS, GCP để giám sát các hoạt động quản trị rủi ro cao.

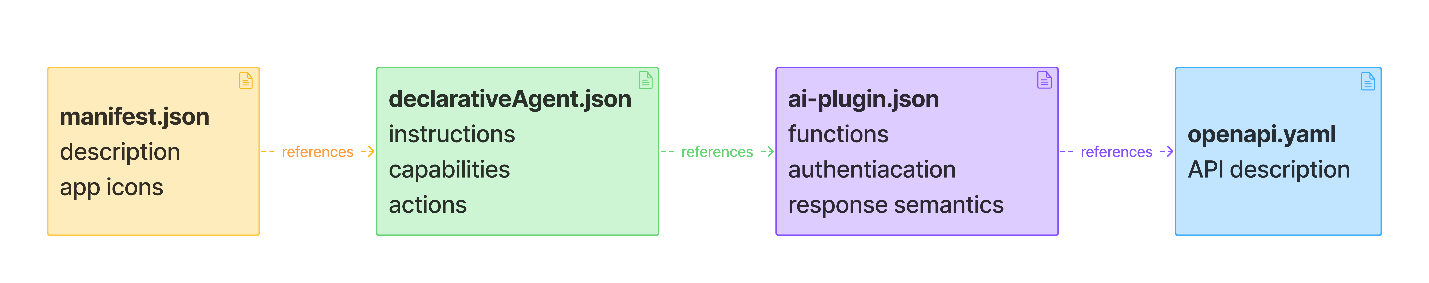

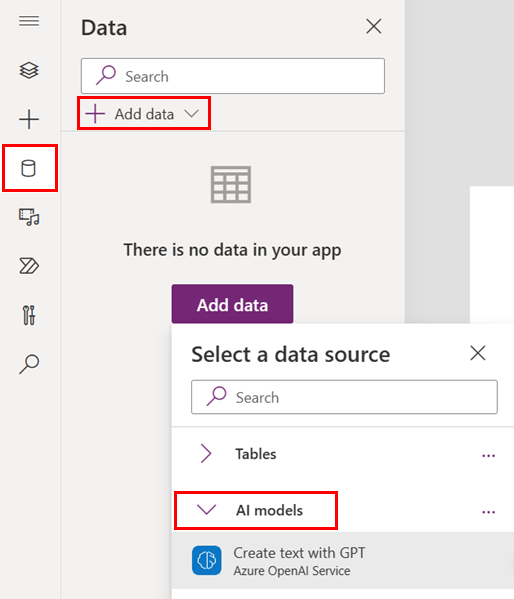

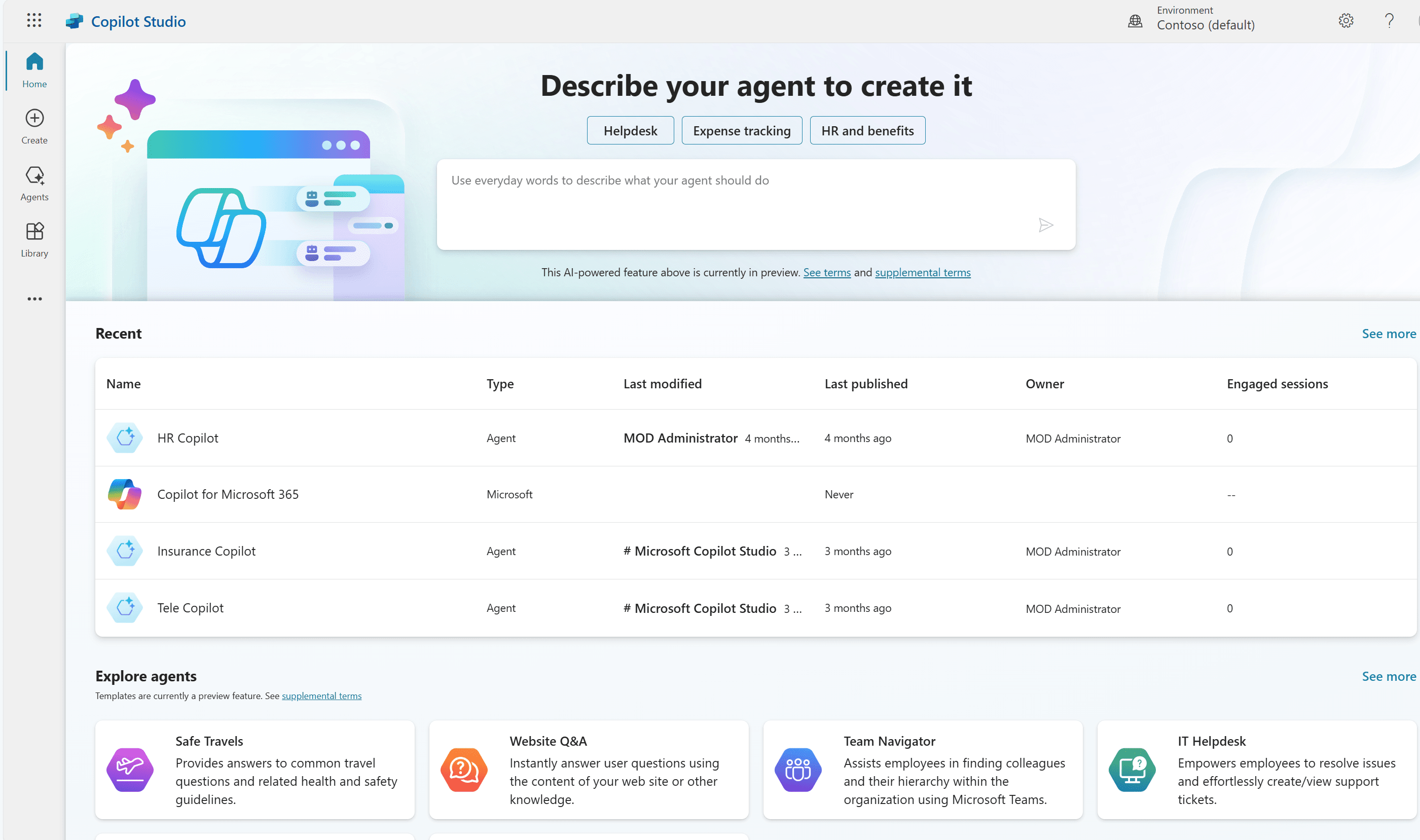

- Ứng dụng Tùy chỉnh (LOB Apps): Đưa các ứng dụng tự phát triển vào giám sát phiên. Lưu ý: Các ứng dụng được đăng ký trong Microsoft Entra ID sẽ được tự động đưa vào (automatically onboarded), giúp tối ưu hóa quy trình quản trị.

8. Kết luận: Lộ trình Triển khai Thực tiễn (Quick Wins)

Để đạt được hiệu quả bảo mật tối đa với nguồn lực tối ưu, doanh nghiệp nên tập trung vào 03 hành động ưu tiên sau:

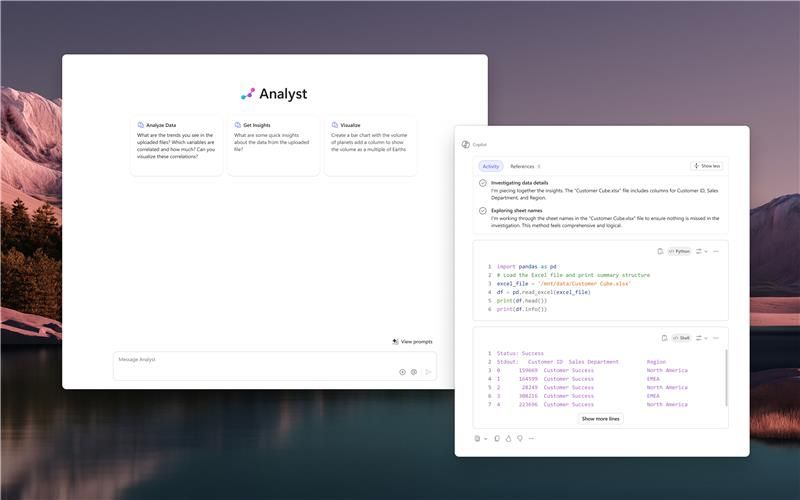

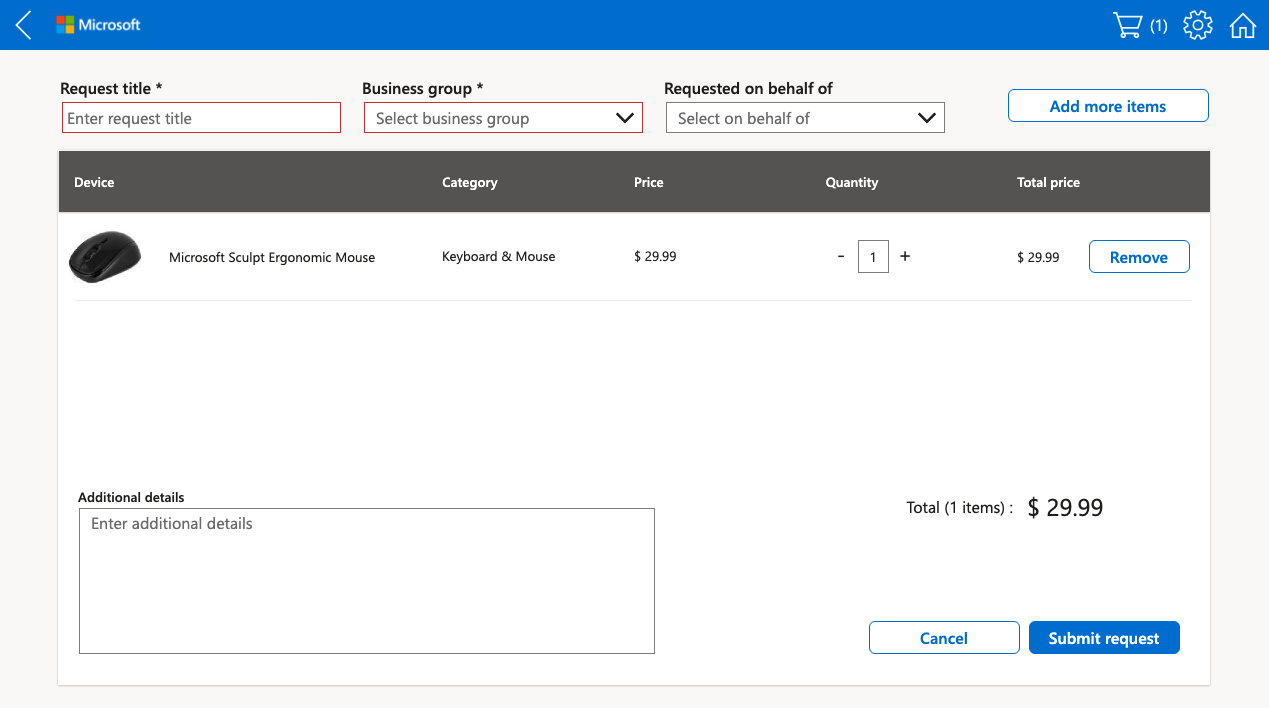

- Kích hoạt Shadow IT Discovery ngay lập tức: Tích hợp MDCA với Defender for Endpoint để quét sạch các điểm mù về ứng dụng trên toàn bộ thiết bị đầu cuối.

- Thiết lập Kết nối API cho các Ứng dụng Chiến lược: Ưu tiên Microsoft 365 và các ứng dụng SaaS quan trọng của bên thứ ba để có khả năng giám sát sâu và thực thi quản trị.

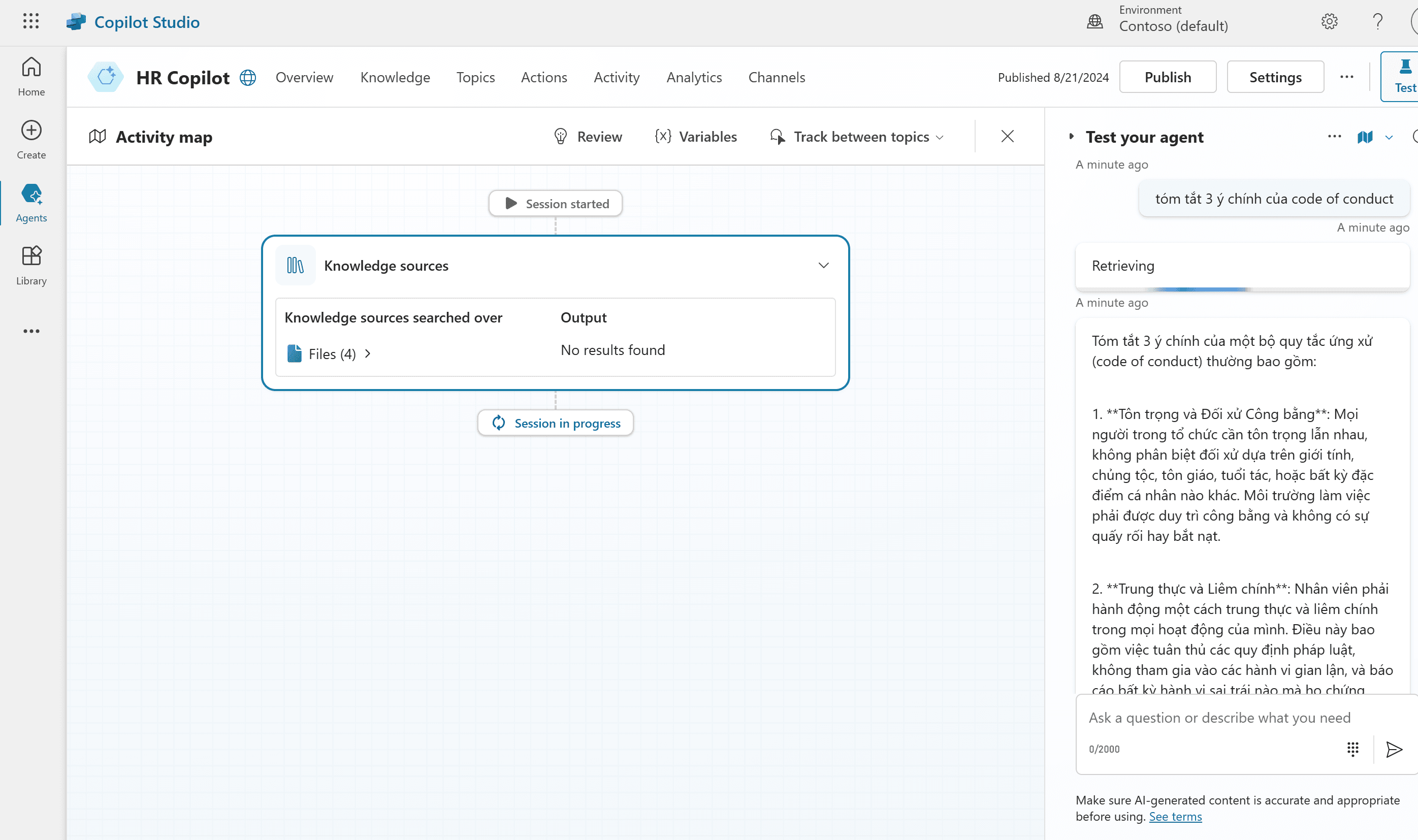

- Hợp nhất với Microsoft Purview: Triển khai quét và gán nhãn dữ liệu tự động, đây là nền tảng cốt yếu để thực thi các chính sách DLP và kiểm soát phiên làm việc hiệu quả.