Giới thiệu về Attack Simulation Training

Attack Simulation Training trong Microsoft Defender for Office 365 Plan 2 là một giải pháp mô phỏng tấn công mạng giúp các tổ chức đánh giá và quản lý rủi ro lừa đảo qua email và các hình thức tấn công lừa đảo bằng thao túng tâm lý (social engineering) khác.

Công cụ này cho phép doanh nghiệp giả lập các cuộc tấn công mạng (như phishing, malware…) với các kịch bản sát thực tế nhưng hoàn toàn vô hại để kiểm tra mức độ sẵn sàng của hệ thống cũng như nhân viên, nhận diện những người dùng dễ bị tấn công, từ đó tự động cung cấp khóa đào tạo nhận thức phù hợp nhằm nâng cao kiến thức và thay đổi hành vi của người dùng. Điều này giúp nhân viên trở thành một mắt xích an ninh vững chắc hơn, giúp tổ chức giảm thiểu đáng kể nguy cơ lừa đảo qua mạng.

Một số bước chuẩn bị

- Giấy phép: Attack Simulation Training yêu cầu tổ chức có giấy phép Defender for Office 365 Plan 2 dưới dạng mua rời hoặc tích hợp trong các bộ giải pháp khác như Office 365 E5, Microsoft 365 E5, Defender Suite (tên cũ Microsoft 365 E5 Security).

- Quyền quản trị: Người tạo và quản lý chiến dịch tấn công cần có quyền quản trị tối thiểu Security Administrator hoặc Attack Simulation Administrator trong hệ thống Microsoft 365.

- Môi trường: Một số bộ lọc email (Safe Links, firewall, proxy) có thể chặn các email mô phỏng lừa đảo. Hãy thêm các tên miền/URL mô phỏng của Microsoft vào danh sách cho phép trong hệ thống bảo mật (Safe Links, firewall,…) để đảm bảo email mô phỏng đến được hộp thư người dùng.

- Xác định mục tiêu & phạm vi: Xác định mục tiêu cụ thể cho chiến dịch (ví dụ: đánh giá tỷ lệ nhân viên nhấn vào email lừa đảo, nâng cao nhận thức về phishing, hay đáp ứng yêu cầu tuân thủ). Quyết định sẽ nhắm mục tiêu toàn bộ nhân viên hay một nhóm cụ thể.

- Kế hoạch truyền thông nội bộ: Cân nhắc việc thông báo sơ bộ cho quản lý các phòng ban về chiến dịch. Mặc dù không nên tiết lộ chi tiết nội dung mô phỏng trước (để đảm bảo tính khách quan), lãnh đạo nên được thông tin để ủng hộ và phối hợp khi cần thiết. Đồng thời, có kế hoạch giải thích cho nhân viên sau chiến dịch về mục tiêu của hoạt động này, nhằm tránh tâm lý đổ lỗi và khuyến khích văn hóa học hỏi từ sai lầm.

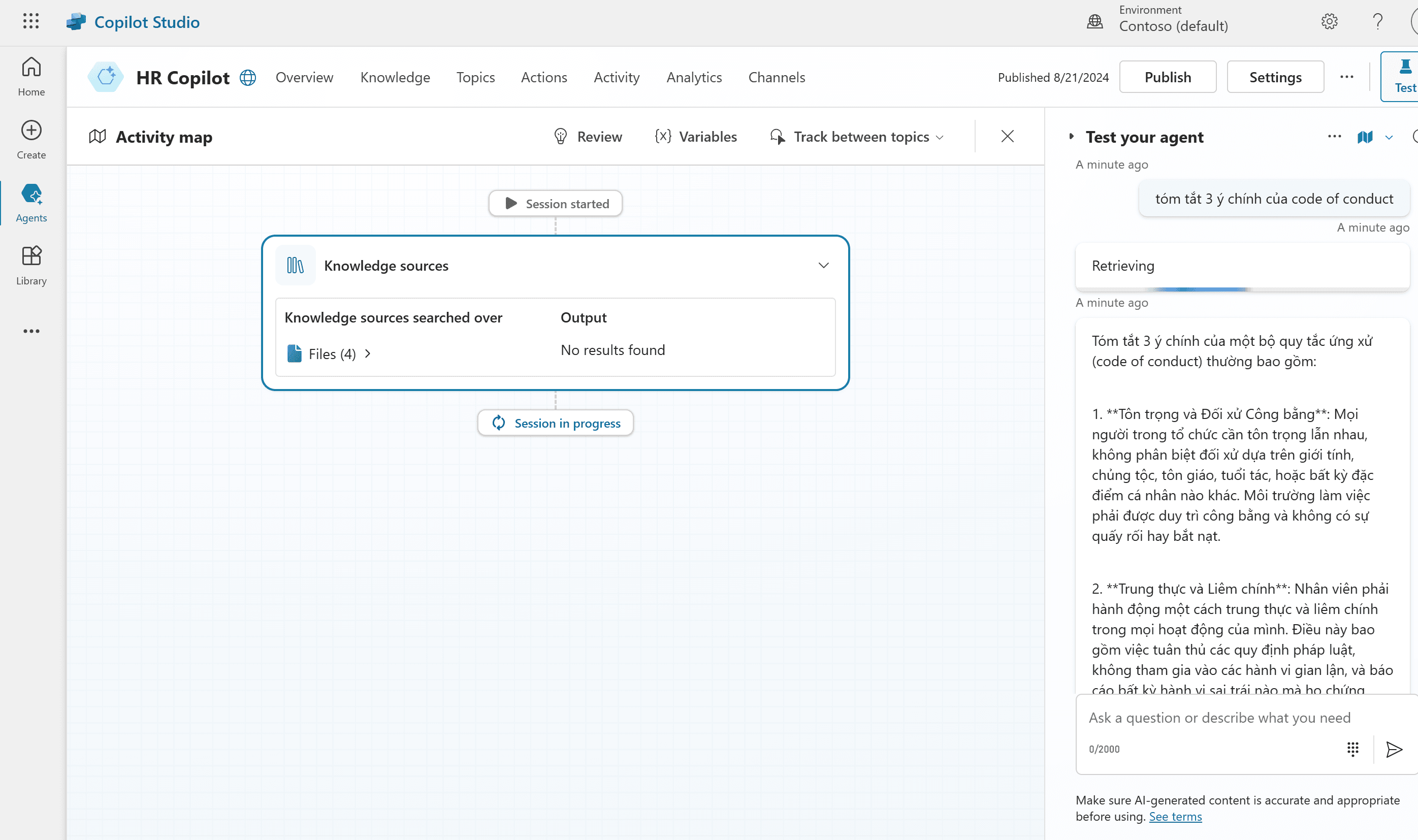

Triển khai Attack Simulation Training bằng payload có sẵn

Ví dụ minh họa của bài viết này sẽ sử dụng một chiến dịch giả lập cuộc tấn công khôi phục mật khẩu tài khoản Microsoft 365. Các thiết lập đều sử dụng các payload và thông số có sẵn để quản trị viên dễ dàng làm quen. Bài viết tiếp theo sẽ hướng dẫn tùy chỉnh chi tiết theo nhu cầu từng tổ chức.

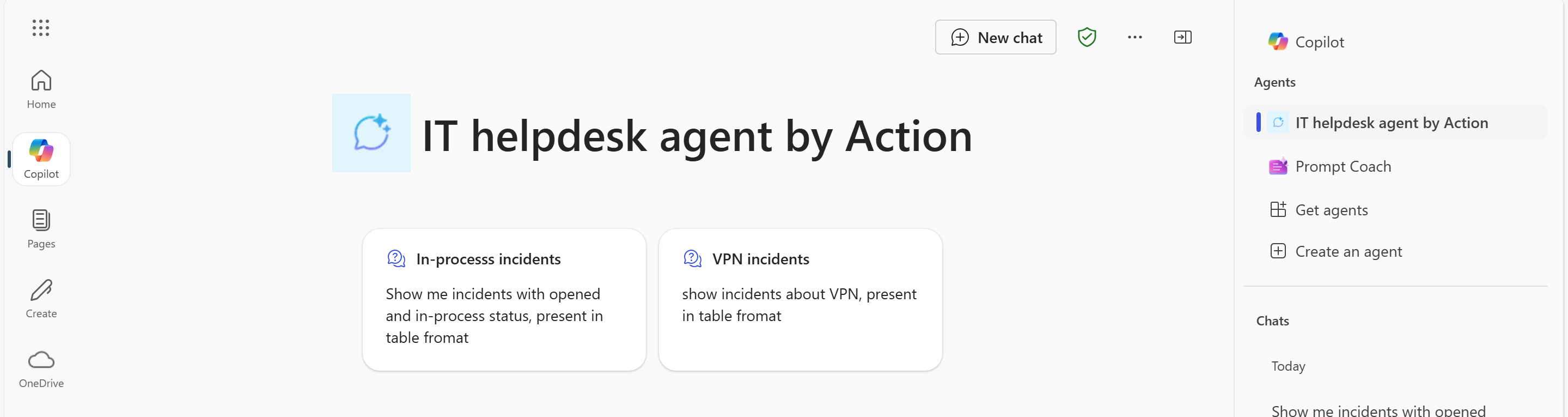

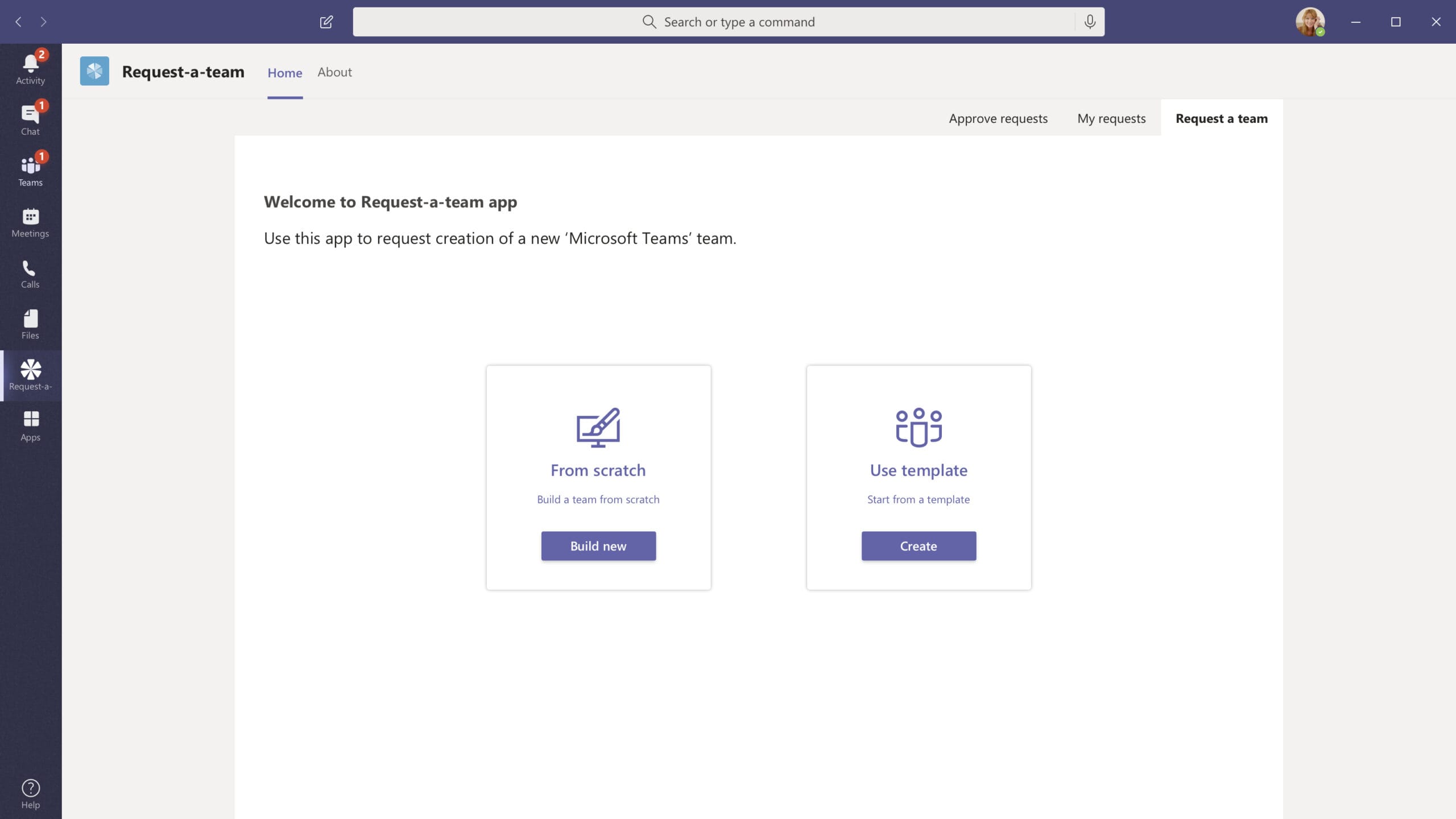

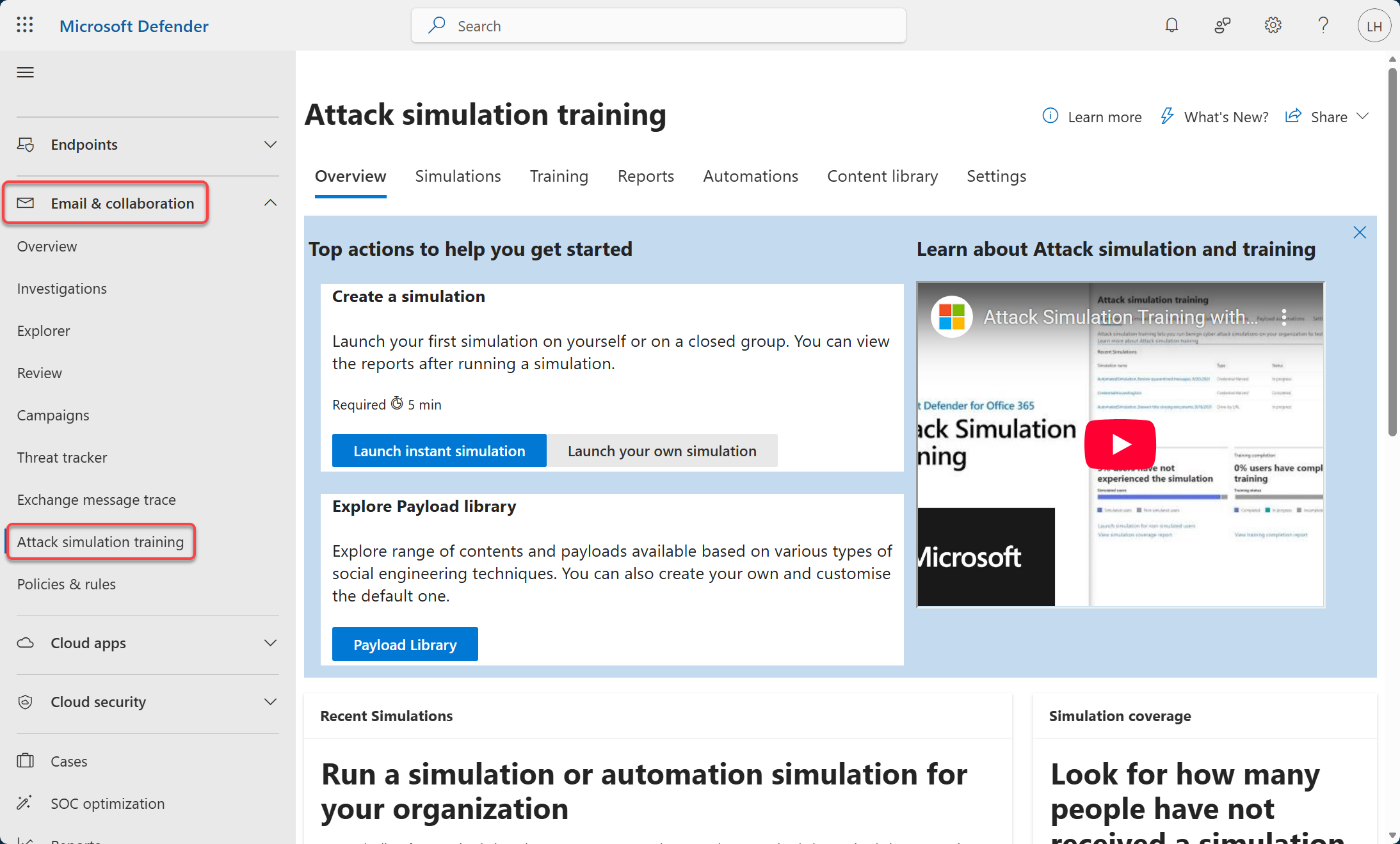

Truy cập Defender portal ở địa chỉ https://security.microsoft.com, chọn Email & Collaboration > Attack Simulation Training.

Chọn Simulations > Launch a simulation

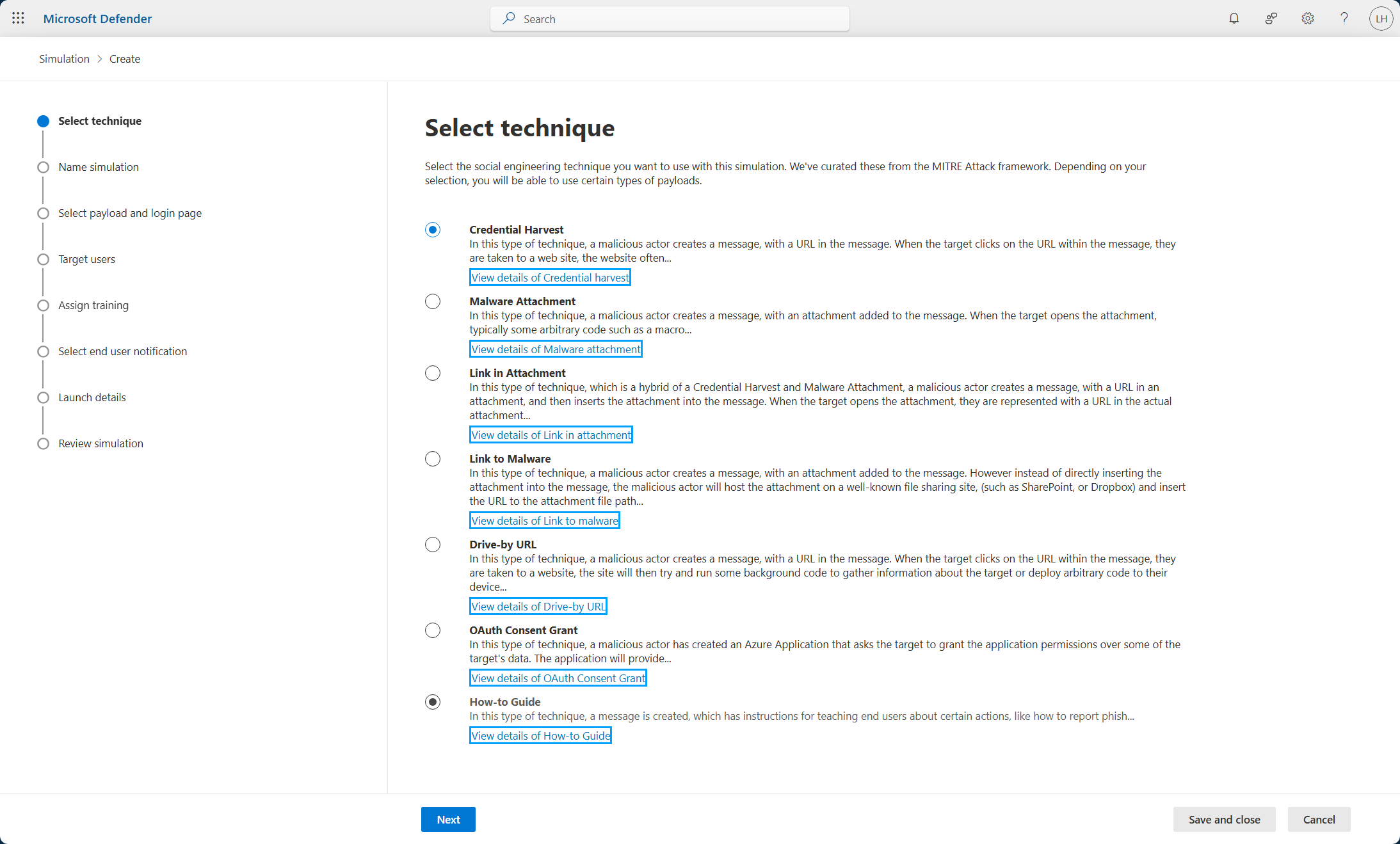

Bước 1: Select Technique

Chọn một kỹ thuật tấn công lừa đảo gồm các lựa chọn như:

- Credential Harvest: Dụ người dùng nhấn vào liên kết, mã QR để vào trang đăng nhập giả và nhập tài khoản/mật khẩu.

- Malware Attachment: Gửi email kèm file mã độc giả lập để xem người dùng có mở hoặc tương tác với tập tin lạ không.

- Link in Attachment: Gắn liên kết lừa đảo trong tập tin đính kèm (PDF/Doc/HTML) để dụ người dùng mở rồi bấm vào liên kết bên trong.

- Link to Malware: Gửi link, QR dẫn tới nơi tải tập tin mã độc giả lập nhằm kiểm tra thói quen bấm liên kết tải xuống của người dùng.

- Drive-by URL: Dụ người dùng truy cập một URL, QR mà chỉ cần vào trang là có nguy cơ bị khai thác.

- OAuth Consent Grant: Lừa người dùng bấm Accept/Consent cấp quyền OAuth cho ứng dụng độc hại thay vì lấy cắp mật khẩu.

- How-to Guide: Gửi nội dung hướng dẫn nhận biết và xử lý phishing để đào tạo, không tập trung gài bẫy người dùng.

Trong ví dụ minh họa, chọn Credential Harvest

Bước 2: Name simulation

Đặt tên cho chiến dịch tấn công và mô tả

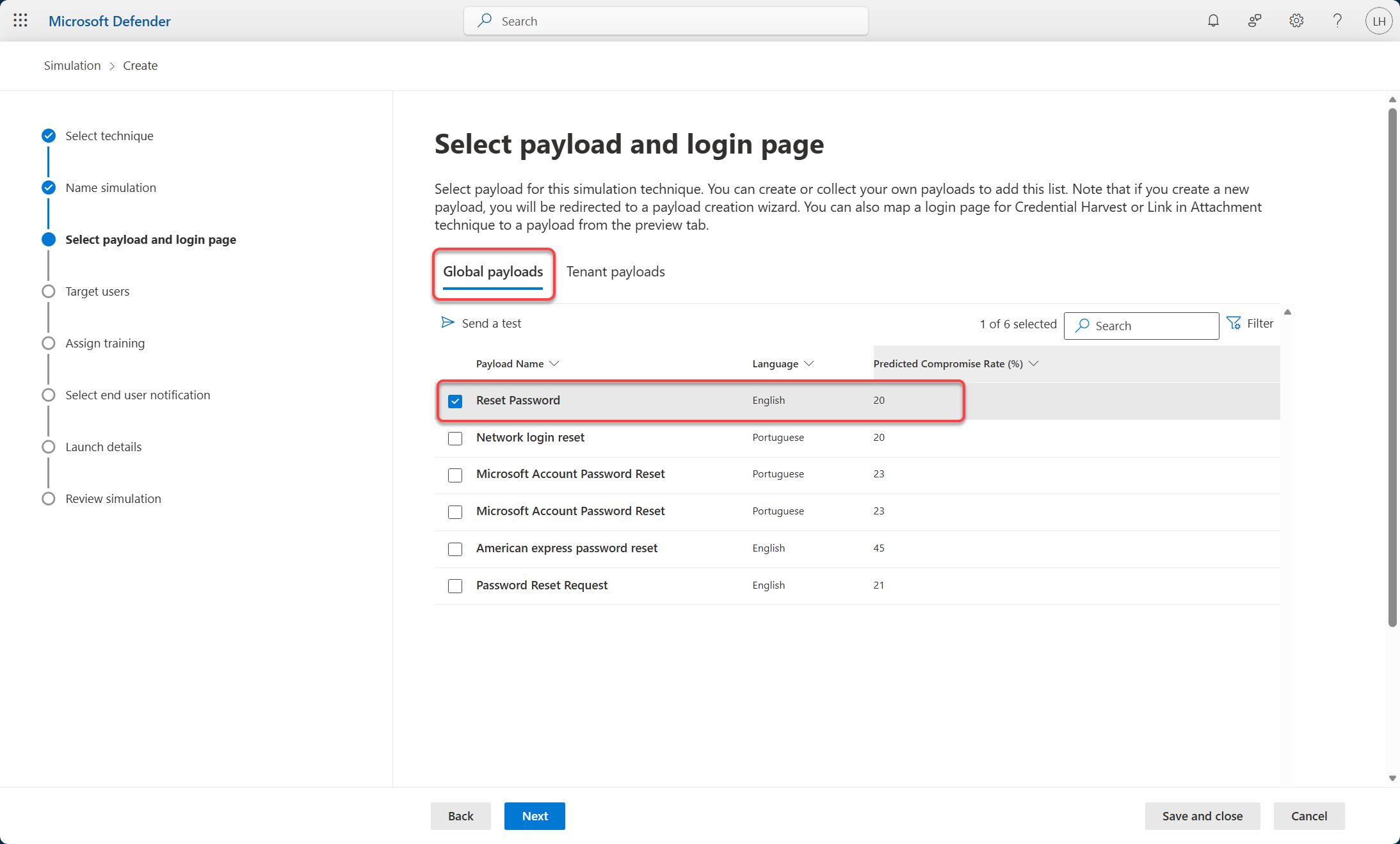

Bước 3: Select payload and login page

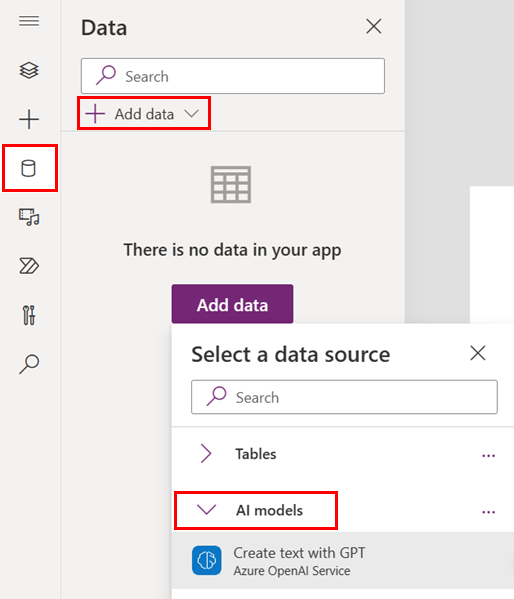

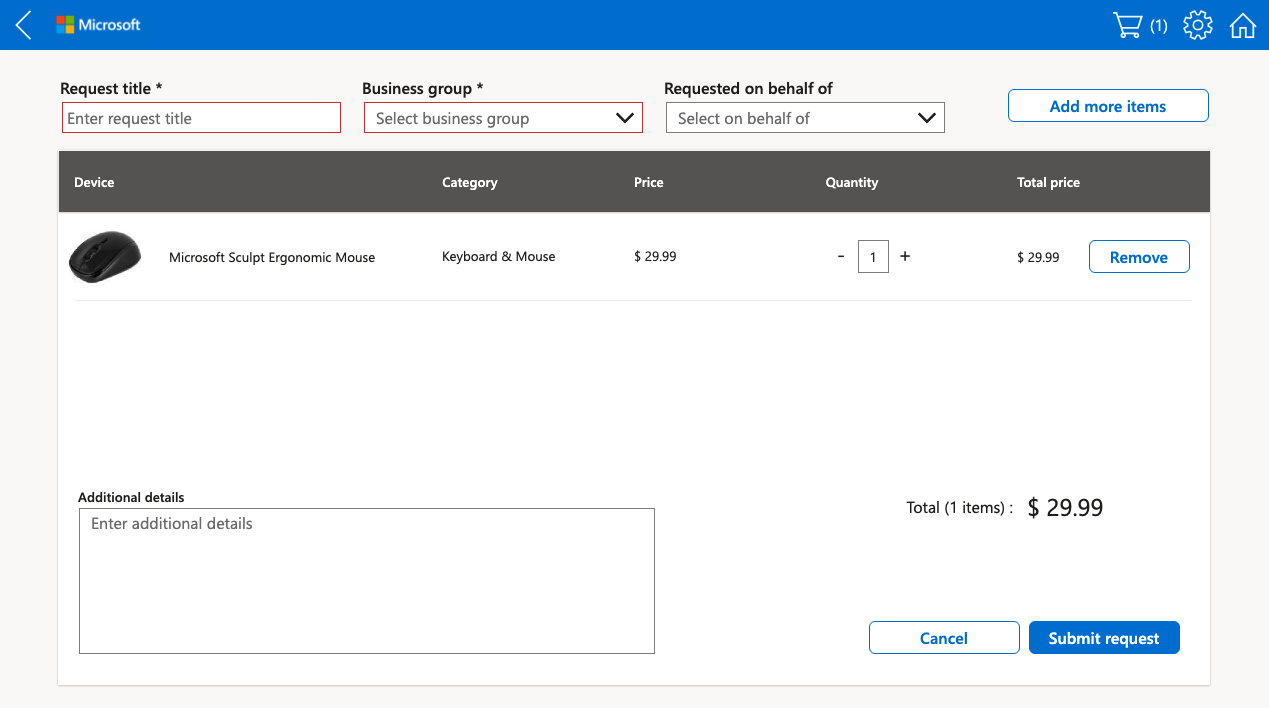

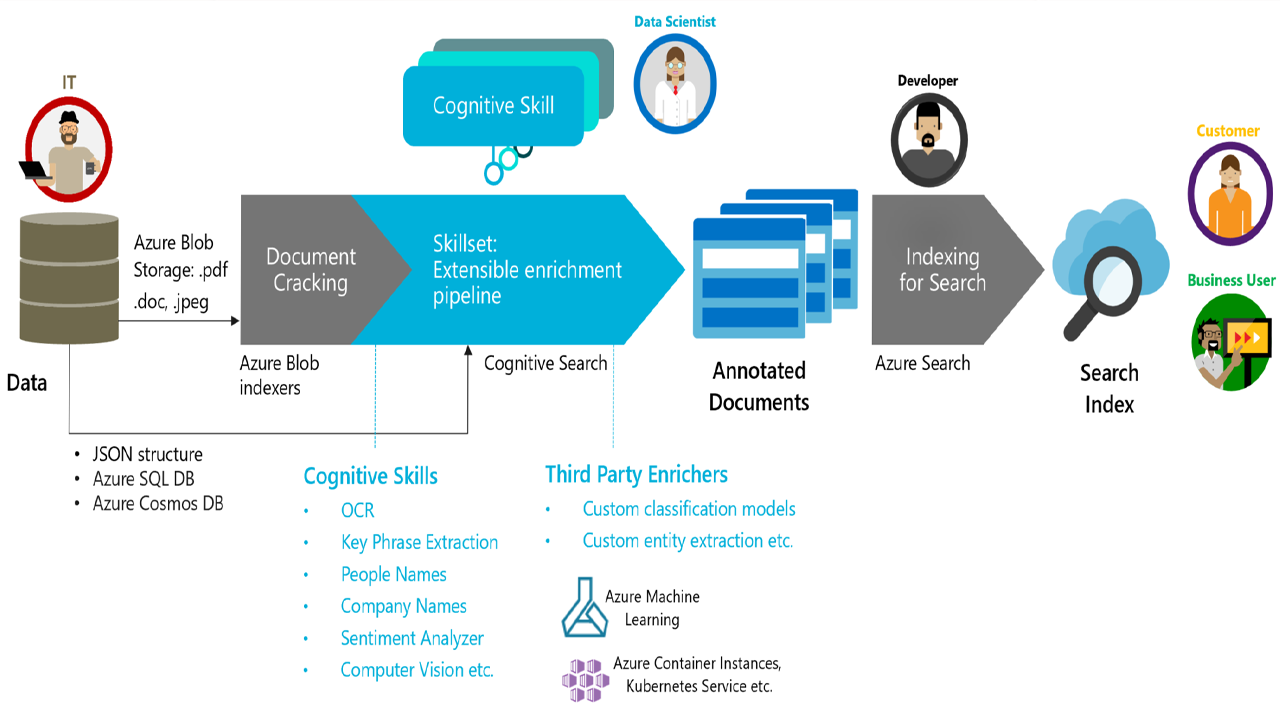

Chọn payload để tấn công gồm Global payloads (các nội dung tấn công dùng chung do Microsoft cung cấp) và Tenant payloads (các nội dung tấn công do tổ chức tự thiết kế).

Trong ví dụ minh họa, chọn Global payloads > Reset password

Bước 4: Target users

Chọn những người dùng, nhóm người dùng phục vụ cho chiến dịch tấn công. Bạn có thể loại trừ một số người dùng trong tổ chức không áp dụng ở phần Exclude users

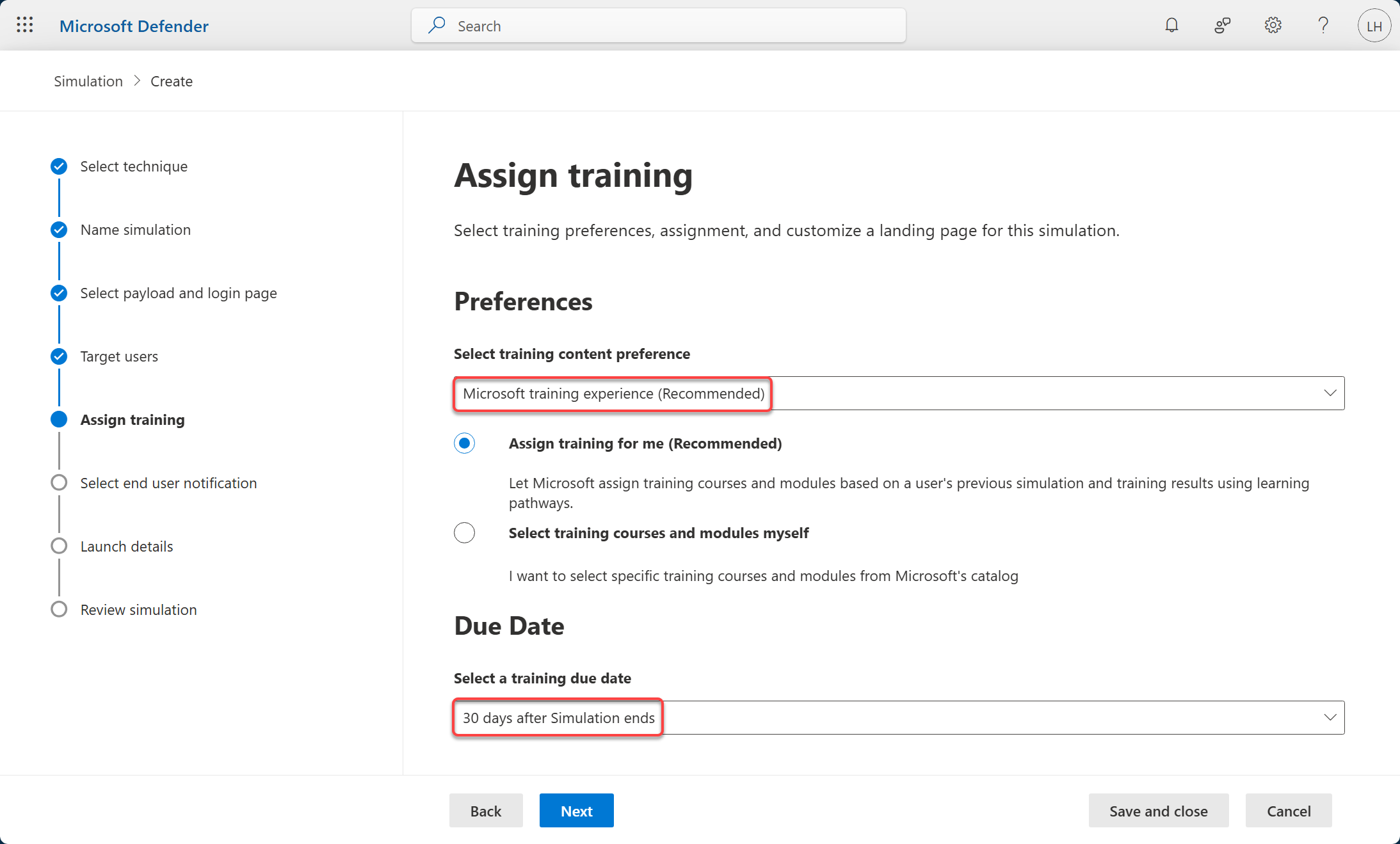

Bước 5: Assign training

Chọn chương trình đào tạo nhận thức an toàn thông tin cho người dùng, gồm 2 lựa chọn cấu hình chính là

- Select training content preference:

- Redirect to a custom URL: chuyển hướng sang một URL do tổ chức chỉ định (như trang LMS nội bộ, trang training của bên thứ ba, hoặc một landing page do công ty tự xây)

- No training: không gán đào tạo sau mô phỏng. Tổ chức chỉ với mục đích đo lường, đánh giá hành vi người dùng.

- Microsoft training experience (Recommended): người dùng sẽ được dẫn vào trải nghiệm đào tạo tích hợp sẵn của Microsoft với 2 lựa chọn chính là Assign training for me (Recommended) – Microsoft tự gán khoá học dựa trên kết quả mô phỏng & lịch sử training của người dùng; hoặc Select training courses and modules myself – bạn tự chọn các course/module trong kho training của Microsoft.

- Due day: chọn hạn chót hoàn thành bài đào tạo gồm 3 tùy chọn là 7 days after simulation ends, 15 days after simulation ends, 30 days after simulation ends.

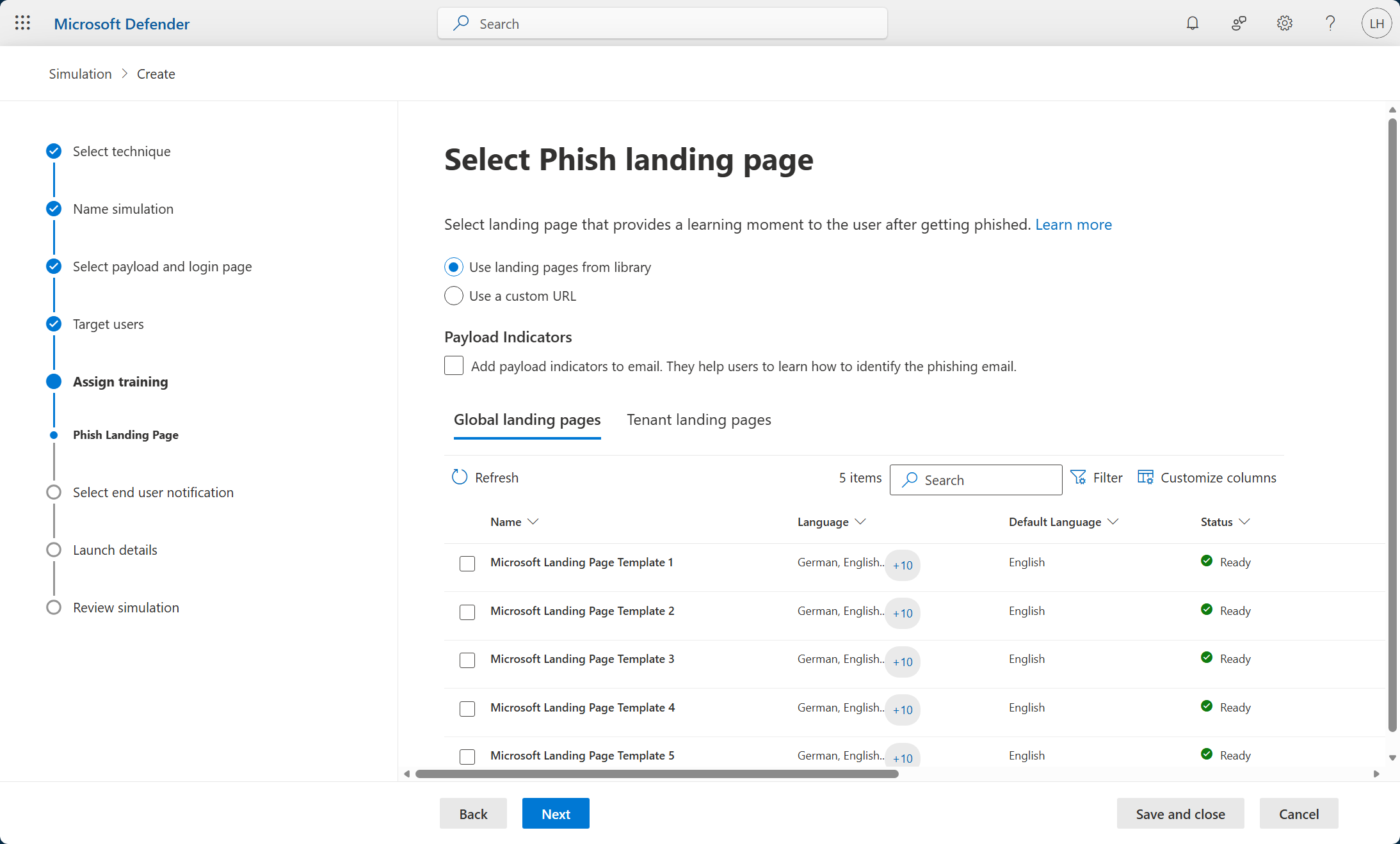

Bước 6: Select Phish landing page

Tùy chọn này dùng để cấu hình trang web mà người dùng sẽ được đưa tới khi họ mở payload trong chiến dịch mô phỏng tấn công. Trang landing page sẽ hiển thị thông báo/giải thích cho người dùng rằng đây là chỉ là cuộc tấn công mô phỏng, kèm nội dung nhắc nhở nhận diện phishing hoặc chuyển hướng người dùng sang một trang đào tạo khác (nếu bạn dùng URL tuỳ chỉnh)

Chọn Use landing pages from libraries và chọn một mẫu có sẵn trong mục Global landing pages

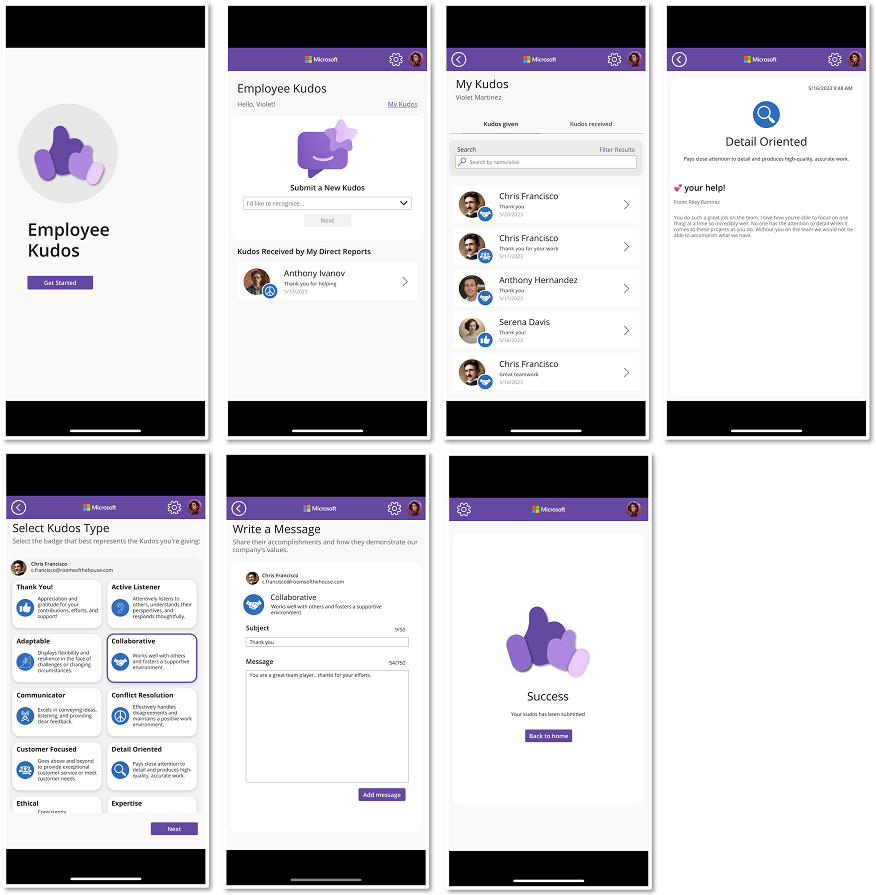

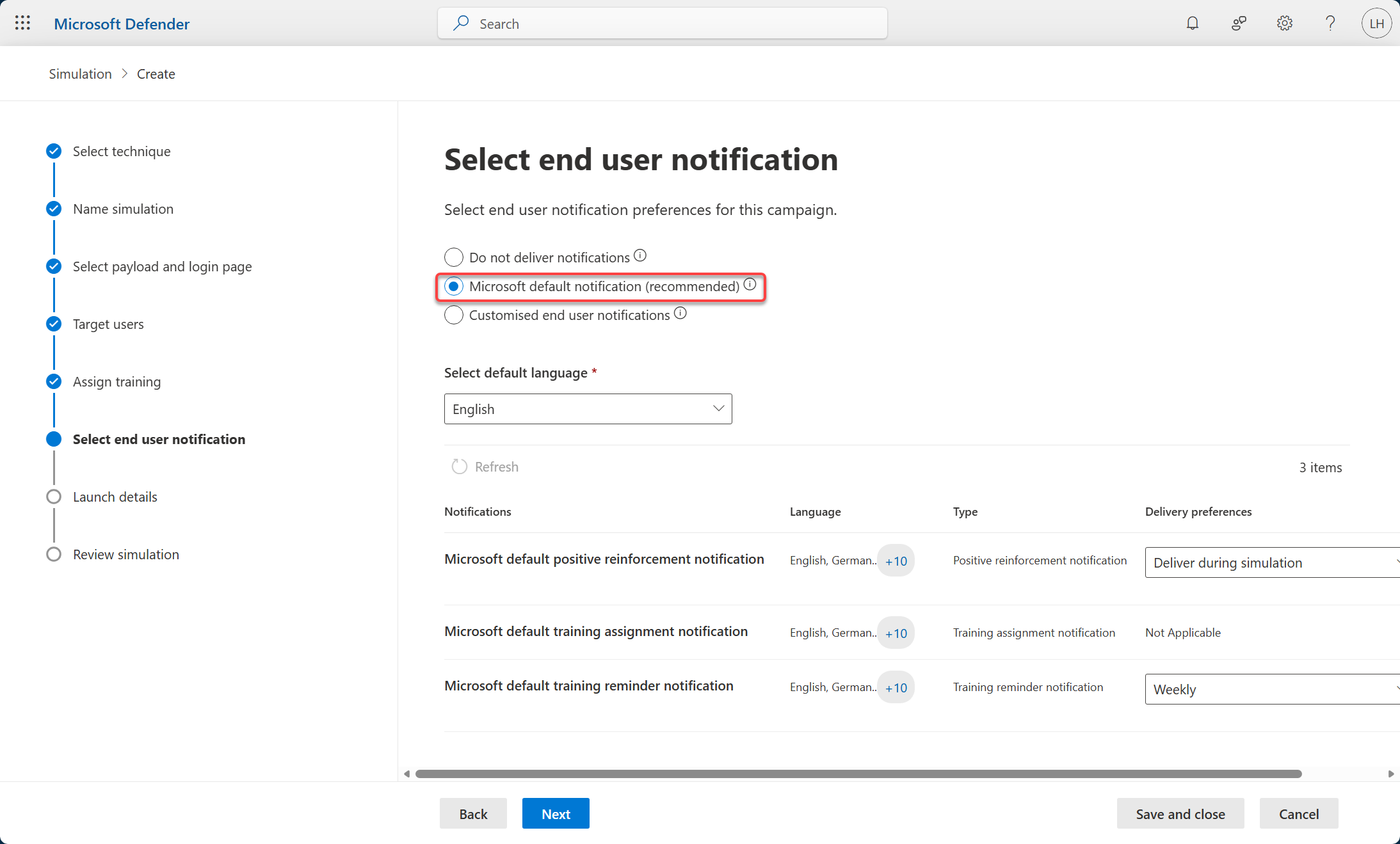

Bước 7: Select end user notification

Chọn có gửi email thông báo/nhắc học cho người dùng hay không, và dùng mẫu thông báo nào cho chiến dịch. Thông báo gồm có các lựa chọn sau tùy vào loại chiến dịch tấn công mô phỏng.

- Microsoft default positive reinforcement notification: thông báo khen thưởng khi báo cáo phish mô phỏng

- Microsoft default training assignment notification: thông báo được gán khóa đào tạo nhận thức an toàn thông tin

- Microsoft default training reminder notification: thông báo nhắc học

Chọn một trong ba lựa chọn sau:

- Do not deliver notifications: Không gửi bất kỳ email thông báo nào từ chiến dịch mô phỏng

- Microsoft default notifications (Recommended): Dùng các mẫu thông báo mặc định do Microsoft cung cấp

- Customized end user notifications: dùng thông báo tùy chỉnh của tổ chức

Bước 8: Launch details

Chọn thời điểm thực hiện chiến dịch tấn công

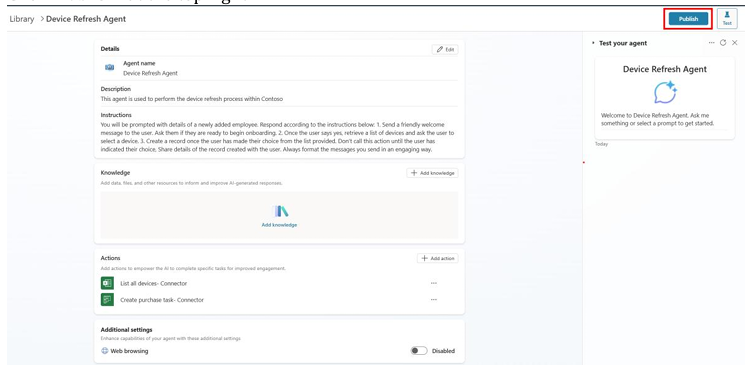

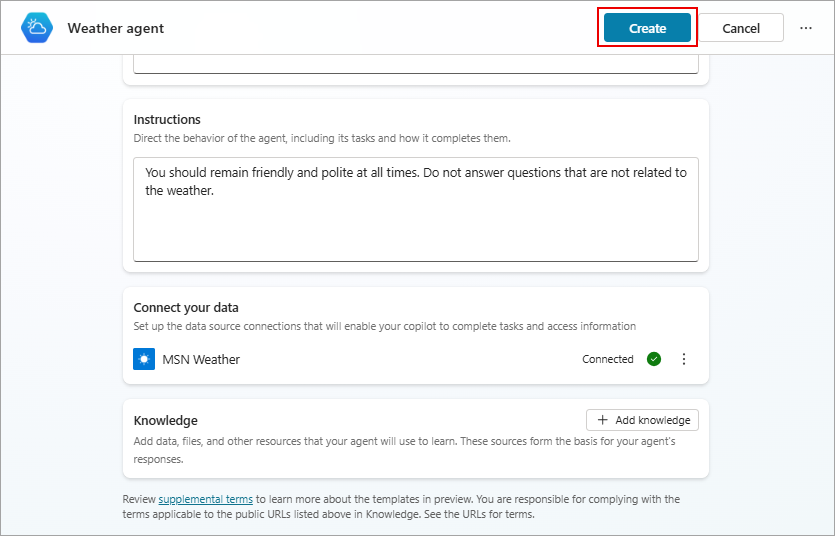

Chọn Next để vào trang Review simulation để kiểm tra lại các thiết lập và nhấn Submit để tiến hành tạo chiến dịch.

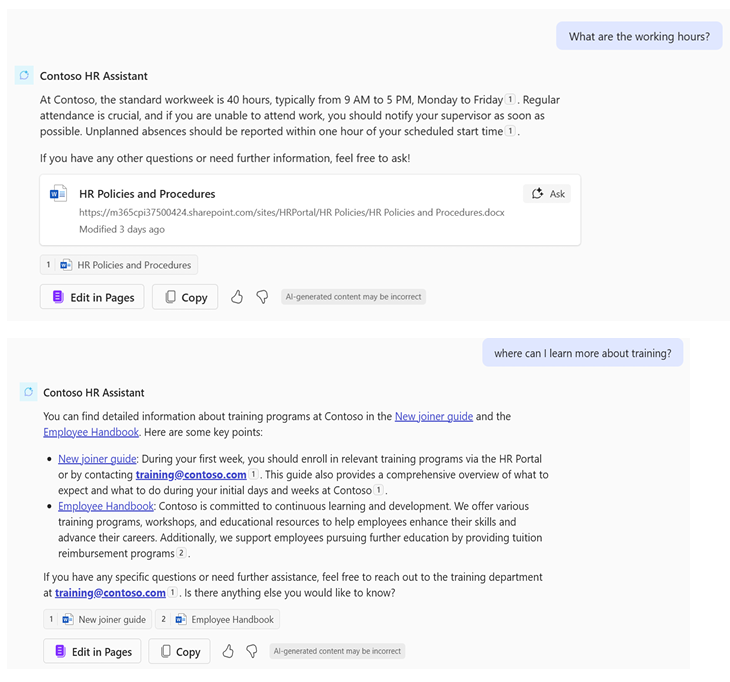

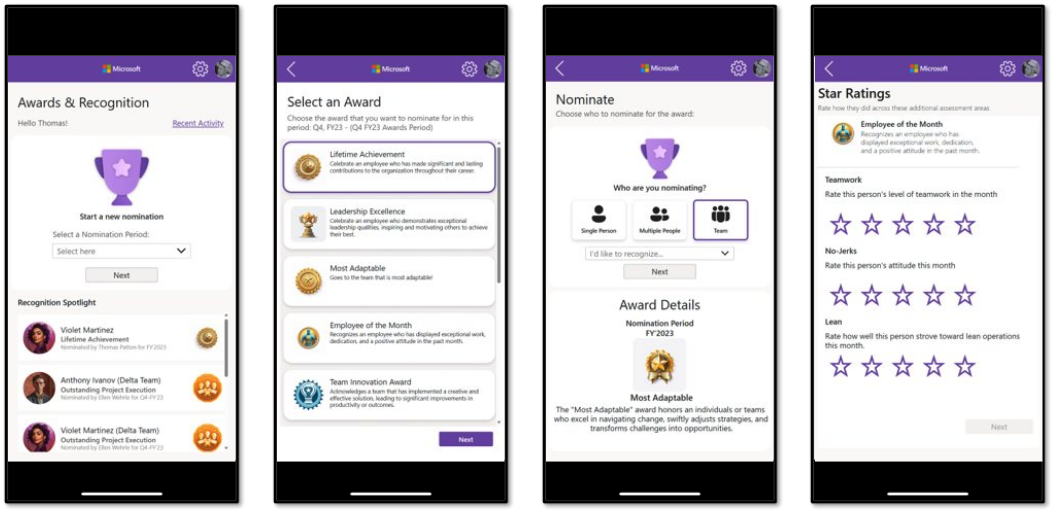

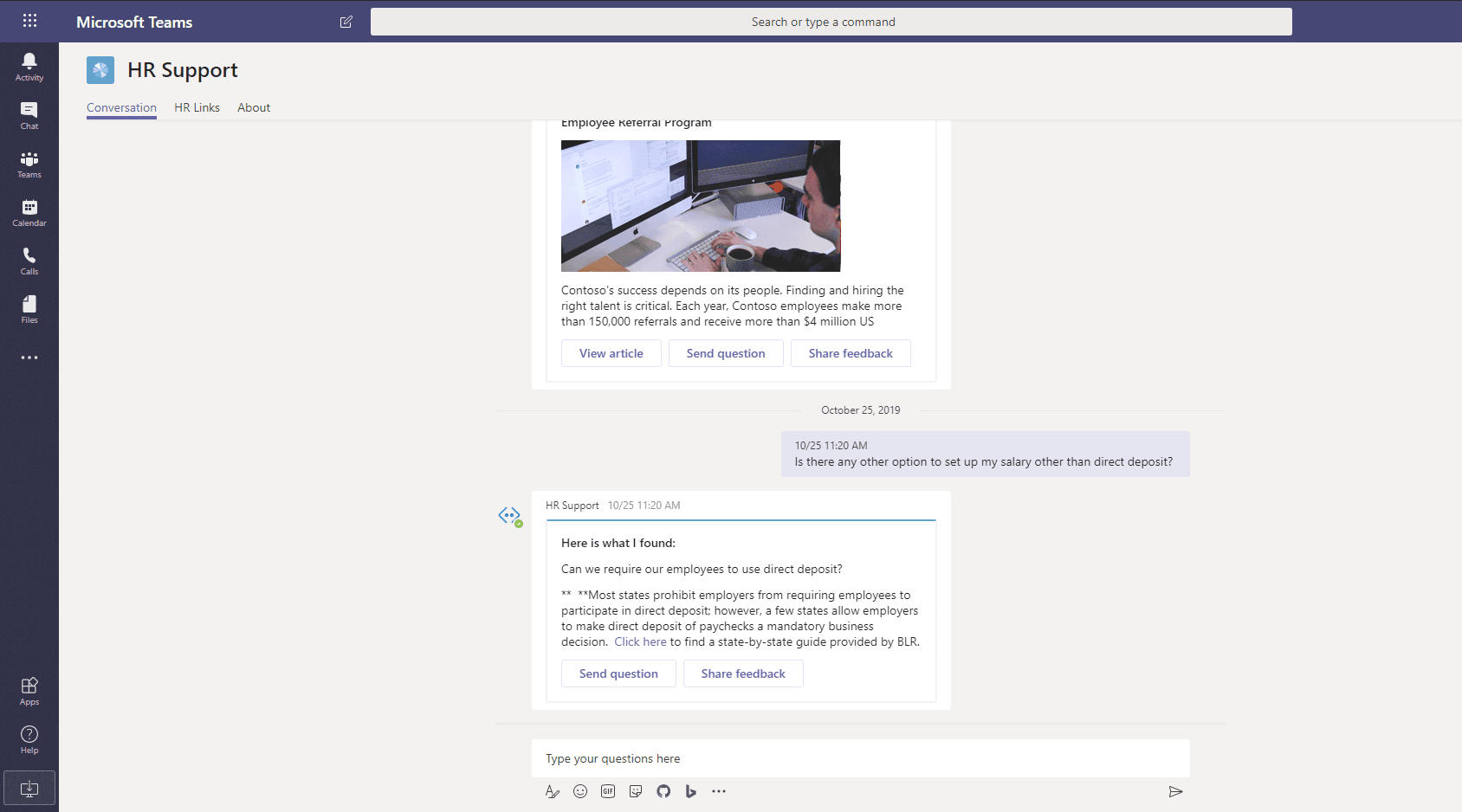

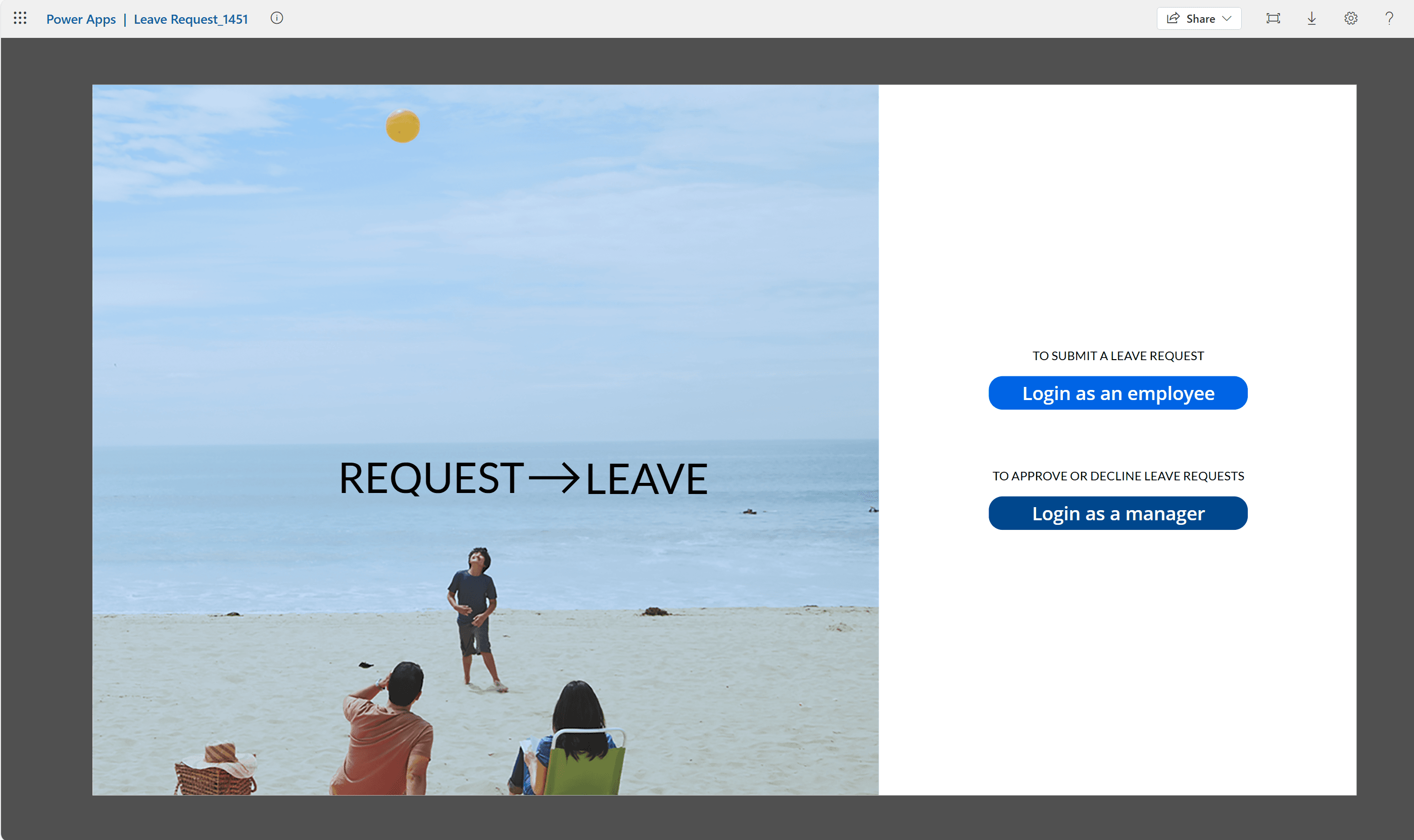

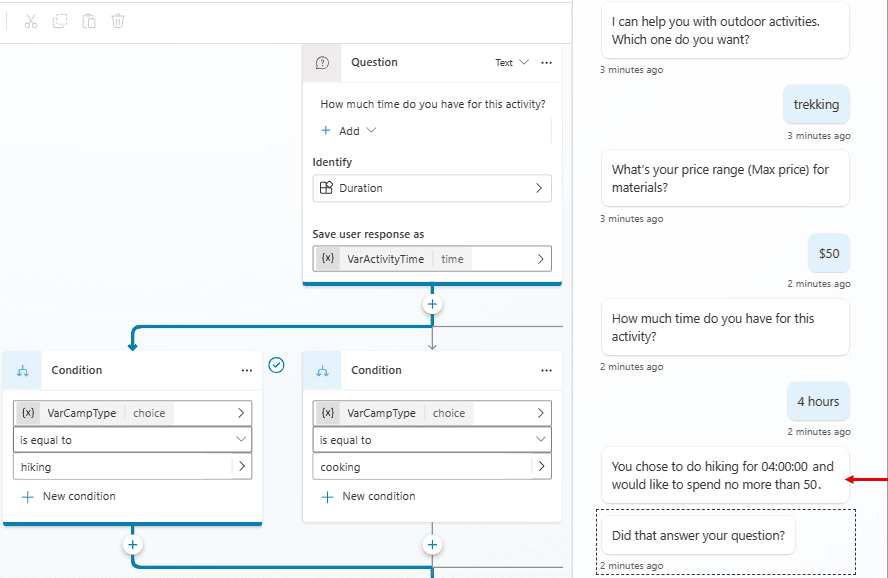

Trải nghiệm chiến dịch tấn công ở góc độ người dùng

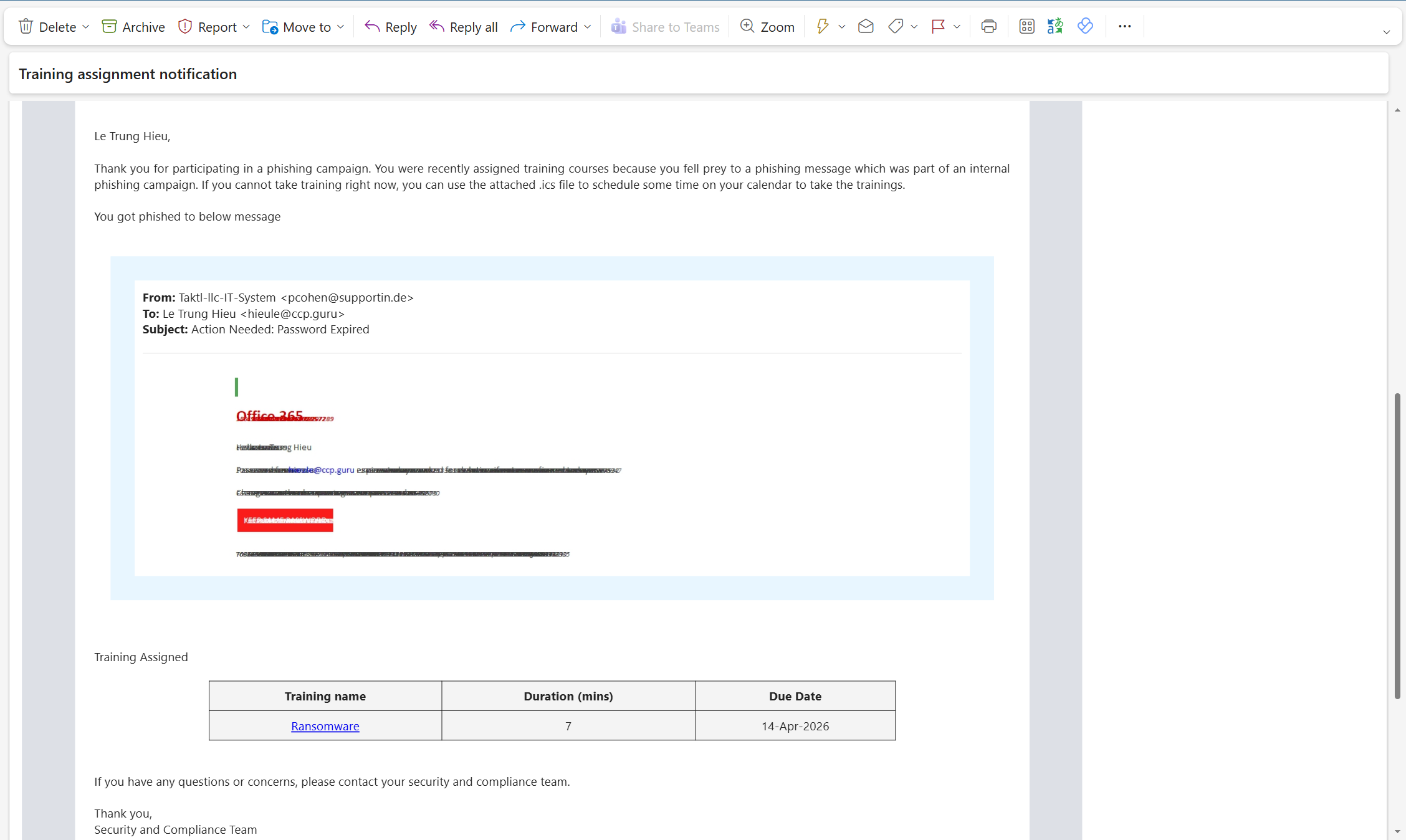

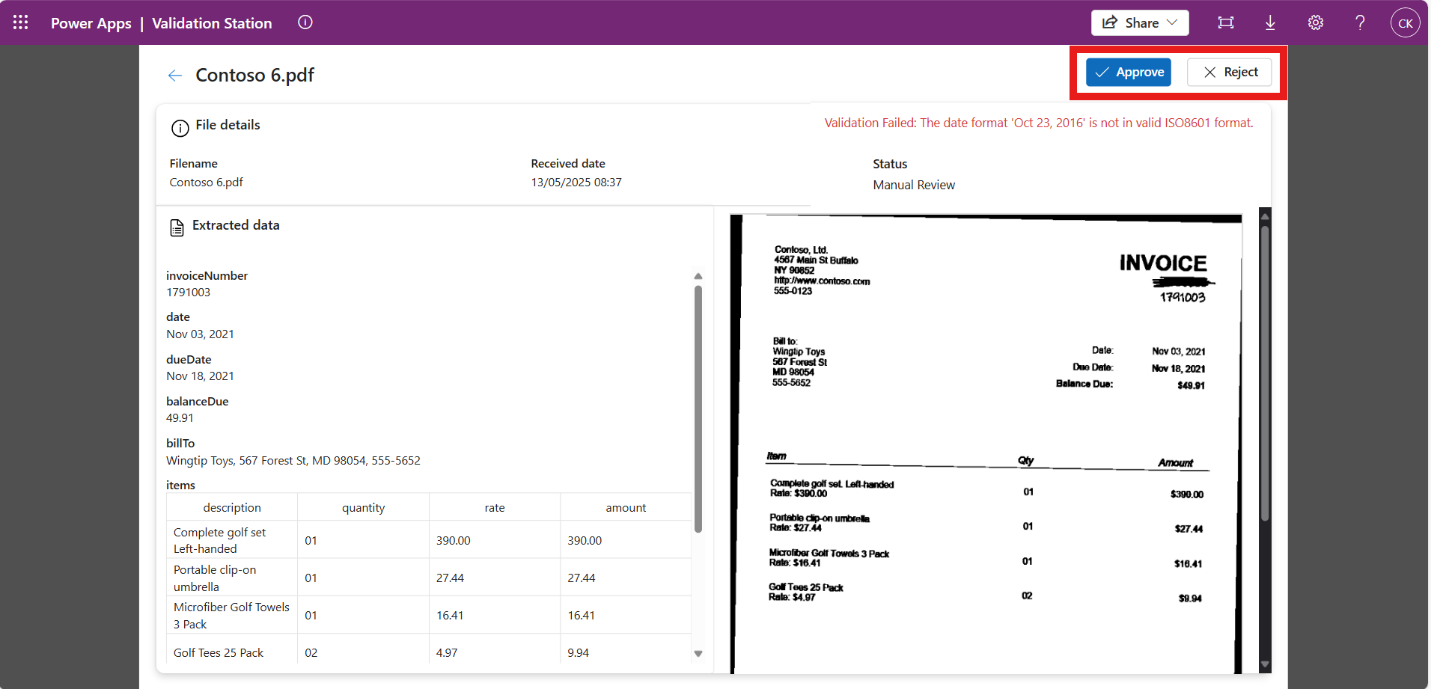

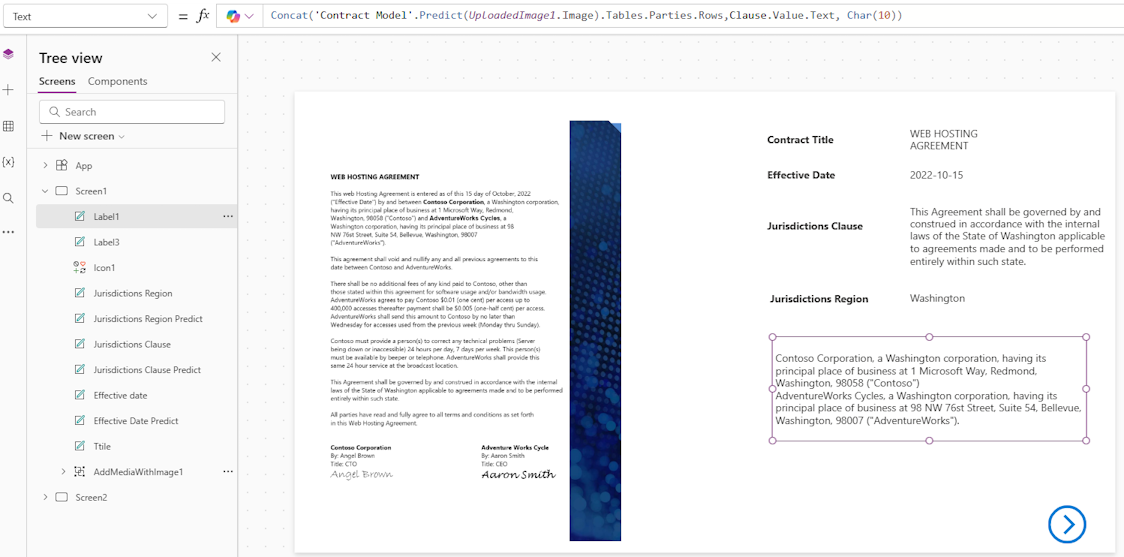

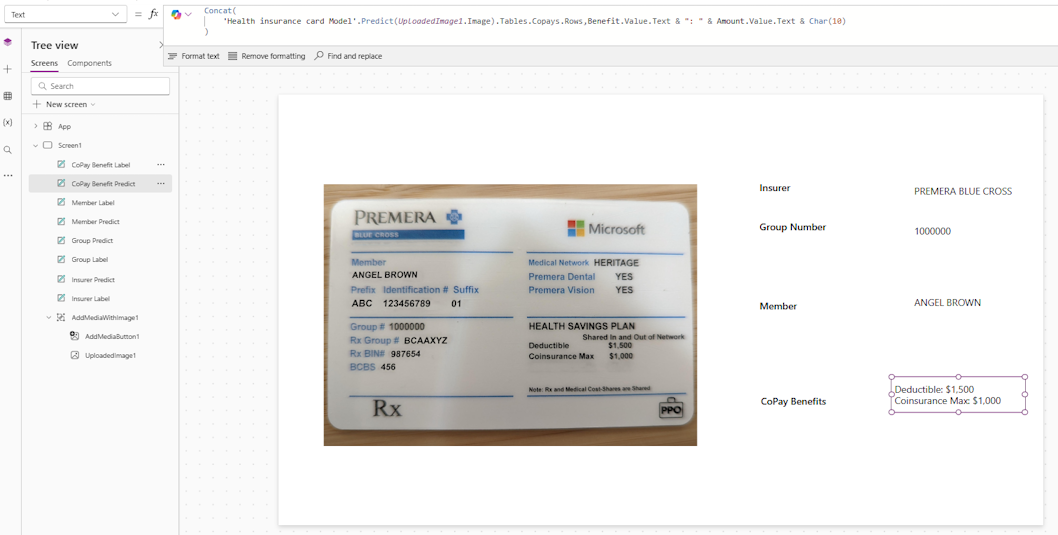

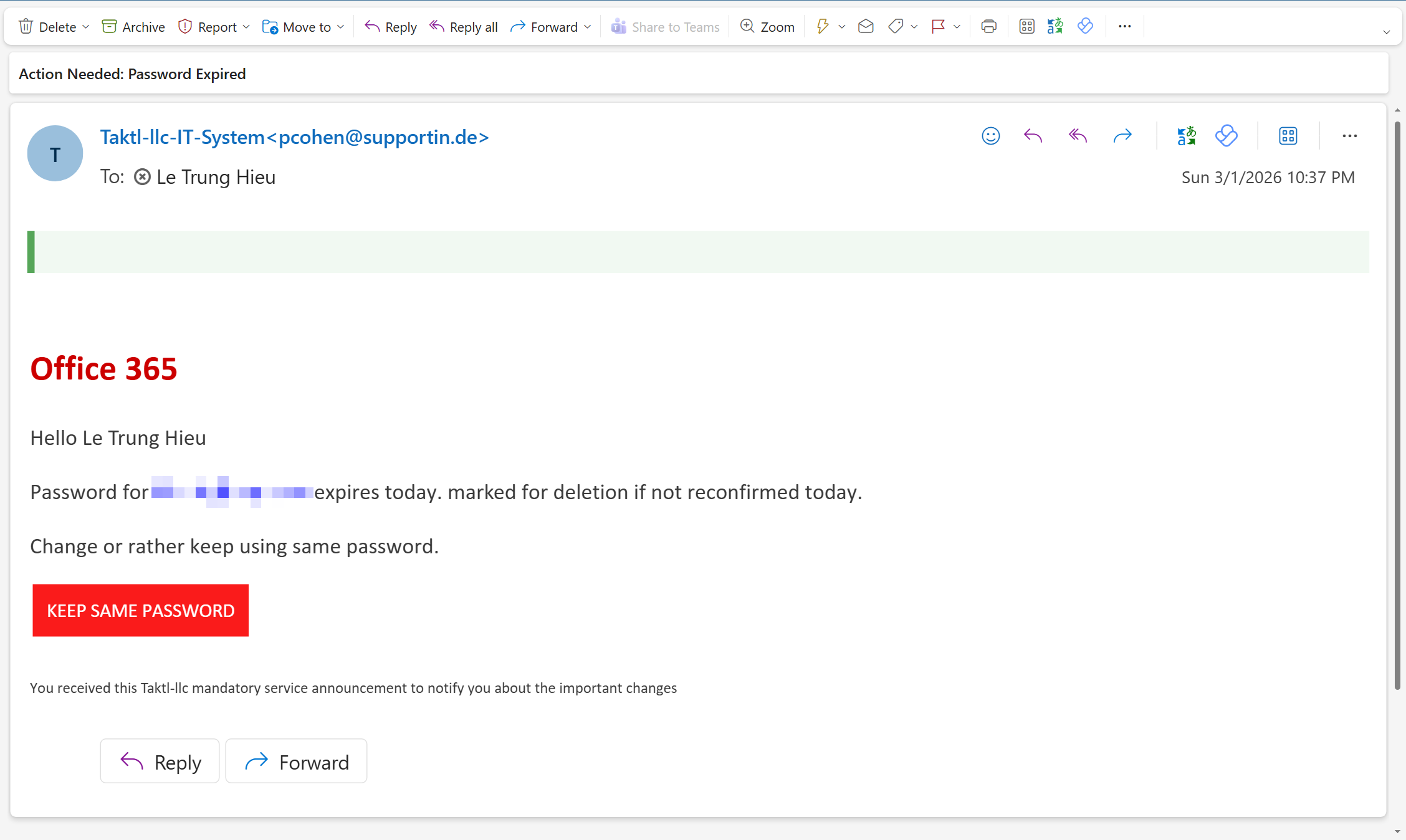

Khi người dùng kiểm tra hộp thư sẽ thấy một email tấn công như hình minh họa bên dưới. Với các payload mặc định thì thường khá dễ nhận dạng, và có thể khắc phục điều này bằng cách xây dựng một payload tùy chỉnh.

Một số điểm đáng ngờ trong ví dụ trên:

- Tên/địa chỉ người gửi không thuộc Microsoft

- Tên hiển thị: Taktl-llc-IT-System [email protected]

- Domain supportin.de không phải domain chính thống của Microsoft (thường là microsoft.com, office.com, onmicrosoft.com,…).

- Tên hiển thị “Taktl-llc-IT-System” cũng lạ, không đúng kiểu thông báo chuẩn của Microsoft/IT nội bộ.

- Tiêu đề “Action Needed: Password Expired” tạo cảm giác khẩn cấp để bạn nhấn vào liên kết ngay, đây là một yếu tố đánh vào tâm lý của người dùng.

- Nội dung tiếng Anh sai từ vựng, ngữ pháp như “expires today. marked for deletion if not reconfirmed today.” hay “Change or rather keep using same password.” Thông báo thật của Microsoft thường viết chuẩn, có bố cục và nhất quán. Tuy nhiên lưu ý rằng hiện nay các phishing email làm ngày càng tinh vi và chỉn chu, viết nội dung bằng Generative AI nên tỉ lệ sai sót gần như không có.

- Nút “KEEP SAME PASSWORD” là cực kỳ đáng ngờ. Hệ thống thật không khuyến khích giữ nguyên mật khẩu khi mật khẩu cũ hết hạn.

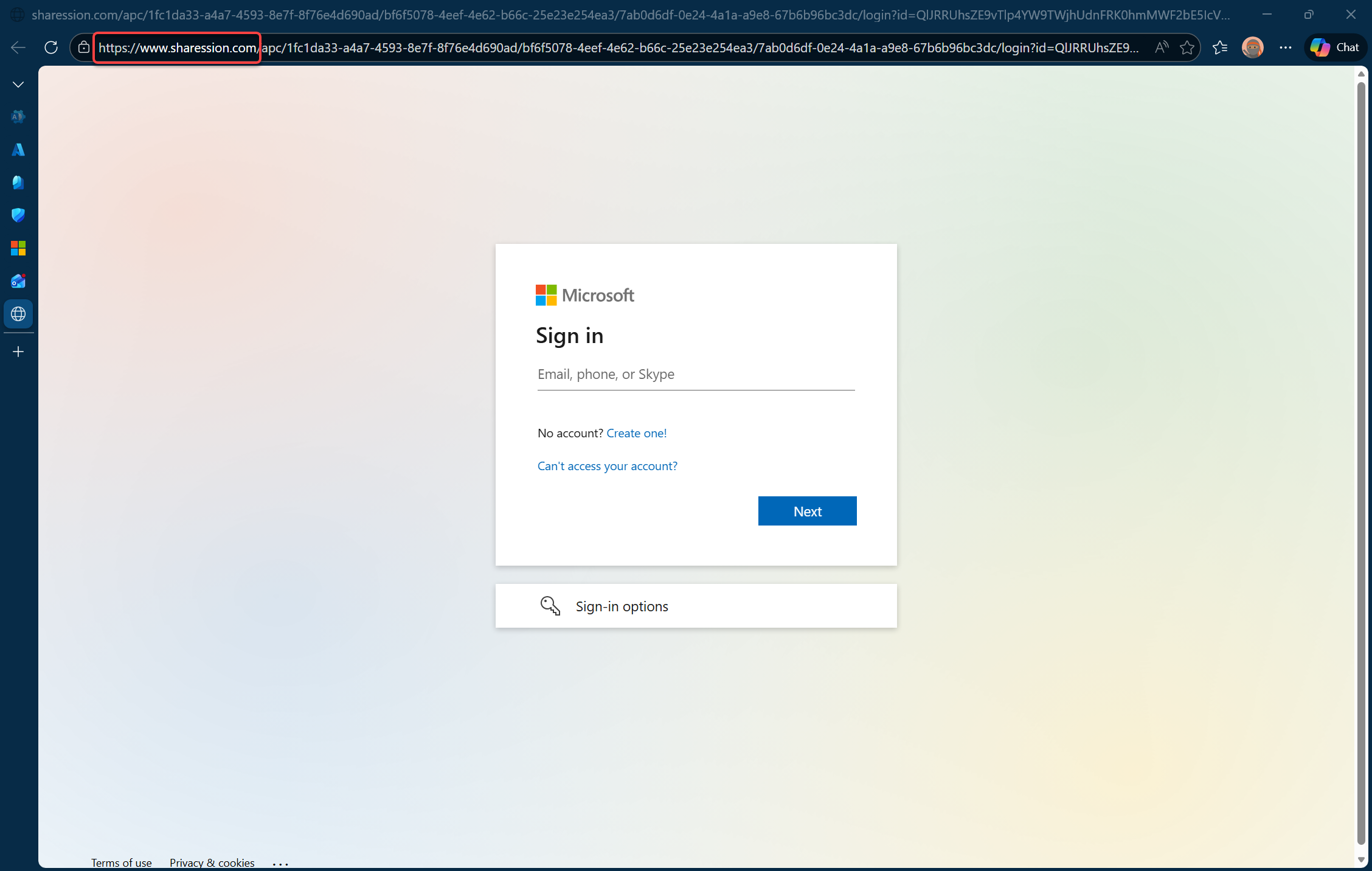

Khi bạn nhấn vào liên kết sẽ xuất hiện trang đăng nhập tài khoản Microsoft, nhưng có đường dẫn lạ, không phải chính thức của Microsoft.

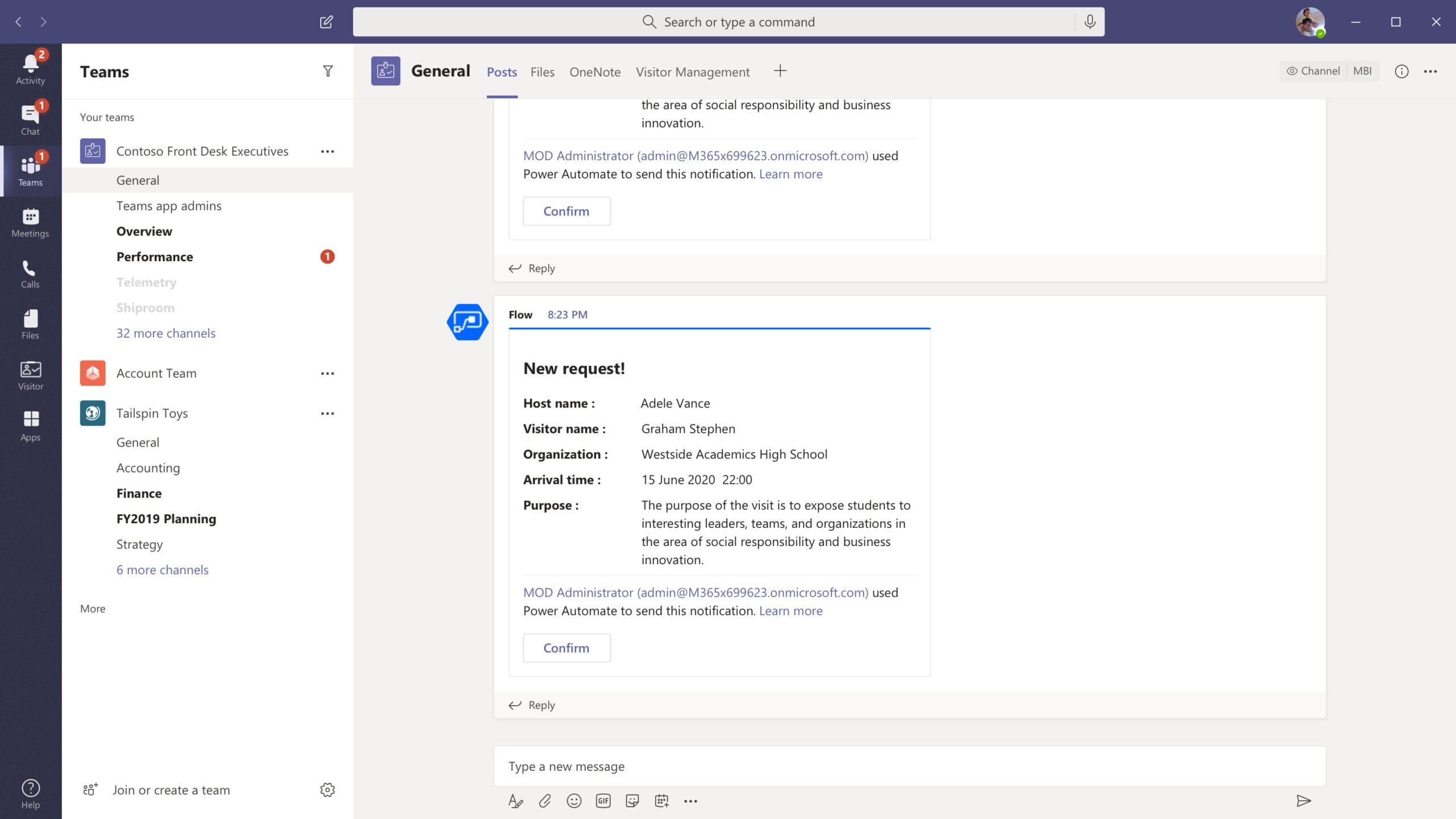

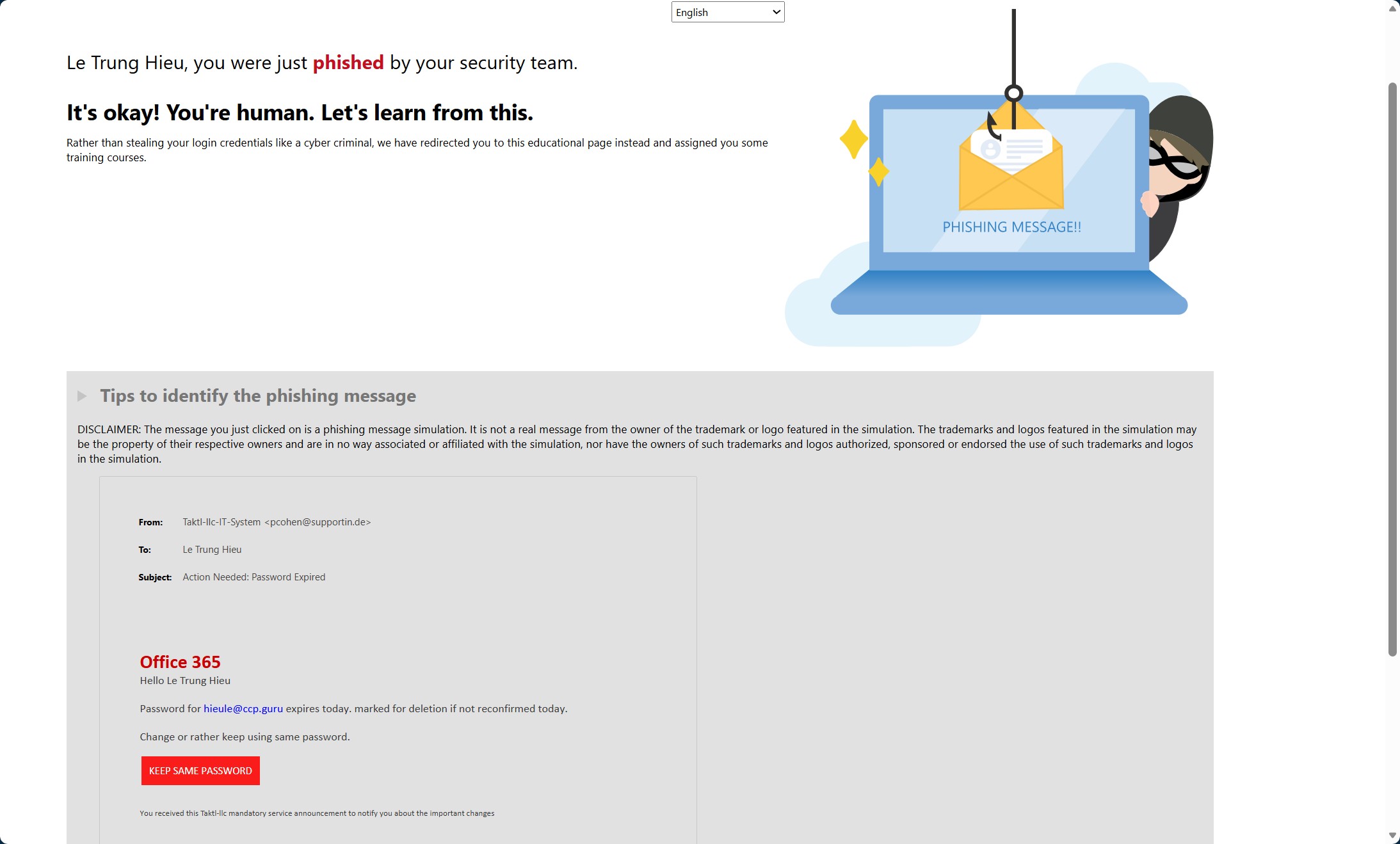

Khi người dùng đăng nhập bằng tài khoản Microsoft vào sẽ nhận được thông báo đã bị tấn công bởi đội ngũ bảo mật tổ chức.

Người dùng cũng sẽ nhận được email thông báo về đào tạo