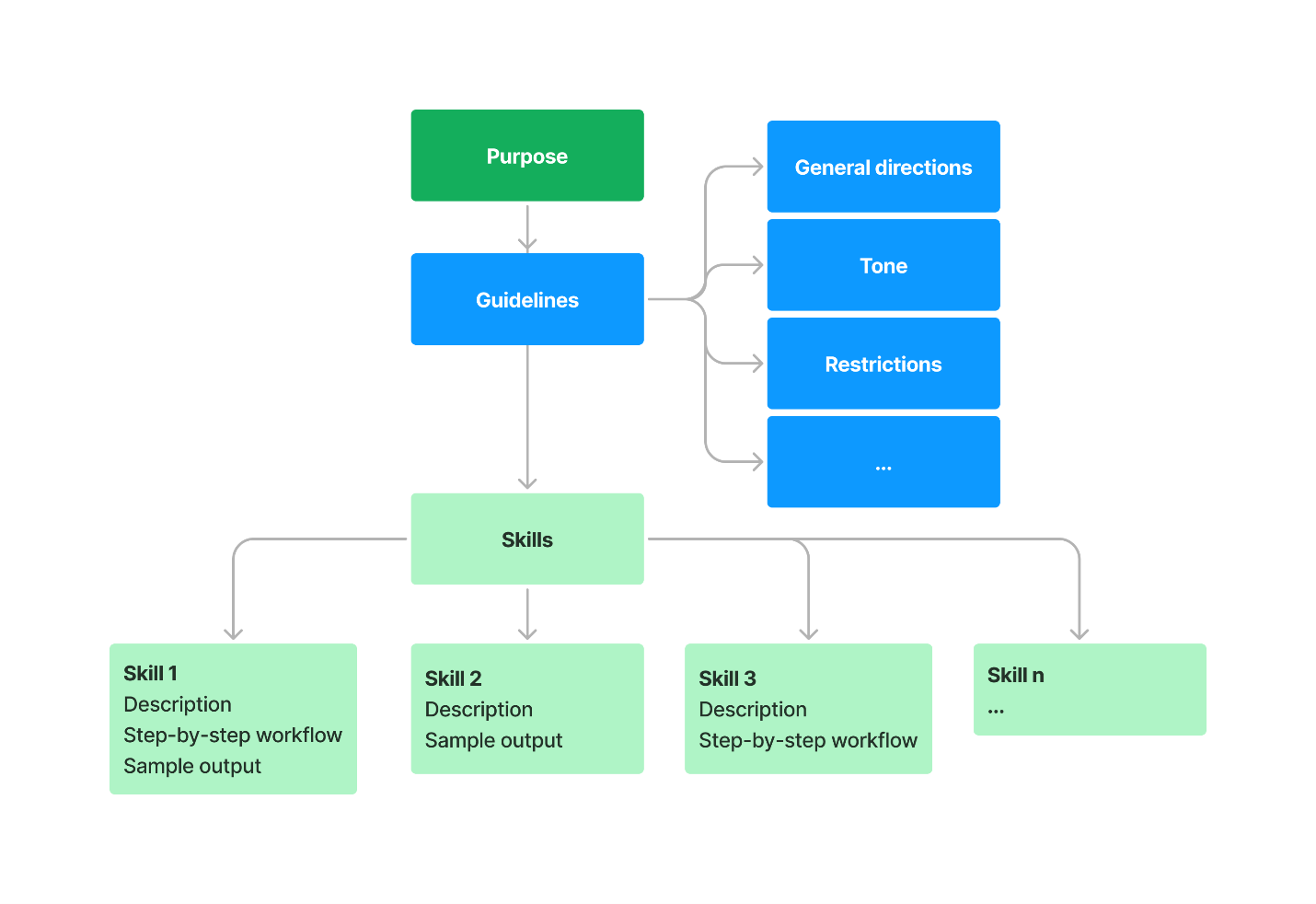

1. Giới thiệu: Tầm quan trọng của việc chuẩn bị trước khi “Xung trận”

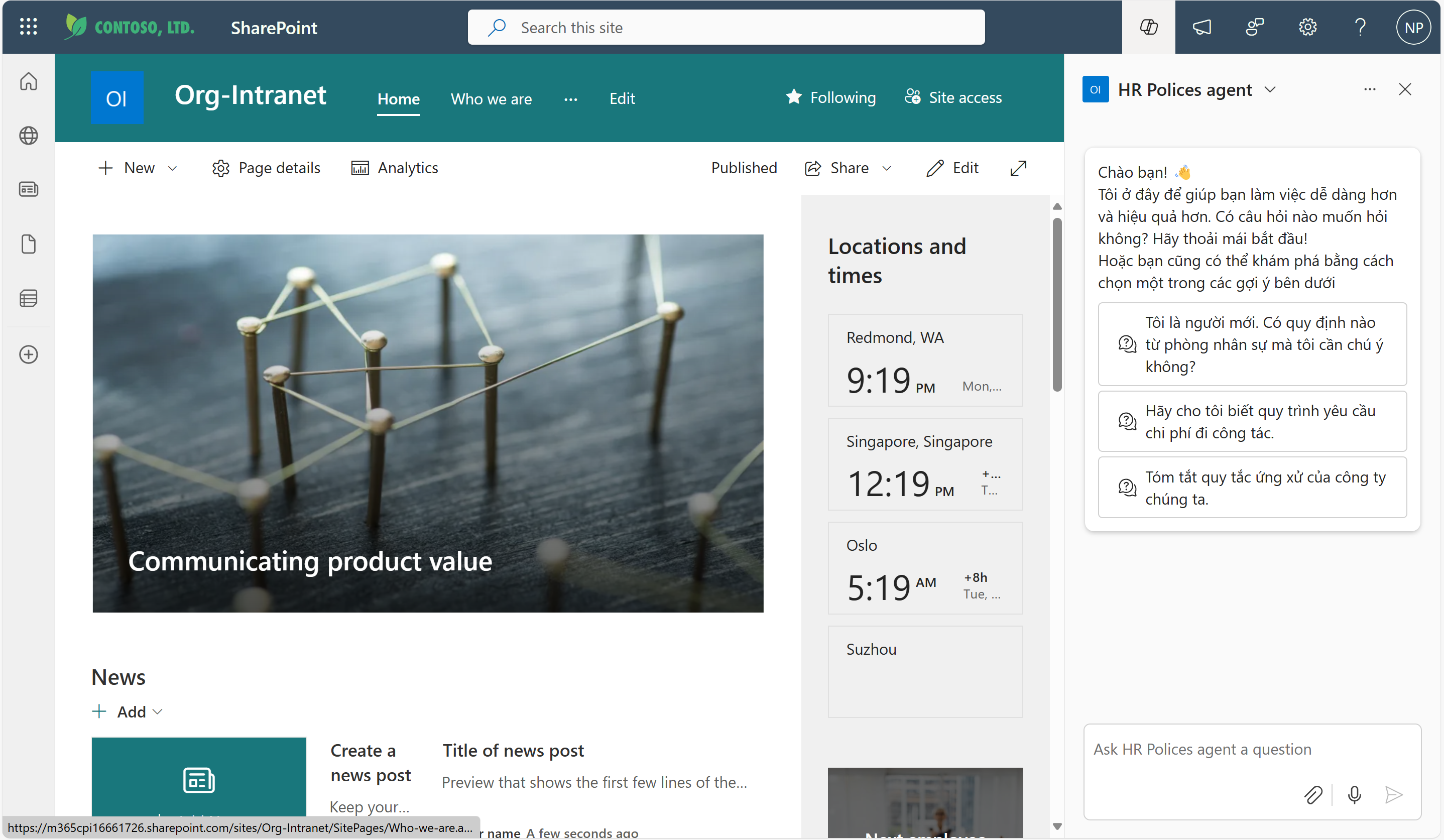

Trong hệ sinh thái bảo mật hiện đại, Microsoft Defender for Identity (MDI) đóng vai trò là “người gác cổng” nhạy bén, giám sát các hành vi xâm nhập vào hạ tầng danh tính cốt lõi. Tuy nhiên, việc triển khai một giải pháp bảo mật mạnh mẽ là chưa đủ; doanh nghiệp cần thực hiện các cuộc kiểm thử bảo mật tấn công (Offensive Security Testing) để xác nhận khả năng phòng thủ thực tế. Đáng tiếc là nhiều dự án kiểm thử thất bại hoặc đưa ra kết quả sai lệch không phải do công cụ yếu kém, mà do sự thiếu chuẩn bị kỹ lưỡng về mặt hạ tầng và cấu hình.

Phân tích “So What?”: Một quy trình kiểm thử được thực hiện vội vàng, thiếu chuẩn bị sẽ tạo ra những “lỗ hổng niềm tin”. Nếu hệ thống không cảnh báo do lỗi cấu hình thay vì do hacker không xâm nhập được, doanh nghiệp sẽ lầm tưởng mình đang an toàn (False Negative). Sự chuẩn bị kỹ thuật chu đáo không chỉ là bước đệm cho một bài test thành công, mà còn là nền tảng để xây dựng khả năng phản ứng thực tế trước các cuộc tấn công tinh vi.

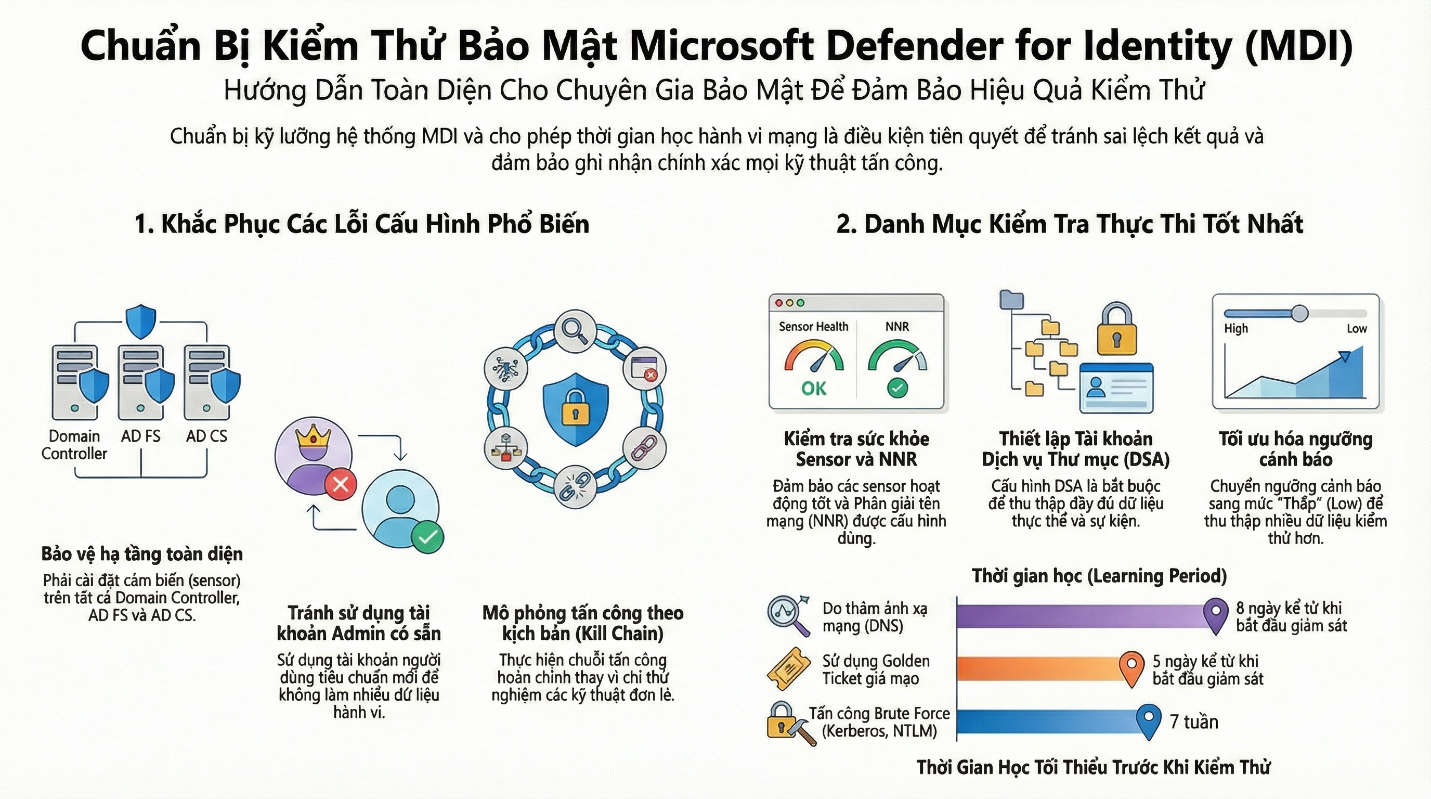

Dưới đây là những sai lầm phổ biến nhất và các bước chuẩn bị chiến lược để đảm bảo bài kiểm thử MDI của bạn phản ánh đúng năng lực phòng thủ của tổ chức.

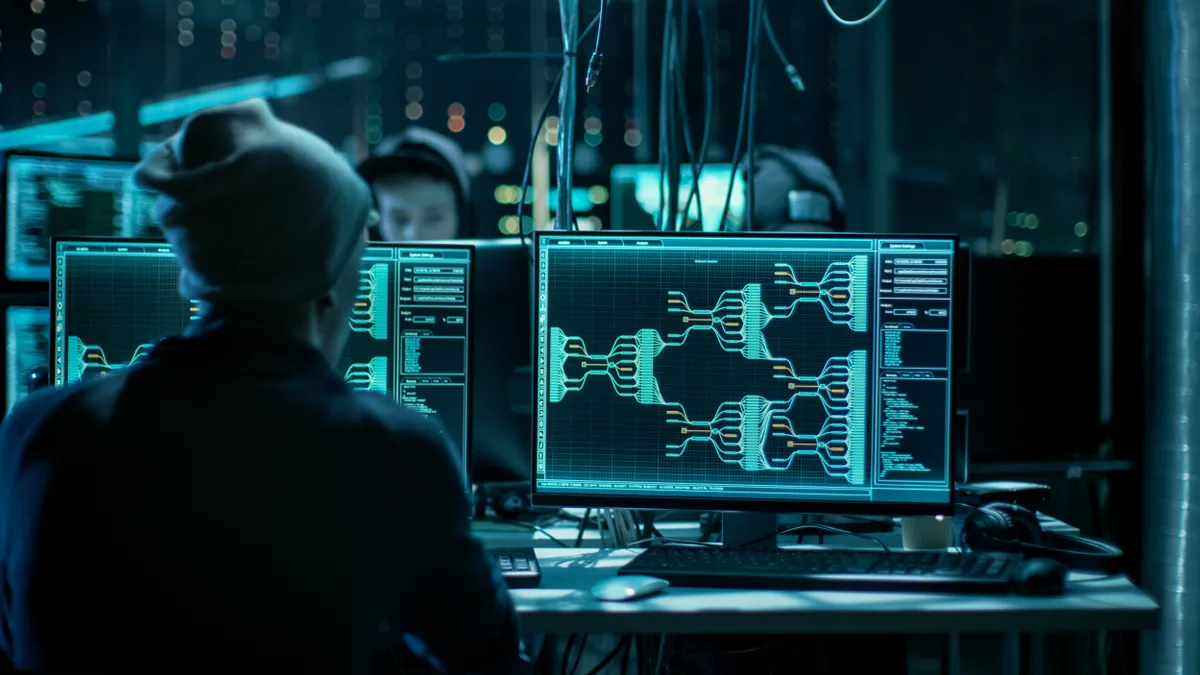

2. Phân tích các rào cản phổ biến: Tại sao kết quả kiểm thử không như mong đợi?

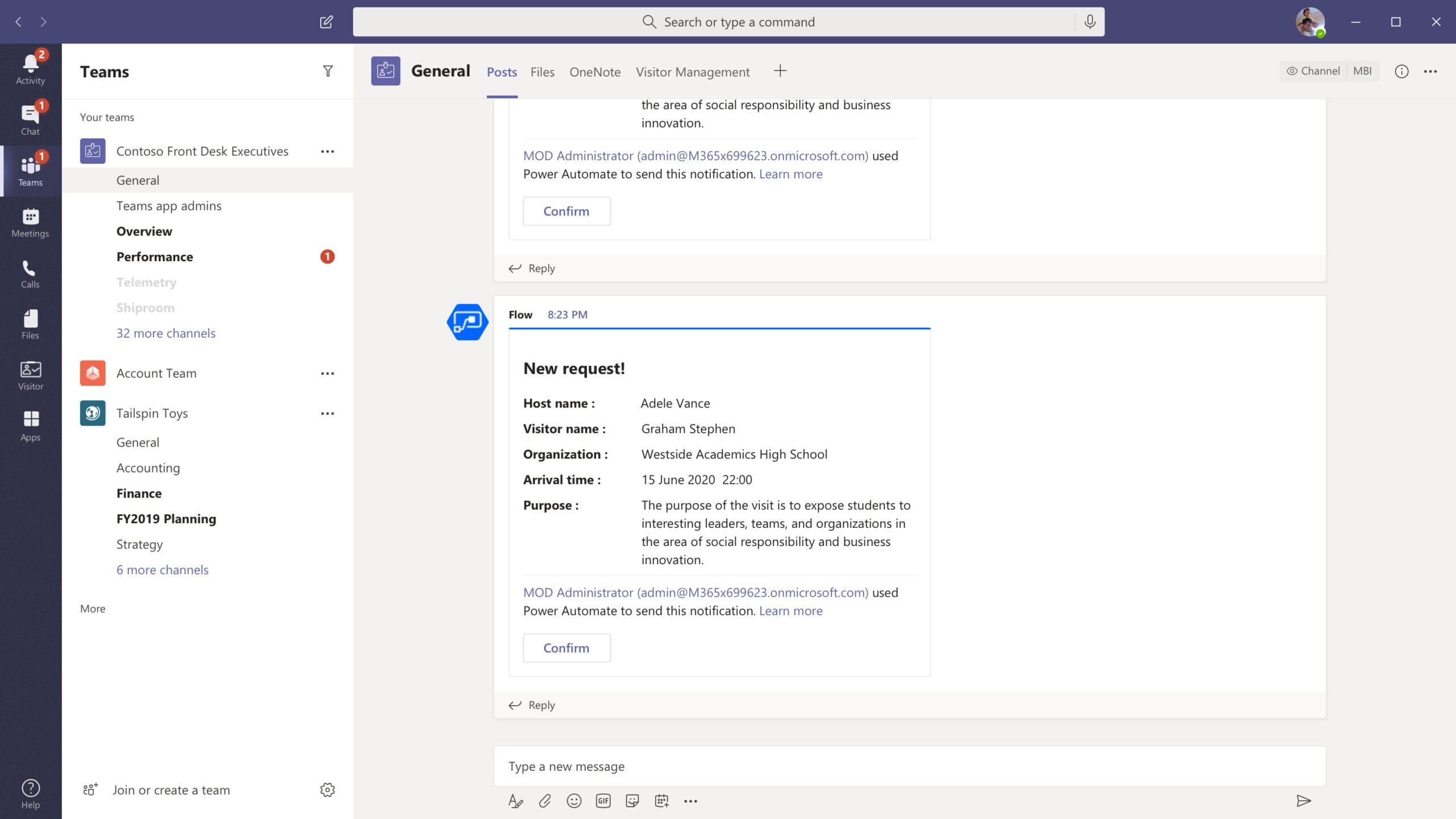

Trước khi bắt đầu bất kỳ kịch bản tấn công giả lập nào, việc nhận diện các lỗi cấu hình và hạ tầng là tối quan trọng. Nếu nền móng không vững, các cảm biến MDI sẽ không thể thu thập đủ tín hiệu để phân tích “câu chuyện tấn công”.

| Nhóm Vấn Đề | Chi Tiết Lỗi Cụ Thể | Hệ Quả & Tác Động |

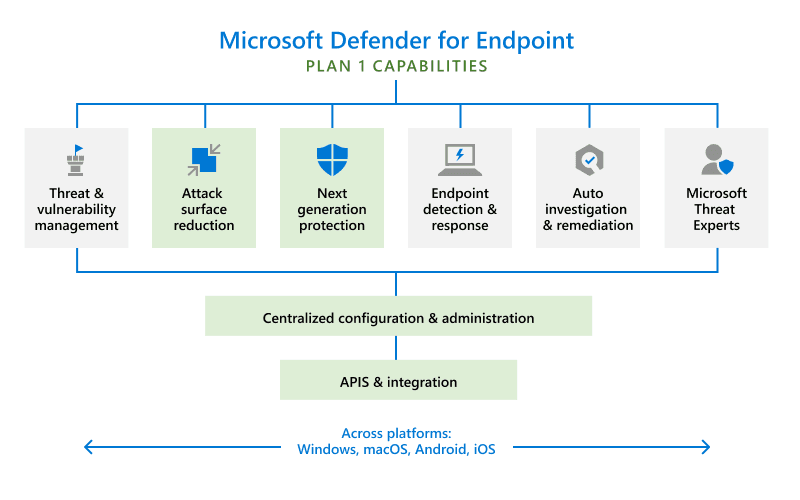

| Hạ tầng (Infrastructure) | Thiếu cảm biến: Không cài trên một số DC hoặc thiếu Microsoft Defender for Endpoint (MDE). | Tạo ra các điểm mù; thiếu khả năng quan sát các hoạt động trên máy trạm mà tín hiệu danh tính đơn thuần không bao phủ được. |

| Độ chính xác (Accuracy) | Tài khoản Admin sẵn có: Dùng tài khoản có lịch sử quản trị để test. Thiếu thời gian học: Hệ thống chưa xây dựng xong Baseline. | MDI học các hành vi quản trị là “bình thường”, dẫn đến việc bỏ lỡ các cảnh báo do nhầm lẫn giữa tấn công và vận hành. |

| Cấu hình (Configuration) | Lỗi VMware: Cảm biến chạy trên VM không tương thích. Lỗi NNR: Network Name Resolution không hoạt động. Công cụ không tương thích: Pentest tools trả kết quả sai. | VMware: Gây mất tín hiệu do rớt gói tin hoặc sai lệch thời gian. NNR: Chỉ nhận được IP-only alerts, vô giá trị cho việc điều tra danh tính thực thể. |

| Chiến thuật (Tactical) | Mô phỏng đứt đoạn: Chỉ kiểm thử các kỹ thuật TTPs đơn lẻ thay vì toàn bộ Kill Chain. | Phá vỡ “Attack Story”. MDI tối ưu để phát hiện một chuỗi tấn công hoàn chỉnh; test rời rạc sẽ làm giảm tỷ lệ phát hiện. |

Phân tích “So What?”: Việc sử dụng tài khoản có hành vi quản trị định sẵn sẽ trực tiếp làm “mù” hệ thống học máy. Khi đó, các kỹ thuật leo thang đặc quyền hay di chuyển ngang (Lateral Movement) sẽ bị hệ thống hiểu nhầm là hoạt động nghiệp vụ thông thường. Để bài test có giá trị, tester phải sử dụng các tài khoản tiêu chuẩn không có lịch sử quản trị trước đó.

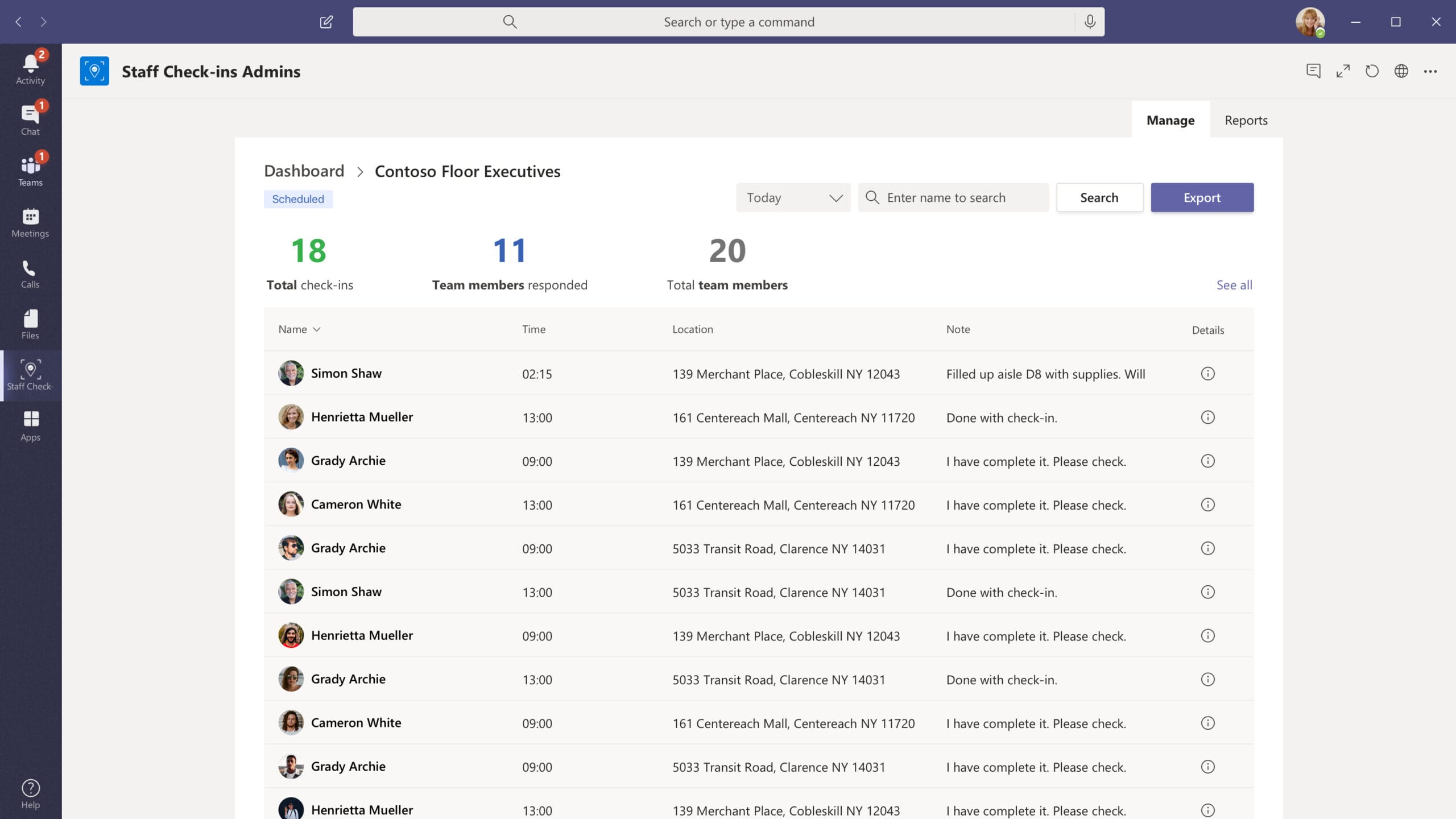

3. Danh sách kiểm tra (Checklist) vàng cho quản trị viên và tester

Mục tiêu của danh sách kiểm tra này là đảm bảo mọi “điểm mù” kỹ thuật được xử lý triệt để, tạo điều kiện cho MDI phát huy tối đa sức mạnh tầm soát.

| Hạng mục kiểm tra | Mô tả hành động | Giá trị mang lại (Tại sao cần làm?) |

| Phủ sóng cảm biến toàn diện | Triển khai cảm biến trên tất cả DC, AD FS, AD CS và Microsoft Entra Connect servers. | Đảm bảo thu thập đầy đủ tín hiệu từ mọi điểm chạm danh tính trọng yếu để tránh bỏ lỡ các tín hiệu tấn công ban đầu. |

| Kiểm tra sức khỏe cảm biến | Rà soát và xử lý triệt để các Health Alerts trong bảng điều khiển MDI. | Một cảm biến không khỏe mạnh sẽ gây đứt gãy dòng dữ liệu, dẫn đến việc mất dấu vết khi hacker thực hiện các bước trong Kill Chain. |

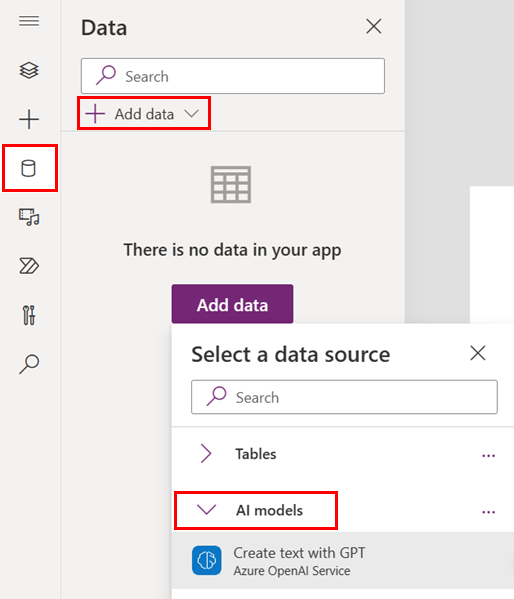

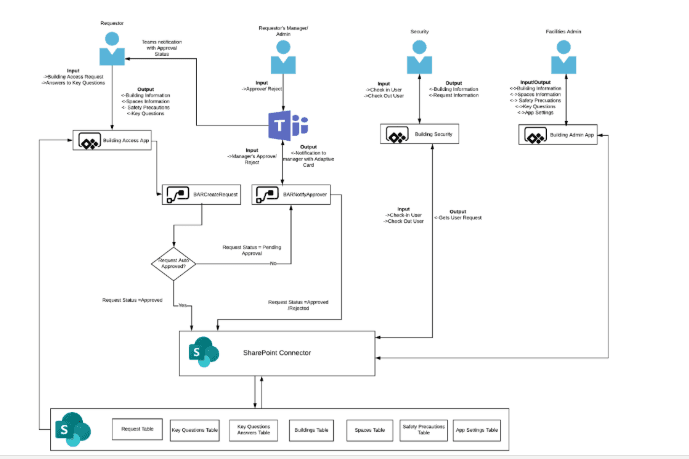

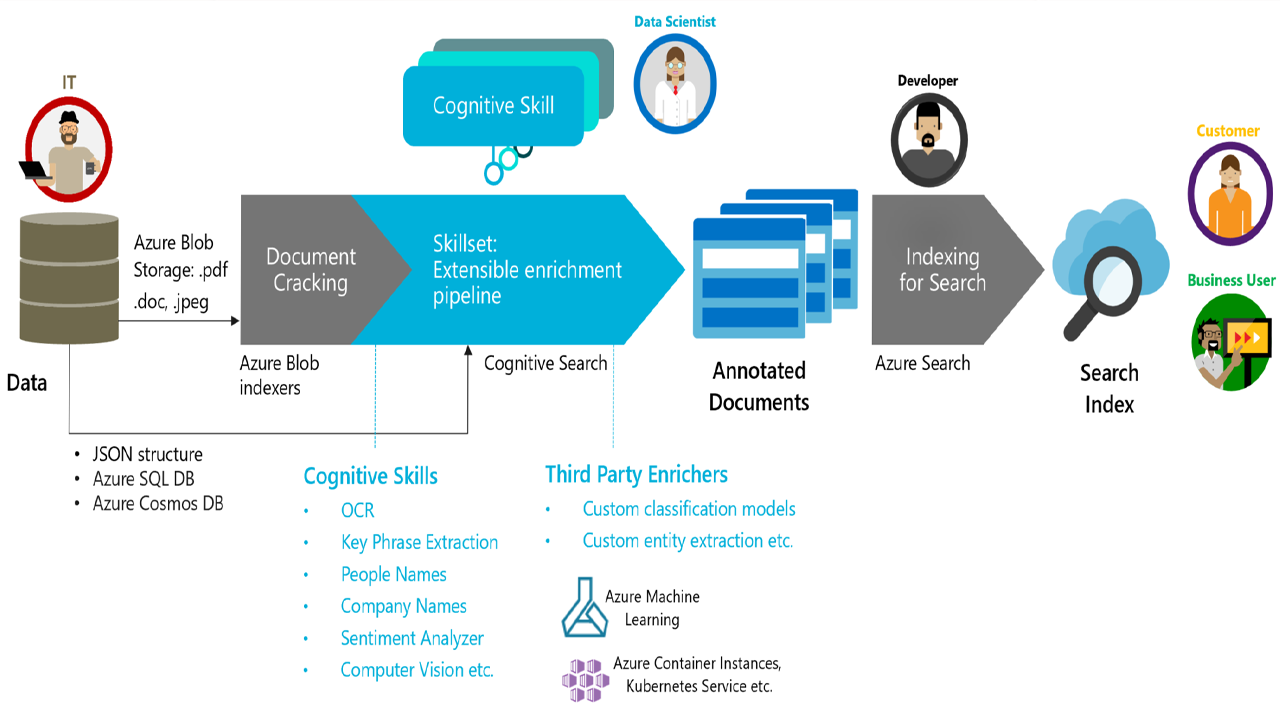

| Tích hợp Microsoft XDR | Kết nối MDI vào hệ sinh thái Microsoft Defender XDR. | Chuyển đổi từ các cảnh báo danh tính rời rạc sang một “Attack Story” hoàn chỉnh, xâu chuỗi hành vi từ Endpoint đến Identity. |

| Cấu hình Event Collection | Thiết lập Windows Event Collection (WEC) tối ưu cho DC, AD FS, AD CS và Entra Connect. | Cung cấp dữ liệu thô và ETW cần thiết để MDI phân tích các kỹ thuật tấn công tinh vi nhắm vào hạ tầng AD. |

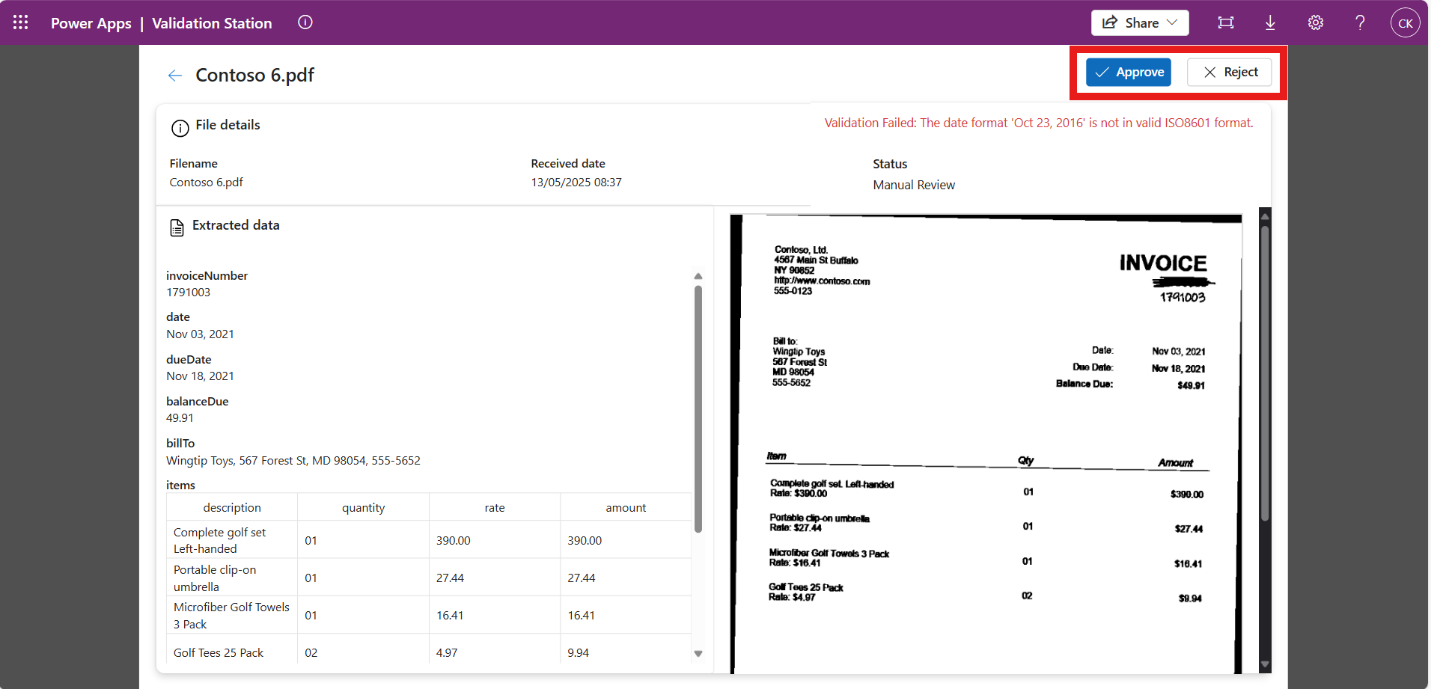

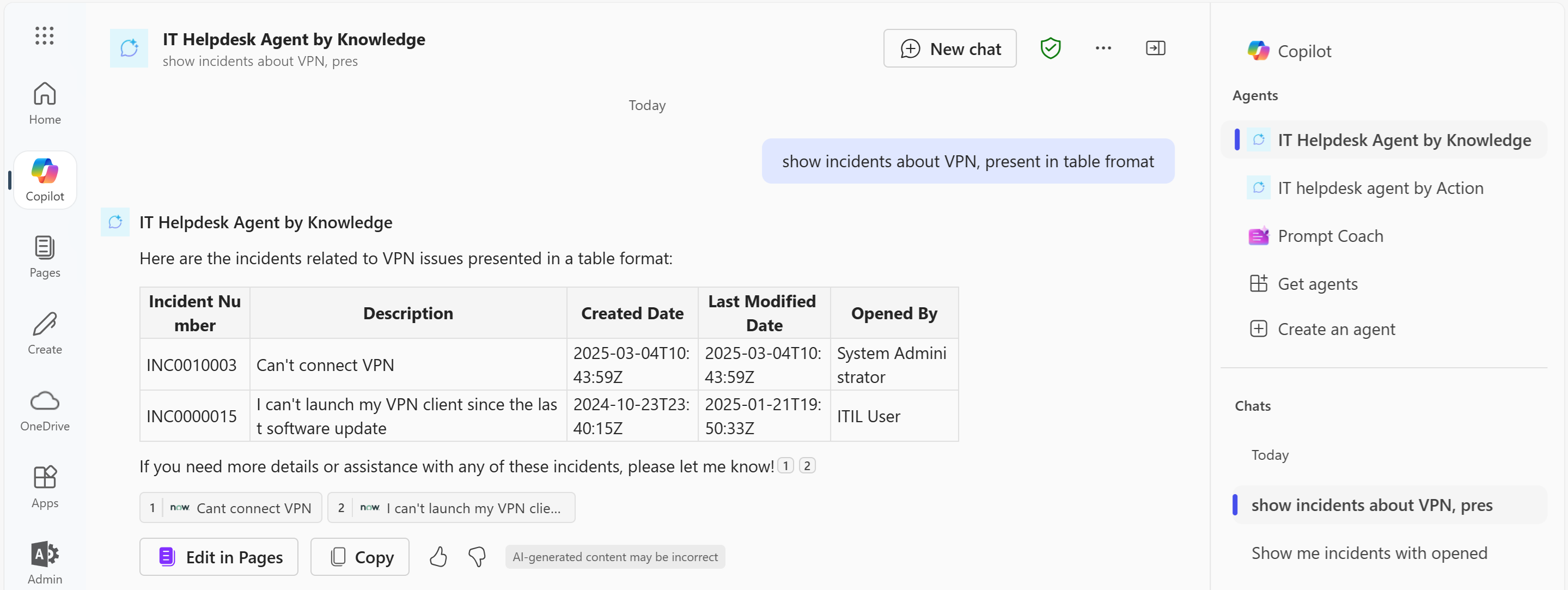

| Định danh thực thể (NNR) | Cấu hình Network Name Resolution (NNR) chính xác. | Nếu không có NNR, SOC sẽ bị ngập trong các địa chỉ IP vô danh. NNR giúp ánh xạ IP thành hostname và người dùng cụ thể, giúp phản ứng nhanh hơn. |

| Identity Bridge (DSA) | Cấu hình Directory Service Account (DSA) với đầy đủ quyền hạn. | Cho phép MDI truy cập container DeletedObjects, thực hiện ánh xạ Domain/Trust và truy vấn LDAP xuyên Forest – những điểm mấu chốt để thấy toàn cảnh hạ tầng. |

Phân tích “So What?”: Sự khác biệt giữa một hệ thống MDI độc lập và một hệ thống được tích hợp XDR nằm ở khả năng kể chuyện. Thay vì chỉ báo cáo “Tài khoản A đăng nhập lạ”, XDR sẽ cho bạn thấy “Tài khoản A bị chiếm quyền từ Máy tính B qua lỗ hổng X, sau đó dùng quyền đó để tấn công DC”. Đây chính là giá trị chiến lược mà các nhà quản lý cần để ra quyết định ứng phó.

4. The Clock is Ticking: Tại sao bạn không thể hối thúc Học Máy (Machine Learning)?

Microsoft Defender for Identity không chỉ dựa trên các dấu hiệu (signatures) mà chủ yếu dựa trên hành vi. Do đó, thời gian là yếu tố tiên quyết. Việc thực hiện kiểm thử quá sớm sẽ dẫn đến False Negative, đánh lừa đội ngũ bảo mật về năng lực thực tế của hệ thống.

Lộ trình thời gian và các ngưỡng học máy tối thiểu:

| Thời gian | Sự kiện | External ID | Yêu cầu giám sát |

| Ngày 5 | Suspected Golden Ticket usage | 2009 | Cần 5 ngày theo dõi Domain Controller |

| Ngày 8 | Network-mapping reconnaissance (DNS) | 2007 | Cần 8 ngày giám sát để nhận diện hành vi quét mạng |

| Tuần 1 | Suspected Brute Force attack | 2023 | Cần ít nhất 1 tuần để xây dựng baseline đăng nhập |

| Ngày 15 | Security principal reconnaissance (LDAP) | 2038 | Cần 15 ngày cho mỗi máy tính tính từ sự kiện đầu tiên |

| Tuần 4 | User and Group membership reconnaissance (SAMR) | 2021 | Cần 4 tuần để học hành vi truy vấn nhóm nhạy cảm |

| Tuần 4 | Suspicious additions to sensitive groups | 2024 | Cần 4 tuần giám sát các sự kiện thay đổi nhóm |

| Ngày 30 | Suspicious VPN connection | 2025 | Cần 30 ngày và ít nhất 5 kết nối VPN mỗi người dùng |

| Tháng 1 | Suspected over-pass-the-hash attack | 2008 | Cần tối thiểu 1 tháng để xác định loại mã hóa bất thường |

Phân tích “So What?”: Nếu Red Team thực hiện tấn công Golden Ticket vào ngày thứ 3 sau khi triển khai, MDI có thể sẽ im lặng. Đây không phải là lỗi của sản phẩm mà là do “thiếu dữ liệu đầu vào”. Việc hiểu rõ các mốc thời gian này giúp doanh nghiệp lập kế hoạch kiểm thử thực tế, tránh việc kết luận sai lệch về hiệu quả đầu tư.

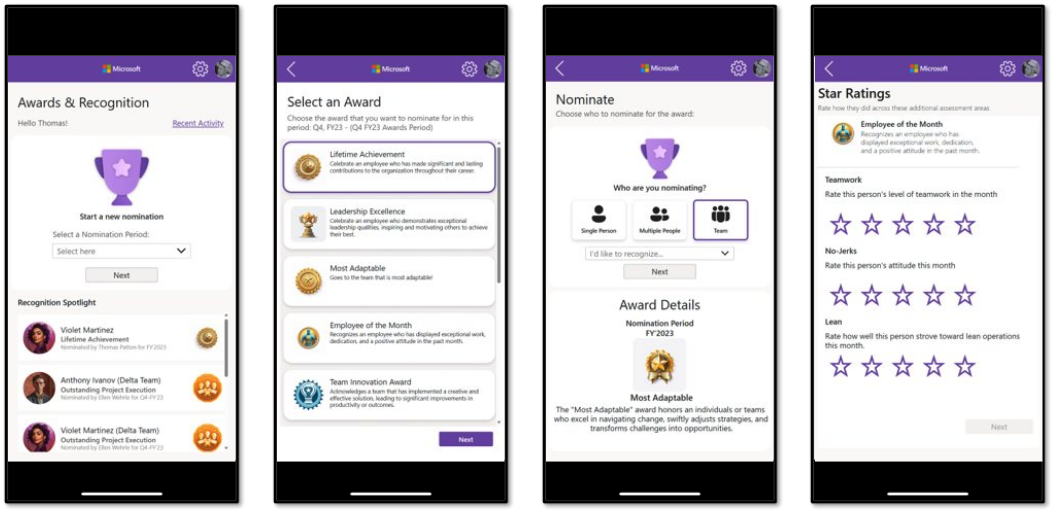

5. Tối ưu hóa độ nhạy: Cấu hình Threshold và Chế độ Test Mode

Trong môi trường Production, MDI thường ưu tiên sự yên tĩnh (Production Quietness) để tránh gây quá tải cho SOC bằng các cảnh báo sai (False Positives). Tuy nhiên, khi kiểm thử, chiến lược này cần được đảo ngược.

Chiến thuật sử dụng “Recommended Test Mode”: Khi kích hoạt chế độ này, tất cả ngưỡng cảnh báo sẽ được hạ xuống mức Low.

- Tăng cường độ phủ: Ở mức Low, MDI sẽ cực kỳ nhạy bén, bắt được cả những hành vi nhỏ nhất mấp mé ngưỡng bất thường.

- Thu thập Telemetry: Điều này cực kỳ quan trọng trong môi trường Lab hoặc môi trường mới, nơi dữ liệu lịch sử còn mỏng.

Phân tích “So What?”: Việc hạ thấp ngưỡng cảnh báo trong quá trình test giúp ngăn chặn Red Team giành “chiến thắng ảo” chỉ vì hệ thống phòng thủ đang được tinh chỉnh để tránh làm phiền người dùng. Nó cho phép tester quan sát được cách thức các TTPs bị phát hiện ở mức độ chi tiết nhất trước khi quyết định cấu hình ngưỡng phù hợp cho vận hành thực tế.

6. Kết luận và Lời khuyên chiến thuật

Kiểm thử bảo mật tấn công cho Microsoft Defender for Identity là một nghệ thuật cần sự kiên nhẫn và tuân thủ kỷ luật kỹ thuật. Một hệ thống không được chuẩn bị kỹ lưỡng sẽ chỉ mang lại những con số giả tạo và sự an tâm nguy hiểm.

Kế hoạch hành động (Action Plan):

- Phủ sóng tuyệt đối: Rà soát cảm biến trên 100% DC, AD FS, AD CS và Entra Connect.

- Làm sạch hạ tầng: Xử lý các lỗi sức khỏe cảm biến và cấu hình NNR/DSA để đảm bảo dòng dữ liệu thông suốt.

- Kỷ luật thời gian: Lập lịch kiểm thử dựa trên các mốc học máy (5 ngày, 8 ngày, 30 ngày) tương ứng với từng loại External ID.

- Kích hoạt Test Mode: Luôn hạ ngưỡng cảnh báo xuống Low trong quá trình Pentest để tối đa hóa khả năng thu thập dữ liệu.

- Cải thiện tư thế: Thường xuyên kiểm tra Identity-related Secure Score để xử lý các lỗ hổng cấu hình danh tính trước khi tester tìm ra chúng.

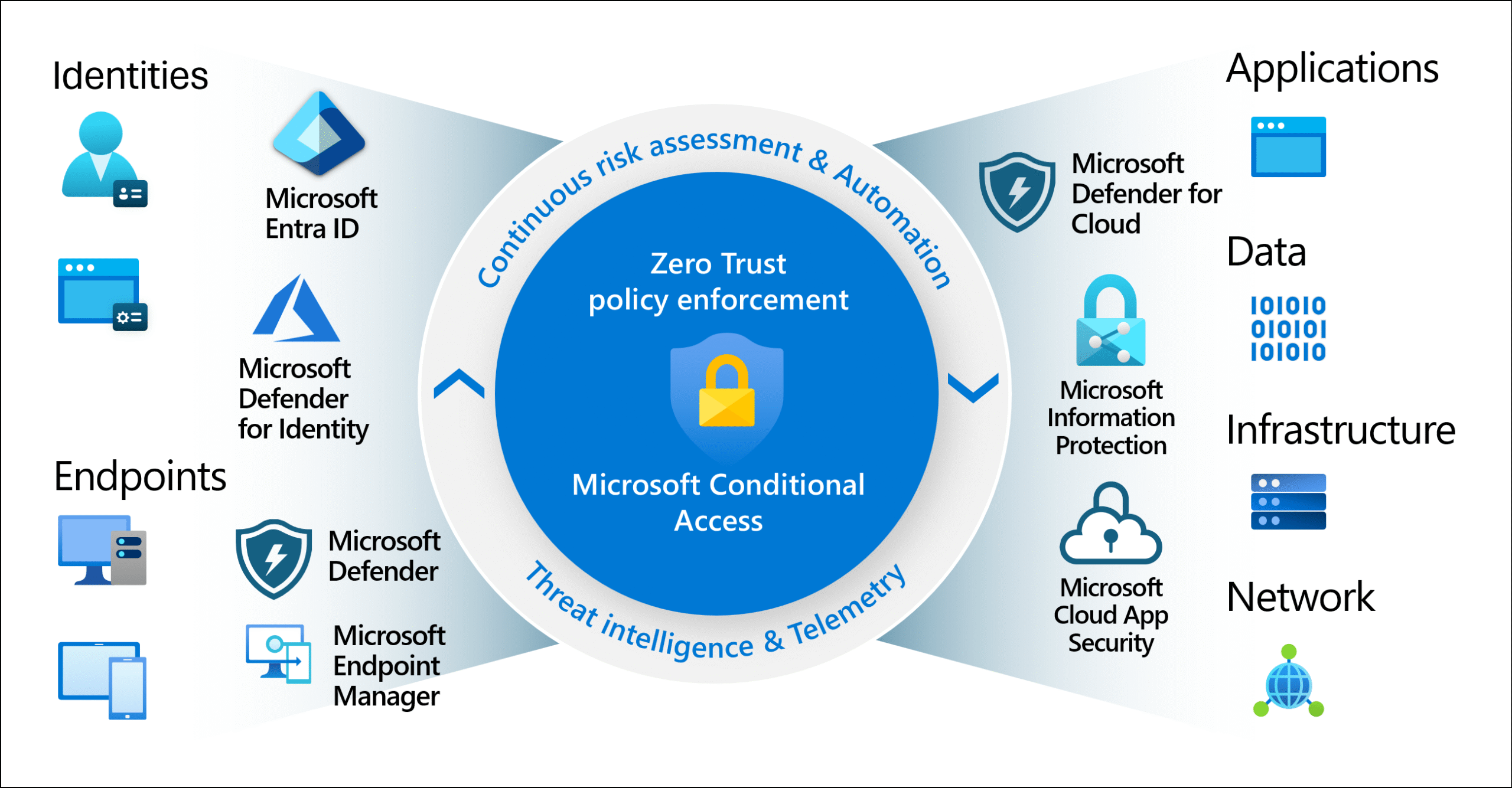

Bảo vệ danh tính là lớp telemetry quan trọng nhất trong trụ cột “Verify Explicitly” của chiến lược Zero Trust. Hãy đảm bảo rằng khi cuộc tấn công thực sự xảy ra, Microsoft Defender for Identity của bạn không chỉ đang hoạt động, mà đang hoạt động ở trạng thái tối ưu nhất.