1. Thiết Lập Tư Duy: Tầm Quan Trọng Của Vận Hành Liên Tục

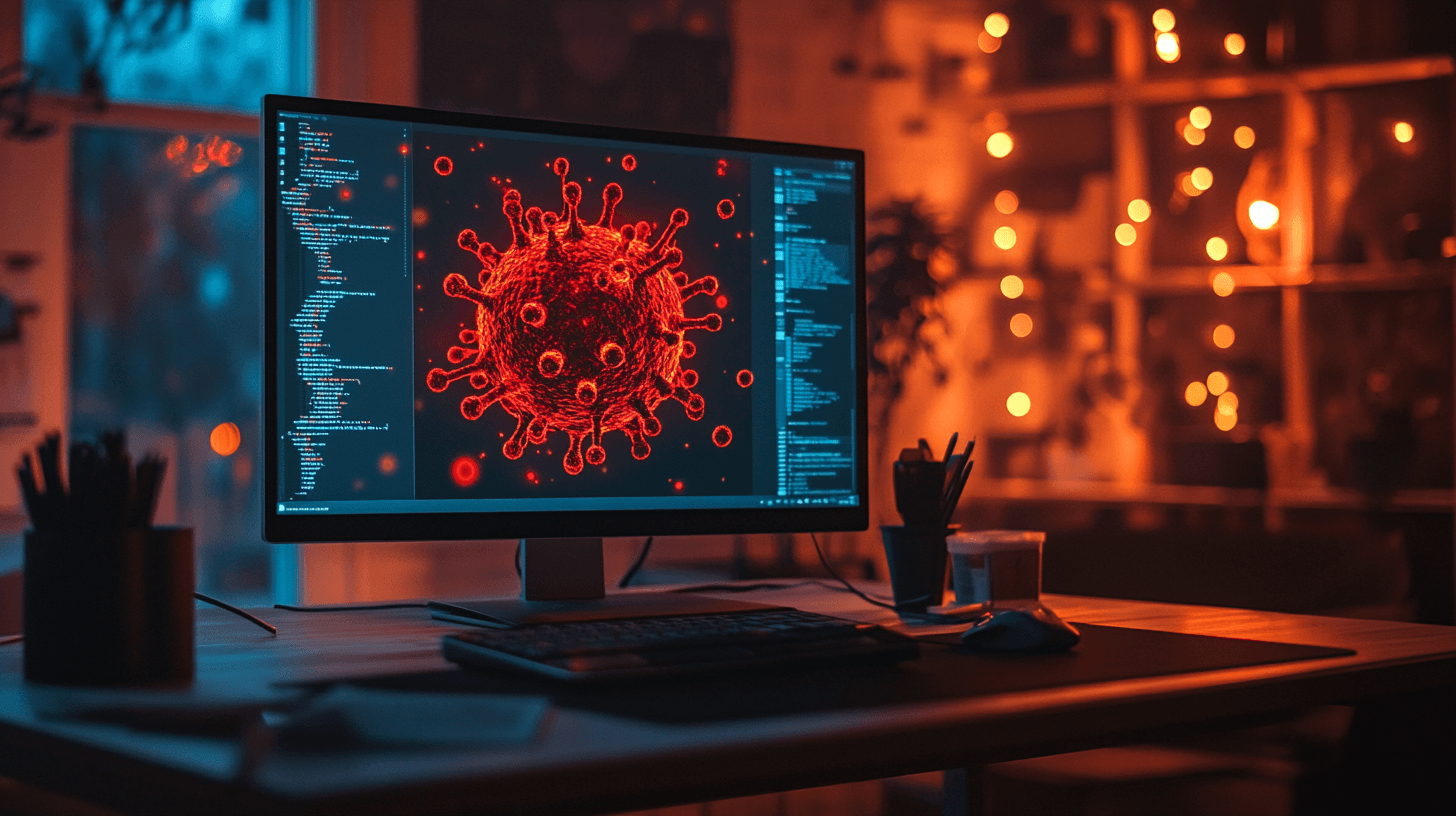

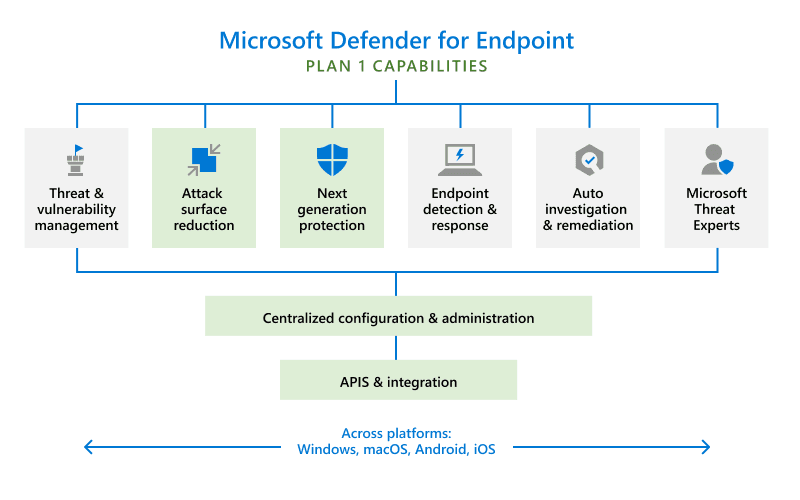

Trong vai trò cố vấn chiến lược, tôi khẳng định rằng việc sở hữu giấy phép Microsoft Defender for Endpoint (MDE) mới chỉ là điểm bắt đầu của cuộc đua. Giá trị thực sự của một hệ thống phòng thủ không nằm ở công nghệ cốt lõi, mà nằm ở tính kỷ luật của quy trình vận hành an ninh (SecOps). Triển khai kỹ thuật là nền móng, nhưng vận hành liên tục mới là chìa khóa để bảo vệ tài sản số trước những cuộc tấn công không ngừng nghỉ.

Phân tích “So What?”: Một quy trình vận hành chuẩn hóa giúp doanh nghiệp chuyển dịch từ trạng thái “phản ứng thụ động” sang “phòng vệ chủ động”. Điều này trực tiếp giảm thiểu rủi ro thiệt hại tài chính và tối ưu hóa tỷ suất đầu tư (ROI) bằng cách khai thác tối đa sức mạnh tự động hóa, giảm tải áp lực cho nhân sự SOC và rút ngắn thời gian phản hồi (MTTR).

Ba trụ cột vận hành: Con người – Quy trình – Công nghệ

- Con người: Phân định rõ trách nhiệm giữa đội ngũ SOC (Phản ứng) và Quản trị an ninh (Duy trì hệ thống).

- Quy trình: Thiết lập nhịp đập vận hành hàng ngày, hàng tuần và hàng tháng để đảm bảo không có lỗ hổng bị bỏ sót.

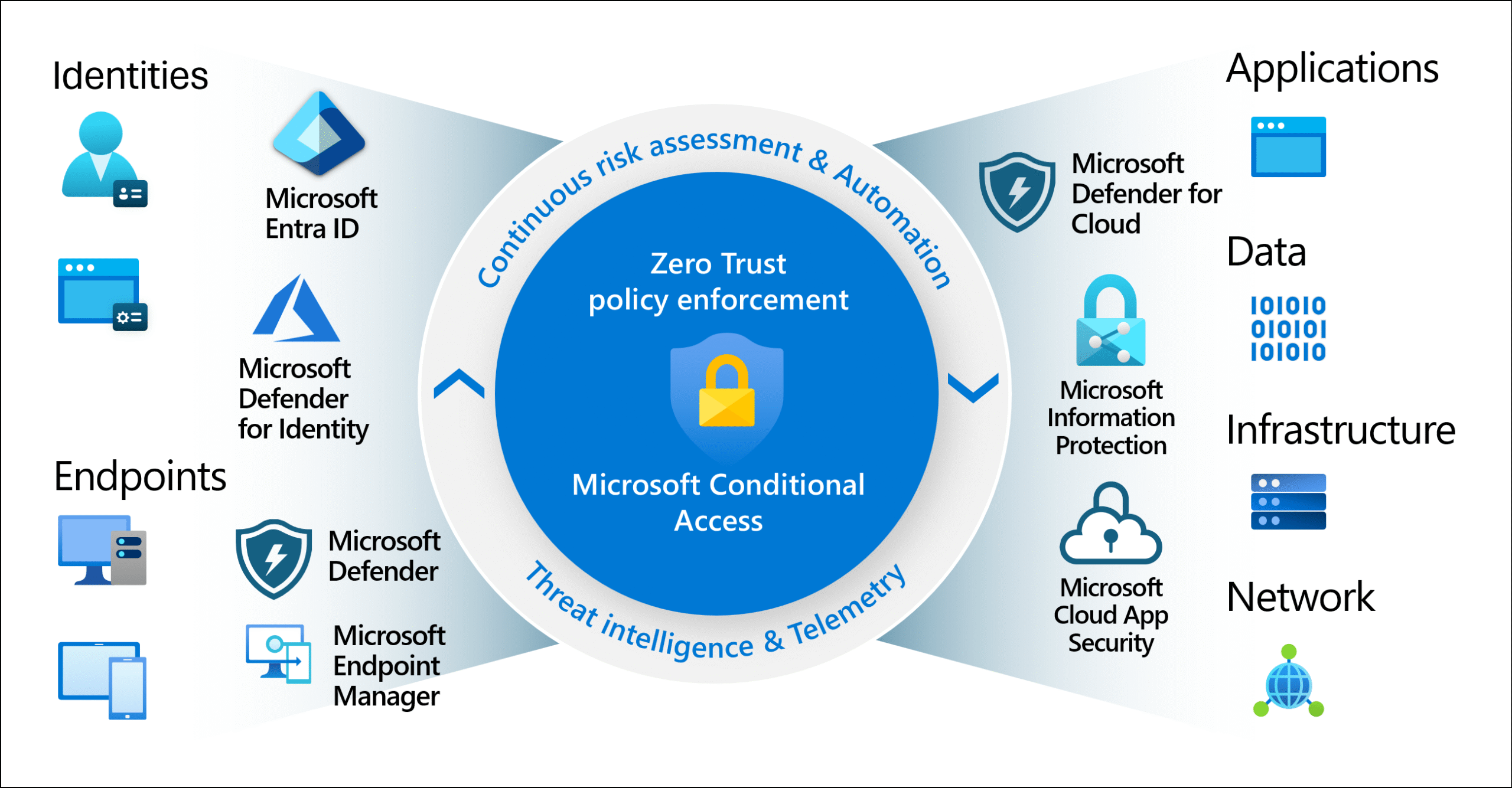

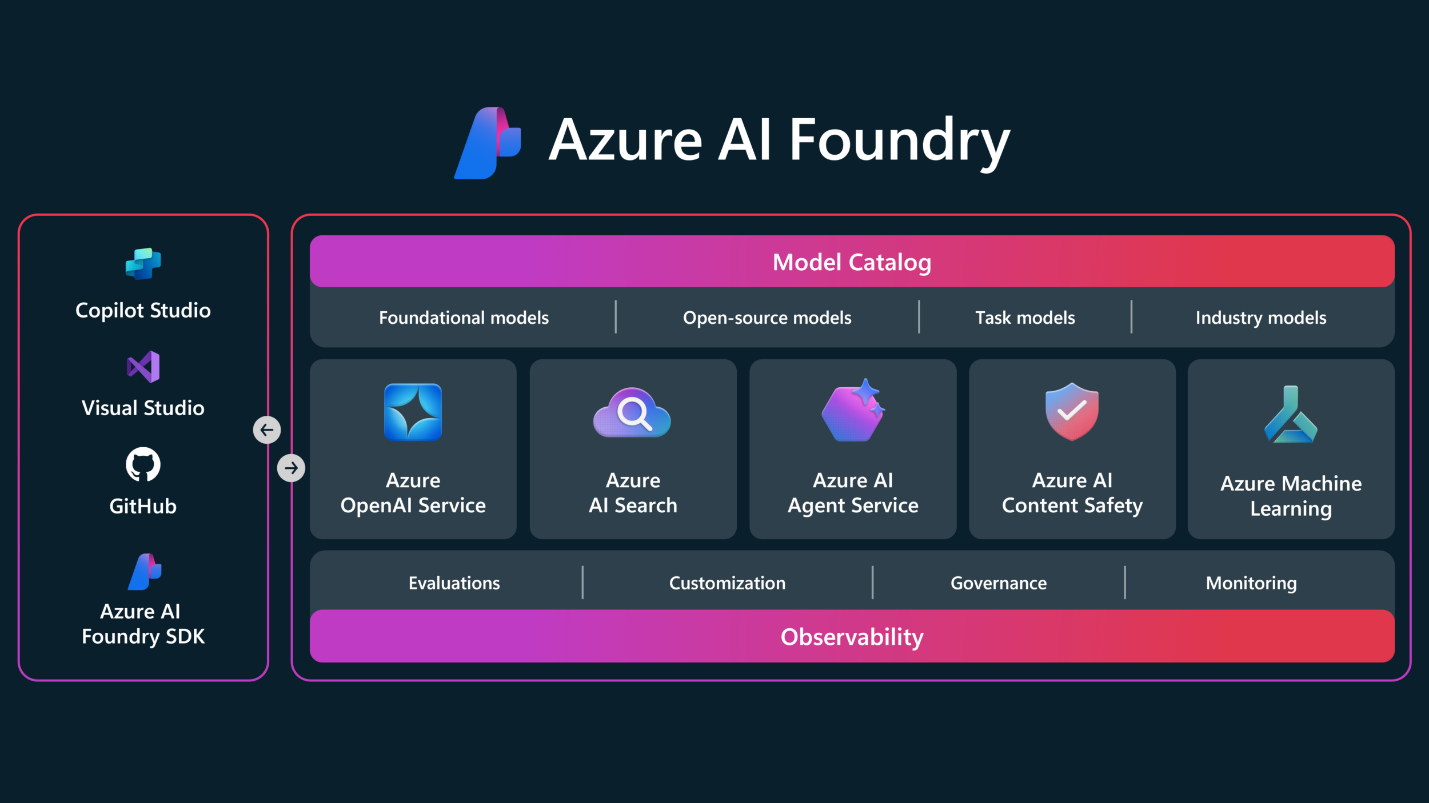

- Công nghệ: Tối ưu hóa cấu hình MDE và tích hợp sâu rộng vào hệ sinh thái XDR/SIEM.

2. Xây Dựng Nền Tảng: Các Điều Kiện Tiên Quyết Chiến Lược

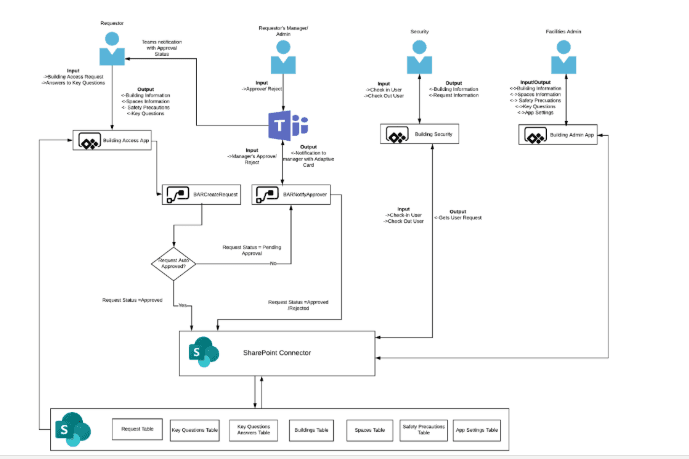

Để bộ máy vận hành hoạt động trơn tru, việc thiết lập các “tai mắt” kỹ thuật là bước bắt buộc. Các cấu hình này không đơn thuần là kỹ thuật, chúng là các điểm chạm chiến lược:

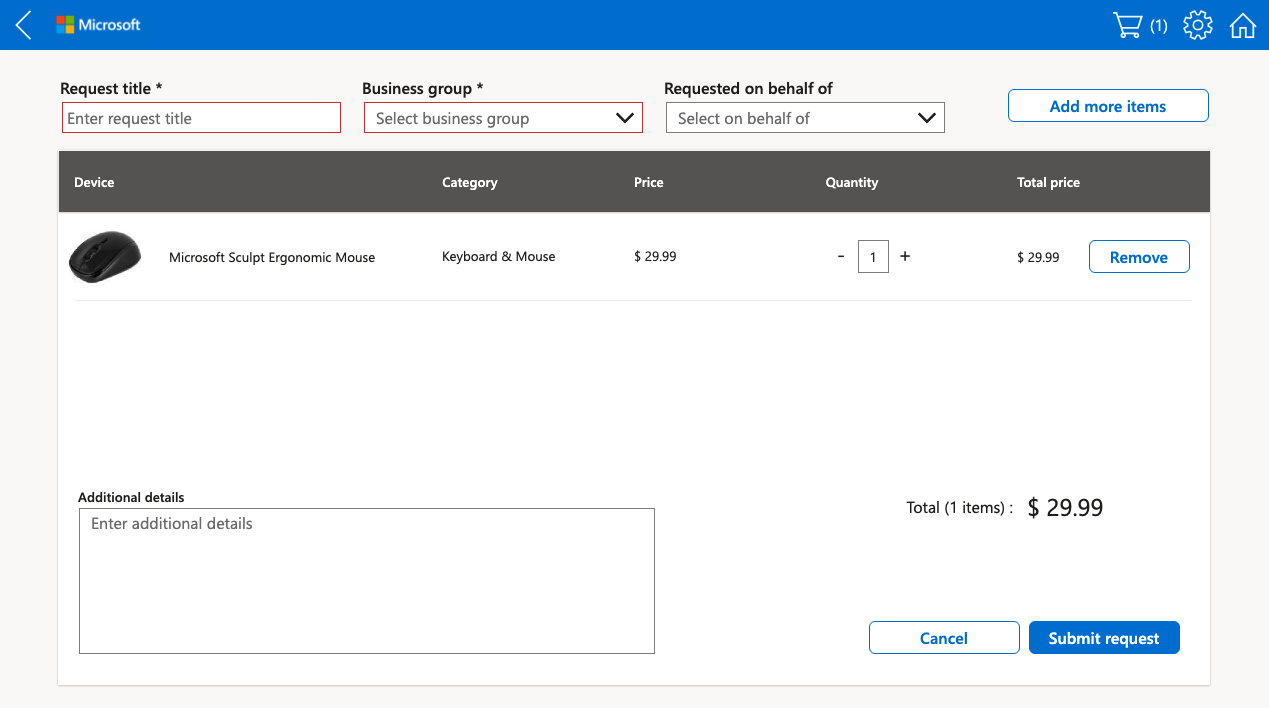

- Thiết lập quyền hạn & Device Management: Áp dụng nguyên tắc đặc quyền tối thiểu (Least Privilege).

- Thông báo XDR: Kích hoạt cảnh báo qua email để phản ứng tức thời với các sự cố nghiêm trọng.

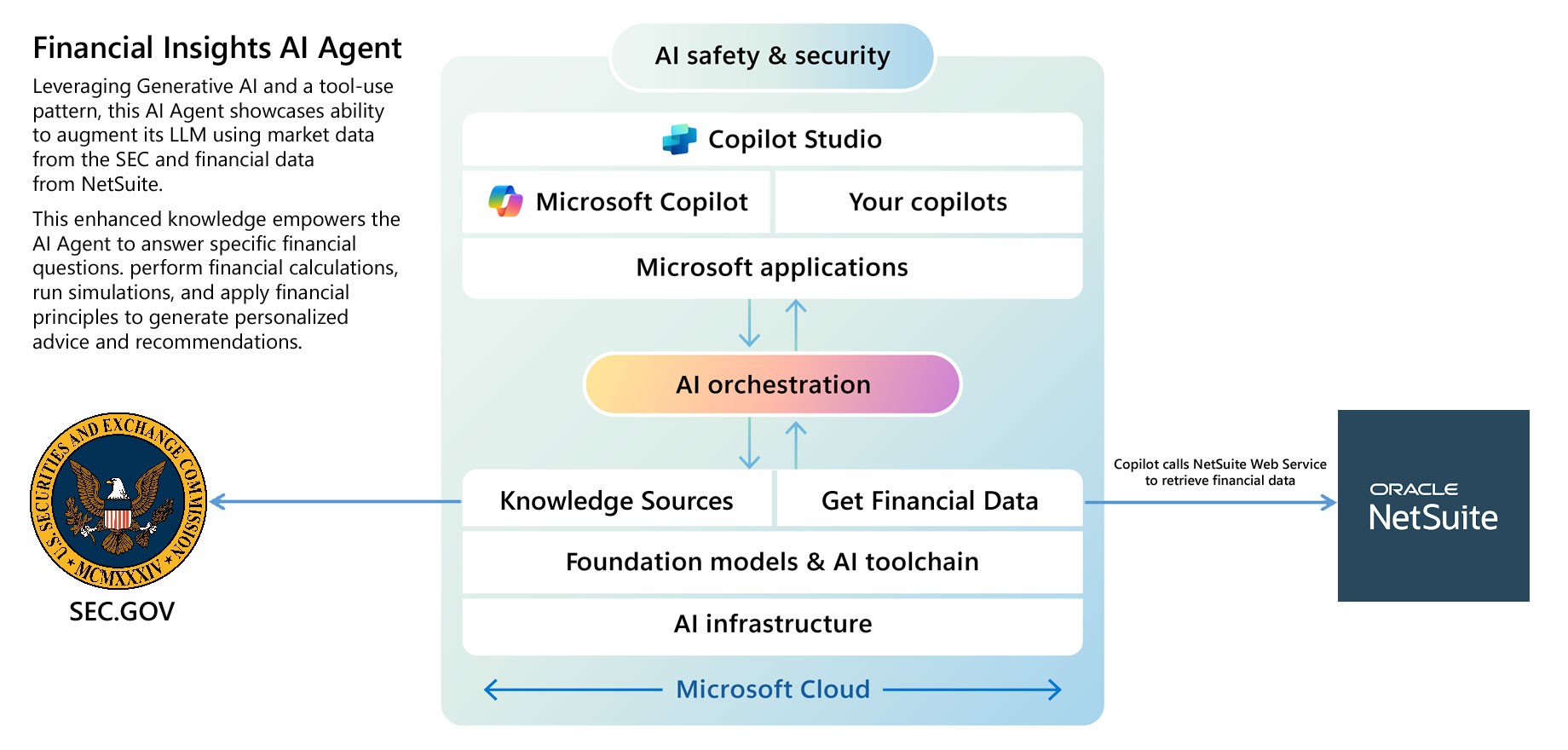

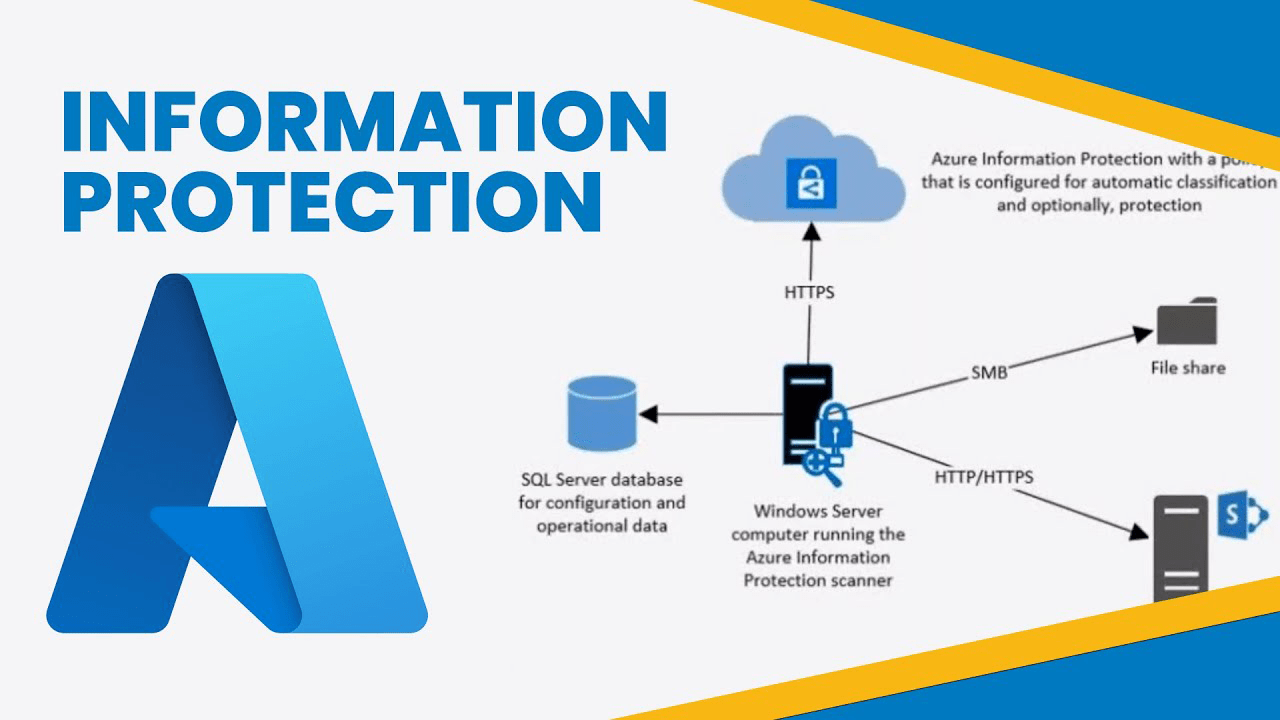

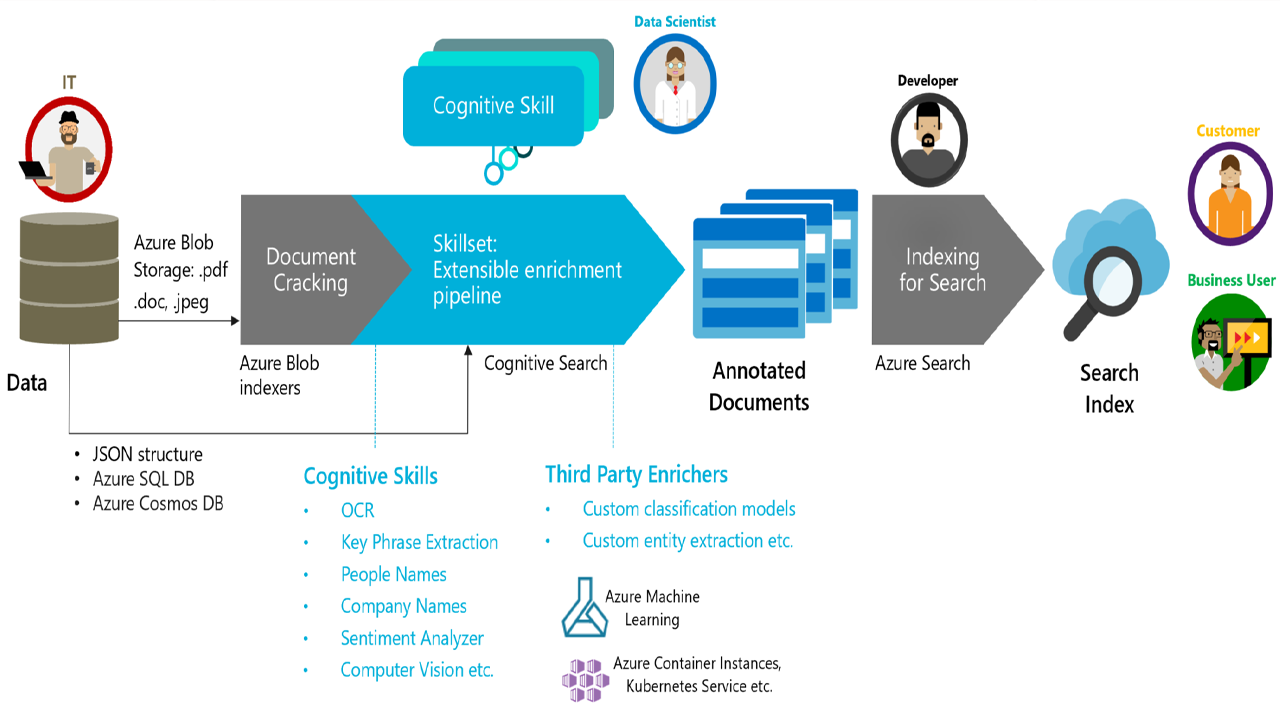

- Kết nối SIEM/Sentinel: Đồng bộ hóa dữ liệu với Microsoft Sentinel.

- Device Discovery: Kích hoạt khả năng phát hiện thiết bị trong mạng.

Phân tích “So What?”: Việc tích hợp Sentinel cho phép thực hiện tương quan dữ liệu đa miền (Cross-domain correlation) – yếu tố cốt lõi của XDR giúp kết nối một email độc hại với một tiến trình lạ trên Endpoint. Trong khi đó, Device Discovery là vũ khí chống lại các “điểm mù” từ thiết bị không được quản lý (IoT, BYOD), nơi thường là điểm khởi đầu của các cuộc tấn công ẩn mình.

| Thành phần cấu hình | Giá trị chiến lược mang lại cho doanh nghiệp |

| Tích hợp SIEM/Sentinel | Tập trung hóa dữ liệu, cung cấp cái nhìn toàn cảnh và hỗ trợ phản ứng tự động cấp độ cao. |

| Device Discovery | Loại bỏ điểm mù bằng cách định danh các thiết bị lạ/IoT chưa được bảo vệ trong mạng. |

| Thông báo XDR | Đảm bảo các sự cố quan trọng được chuyển thẳng đến người có trách nhiệm ngay lập tức. |

| Quản trị Quyền hạn | Ngăn chặn rủi ro nội bộ và đảm bảo tính tuân thủ trong quản lý an ninh. |

3. Nhịp Đập Hàng Ngày: Duy Trì Sự Cảnh Giác Tuyến Đầu

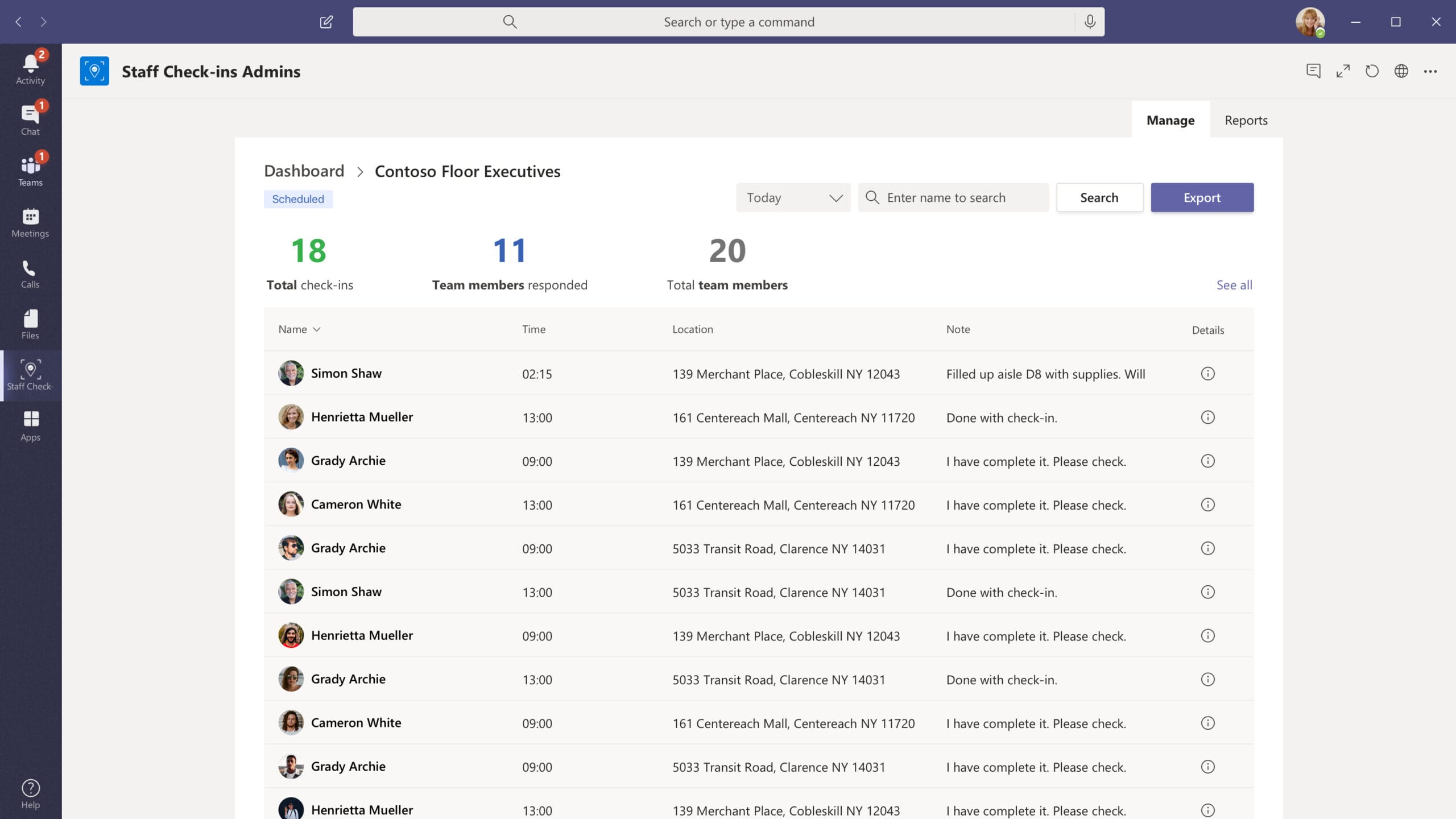

Vận hành hàng ngày phải được chia thành hai luồng công việc tách biệt để đảm bảo tính chuyên sâu và hiệu quả.

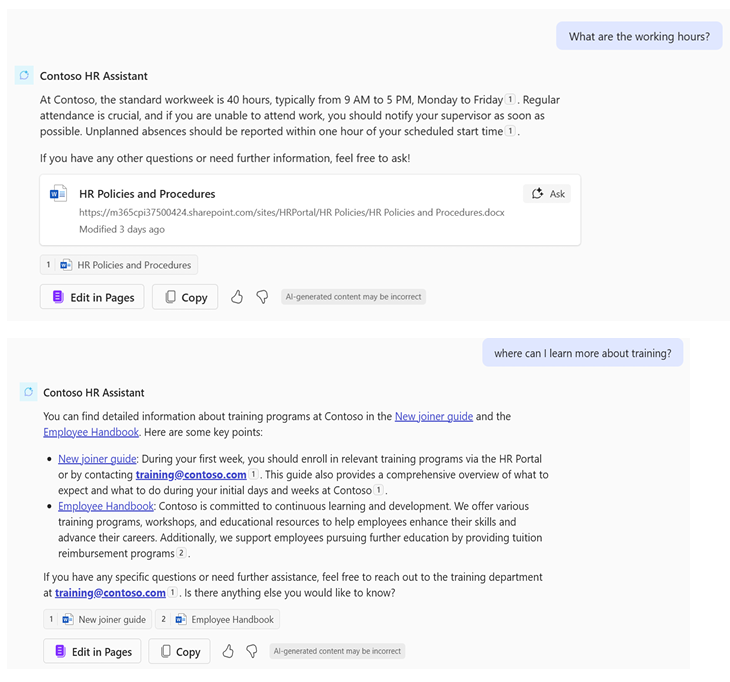

A. Đội ngũ Vận hành An ninh (SOC Team) – Trọng tâm Phản ứng

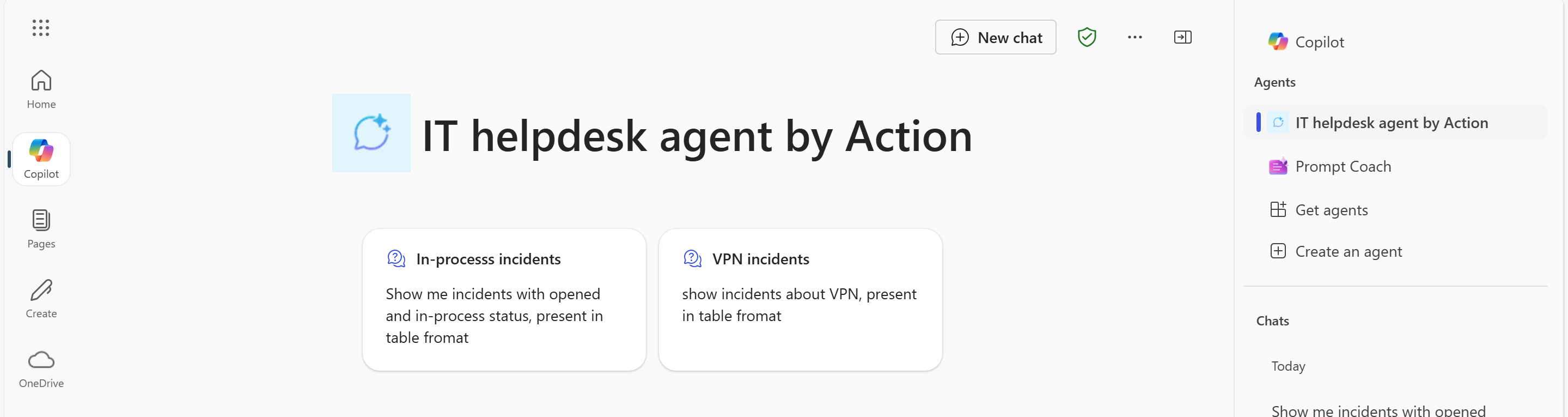

- Monitor Incident Queue: Tối quan trọng. Rà soát hàng đợi sự cố để xử lý các chỉ số xâm nhập (IOC) hoặc tấn công (IOA).

- Review Action Center: Kiểm tra các hành động khắc phục tự động (AIR) hoặc thủ công để xác nhận hệ thống đang xử lý đúng.

- Manage False Positives/Negatives: Phải ưu tiên báo cáo các cảnh báo giả hoặc bỏ sót để tinh chỉnh độ nhạy, tránh tình trạng “ngợp cảnh báo” (Alert Fatigue).

- Review Threat Analytics: Theo dõi các mối đe dọa có tác động cao (High-impact threats) đang diễn ra trên quy mô toàn cầu.

B. Đội ngũ Quản trị An ninh (Security Admin) – Trọng tâm Sức khỏe

- Review Health Reports: Kiểm tra xu hướng sức khỏe thiết bị để phát hiện sớm các bất thường có hệ thống.

- EDR Sensor Health: Đảm bảo các cảm biến duy trì kết nối liên tục với dịch vụ đám mây để không làm gián đoạn luồng dữ liệu.

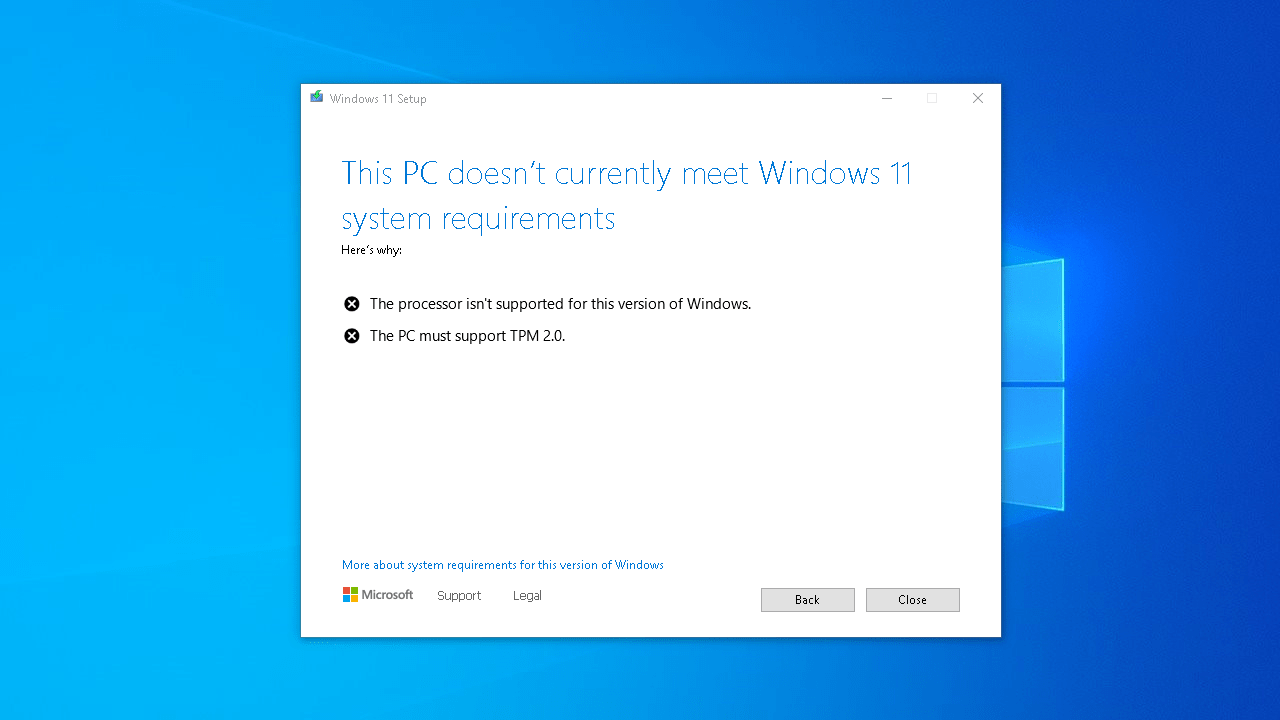

- Antivirus Health: Kiểm tra chi tiết trạng thái cập nhật của Platform, Intelligence, và Engine versions. Một hệ thống thiếu cập nhật Engine là một hệ thống đang mở cửa cho mã độc.

Phân tích “So What?”: Việc quản lý “False Positives” không chỉ là kỹ thuật mà là vấn đề hiệu suất nhân sự. Một hệ thống quá nhiều cảnh báo giả sẽ làm suy giảm sự tập trung của SOC, dẫn đến rủi ro bỏ lỡ các cuộc tấn công thực sự (False Negatives).

4. Quản Trị Chiến Lược Hàng Tuần: Phân Tích Xu Hướng Và Tinh Chỉnh

Các hoạt động hàng tuần giúp doanh nghiệp thoát khỏi vòng xoáy “chữa cháy” để tiến tới quản trị rủi ro bền vững.

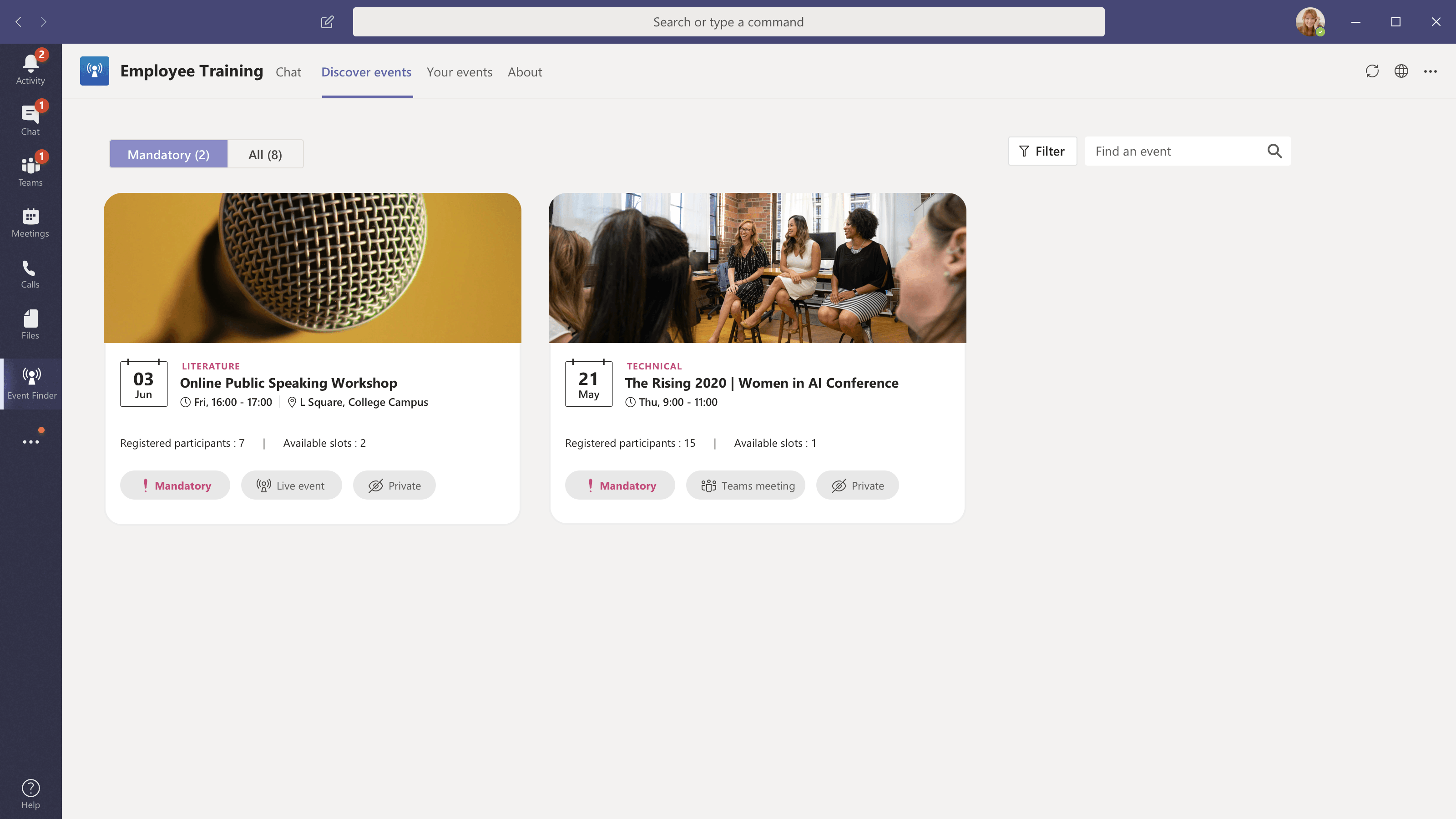

- Message Center: Cập nhật các thay đổi tính năng và lịch bảo trì từ Microsoft để điều chỉnh kế hoạch vận hành.

- Threat Protection Reporting: Phân tích xu hướng tấn công để nhận diện các chiến dịch đang nhắm mục tiêu vào tổ chức.

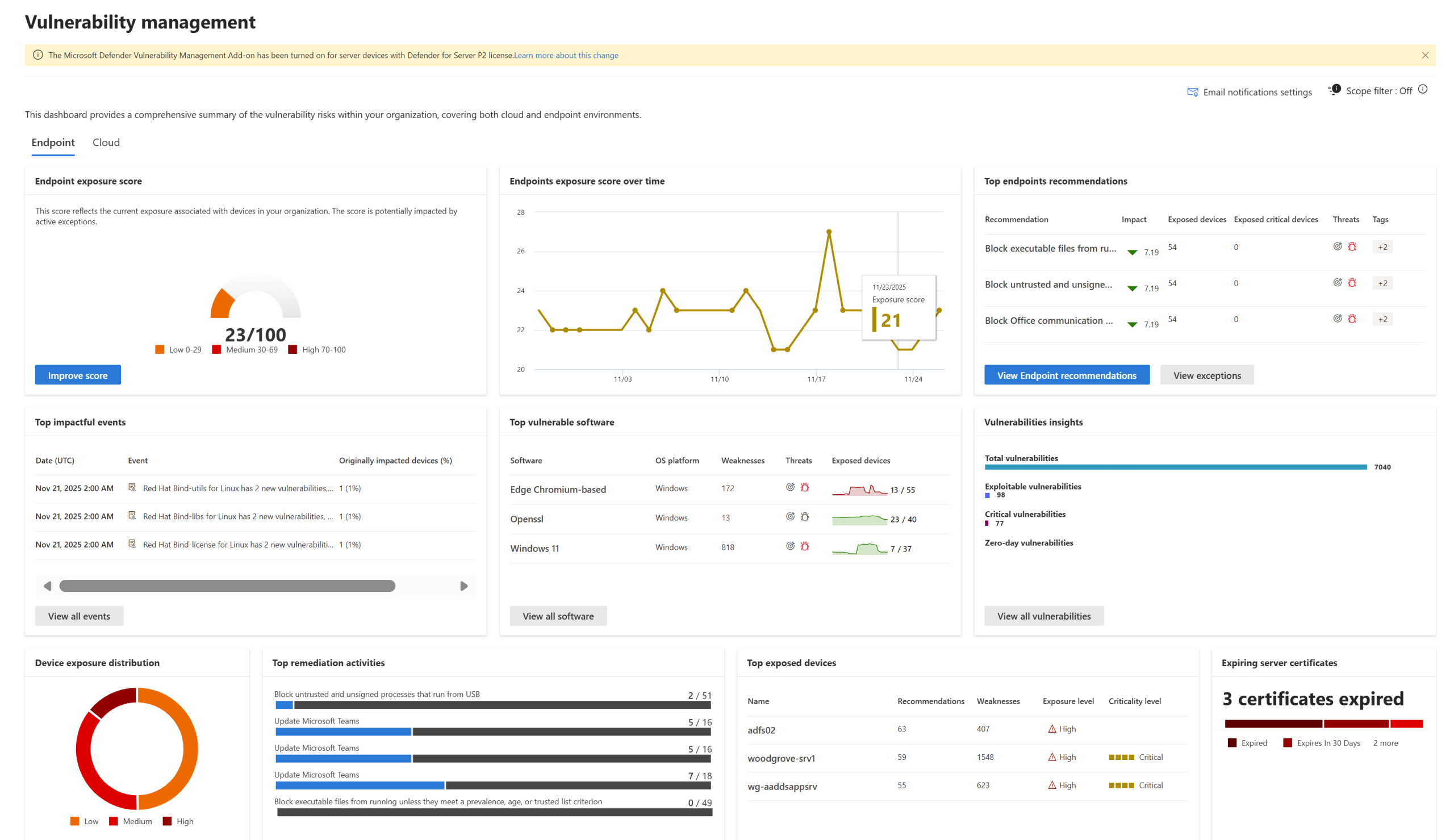

- Vulnerability Management (TVM): Rà soát lỗ hổng và thực hiện khuyến nghị. Lưu ý: TVM thường là yếu tố dẫn dắt, quyết định thứ tự ưu tiên cho các quy tắc ASR.

- Attack Surface Reduction (ASR) & Web Protection: Đánh giá các tệp và URL/IP bị chặn để tinh chỉnh rào cản phòng thủ.

Phân tích “So What?”: Việc theo dõi TVM và ASR giúp chuyển đổi vị thế từ bị động sang chủ động. Bằng cách bịt kín các lỗ hổng phần mềm và hạn chế bề mặt tấn công trước khi kẻ xấu khai thác, doanh nghiệp có thể triệt tiêu rủi ro ngay từ vòng ngoài.

Lộ trình cải thiện an ninh hàng tuần

| Chỉ số theo dõi | Mục tiêu hành động chiến lược |

|---|---|

| Vulnerability (TVM) | Ưu tiên vá lỗi trên các thiết bị trọng yếu dựa trên mức độ nghiêm trọng. |

| ASR Rules | Tinh chỉnh quy tắc để cân bằng giữa bảo mật nghiêm ngặt và trải nghiệm người dùng. |

| Web Defense | Nhận diện xu hướng truy cập web độc hại để thực hiện các chiến dịch đào tạo nhận thức. |

5. Tối Ưu Hóa Định Kỳ: Bảo Trì Và Vệ Sinh Hệ Thống

Định kỳ hàng tháng và theo quý, hệ thống cần được “tổng vệ sinh” để tránh tình trạng lỗi thời cấu hình.

- Review Exclusions (Ngoại lệ): Bắt buộc rà soát. Xóa bỏ các điểm loại trừ không còn cần thiết.

- Troubleshooting Mode: Sử dụng chế độ này khi cần kiểm tra các cấu hình hoặc loại trừ mới mà không gây gián đoạn lâu dài cho hệ thống.

- Automation Levels: Đánh giá lại mức độ tự động hóa của AIR để đảm bảo tốc độ phản ứng tối ưu.

- Alert Suppression: Kiểm tra các quy tắc ẩn cảnh báo để đảm bảo các mối đe dọa thực sự không bị che giấu bởi các quy tắc cũ.

Phân tích “So What?”: Lạm dụng “Exclusions” là một rủi ro tiềm tàng cực lớn. Các ngoại lệ cũ không được rà soát sẽ trở thành “lỗ hổng tự thân” – con đường tắt để kẻ tấn công xâm nhập mà không để lại dấu vết.

Chu kỳ tối ưu hóa: Đánh giá cấu hình hiện tại –> Xác định thành phần lỗi thời –> Áp dụng Troubleshooting Mode để thử nghiệm –> Tối ưu hóa chính thức

6. Đảm Bảo Hiệu Năng: Xử Lý Sự Cố Và Duy Trì Kết Nối

Sức khỏe của cảm biến (Sensor Health) là mạch máu của hệ thống. Nếu cảm biến không hoạt động, mọi công cụ phân tích phía sau đều vô nghĩa.

Phân tích “So What?”: Mất kết nối cảm biến đồng nghĩa với việc mất hoàn toàn khả năng giám sát (Visibility). Việc sử dụng các công cụ phân tích chuyên sâu như Client Analyzer là kỹ năng bắt buộc để duy trì “độ phủ” bảo mật 100%.

Sự cố thường gặp & Hành động khắc phục

| Sự cố thường gặp | Công cụ & Hành động khắc phục |

|---|---|

| Lỗi trạng thái Cảm biến (Sensor state) | Tra cứu hướng dẫn Troubleshoot Sensor state |

| Cảm biến mất kết nối / lỗi sức khỏe | Chạy Client Analyzer để tìm nguyên nhân gốc rễ |

| Lỗi phản hồi trực tiếp (Live Response) | Kiểm tra cấu hình và Troubleshoot Live Response |

| Cần thu thập log hỗ trợ sâu | Sử dụng LiveAnalyzer để lấy log hỗ trợ từ máy trạm |

| Lỗi Onboarding thiết bị mới | Sử dụng Troubleshoot onboarding issues |

7. Lời Kết: Lộ Trình Thực Thi Cho Doanh Nghiệp

Sự thành công của Microsoft Defender for Endpoint không nằm ở việc mua bản quyền, mà ở tính kỷ luật trong thực thi quy trình vận hành. Khi các bước hướng dẫn này được áp dụng một cách nghiêm ngặt, MDE sẽ không còn là một khoản chi phí phần mềm, mà trở thành một tài sản bảo mật chiến lược, bảo vệ vững chắc nền tảng kinh doanh của doanh nghiệp.

Tôi khuyến nghị các tổ chức nên tích hợp lộ trình này vào chính sách an ninh nội bộ, đồng thời liên tục cập nhật kiến thức để thích ứng với các thay đổi từ nền tảng.

Thông tin bổ sung: Security Operations Guide for Defender for Endpoint – Microsoft Defender for Endpoint | Microsoft Learn