Sensitive Information Type (SIT) phần 2 – Tạo SIT tùy chỉnh trên giao diện Microsoft Purview

Trong tình huống các SIT có sẵn không đáp ứng được nhu cầu của tổ

Trong tình huống các SIT có sẵn không đáp ứng được nhu cầu của tổ

Chuỗi bài viết sẽ cung cấp những khái niệm cơ bản, cách thức cấu hình

1. Thiết Lập Tư Duy: Tầm Quan Trọng Của Vận Hành Liên Tục Trong vai

Mới đây Microsoft đã giới thiệu thêm 3 tiện ích mở rộng (add-on) dành cho

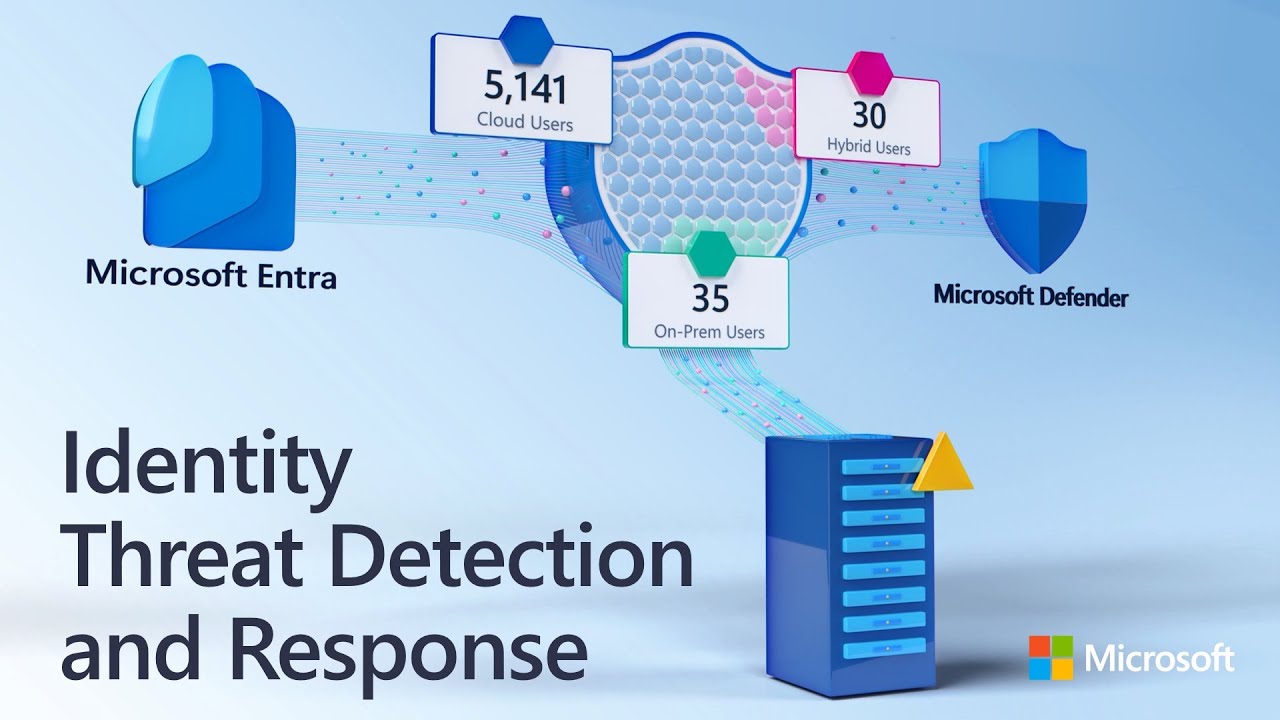

ITDR là gì? ITDR (Identity Threat Detection and Response) là một nhánh trong chiến lược

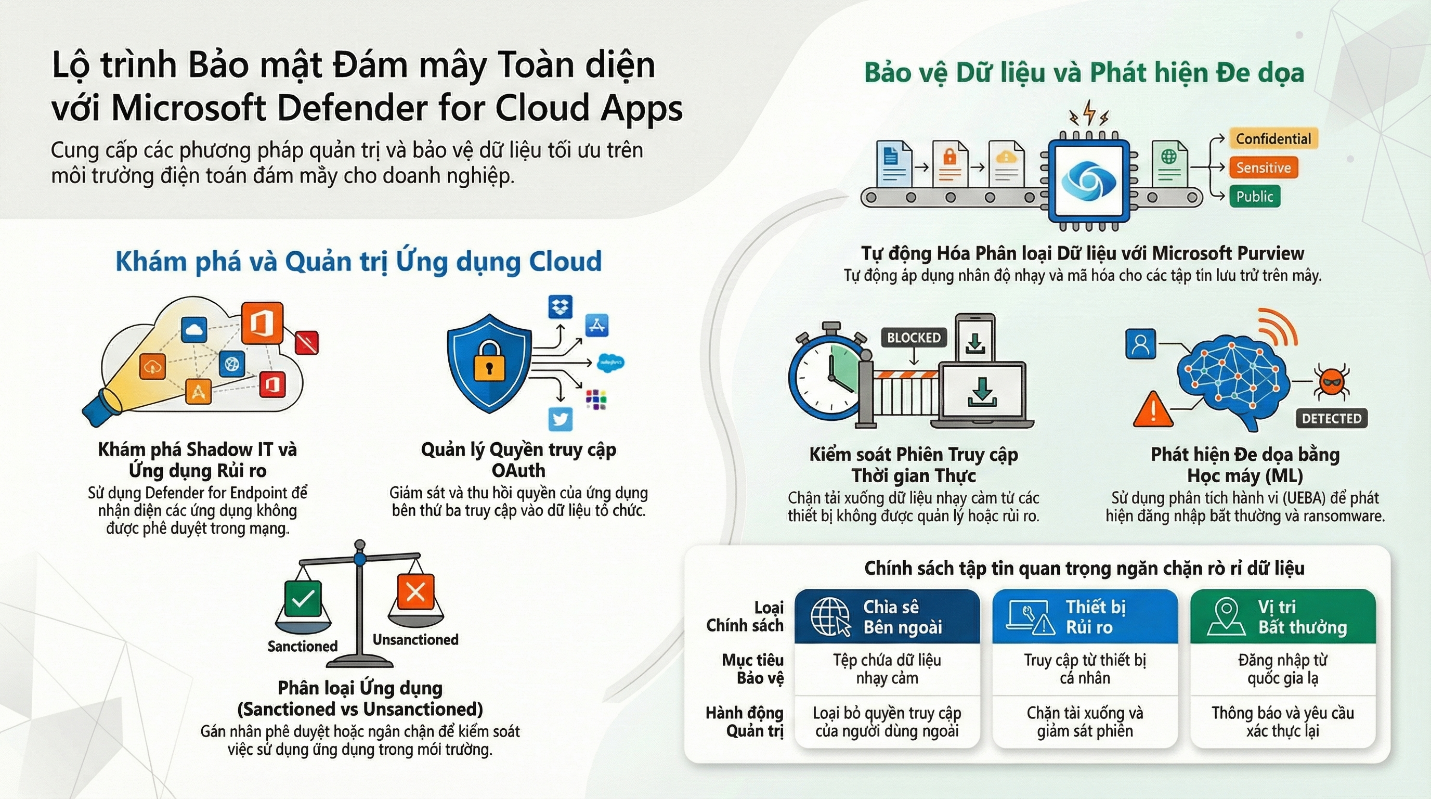

1. Tầm nhìn Chiến lược: Bảo mật Đám mây là Trụ cột của Sự

Giới thiệu về Zero Trust Zero Trust không phải là một khái niệm mới mẻ

Ở thời điểm hiện tại, nhiều tổ chức đã trang bị cho người dùng những

Giới thiệu Microsoft Defender XDR (trước đây là Microsoft 365 Defender) là nền tảng bảo

Microsoft Defender for Identity (MDI) gần đây đã ra mắt một bản xem trước công

Ở bài trước chúng ta đã tìm hiểu sơ lược về ngôn ngữ truy vấn

Bài viết trước chúng ta đã tìm hiểu về cách thức quản lý cảnh báo

© Copyright Master Learning Hub 2024. All rights reserved.